Представьте, что сотрудник службы поддержки загружает конфиденциальные данные клиентов в нейросеть, чтобы быстрее отвечать на письма. Использование ИИ-инструментов без одобрения ИТ-отдела называется «теневым ИИ» (shadow ...

Компрометация корпоративной электронной почты (BEC) — это целенаправленная кибератака, в ходе которой злоумышленник выдает себя за заслуживающее доверие лицо, например генерального директора компании, и рассылает электронные письма определенным лицам с просьбой раскрыть конфиденциальную информацию или отправить деньги. Атаки BEC включают в себя исследование и подготовку, позволяющие злоумышленнику разработать убедительную имперсонацию.

Продолжайте читать, чтобы узнать больше о компрометации корпоративной электронной почты и о том, что должны сделать организации, чтобы предотвратить этот тип атак.

Как работает компрометация корпоративной электронной почты

Для осуществления компрометации корпоративной электронной почты злоумышленники начинают изучать свои потенциальные мишени. Исследование включает в себя понимание целевой компании, отрасли и организационной структуры, чтобы в момент атаки все было правильно. Атаки BEC обычно более целенаправленны, чем другие типы кибератак, и поэтому люди чаще всего попадаются на них.

Как только злоумышленники определят, на кого они хотят напасть и за кого будут себя выдавать, они отправляют электронное письмо, представившись лицом, которому можно доверять, например, коллегой, руководителем высшего звена, поставщика или партнера.

Создав убедительную имперсонацию, злоумышленник отправит своей жертве срочное электронное письмо, содержащее убедительную историю, также известную как предлог. Цель этой истории — убедить жертву отправить деньги или раскрыть конфиденциальную информацию. В зависимости от того, что просят, злоумышленники могут также создавать поддельные сайты, чтобы их просьба выглядела правдоподобной.

При атаках BEC злоумышленники часто выбирают сотрудников среднего звена, имеющих доступ особо конфиденциальным системам и данным, например кого-то из отдела финансов или кадров. Эти сотрудники имеют доступ к личной идентифицируемой информации (PII) других сотрудников и имеют право совершать платежи. Злоумышленники также могут выбрать мишенью новых сотрудников, которые еще не прошли подготовку по вопросам безопасности или не знакомы с процедурами внутри организации.

It’s important to understand that cybercriminals carry out BEC attacks over a period of time. They will often communicate with their targets until they have a better understanding of who has access to what and when certain payments are made out to vendors. They may even attempt to compromise their target’s email account so they can pose as them to their email contacts and make launching their attack seamless.

Компрометация корпоративной электронной почты и фишинг: в чем разница?

Фишинг — это тип кибератаки, при которой злоумышленники используют тактику социальной инженерии, чтобы убедить жертву в том, что она является тем, кем не является. Они делают это с целью заставить ее раскрыть конфиденциальную информацию, например имя входа в систему или номера кредитных карт.

Компрометация корпоративной электронной почты — это тип фишинговой атаки, известный как целевой фишинг. Целевой фишинг направлен на конкретные лица, группы, как правило, с использованием вредоносных электронных писем. Атаки BEC отличаются от обычных фишинговых атак тем, что они более целенаправленны, то есть объекты атаки выбираются злоумышленниками специально и по определенной причине.

Примеры компрометации корпоративной электронной почты

Вот несколько примеров компрометации корпоративной электронной почты:

Мошенничество, связанное с генеральным директором

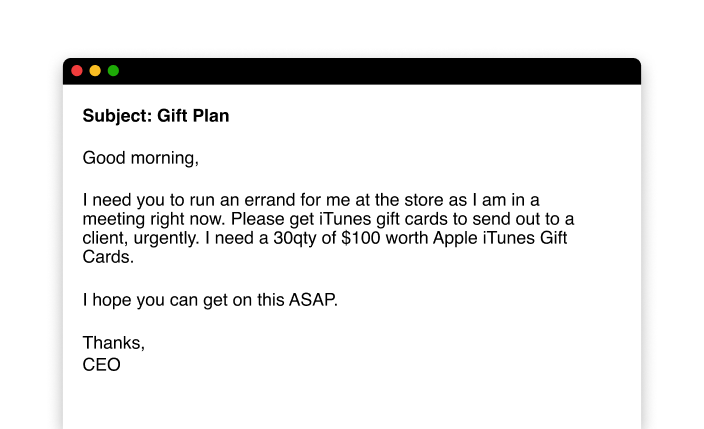

Мошенничество, связанное с генеральным директором, — это когда злоумышленник выдаёт себя за генерального директора организации, чтобы завоевать доверие сотрудника, на которого направлена атака. Завоевав доверие потенциальной жертвы, злоумышленники просят ее отправить деньги или поделиться конфиденциальной информацией.

Одним из распространенных мошенничеств, связанных с генеральным директором, о котором вы, вероятно, слышали, является мошенничество с подарочными картами, когда злоумышленник просит жертву приобрести определенное количество подарочных карт и предоставить ему их идентификационные номера. Затем злоумышленники используют этот номер, чтобы потратить деньги на подарочной карте.

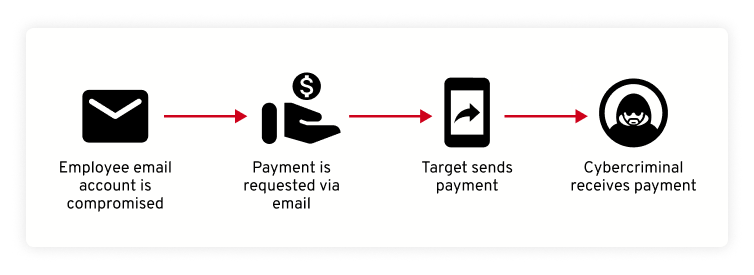

Компрометация учетной записи электронной почты (EAC)

EAC — это метод, который многие злоумышленники используют при проведении атак BEC. С помощью EAC злоумышленники получают доступ к учетной записи электронной почты сотрудника и просматривают его список контактов, чтобы найти ценные связи, например поставщиков или партнеров. Определив, с кем хотят связаться, злоумышленники отправляют электронное письмо с просьбой произвести оплату поддельных счетов.

Риски компрометации корпоративной электронной почты

Последствия компрометации корпоративной электронной почты могут быть катастрофическими, если организации не примут превентивные меры безопасности. После атак BEC организации несут значительные финансовые потери, репутационный ущерб и имеют юридические последствия, которые также сопряжены с большими затратами.

BEC является одной из самых распространенных кибератак, с которыми сталкиваются организации, поскольку злоумышленники получают от них большие выплаты. По данным Microsoft, в период с апреля 2022 года по апрель 2023 года компания обнаружила и расследовала 35 миллионов попыток BEC. В среднем каждый день совершалось 156 000 атак

Как предотвратить компрометацию корпоративной электронной почты

Вот несколько способов, с помощью которых организации могут предотвратить или сгладить последствия компрометации корпоративной электронной почты.

Использование надежных и уникальных паролей

Каждая учетная запись электронной почты сотрудника должна иметь уникальный, надежный пароль, который ни в коем случае не должен использоваться повторно для какой-либо другой учетной записи. Полагаясь на то, что сотрудники сами создадут пароли, вы рискуете, поскольку они часто используют слабые пароли, которые легко запомнить, а значит, легко взломать.

Чтобы не допустить использования сотрудниками слабых паролей, организации должны инвестировать в менеджер паролей для бизнеса. Менеджер паролей для бизнеса — это масштабируемый инструмент, который поможет сотрудникам создавать, управлять и надежно хранить все свои пароли. Он также позволяет им при необходимости безопасно передавать пароли коллегам или подрядчикам. Менеджеры паролей для бизнеса позволяют ИТ-специалистам легко проводить аудит паролей и выявлять слабые или скомпрометированные.

Требование от сотрудников использовать многофакторную аутентификацию

Многофакторная аутентификация (MFA) — это дополнительный уровень безопасности, который следует добавлять в учетные записи при необходимости. Многофакторная аутентификация подтверждает, что лицо, которое пытается войти в учетную запись, является тем, за кого себя выдает. В случае нарушения безопасности или атаки BEC многофакторная аутентификация не позволяет злоумышленникам получить доступ к учетной записи, поскольку они не смогут подтвердить свою личность.

Менеджеры паролей для бизнеса позволяют ИТ-специалистам ввести принудительное использование многофакторной аутентификации в учетных записях сотрудников, чтобы повысить их безопасность.

Инвестиции в решение PAM

Управление привилегированным доступом (PAM) относится к тому, как организации управляют доступом к особо конфиденциальным системам, данным и учетным записям и защищают его. Сюда входят системы расчета заработной платы, административные учетные записи и многое другое. Поскольку атаки BEC часто нацелены на сотрудников, имеющих доступ к особо конфиденциальным системам, для организаций крайне важно управлять ими на постоянной основе для предотвращения случаев злоупотребления и компрометации.

Обучение и подготовка сотрудников

Одним из лучших способов предотвратить атаки BEC на вашу организацию является обучение сотрудников лучшим методам кибербезопасности. Учите сотрудников не размещать слишком много информации в социальных сетях, поскольку злоумышленники могут использовать ее для проведения целевых атак. Также их следует научить методам распознавания атак BEC, чтобы не поддаться им.

Это лишь два из множества лучших методов кибербезопасности, которым следует обучать сотрудников. Кроме того, необходимо научить своих сотрудников следить за новостями в сфере кибербезопасности, чтобы знать о последних кибератаках.

Защитите себя от компрометации корпоративной электронной почты

Компрометация корпоративной электронной почты по-прежнему представляет угрозу для организаций любого размера. Чтобы смягчить ее последствия, организации должны всегда быть начеку и использовать превентивные меры и инструменты безопасности, такие как менеджер паролей и решение PAM.

Одним из решений PAM, которое организациям стоит рассмотреть, — это KeeperPAM™. KeeperPAM объединяет три решения на одной платформе: менеджер паролей Keeper Enterprise (EPM), Keeper Secrets Manager (KSM) и Keeper Connection Manager (KCM). С помощью KeeperPAM организации могут легко защитить свои пароли, секреты и удаленные подключения.

Чтобы узнать больше о KeeperPAM, запросите демоверсию уже сегодня.