Immagina un rappresentante del servizio clienti della tua organizzazione che carica dati sensibili dei clienti in uno strumento di AI per redigere email più rapidamente. Quando

La compromissione della posta elettronica aziendale (BEC) è un attacco informatico mirato in cui i cybercriminali fingono di essere una persona fidata, come il CEO di un’azienda, e inviano un’e-mail a determinate persone richiedendo informazioni sensibili o denaro. Gli attacchi BEC richiedono ricerca e preparazione affinché il cybercriminale riesca a creare un’imitazione convincente.

Continua a leggere per scoprire di più sulla compromissione della posta elettronica aziendale e su cosa devono fare le organizzazioni per prevenire questo tipo di attacco.

Come funziona la compromissione della posta elettronica aziendale

Per effettuare attacchi di compromissione della posta elettronica aziendale, i cybercriminali iniziano ricercando i loro potenziali obiettivi. La ricerca include lo studio dell’azienda presa di mira, del suo settore di riferimento e della sua struttura organizzativa al fine di ottenere i dettagli corretti per l’attacco. Gli attacchi BEC sono solitamente più mirati rispetto ad altri tipi di attacchi informatici e per questo motivo, le persone tendono a caderne vittima con un tasso più elevato.

Una volta che i cybercriminali hanno deciso chi prendere di mira e chi impersonare, inviano un’e-mail a tale persona fingendo di essere una persona fidata come un collega, un dirigente, un fornitore o un partner.

Dopo aver creato un’imitazione convincente, il cybercriminale invia un’e-mail urgente alla persona presa di mira e crea una storia credibile, anche nota come pretesto. L’obiettivo di questa storia è convincere la persona a inviare denaro o altre informazioni sensibili. A seconda della richiesta, i cybercriminali potrebbero creare siti falsificati per far sembrare la loro richiesta legittima.

Negli attacchi BEC, i cybercriminali spesso prendono di mira i quadri aziendali che hanno accesso a sistemi e dati altamente sensibili, come chi lavora nel dipartimento finanziario o nelle risorse umane. Questi dipendenti possono accedere alle informazioni di identificazione personale (PII) di altri dipendenti e hanno l’autorizzazione a emettere pagamenti. I cybercriminali potrebbero anche scegliere di colpire dipendenti nuovi con poca formazione in materia di sicurezza o conoscenza delle procedure all’interno di un’organizzazione.

It’s important to understand that cybercriminals carry out BEC attacks over a period of time. They will often communicate with their targets until they have a better understanding of who has access to what and when certain payments are made out to vendors. They may even attempt to compromise their target’s email account so they can pose as them to their email contacts and make launching their attack seamless.

Compromissione della posta elettronica aziendale e phishing: che differenza c’è?

Il phishing è un tipo di attacco informatico in cui i cybercriminali utilizzano tattiche di social engineering per convincere la vittima di essere un’altra persona. Fanno ciò nel tentativo di indurre la persona a rivelare informazioni sensibili, come i login del proprio account o i numeri di carta di credito.

La compromissione della posta elettronica aziendale è un tipo di attacco di phishing noto come spear phishing. Lo spear phishing prende di mira individui o gruppi specifici, in genere mediante e-mail dannose. Gli attacchi BEC si differenziano dagli attacchi di phishing generali in quanto sono più mirati, il che vuol dire che le persone prese di mira dai cybercriminali vengono scelte in modo specifico e per un motivo.

Esempi di compromissione della posta elettronica aziendale

Ecco alcuni esempi di compromissione della posta elettronica aziendale:

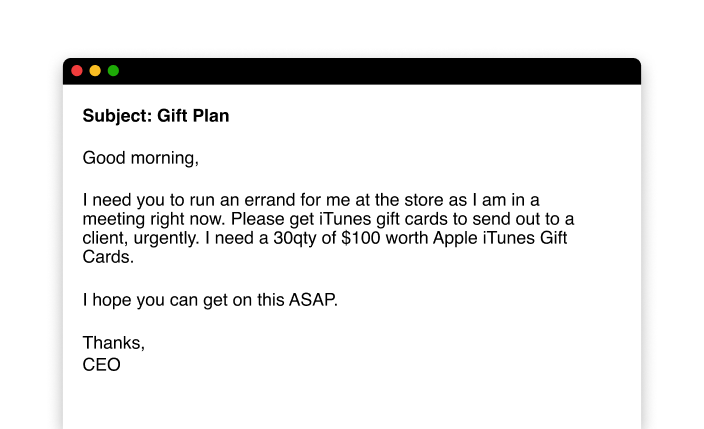

Truffa del CEO

La truffa del CEO avviene quando un cybercriminale finge di essere il CEO di un’organizzazione per guadagnare la fiducia di un dipendente preso di mira. Una volta instaurato un rapporto di fiducia con il potenziale bersaglio, il cybercriminale chiede alla persona di inviare denaro o condividere informazioni sensibili.

Una truffa del CEO diffusa di cui probabilmente avrai sentito parlare è la truffa della carta regalo, in cui il cybercriminale chiede al suo bersaglio di acquistare una certa quantità di carte regalo e di fornirgli il numero di identificazione della carta. Il cybercriminale utilizza quindi il numero per riscattare il denaro sulla carta regalo.

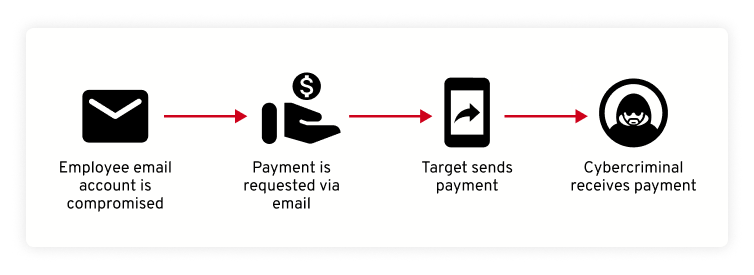

Compromissione degli account e-mail (EAC)

L’EAC è un metodo utilizzato da molti cybercriminali negli attacchi BEC. Tramite l’EAC, i cybercriminali possono accedere all’account e-mail di un dipendente e consultare il suo elenco dei contatti per cercare di connettersi con persone strategiche come fornitori o partner. Dopo aver individuato le persone che vogliono contattare, i cybercriminali inviano loro un’e-mail per richiedere il pagamento di fatture false.

I rischi della compromissione della posta elettronica aziendale

La compromissione della posta elettronica aziendale può avere un impatto devastante se le organizzazioni non adottano misure di sicurezza preventive. Dopo aver subito gli attacchi BEC, le organizzazioni subiscono notevoli perdite finanziarie, danni alla reputazione e costose conseguenze legali.

Il BEC è uno degli attacchi informatici più pervasivi che le organizzazioni si trovano ad affrontare dal momento che i cybercriminali guadagnano dai loro pagamenti. Secondo Microsoft, tra aprile 2022 e aprile 2023, sono stati individuati e indagati 35 milioni di tentativi di BEC. In media, ci sono stati 156.000 tentativi di BEC al giorno.

Come prevenire la compromissione della posta elettronica aziendale

Ecco alcuni dei modi con cui le organizzazioni possono prevenire o ridurre l’impatto della compromissione della posta elettronica aziendale.

Utilizza password forti e uniche

Ciascun account e-mail dei dipendenti deve avere una password forte e unica che non deve mai essere riutilizzata per nessun altro account. Fare affidamento sui dipendenti per creare le password è rischioso, poiché spesso utilizzano password deboli, facili da ricordare e quindi facili da violare.

Per evitare che i dipendenti utilizzino password deboli, le organizzazioni devono investire in un password manager aziendale. Un password manager aziendale è uno strumento scalabile che aiuta i dipendenti a creare, gestire e archiviare in modo sicuro tutte le password. Inoltre, consente loro di condividere in modo sicuro le password con colleghi o collaboratori, se necessario. I password manager aziendali facilitano il compito dei team IT di controllare le password e individuare quelle deboli o compromesse.

Richiedi ai dipendenti di utilizzare l’MFA

L’autenticazione a più fattori (MFA) è un ulteriore livello di sicurezza che deve essere aggiunto agli account ogni volta che ve ne è la possibilità. L’MFA verifica che la persona che tenta di accedere a un account è chi dice di essere. In caso di violazione della sicurezza o attacco BEC, l’MFA impedisce ai cybercriminali di accedere a un account perché non sono in grado di verificare la loro identità.

I password manager aziendali consentono ai team IT di applicare l’uso dell’MFA sugli account dei dipendenti al fine di renderli più sicuri.

Investi in una soluzione PAM

La gestione degli accessi privilegiati (PAM) si riferisce al modo in cui le organizzazioni gestiscono e proteggono gli accessi ai sistemi, dati e account altamente sensibili. Ciò include i sistemi di gestione delle buste paga, gli account di amministrazione e altro ancora. Poiché gli attacchi BEC spesso colpiscono i dipendenti che possono accedere ai sistemi altamente sensibili, è importante che le organizzazioni li gestiscano in modo sicuro in ogni momento per evitarne l’uso improprio e la compromissione.

Forma ed educa i dipendenti

Uno dei modi migliori per prevenire gli attacchi BEC nella tua organizzazione è formare ed educare i tuoi dipendenti sulle migliori pratiche di sicurezza informatica. Insegna ai dipendenti che non devono in nessun caso condividere troppo sui loro account di social media, perché i cybercriminali potrebbero utilizzare tali informazioni per lanciare attacchi mirati. Inoltre, devi formare i tuoi dipendenti su come individuare gli attacchi BEC in modo che non ne cadano vittima troppo facilmente.

Queste sono solo due delle molte migliori pratiche in materia di sicurezza informatica su cui dovresti formare ed educare i tuoi dipendenti. Dovresti inoltre insegnare ai dipendenti a tenersi aggiornati sulle ultime notizie nel campo della sicurezza informatica in modo che siano a conoscenza delle ultime minacce informatiche.

Proteggiti dalla compromissione della posta elettronica aziendale

La compromissione della posta elettronica aziendale continua a rappresentare una minaccia per le organizzazioni di tutte le dimensioni. Al fine di mitigare questa minaccia, le organizzazioni devono stare sempre in guardia e implementare misure di sicurezza informatica e strumenti di prevenzione, come un password manager e una soluzione PAM.

Una soluzione PAM che le organizzazioni dovrebbero prendere in considerazione è KeeperPAM™. KeeperPAM combina tre soluzioni in un’unica piattaforma: Enterprise Password Manager (EPM), Keeper Secrets Manager (KSM) e Keeper Connection Manager (KCM). Grazie a KeeperPAM, le organizzazioni possono proteggere facilmente le password, i segreti e le connessioni remote.

Per scoprire di più su KeeperPAM, richiedi una demo oggi stesso.