Imaginez qu’une personne du service client de votre entreprise charge des données sensibles sur un outil d’IA afin de rédiger des e-mails plus rapidement. Lorsqu’un employé

La compromission d’e-mails professionnels (BEC) est une cyberattaque ciblée dans laquelle un cybercriminel se fait passer pour une personne de confiance, notamment le PDG d’une entreprise, et envoie un e-mail à certaines personnes pour leur demander des informations sensibles ou de l’argent. Les attaques BEC impliquent que le cybercriminel fasse un travail de recherche et de préparation afin de mettre au point une usurpation d’identité convaincante.

Lisez la suite pour découvrir ce qu’est la compromission d’e-mails professionnels, et ce que les entreprises doivent faire pour prévenir ce type d’attaque.

Comment fonctionne la compromission d’e-mails professionnels

Les cybercriminels qui souhaitent lancer une attaque de compromission d’e-mails professionnels commencent par étudier leurs cibles potentielles. Ce travail de recherche consiste à comprendre l’entreprise ciblée, son secteur d’activité et sa structure organisationnelle afin d’avoir les bonnes informations le jour de l’attaque. Les attaques BEC sont généralement plus ciblées que les autres types de cyberattaques. C’est pourquoi les gens ont davantage tendance à s’y laisser prendre.

Une fois que les cybercriminels savent qui ils veulent cibler et quelle identité ils vont usurper, ils envoient un e-mail à leur cible en se faisant passer pour une personne de confiance, notamment un collègue, un haut responsable, un fournisseur ou un partenaire.

Une fois que le cybercriminel a mis en place une usurpation d’identité convaincante, il envoie un e-mail urgent à sa cible et invente une histoire convaincante (aussi appelée prétexte). L’objectif de cette histoire est de persuader la cible d’envoyer de l’argent ou d’autres informations sensibles. En fonction de ce qu’ils demandent, les cybercriminels peuvent également créer des sites usurpés pour faire passer leur requête pour légitime.

Dans les attaques BEC, les cybercriminels ciblent souvent des employés de niveau intermédiaire qui ont accès à des systèmes et à des données très sensibles, notamment les employés des services financiers ou des ressources humaines. Ces employés ont accès aux informations personnellement identifiables (PII) des autres employés et sont habilités à effectuer des paiements. Les cybercriminels peuvent également cibler les nouveaux employés qui n’ont pas été formés à la sécurité ou qui ne connaissent pas les procédures en vigueur au sein de l’entreprise.

It’s important to understand that cybercriminals carry out BEC attacks over a period of time. They will often communicate with their targets until they have a better understanding of who has access to what and when certain payments are made out to vendors. They may even attempt to compromise their target’s email account so they can pose as them to their email contacts and make launching their attack seamless.

Compromission d’e-mails professionnels vs phishing : quelle est la différence ?

Le phishing est un type de cyberattaque dans lequel un cybercriminel utilise des tactiques d’ingénierie sociale pour convaincre une victime ciblée qu’elle est quelqu’un qu’elle n’est pas. Ils tentent ainsi de leur faire révéler des informations sensibles, notamment leurs logins de compte ou leurs numéros de carte bancaire.

La compromission d’e-mails professionnels est un type d’attaque de phishing connu sous le nom de spear phishing. Le spear phishing cible des individus ou des groupes spécifiques, généralement par le biais d’e-mails malveillants. Contrairement aux attaques de phishing, les attaques BEC sont plus ciblées : les cybercriminels ciblent des personnes spécifiques, sélectionnées pour une raison précise.

Exemples de compromission d’e-mails professionnels

Voici quelques exemples de compromission d’e-mails professionnels :

Fraude du PDG

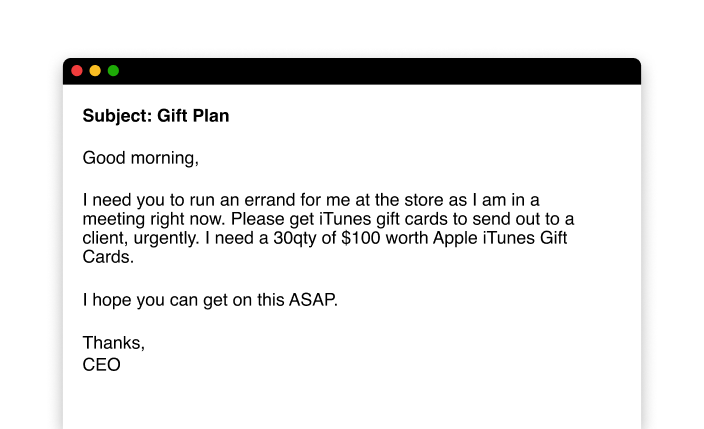

On parle de fraude du PDG lorsqu’un cybercriminel se fait passer pour le PDG d’une entreprise pour gagner la confiance d’un employé ciblé. Une fois qu’ils ont établi un lien de confiance avec leur cible potentielle, les cybercriminels lui demandent d’envoyer de l’argent ou de partager des informations sensibles.

L’une des escroqueries les plus courantes dont vous avez probablement entendu parler est l’escroquerie à la carte-cadeau : le cybercriminel demande à sa cible d’acheter un certain nombre de cartes-cadeaux et de lui fournir les numéros d’identification des cartes. Les cybercriminels utilisent ensuite le numéro pour récupérer l’argent des cartes-cadeaux.

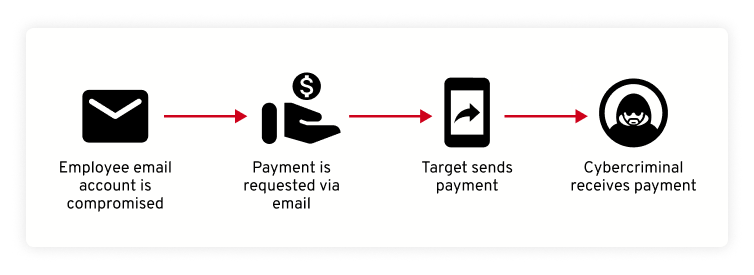

Email Account Compromise (EAC)

L’EAC est une méthode que de nombreux cybercriminels utilisent pour mener des attaques BEC. Les cybercriminels utilisent l’EAC pour accéder au compte e-mail d’un employé et parcourir sa liste de contacts afin de rechercher des relations précieuses, notamment des fournisseurs, des partenaires ou des revendeurs. Une fois qu’ils ont identifié les personnes à contacter, les cybercriminels leur envoient un e-mail pour solliciter le paiement de fausses factures.

Les risques liés à la compromission des e-mails professionnels

Les impacts des attaques de compromission d’e-mails professionnels peuvent être dévastateurs si les entreprises ne prennent pas de mesures de sécurité préventives. Les entreprises victimes d’attaques BEC subissent d’importantes pertes financières, une atteinte à leur réputation et des conséquences juridiques coûteuses.

Étant donné les gains que les cybercriminels en retirent, la BEC est l’une des cyberattaques auxquelles les entreprises sont le plus souvent confrontées. Microsoft indique avoir détecté et enquêté sur 35 millions de tentatives de BEC entre avril 2022 et avril 2023. Il y a eu en moyenne 156 000 tentatives de BEC par jour.

Comment prévenir la compromission des e-mails professionnels

Les entreprises peuvent prévenir ou atténuer l’impact de la compromission des e-mails professionnels de plusieurs façons.

Utilisez des mots de passe forts et uniques

Chaque compte e-mail des employés doit avoir un mot de passe fort et unique qui ne doit jamais être réutilisé pour un autre compte. Il est risqué de demander à vos employés de créer leurs propres mots de passe, car ils utilisent souvent des mots de passe faibles, faciles à mémoriser et donc à craquer.

Les entreprises devraient investir dans un gestionnaire de mot de passe professionnel pour éviter que leurs employés n’utilisent des mots de passe trop faibles. Un gestionnaire de mot de passe professionnel est un outil évolutif qui permet aux employés de créer, de gérer et de stocker de manière sécurisée l’ensemble de leurs mots de passe. Il leur permet également, si nécessaire de partager en toute sécurité des mots de passe avec des collègues ou des sous-traitants. Les gestionnaires de mot de passe professionnels permettent aux équipes informatiques d’auditer les mots de passe facilement et d’identifier ceux qui sont faibles ou compromis.

Exigez des employés qu’ils utilisent la MFA

L’authentification multifacteur (MFA) est une couche de sécurité supplémentaire qui devrait être ajoutée aux comptes chaque fois qu’elle est disponible. La MFA vérifie que la personne qui tente de se connecter à un compte est bien celle qu’elle prétend être. En cas de violation de sécurité ou d’attaque BEC, la MFA empêche les cybercriminels de vérifier leur identité, et donc d’accéder à un compte.

Les gestionnaires de mot de passe professionnels permettent aux équipes informatiques d’imposer aux employés l’utilisation de la MFA sur leurs comptes afin de les rendre plus sécurisés.

Investissez dans une solution PAM

On parle de gestion des accès à privilèges (PAM) pour désigner la manière dont les entreprises gèrent et sécurisent l’accès à des systèmes, des données et des comptes très sensibles. Cela inclut, entre autres, les systèmes de paie et les comptes d’administration. Les attaques BEC ciblent souvent les employés qui ont accès à des systèmes très sensibles. Les entreprises doivent donc les gérer constamment de manière sécurisée afin d’éviter les utilisations abusives et les compromissions.

Formez et éduquez les employés

L’un des meilleurs moyens de prévenir les attaques BEC au sein de votre entreprise est de former et d’éduquer vos employés aux bonnes pratiques en matière de cyber sécurité. Enseignez à vos employés qu’ils ne doivent jamais partager trop d’informations sur leurs comptes de réseaux sociaux, car les cybercriminels peuvent utiliser ces informations pour lancer des attaques ciblées. Montrez également à vos employés comment repérer les attaques BEC afin qu’ils ne se laissent pas facilement piéger.

Ce ne sont là que deux des nombreuses bonnes pratiques en matière de cybersécurité auxquelles vous devriez former et sensibiliser vos employés. Apprenez également à vos employés à se tenir au courant des dernières actualités en matière de cybersécurité afin qu’ils connaissent les dernières cybermenaces.

Protégez-vous contre la compromission des e-mails professionnels

La compromission des e-mails professionnels reste une menace pour les entreprises de toutes tailles. Pour atténuer cette menace, les entreprises doivent constamment rester sur leurs gardes et mettre en œuvre des mesures et des outils de cyber sécurité préventifs tels qu’un gestionnaire de mot de passe et une solution PAM.

KeeperPAM™ est une solution PAM intéressante pour les entreprises. KeeperPAM unifie trois solutions en une seule plateforme unifiée : Enterprise Password Manager (EPM), Keeper Secrets Manager (KSM) et Keeper Connection Manager (KCM). KeeperPAM permet aux entreprises de sécuriser facilement leurs mots de passe, leurs secrets et leurs connexions à distance.

Pour en savoir plus sur KeeperPAM, demandez une démo dès aujourd’hui.