Los empleados están adoptando herramientas de Inteligencia Artificial (IA) para mejorar su productividad, pero rara vez consideran las implicaciones de seguridad de hacerlo. Cuando un empleado

El compromiso del correo electrónico empresarial (BEC, por sus siglas en inglés) es un ciberataque dirigido en el que un cibercriminal se hace pasar por alguien de confianza, como el director ejecutivo de una empresa, y envía un correo electrónico a personas específicas solicitando información confidencial o dinero. Los ataques BEC implican investigación y preparación para que el cibercriminal desarrolle una suplantación convincente.

Siga leyendo para obtener más información sobre el compromiso del correo electrónico empresarial y lo que deben hacer las organizaciones para evitar este tipo de ataque.

Cómo funcionan los compromisos del correo electrónico empresarial

Para llevar a cabo ataques de compromiso del correo electrónico empresarial, los cibercriminales empiezan por investigar sus posibles objetivos. La investigación incluye conocer bien la empresa, el sector y la estructura organizativa objetivos para poder obtener los datos correctos con el ataque. Los ataques BEC suelen ser más específicos que otros tipos de ciberataques y, por ello, las personas tienden a caer en ellos con mayor frecuencia.

Una vez que los cibercriminales saben a quién quieren atacar y a quién van a suplantar, envían un correo electrónico a su objetivo haciéndose pasar por una persona de confianza, como un compañero de trabajo, un gerente de alto nivel, un proveedor o un socio.

Cuando el cibercriminal logra suplantar una identidad de la que nadie duda, envía un correo electrónico urgente a su objetivo y crea una historia convincente, a la que también se conoce como pretexto. El objetivo de esta historia es convencer al destinatario de que envíe dinero u otra información confidencial. Dependiendo de lo que soliciten, los cibercriminales también pueden crear sitios falsificados a fin de que su solicitud parezca legítima.

En los ataques BEC, los cibercriminales suelen atacar a los empleados de nivel medio que tienen acceso a sistemas y datos altamente sensibles o confidenciales, como los empleados de las áreas de finanza o RR. HH. Estos empleados tienen acceso a la información de identificación personal (PII) de otros empleados y la autoridad para emitir pagos. Los cibercriminales también pueden optar por atacar a los empleados más nuevos que no tienen mucha formación en seguridad ni conocen los procedimientos internos de la organización.

It’s important to understand that cybercriminals carry out BEC attacks over a period of time. They will often communicate with their targets until they have a better understanding of who has access to what and when certain payments are made out to vendors. They may even attempt to compromise their target’s email account so they can pose as them to their email contacts and make launching their attack seamless.

Comparativa de los ataques de compromiso de correo electrónico empresarial y los ataques de phishing

El phishing es un tipo de ataque cibernético en el que un cibercriminal utiliza tácticas de ingeniería social para convencer a una víctima objetivo de que es alguien que en realidad no es. Lo hace para intentar que las víctimas revelen información confidencial, como credenciales de inicio de sesión o números de tarjetas de crédito.

El compromiso del correo electrónico empresarial es un tipo de ataque de phishing que se conoce como spear phishing. El spear phishing se dirige a individuos o grupos específicos, por lo general a través de correos electrónicos maliciosos. Los ataques BEC se diferencian de los ataques de phishing generales en que son más específicos, lo que significa que los cibercriminales eligen a sus objetivos por un motivo concreto.

Ejemplos de compromisos del correo electrónico empresarial

A continuación, presentamos algunos ejemplos de compromiso del correo electrónico empresarial:

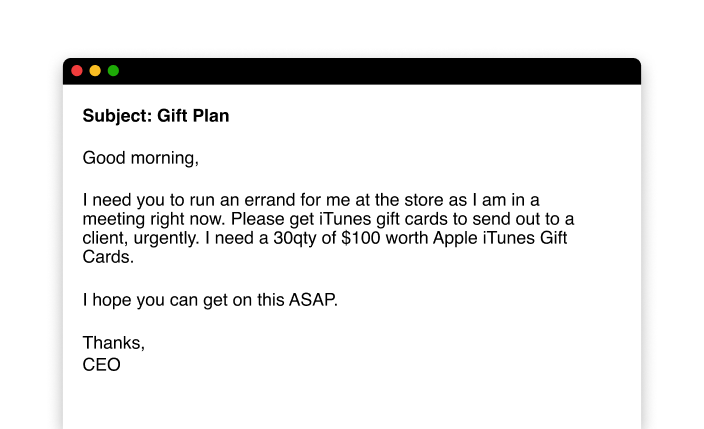

El fraude del CEO

El fraude del CEO es aquel que se produce cuando un cibercriminal se hace pasar por el director general de una organización para ganarse la confianza de un empleado objetivo. Una vez se ganan la confianza del posible objetivo, los cibercriminales le solicitan que envíe dinero o comparta información confidencial.

Seguramente haya oído hablar de una estafa relacionada con tarjetas regalo. En este fraude del CEO, el cibercriminal pide a su objetivo que compre una cierta cantidad de tarjetas regalo y le proporcione el número de identificación de estas. Después, los cibercriminales utilizan los números para canjear el dinero de las tarjetas regalo.

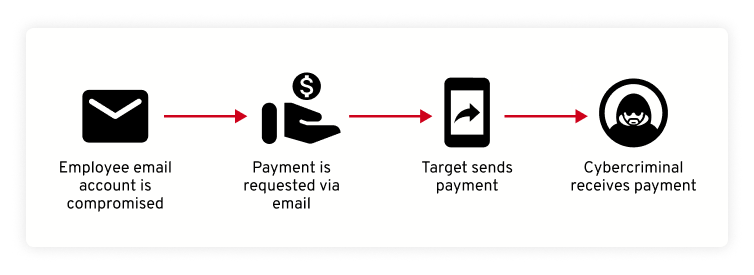

Compromiso de la cuenta de correo electrónico (EAC)

El EAC es un método que muchos cibercriminales utilizan para llevar a cabo ataques BEC. Con el EAC, los cibercriminales obtienen acceso a la cuenta de correo electrónico de un empleado y revisan su lista de contactos para buscar conexiones útiles, como distribuidores, socios o proveedores. Tras identificar a quién quieren contactar, los cibercriminales envían un correo electrónico para solicitar el pago de facturas falsas.

Los riesgos del compromiso del correo electrónico empresarial

Las repercusiones de los ataques de compromiso del correo electrónico empresarial pueden ser devastadoras si las organizaciones no toman medidas de seguridad preventivas. Tras ser víctimas de ataques BEC, las organizaciones experimentan pérdidas monetarias significativas, innumerables daños a su reputación y consecuencias legales, que también son costosas.

Los BEC son uno de los ciberataques más generalizados a los que se enfrentan las organizaciones debido a los beneficios que los cibercriminales consiguen con ellos. Según Microsoft, entre abril de 2022 y abril de 2023, se detectaron e investigaron 35 millones de intentos de ataques BEC. De media, hablamos de 156 000 intentos de ataques BEC diarios.

Cómo evitar el compromiso del correo electrónico empresarial

A continuación, se presentan algunas de las formas en que las organizaciones pueden evitar o minimizar las repercusiones del compromiso del correo electrónico empresarial.

Utilice contraseñas seguras y únicas

Cada empleado debe usar una contraseña única y segura para su cuenta, la cual no se reutilizará para ninguna otra. Confiar en que todos los empleados creen sus propias contraseñas es ya un riesgo, ya que suelen utilizar contraseñas no seguras que son fáciles de recordar y, por lo tanto, fáciles de descifrar.

Para evitar que los empleados utilicen contraseñas no seguras, las organizaciones deben invertir en un gestor de contraseñas empresarial. Un gestor de contraseñas empresarial es una herramienta escalable que ayudará a los empleados a crear, gestionar y almacenar de forma segura todas sus contraseñas. También les permite compartir contraseñas de forma segura con compañeros de trabajo o contratistas, si fuera necesario. Los gestores de contraseñas empresariales facilitan a los equipos de TI auditar las contraseñas y detectar aquellas que no son seguras o se han vulnerado.

Exija a los empleados que utilicen la autenticación MFA

La autenticación multifactor (MFA) representa una capa adicional de seguridad que debe incorporarse a las cuentas siempre que se pueda. La autenticación MFA verifica que la persona que intenta iniciar sesión en una cuenta sea quien dice ser. En caso de una violación de seguridad o un ataque BEC, la autenticación MFA impide a los cibercriminales acceder a una cuenta porque no podrán verificar su identidad.

Los gestores de contraseñas empresariales permiten a los equipos de TI aplicar el uso de la autenticación MFA en las cuentas de los empleados para que sean más seguras.

Invierta en una solución PAM

La gestión del acceso privilegiado (PAM) se refiere a la forma en que las organizaciones gestionan y protegen el acceso a sistemas, datos y cuentas altamente sensibles o confidenciales. Esto incluye los sistemas de nóminas, las cuentas de administración y mucho más. Como los ataques BEC suelen dirigirse a empleados que tienen acceso a sistemas altamente sensibles, es importante que las organizaciones los gestionen de forma segura en todo momento para evitar el uso indebido y el compromiso de estos sistemas.

Capacite y forme a los empleados

Una de las mejores formas de evitar ataques BEC en su organización es capacitar y formar a los empleados en materia de prácticas recomendadas de seguridad cibernética. Enseñe a los empleados que nunca deben compartir en exceso en sus redes sociales, porque los cibercriminales pueden utilizar esta información para lanzar ataques dirigidos. Enséñelos también a detectar ataques BEC para que no se dejen engañar tan fácilmente.

Estas son solo dos de las muchas prácticas recomendadas de seguridad cibernética en las que debe formar a sus empleados. También debe enseñar a sus empleados a mantenerse al día de las últimas noticias de seguridad cibernética para que estén familiarizados con las ciberamenazas más modernas.

Protéjase bien contra los ataques de compromiso del correo electrónico empresarial

El compromiso del correo electrónico empresarial sigue siendo una amenaza para organizaciones de todos los tamaños. Para mitigar esta amenaza, las organizaciones siempre deben estar alerta e implementar medidas y herramientas preventivas de seguridad cibernética, como un gestor de contraseñas y una solución PAM.

Una solución PAM que las organizaciones deben plantearse utilizar es KeeperPAM™, que unifica tres soluciones en una sola plataforma: Enterprise Password Manager (EPM), Keeper Secrets Manager (KSM) y Keeper Connection Manager (KCM). Con KeeperPAM, las organizaciones pueden proteger con facilidad sus contraseñas, secretos y conexiones remotas.

Si quiere obtener más información sobre KeeperPAM, solicite una demo hoy mismo.