Imaginez qu’une personne du service client de votre entreprise charge des données sensibles sur un outil d’IA afin de rédiger des e-mails plus rapidement. Lorsqu’un employé

Les informations personnellement identifiables (PII) sont toutes les données qui permettent d’identifier une personne spécifique. Les données comme votre numéro de sécurité sociale permettent d’obtenir des cartes de crédit, un prêt et plus encore. Il s’agit également de données qu’il est essentiel de sécuriser pour protéger votre identité et vos biens.

Lisez la suite pour savoir quels types d’informations sont considérées comme des informations personnellement identifiables et comment les protéger des cybercriminels.

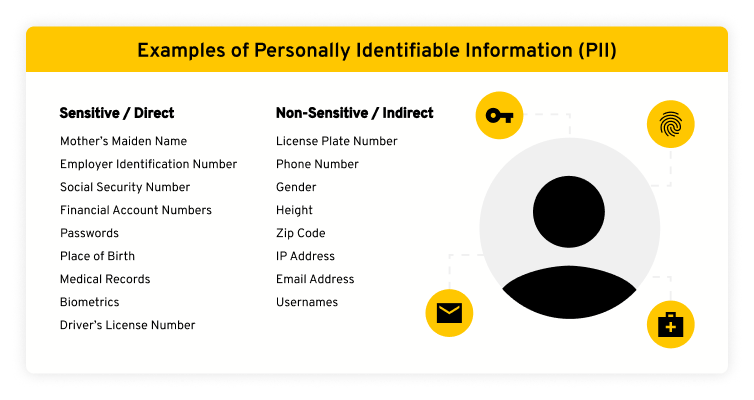

PII sensibles ou non sensibles

Il existe différents types de PII, dites sensibles ou non sensibles (également appelées directes et indirectes, respectivement). Les PII sensibles ou directes peuvent révéler votre identité sans qu’aucune autre information ne soit nécessaire, mais ne sont pas disponibles publiquement. Les PII sensibles comprennent votre numéro de permis de conduire ou votre numéro de sécurité sociale. Les PII sensibles doivent rester aussi confidentielles que possible et ne pas être divulguées à une personne qui n’en a pas un besoin légitime et confirmé. Les PII non sensibles ou indirectes sont des informations disponibles au public qui sont toujours associées à votre identité, mais qui à elles seules ne permettent pas de vous identifier. Les numéros de téléphone entrent dans cette catégorie.

Les PII sensibles, lorsqu’elles sont compromises et associées à votre nom, peuvent vous rendre vulnérable à certains cybercrimes comme le vol d’identité. Les PII non sensibles peuvent également vous rendre vulnérable, surtout lorsqu’elles sont associées à des PII sensibles.

Par exemple, une liste de noms de personnes qui sont membres d’un club de lecture ne serait pas très compromettante, mais une liste de noms et d’adresses de personnes qui reçoivent des médicaments par courrier révélerait des détails sur leurs antécédents médicaux qui les rendraient vulnérables aux escroqueries médicales et à d’autres cyberattaques, si elles étaient divulguées.

Exemples d’informations personnellement identifiables

Voici des exemples d’informations personnellement identifiables sensibles et non sensibles :

| Sensitive / Direct PII | Non-Sensitive / Indirect PII |

|---|---|

| Social Security number | Phone number |

| Driver’s license number | Race/ethnicity |

| Passport number | Height |

| Biometrics – fingerprints and iris scan | IP address |

| Bank account number | Zip code |

| Employer identification number | License plate number |

| Medical records | Gender |

| Credit or debit card number | Religion |

| Date of birth | Email address |

| Mother’s maiden name | Usernames |

| Criminal history | |

| Place of birth | |

| Full legal name | |

| Passwords | |

| Home address | |

L’importance de sécuriser les PII

Les informations personnellement identifiables étant utilisées pour vous identifier lorsque vous ouvrez des comptes bancaires et demandez un permis de conduire, par exemple, peuvent permettre à des cybercriminels de commettre de graves fraudes à votre égard lorsqu’elles sont compromises. Ils peuvent utiliser les PII pour se faire passer pour vous afin de faire de fausses demandes d’indemnisation, d’ouvrir des comptes à votre nom et plus encore.

Malheureusement, selon la FTC, les Américains ont soumis 761 660 rapports de fraude à l’imposture en 2022, ce qui a entraîné des pertes de près de 3 milliards de dollars.

Vos PII valent de l’argent sur le Dark Web : votre carte de crédit peut valoir jusqu’à 22 dollars et vos dossiers médicaux jusqu’à 1 000 dollars. Les cybercriminels sont incités à cibler les personnes ordinaires et à vendre leurs PII à d’autres cybercriminels ou à les utiliser eux-mêmes.

Comment les cybercriminels volent des PII

Les cybercriminels utilisent différentes méthodes pour voler des PII :

- Phishing et smishing : il s’agit d’e-mails ou de SMS de criminels qui se font passer pour un entité officielle et qui demandent d’accéder à vos informations.

- Violations de données : les informations personnelles peuvent être exposées sur le Dark Web par le biais de violations.

- Attaques de l’homme du milieu : ce type d’attaque intercepte vos informations en transit.

- Logiciel malveillant : il s’agit d’un logiciel qui peut attaquer votre ordinateur et voler des informations confidentielles.

- Voler des identifiants : cela peut arriver de différentes manières, y compris des violations de données. Si un cybercriminel vole vos identifiants, ils peuvent lui permettre d’accéder à des comptes, comme votre messagerie, qui peuvent contenir des PII.

Répercussions des PII volées

Les cybercriminels qui volent des PII peuvent commettre une fraude à l’identité des propriétaires légitimes, ainsi que d’autres types de crimes. Le vol de PII est extrêmement courant et entraîne des pertes financières et des vols d’identité, ainsi qu’un stress indicible et beaucoup de temps perdu à récupérer.

- Comme nous l’avons mentionné ci-dessus, les Américains ont subi près de 3 milliards de dollars de pertes à la suite de fraudes à l’imposture en 2022.

- Au cours des cinq dernières années, le FBI a reçu des plaintes pour escroqueries Internet qui ont entraîné des pertes de 27,6 milliards de dollars.

- Les entreprises sont fortement touchées par des escroqueries de type « fraude du président » (BEC, pour Business Email Compromise) qui ont entraîné des pertes de 2,7 milliards de dollars en 2022.

- 21 % des Américains ont été touchés par la divulgation de données personnelles (selon SafeHome).

- En 2022, plus de la moitié des entreprises victimes de violations de données ont dépensé plus de 50 000 dollars à la suite de ces violations. Pour certaines entreprises, les coûts ont dépassé 1 million de dollars (selon le Rapport sur la cybersécurité 2022 de Keeper).

Comment protéger les PII et réduire les risques

Les particuliers et les entreprises ont la responsabilité de protéger leurs PII. Les particuliers doivent suivre les meilleures pratiques de cyberhygiène pour protéger leurs informations. Les entreprises qui détiennent des PII dans leurs bases de données ont également l’obligation de les protéger. En fait, les entreprises qui ne le font pas s’exposent à des sanctions légales.

Comment les organisations peuvent protéger les PII

Le Rapport sur la cybersécurité 2022 de Keeper a révélé que 48 % des responsables informatiques qui avaient eu connaissance d’une attaque de cybersécurité ne l’avaient pas signalé. Les entreprises peuvent gérer plus efficacement les données et prévenir les violations en employant des pratiques de sécurité et une gestion des mots de passe appropriées.

1. Mettre en œuvre une solution PAM

PAM, pour Privileged Access Management ou Gestion des accès à privilèges, est un terme qui décrit la solution qu’utilise une entreprise pour gérer et sécuriser les mots de passe, les identifiants, les secrets et les connexions de comptes, de systèmes et de données très sensibles. Une bonne solution PAM se déploie rapidement et utilise le meilleur chiffrement pour offrir une protection complète contre des menaces telles que les attaques de la chaîne d’approvisionnement et les attaques d’initiés en limitant strictement l’accès aux besoins de l’utilisateur.

D’après le Rapport sur les violations de données de Verizon, 74 % des violations impliquent l’élément humain, qu’il s’agisse d’une simple erreur, d’une mauvaise utilisation ou d’attaques malveillantes de la part de fournisseurs, d’initiés ou de cybercriminels. Les solutions PAM contribuent à limiter les menaces malveillantes et accidentelles grâce à une gestion précise de l’accès aux informations sensibles.

2. Mener des formations sur la cybersécurité

Les fuites de données causées par des employés ou des fournisseurs (appelées attaques d’initiés et attaques de la chaîne d’approvisionnement, respectivement) ne sont pas toujours malveillantes : elles sont parfois dues simplement à la mauvaise cyberhygiène d’un utilisateur. Les erreurs humaines, y compris les mots de passe médiocres et se laisser berner par des attaques de phishing, peuvent entraîner la compromission de systèmes. Le rapport de Verizon montre que les erreurs sont à l’origine de 13 % des violations.

Dans son Rapport d’enquête sur la cybersécurité aux États-Unis de 2022, Keeper a découvert que 26 % des dirigeants s’inquiètent du manque de formation des employés en matière de cybersécurité. Il est temps de former tous les employés. La PAM n’est qu’un élément de la gestion de la sécurité, et vos cyberdéfenses ne sont jamais aussi robustes que le maillon le plus faible.

3. Anonymiser les données et ne pas collecter de données inutiles

De nombreuses entreprises collectent quotidiennement de grandes quantités de données sur les utilisateurs et cela présente un danger. Les violations de données peuvent entraîner la compromission d’informations, y compris les informations personnellement identifiables des utilisateurs. Si vous collectez des données, veillez à les dépouiller de tous les détails permettant une identification et évitez de collecter des données qui ne sont pas essentielles à la gestion de votre entreprise.

4. Effacer les « données obscures »

Comme il est extrêmement courant que les entreprises collectent de nombreuses données inutiles sur les utilisateurs, il est également probable qu’elles possèdent des données anciennes qu’elles n’utilisent pas vraiment. C’est ce qu’on appelle des « données obscures » et elles doivent être détruites. Les rapports estiment que plus de 50 % des données que détiennent les entreprises peuvent être considérées comme des « données obscures ». Les employés peuvent même avoir oublié d’où elles viennent. Toutes les données que traite une entreprise doivent avoir un objet clair, être stockées dans des endroits sécurisés, être suivies de bout en bout et être accompagnées d’enregistrements sur leur utilisation. Une fois que vous avez terminé avec les données, débarrassez-vous-en, ou elles risquent de devenir des données obscures.

5. Disposer d’un plan en cas de violation

Les violations de données sont extrêmement courantes dans les entreprises qui ne possèdent pas les protections appropriées. Alors que plus de 1 800 violations ont eu lieu l’an dernier, les entreprises doivent savoir qu’elles pourraient être les prochaines. Bien qu’il soit important de protéger vos données à l’avance, vous devez également disposer d’un plan en cas de violation. La FTC possède des directives sur la sécurisation de vos opérations.

Comment les particuliers peuvent protéger les PII

Les particuliers doivent également protéger leurs propres PII, car les cyberattaques peuvent cibler n’importe qui, pas seulement les entreprises.

Nous avons décrit en détail comment protéger vos données en ligne, mais voici quelques points clés :

1. Utilisez des mots de passe forts et uniques sur chaque compte

Les mots de passe forts ont au moins 16 caractères et utilisent une combinaison de lettres minuscules et majuscules, de chiffres et de symboles. Ils ne doivent pas contenir de mots du dictionnaire ni d’informations personnelles comme des dates d’anniversaire.

Chaque compte doit posséder un mot de passe unique. Si un mot de passe compromis est utilisé sur plusieurs comptes, tous ces comptes sont en danger. Vous pouvez facilement générer des mots de passe forts à l’aide d’un générateur de mots de passe. Comme chaque mot de passe doit être propre à un compte spécifique, vous pouvez stocker tous vos mots de passe dans un gestionnaire de mots de passe. Les gestionnaires de mots de passe stockent en toute sécurité tous vos mots de passe et vous permettent d’y accéder partout, ce qui vous permet d’utiliser facilement un mot de passe unique sur chaque compte.

2. Utilisez l’authentification multifacteur (MFA)

La MFA nécessite au moins une forme d’identification supplémentaire en plus de votre mot de passe. Cela empêche les cybercriminels d’accéder aux comptes, car s’ils possèdent des identifiants compromis, ils doivent également accéder à votre ou vos méthodes de MFA qui peuvent être plus difficiles à obtenir.

La MFA peut se présenter sous forme de codes envoyés par SMS, de mot de passe à usage unique basé sur le temps (TOTP) dans une application d’authentification, ou de clé de sécurité matérielle.

3. Ne partagez pas d’informations personnelles en ligne

Lorsque vous interagissez avec des amis et votre famille sur les réseaux sociaux, ou lorsque vous effectuez une quête avec d’autres utilisateurs dans un jeu vidéo en direct, il est facile d’oublier que vous partagez peut-être des informations dans un espace vulnérable et que vous devez limiter ou refuser la fourniture de certaines informations personnelles. Certaines choses, comme le nom de jeune fille de votre mère ou des détails sur votre emplacement, peuvent venir naturellement, mais vous devez quand même éviter de les partager.

4. Chiffrez les fichiers confidentiels

Comme nous envoyons constamment des images et plus encore par e-mail et par SMS, il est facile d’oublier que ces modes de communication ne sont pas chiffrés. Il est essentiel d’utiliser le chiffrement pour protéger les informations confidentielles que vous envoyez sur Internet, telles que vos informations fiscales ou votre carte d’assurance.

Utilisez un service comme Keeper Password Manager avec One-Time Share pour partager des fichiers confidentielles avec des utilisateurs. La fonctionnalité One-Time Share est un moyen plus sûr de chiffrer et de partager des fichiers.

5. N’utilisez pas le WiFi public

Vous devez éviter d’utiliser le WiFi public, car les cybercriminels peuvent aussi bien y accéder que vous. Si vous devez utiliser le WiFi public, utilisez également un VPN.

Les PII méritent d’être protégées

Que vous soyez un particulier ou une entreprise, la protection des PII est une responsabilité sérieuse essentielle à la cybersécurité. L’absence de solutions adéquates pour gérer les PII et une mauvaise cyberhygiène peuvent vous rendre vulnérable aux conséquences coûteuses du vol d’informations sensibles.

Keeper Security possède un gestionnaire de mots de passe d’entreprise et une solution PAM de nouvelle génération conçue pour protéger les entreprises de toutes tailles. Nous proposons également un gestionnaire de mots de passe personnel qui permet aux particuliers et aux familles de rationaliser la gestion des mots de passe et des fichiers confidentiels. Découvrez nos essais gratuits pour savoir comment nous pouvons faciliter la vie des particuliers, des familles et des organisations.