Usurpation d'adresse e-mail

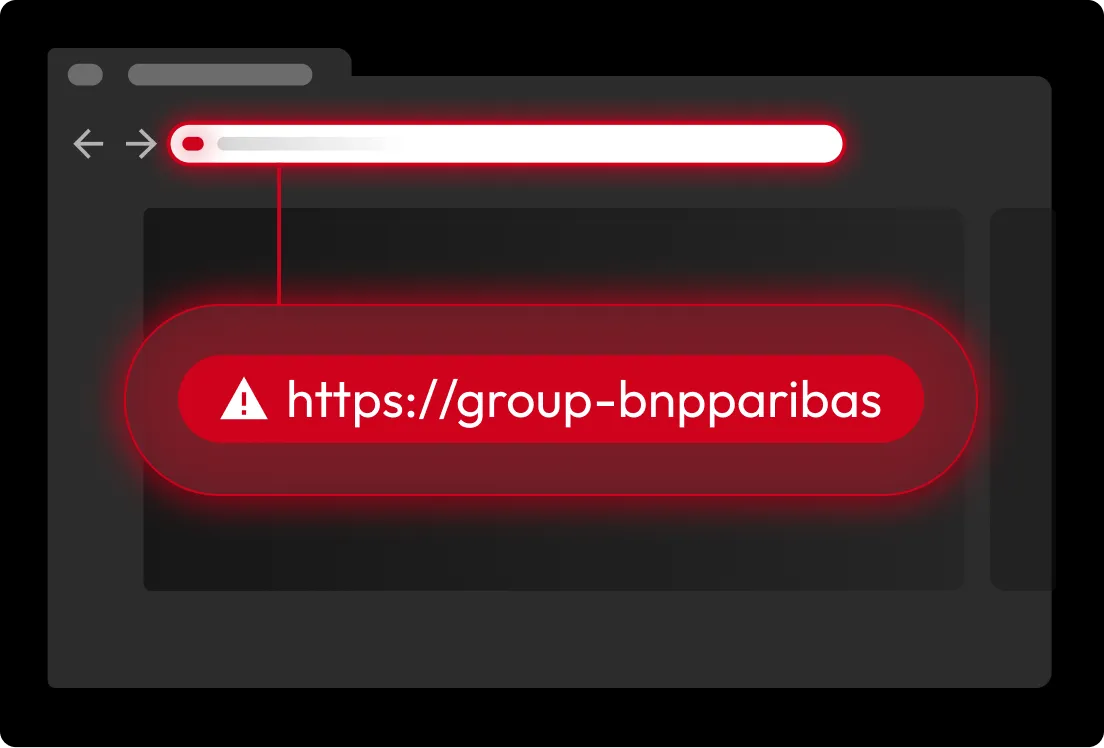

Certains cybercriminels falsifient l'adresse électronique de l'expéditeur pour faire croire qu'elle provient d'une source fiable, telle qu'une banque ou une société de soins de santé. Une fois qu'ils ont ajusté le domaine de l'expéditeur, les cybercriminels incitent les victimes à partager leurs identifiants ou à télécharger des logiciels malveillants via des liens malveillants.