Stellen Sie sich vor, ein Kundendienstmitarbeiter in Ihrem Unternehmen lädt vertrauliche Kundendaten in ein KI-Tool hoch, um E-Mails schneller zu verfassen. Wenn ein Mitarbeiter ein KI-Tool

Aktualisiert am 28. November 2023.

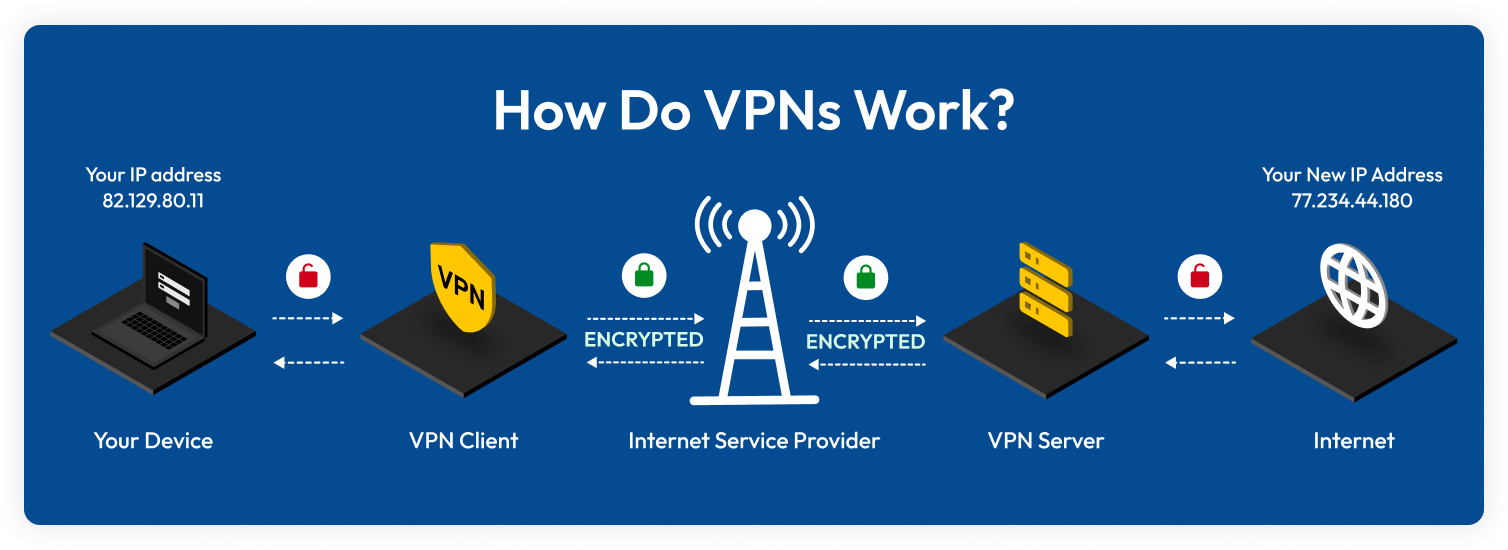

Ein VPN, oder ein virtuelles privates Netzwerk, ist ein Dienst, der Ihre Internetverbindung und Ihre Privatsphäre im Internet schützt. Es verschlüsselt Ihre Internetverbindung, maskiert Ihre IP-Adresse und ermöglicht Ihnen die sichere Nutzung öffentlicher WLAN-Hotspots. Ein VPN erstellt ein privates, verschlüsseltes Netzwerk innerhalb des öffentlichen Netzwerks und bietet eine zusätzliche Sicherheits- und Datenschutzebene. Es kann verhindern, dass Cyberkriminelle Ihre Daten sammeln, um sie im Darknet zu verkaufen oder für gezielte Cyberangriffe gegen Sie zu verwenden.

Lesen Sie weiter, um mehr über die Funktionsweise eines VPNs zu erfahren, die verschiedenen Arten von VPNs, die Vorteile der Verwendung eines VPNs und die Verbesserung Ihrer Cybersicherheit zu erfahren.

Wie funktioniert ein VPN?

Ein VPN funktioniert, indem es den Benutzer sicher und anonym mit einem Server verbindet. Ohne ein VPN verbindet sich ein Benutzer direkt mit dem Internet über den Internetdienstanbieter (Internet, Service Provider, ISP) ohne jeglichen Schutz. Bei einem VPN hingegen verbindet sich der Benutzer mit einem VPN-Client, der dann seinen Internetverkehr über eine verschlüsselte Verbindung, den sogenannten Tunnel, an den VPN-Server weiterleitet. Anschließend überträgt der VPN-Server den Internetverkehr des Benutzers unter der IP-Adresse des VPN-Servers ins Internet.

Durch die Weiterleitung des Internetverkehrs über einen VPN-Server wird ein verschlüsselter Tunnel geschaffen, der es den Benutzern ermöglicht, sich sicher mit dem VPN-Server zu verbinden. Dadurch wird verhindert, dass der Internetanbieter und andere Dritte Ihre Daten einsehen können, da der Internetverkehr verschlüsselt wird und nur der Nutzer und der VPN-Server über den Entschlüsselungsschlüssel verfügen.

Ein VPN maskiert zudem die IP-Adresse des Benutzers, da die IP-Adresse des VPN-Servers für den Zugriff auf das Internet verwendet wird und nicht die tatsächliche IP-Adresse des Benutzers. (Tipps, um Ihre IP-Adresse zu schützen).

Welche Arten von VPNs gibt es?

Verschiedene Arten von VPN-Diensten verbinden Sie mit einem VPN-Server. Ein Server steht zwischen Ihrem Gerät und Ihrem gewünschten Webdienst.

Persönliches VPN

Ein persönliches VPN, auch bekannt als „Verbraucher-“ oder „kommerzielles“ VPN, bezieht sich auf Dienste, die für den persönlichen Gebrauch bestimmt sind. Seriöse persönliche VPNs verschlüsseln Ihre Verbindung und verbergen Ihre Online-Identität. Sie ermöglichen es Ihnen, Ihren geografischen Standort zu ändern, sodass Ihre Sicherheit nicht kompromittiert wird.

Fernzugriff-VPN

Ein Remote-Access-VPN, auch clientbasiertes VPN oder Client-zu-Server-VPN genannt, ermöglicht es Ihnen, Ihr Gerät mit einem privaten Netzwerk außerhalb des Büros Ihres Unternehmens zu verbinden. Die VPN-Verschlüsselung wird verwendet, um Daten zu schützen und zu sichern, wenn sie zum und vom privaten Netzwerk reist.

Website-zu-Website-VPN

Ein Site-to-Site-VPN verbindet mehrere Netzwerke an verschiedenen Standorten. Wenn ein Unternehmen zum Beispiel zwei Standorte hat, kann ein Site-to-Site-VPN verwendet werden, um diese mit dem zentralen Bürostandort zu verbinden. Diese Art von VPN wird oft von Organisationen mit mehreren Standorten in verschiedenen Teilen eines Landes oder der Welt verwendet.

Mobiles VPN

Ein mobiles VPN kann die beste Option sein, wenn Sie für die Dauer Ihrer Sitzung keine stabile Verbindung im selben Netzwerk haben. Mit einem mobilen VPN bleibt die Verbindung auch dann erhalten, wenn Sie das WLAN oder Mobilfunknetzwerk wechseln, die Verbindung verlieren oder Ihr Gerät ausschalten.

Was sind die Vorteile der Verwendung eines VPN?

Ein VPN ermöglicht Ihnen die sichere Nutzung des Internets, indem es eine verschlüsselte Verbindung für Ihre Daten herstellt und Ihre Online-Aktivitäten nicht nachvollziehbar macht. Hier sind die Vorteile der Verwendung eines VPN.

Sichere Verbindung

Wenn Ihre Daten über ein ungesichertes Netzwerk wie z. B. ein öffentliches WLAN übertragen werden, können Cyberkriminelle auf Ihre Daten zugreifen. Cyberkriminelle können Ihre Daten nutzen, um gezielte Phishing-Angriffe zu versenden und zu versuchen, Ihre persönlichen Informationen zu stehlen. Häufig nutzen sie Man-in-the-Middle-Angriffe (MITM), die sich auf ungesicherte oder gefälschte Netzwerke stützen, um die Kommunikation abzufangen und sensible Daten zu stehlen.

Ein VPN stellt eine sichere Internetverbindung her, die verschlüsselt ist, sodass die übertragenen Daten von niemandem gelesen werden können, der versucht, Sie auszuspionieren. So können Sie sicher auf sensible Daten wie Ihre Finanzinformationen oder Anmeldeinformationen zugreifen, ohne dass Unbefugte darauf zugreifen können. Ein VPN schützt Sie vor einigen Arten von MITM-Angriffen, da Ihre Internetverbindung verschlüsselt ist und die von Ihnen gesendeten Daten von Cyberkriminellen nicht eingesehen werden können.

Anonym bleiben im Internet

Websites und Anwendungen können Ihre Online-Aktivitäten ohne Ihr Wissen verfolgen. Drittparteien versuchen, Ihre Daten zu erfassen und Informationen über Sie zu sammeln. Cyberkriminelle nutzen diese gesammelten Daten, um sie entweder im Darknet zu verkaufen oder gezielte Phishing-Angriffe zu versenden.

Ein VPN sorgt für die Anonymität Ihrer Online-Aktivitäten, indem es Ihre IP-Adresse maskiert. Bei einem VPN wird die IP-Adresse des VPN-Servers anstelle der IP-Adresse des Benutzers verwendet. Dadurch sind die Online-Aktivitäten des Benutzers nicht nachvollziehbar und können nicht von Adware oder Cyberkriminellen erfasst werden.

Vermeiden Sie die Bandbreitendrosselung

Bandbreitendrosselungliegt vor, wenn Ihre Internetgeschwindigkeit absichtlich von Ihrem Internetdienstanbieter (ISP) oder jemand anderem verlangsamt wird, der die Kontrolle über die Leistung Ihres WLAN-Netzwerks hat, wie z. B. ein Netzwerkadministrator. Bandbreitendrosselung tritt typischerweise bei datenintensiven Aktivitäten wie Spielen, Streaming und dem Herunterladen großer Dateien aus dem Internet auf. Eine Drosselung kann auch erfolgen, wenn Sie Ihr Datennutzungslimit erreichen.

Da die Bandbreitendrosselung manchmal durch die von Ihnen besuchten Websites oder die Art Ihrer Aktivitäten ausgelöst wird, kann Ihr Internetanbieter die Daten, die zu und von Ihrem Gerät fließen, nicht drosseln, wenn er sie nicht sehen kann. Ein VPN hilft dabei, die Bandbreitendrosselung zu verhindern, da es Ihren Datenverkehr vor Ihrem ISP verbirgt.

Kann ich mit einem VPN sicher online gehen?

Obwohl VPNs Ihre Online-Aktivitäten vor unbefugten Nutzern schützen, sollten Sie sich nicht ausschließlich auf sie verlassen, um im Internet sicher zu bleiben. VPNs bieten nur begrenzten Schutz vor Cyberkriminellen. VPNs schützen Sie zwar vor einigen Arten von MITM-Angriffen, aber nicht vor allen. VPNs schützen Sie nicht vor anderen Cyberbedrohungen wie Malware und Social Engineering. Sie müssen die Best Practices für die Cybersicherheit anwenden und zusätzliche Cybersicherheitslösungen nutzen, um online sicher zu bleiben.

Verwenden Sie starke und einzigartige Passwörter

Sie müssen starke und einzigartige Passwörter verwenden, um Ihre Online-Konten zu schützen. Ein VPN kann Ihre Daten verschlüsseln, aber es schützt Ihre Online-Konten nicht vor passwortbezogenen Angriffen. Ein VPN, das durch ein schwaches Passwort geschützt ist, kann für passwortbezogene Angriffe wie Brute-Force-Angriffe anfällig sein. Brute-Force-Angriffe sind eine Art von Cyberangriff, bei dem durch Ausprobieren die Anmeldeinformationen eines Benutzers erraten werden.

Verwenden Sie starke und einzigartige Passwörter, um es Cyberkriminellen zu erschweren, Ihre Passwörter zu knacken, insbesondere das Passwort für Ihr VPN. Ein starkes Passwort ist eine einzigartige Kombination aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen, die mindestens 16 Zeichen lang ist. Es lässt alle persönlichen Informationen, fortlaufende Zahlen oder Buchstaben und häufig verwendete Wörterbuchwörter.

Bei so vielen Online-Konten kann es schwierig sein, sich alle Ihre starken und einzigartigen Passwörter zu merken. Deshalb benötigen Sie einen Password Manager. Ein Password Manager ist ein Tool, das Ihre persönlichen Informationen sicher in einem verschlüsselten Tresor speichert und verwaltet. Damit können Sie Ihre Passwörter verstärken, indem Sie alle schwachen Passwörter identifizieren. Außerdem hilft es Ihnen dabei, starke Passwörter mit einem integrierten Passwortgenerator zu erstellen. Mit einem Password Manager können Sie sich einfach und sicher bei Ihren Online-Konten anmelden.

Installieren Sie Antivirensoftware

Obwohl ein VPN eine sichere Verbindung herstellt und Ihre Daten verbirgt, schützt es Sie nicht vor Malware, die Ihr Gerät infiziert. Malware kann über bösartige Anhänge oder Websites übertragen werden. Diese bösartigen Anhänge und Websites installieren Malware auf Ihrem Gerät, wenn ein Benutzer darauf klickt. Zum Schutz vor Malware-Angriffen benötigen Sie eine Antivirensoftware. Diese Software schützt Ihr Gerät vor bekannten Viren und Malware, indem sie diese erkennt und entfernt, bevor sie es infizieren.

Aktivieren Sie MFA

Multifaktor-Authentifizierung (MFA) ist eine Sicherheitsmaßnahme, bei der Sie Ihre Identität durch zusätzliche Formen der Authentifizierung verifizieren müssen. Bevor Sie auf Ihr Konto zugreifen können, müssen Sie Ihre Anmeldeinformationen und einen Identitätsnachweis, z. B. eine biometrische Authentifizierung oder einen Einmalcode, angeben.

MFA bietet eine zusätzliche Sicherheitsebene für Ihre Online-Konten und verhindert, dass Cyberkriminelle, die Ihre Anmeldeinformationen missbraucht haben, Zugriff auf Ihre Konten erhalten. Sie sollten MFA für alle Ihre Online-Konten aktivieren, um sie vor Cyberkriminellen zu schützen, insbesondere für Ihr VPN.

Erkennen Sie Phishing-Versuche

Ein VPN schützt Sie nicht vor Phishing-Angriffen und anderen ähnlichen Betrugsversuchen. Ein Phishing-Angriff ist eine Art von Cyberangriff, bei dem versucht wird, Benutzer zur Preisgabe ihrer persönlichen Daten zu verleiten. Cyberkriminelle senden Nachrichten mit einem bösartigen Link oder Anhang in der Absicht, Sie zum Anklicken zu verleiten. Erfahren Sie hier, wie Sie email anhang auf viren prüfen.

Sobald Sie auf den bösartigen Link klicken, werden Sie auf eine gefälschte Website weitergeleitet, die entweder Malware installiert oder Sie dazu verleitet, Ihre persönlichen Daten preiszugeben.

Sie müssen lernen, wie Sie Phishing-Versuche erkennen können, um Ihre persönlichen Daten zu schützen. Einige der Anzeichen für Phishing-Versuche, auf die Sie achten sollten, sind verdächtige Absender, nicht angeforderte Links oder Anhänge, dringende Anfragen nach vertraulichen Informationen sowie Rechtschreib- oder Grammatikfehler.

Ein VPN allein ist keine Cybersicherheitslösung

Sie sollten ein VPN verwenden, um eine sichere Verbindung herzustellen und Ihre Online-Aktivitäten für andere nicht nachvollziehbar zu machen. Sie sollten sich jedoch nicht allein auf ein VPN verlassen, um Ihre Online-Sicherheit zu gewährleisten. Ein VPN kann nur Ihren Datenverkehr im Internet vor unbefugtem Zugriff schützen. Ein VPN schützt Sie nicht vor Cyberangriffen wie Malware oder Phishing-Angriffen. Sie müssen die Best Practices für die Cybersicherheit implementieren und in Cybersicherheitslösungen wie einen Password Manager investieren.

Ein Password Manager hilft Ihnen, Ihre persönlichen Daten wie Ihre Anmeldeinformationen, Kreditkartennummern und andere sensible Daten vor Cyberkriminellen zu schützen. So können Sie verhindern, dass Ihre persönlichen Daten in die falschen Hände geraten. Die Kombination aus VPN und Password Manager kann Ihre Online-Daten vor Cyberkriminellen schützen und Ihnen helfen, Sicherheitsverletzungen zu verhindern.

Der Keeper® Password Manager bietet eine sichere Lösung für die Passwortverwaltung, die Ihre persönlichen Daten durch Zero-Trust– und Zero-Knowledge-Verschlüsselung schützt. Dadurch wird sichergestellt, dass nur Sie Zugriff auf Ihre persönlichen Daten haben. Melden Sie sich für eine kostenlose Testversion an und beginnen Sie mit dem Schutz Ihrer Online-Daten.