Financiële instellingen zijn sterk afhankelijk van externe leveranciers zoals betalingsverwerkers, aanbieders van bankplatformen en fintech-integraties om de operationele efficiëntie te waarborgen. Sterker nog, volgens h...

Organisaties moeten het principe van minimale privileges toepassen om hun gevoelige gegevens te beschermen tegen ongeoorloofde toegang. Om het principe van minimale privileges toe te passen, moeten organisaties rollen en machtigingen specificeren, investeren in een oplossing voor geprivilegieerd toegangsbeheer (PAM), het gebruik van MFA afdwingen, automatisch inloggegevens roteren voor privileged accounts, netwerken segmenteren en regelmatig netwerkprivileges controleren.

Lees verder voor meer informatie over het principe van minimale privileges, waarom het belangrijk is en hoe uw organisatie dit kan toepassen.

Wat is het principe van minimale privileges en waarom is het belangrijk?

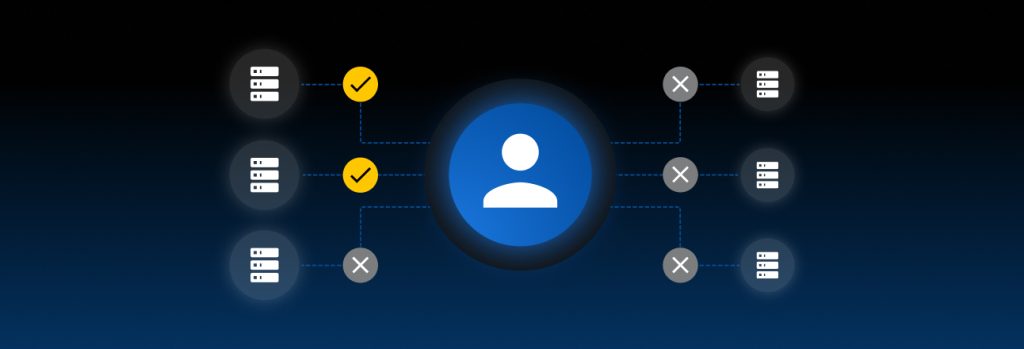

Het principe van minimale privileges is een concept op het gebied van cybersecurity waarbij gebruikers alleen geprivilegieerde toegang krijgen tot de bronnen die ze nodig hebben om hun werkzaamheden uit te voeren. Toegang met minimale privileges is van toepassing op gebruikers, processen, applicaties, systemen en IoT-apparaten. Het voorkomt dat gebruikers toegang krijgen tot bronnen die ze niet nodig hebben en stelt een aantal beperkingen aan wat ze kunnen doen met de bronnen waartoe ze wel toegang hebben.

Toegang met minimale privileges is belangrijk omdat:

- Verkleint het aanvalsoppervlak: een aanvalsoppervlak verwijst naar alle mogelijke punten die cybercriminelen in staat stellen om toegang te krijgen tot een systeem en vervolgens gegevens kunnen stelen. Door privileges te beperken, kunnen organisaties de mogelijke toegangspunten voor onbevoegde toegang beperken en mogelijke bedreigingen gemakkelijk voorkomen.

- Minimaliseert bedreigingen van binnenuit: bedreigingen van binnenuit zijn cyberbedreigingen die afkomstig zijn van een organisatie wanneer huidige of voormalige werknemers, partners, aannemers of leveranciers het risico vergroten dat gevoelige gegevens en systemen worden gecompromitteerd. Door de toegang te beperken, kunnen organisaties bedreigingen van binnenuit minimaliseren door gevoelige gegevens te compromitteren, hetzij per ongeluk of opzettelijk.

- Voorkomt laterale beweging: er is sprake van laterale beweging wanneer cybercriminelen diepgaandere toegang krijgen tot het netwerk van een organisatie gaan nadat ze aanvankelijk toegang hebben gekregen door hun privileges te verhogen. Toegang met minimale privileges voorkomt dat dreigingsactoren zich lateraal door een netwerk kunnen bewegen. De cybercrimineel is beperkt tot de systemen en gegevens van het gecompromitteerde account.

- Voldoet aan de regelgeving: toegang met minimale privileges helpt organisaties gevoelige gegevens te beschermen en te voldoen aan regelgevingskaders en brancheverplichtingen zoals AVG, HIPAA en SOX.

De 6 manieren waarop organisaties het principe van minimale privileges kunnen toepassen

Het principe van minimale privileges helpt organisaties hun beveiliging te verbeteren en hun gevoelige gegevens te beschermen tegen ongeoorloofde toegang. Hier zijn zes manieren waarop organisaties het principe van minimale privileges kunnen toepassen.

Het specificeren van rollen en machtigingen

De eerste stap om PoLP toe te passen is het specificeren van rollen en machtigingen. Organisaties moeten de mate van toegang tot specifieke gevoelige gegevens en systemen vaststellen. Dit houdt o.a. in wie toegang moet hebben tot deze bronnen, waarom ze toegang hebben en hoelang ze toegang krijgen. Vervolgens moeten ze de rol van elk lid binnen de organisatie vaststellen en de machtigingen die elk lid heeft op basis van hun rol. Ze moeten op rollen gebaseerde toegangscontrole (RBAC) gebruiken om rollen en machtigingen te specificeren.

RBAC verleent specifieke netwerkmachtigingen op basis van de gedefinieerde rol van een gebruiker. Gebruikers hebben beperkte netwerktoegang tot specifieke gegevens en systemen op basis van hun rol binnen de organisatie en de mate van toegang die nodig is om hun werkzaamheden uit te kunnen voeren. Ze mogen geen toegang hebben tot bronnen die niet tot hun toegewezen taken behoren. RBAC beperkt wat gebruikers kunnen doen met een systeem of bestand waartoe ze toegang hebben. Marketingwerknemers hebben bijvoorbeeld toegang nodig tot klantgegevens, maar niet tot ontwikkelaarsomgevingen. IT-beheerders hebben toegang nodig tot ontwikkelaarsomgevingen, maar niet tot geen financiële gegevens.

Investeer in een PAM-oplossing

Om privileged accounts te beheren en bij te houden, moeten organisaties investeren in een PAM-oplossing. PAM verwijst naar het beveiligen en beheren van accounts met toegang tot zeer gevoelige systemen en gegevens. Deze privileged accounts kunnen variëren van lokale beheerdersaccounts tot niet-menselijke serviceaccounts en geprivilegieerde gebruikersaccounts. Met een PAM-oplossing kunnen organisaties toegang met minimale privileges toepassen, omdat ze volledig inzicht hebben in hun volledige gegevensinfrastructuur en de mate waarop gebruikers toegang hebben tot gevoelige gegevens. Organisaties kunnen vaststellen wie toegang heeft tot privileged accounts en de mate waarin elke gebruiker toegang moet hebben. PAM-oplossingen helpen te voorkomen dat privileged accounts worden misbruikt door bedreigingen van binnenuit en worden gecompromitteerd door dreigingsactoren.

Vereis het gebruik van MFA

Multifactorauthenticatie (MFA) is een beveiligingsprotocol dat extra authenticatie vereist. Om toegang te krijgen tot een geprivilegieerd account dat wordt beschermd door MFA, moeten geautoriseerde gebruikers niet alleen de inloggegevens voor het account verstrekken, maar ook een extra vorm van verificatie. Organisaties moeten het gebruik van MFA afdwingen op alle privileged accounts om een extra beveiligingslaag toe te voegen en ervoor te zorgen dat alleen geautoriseerde gebruikers toegang hebben. Zelfs als de inloggegevens van het geprivilegieerde account zijn gecompromitteerd, hebben cybercriminelen geen toegang tot het account, omdat het wordt beschermd door MFA en ze geen extra authenticatie kunnen verstrekken.

Inloggegevens automatisch roteren voor privileged accounts

Wachtwoordrotatie is een werkwijze op het gebied van cybersecurity waarbij wachtwoorden regelmatig worden gewijzigd volgens een vooraf vastgesteld schema. Organisaties moeten geautomatiseerde wachtwoordrotatie gebruiken om privileged accounts te beschermen tegen ongeoorloofde toegang. Aangezien privileged accounts toegang bieden tot gevoelige gegevens, moeten organisaties hun wachtwoorden voor deze accounts regelmatig wijzigen. Dit blokkeert gebruikers die geen toegang meer nodig hebben tot de accounts en voorkomt dat cybercriminelen de wachtwoorden kunnen kraken. Het gebruik van geautomatiseerde wachtwoordrotatie zorgt ervoor dat privileged accounts na elke rotatie worden beschermd met sterke en unieke wachtwoorden.

Segmenteer netwerken

Netwerksegmentatie verdeelt en isoleert bepaalde gedeeltes van het netwerk om te controleren wie toegang heeft tot gevoelige gegevens. Deze segmenten zijn onderverdeeld op basis van het soort gevoelige gegevens die zijn opgeslagen en op basis van de gebruikers die hiertoe toegang vereisen. Segmentatie beperkt de toegang tot het hele netwerk en geeft gebruikers alleen toegang tot de bronnen die behoren tot hun respectieve segmenten. Het helpt te voorkomen dat cybercriminelen die ongeoorloofde toegang hebben gekregen tot het netwerk van een organisatie, zich lateraal over het netwerk kunnen bewegen, omdat de cybercrimineel alleen beperkt is tot het netwerksegment waartoe ze toegang hebben. Om hun netwerk beter te beveiligen, kunnen organisaties microsegmenten creëren. Dit zijn geïsoleerde gedeelten van het netwerk binnen een gesegmenteerd netwerk.

Regelmatig controleren van netwerkprivileges

Organisaties moeten regelmatig netwerkprivileges controleren om ervoor te zorgen dat de juiste gebruikers de nodige toegang hebben om hun werkzaamheden uit te voeren en gebruikers te verwijderen die geen toegang meer nodig hebben tot specifieke bronnen. Het regelmatig controleren van netwerkprivileges en toegang voorkomt het zogenaamde privilege creep. Dit is wanneer gebruikers hogere toegangsniveaus krijgen dan die ze werkelijk nodig hebben. Dergelijke controle helpt het voorkomen van misbruik door mogelijke bedreigingen van binnenuit en ongeoorloofde toegang door cybercriminelen.

Gebruik Keeper® om het principe van minimale privileges toe te passen

De beste manier om het principe van minimale privileges toe te passen, is door een PAM-oplossing te gebruiken. Met een PAM-oplossing kunnen organisaties zien wie toegang heeft tot hun netwerk en de toegang van gebruikers tot gevoelige gegevens beperken. Ze kunnen privileged accounts beveiligen door ervoor te zorgen dat werknemers deze beschermen met sterke en unieke wachtwoorden en MFA.

KeeperPAM™ is een oplossing voor geprivilegieerd toegangsbeheer die privilegebeheer helpt te vereenvoudigen door Keeper Enterprise Password Manager (EPM), Keeper Secrets Manager (KSM) en Keeper Connection Manager (KCM) te combineren in één uniforme oplossing. Met KeeperPAM kunnen organisaties volledige zichtbaarheid, beveiliging en controle krijgen over elke geprivilegieerde gebruiker op elk apparaat.