Immagina un rappresentante del servizio clienti della tua organizzazione che carica dati sensibili dei clienti in uno strumento di AI per redigere email più rapidamente. Quando

Le informazioni di identificazione personale (PII) sono tutti i dati che possono identificare una determinata persona. Dati come il tuo numero di previdenza sociale ti consentono di aprire le carte di credito, ottenere un prestito e altro ancora. Si tratta anche di dati che è fondamentale proteggere al fine di tutelare la tua identità e le tue risorse.

Continua a leggere per scoprire di più su quali tipi di informazioni sono considerate informazioni di identificazione personale e su come proteggerle dai cybercriminali.

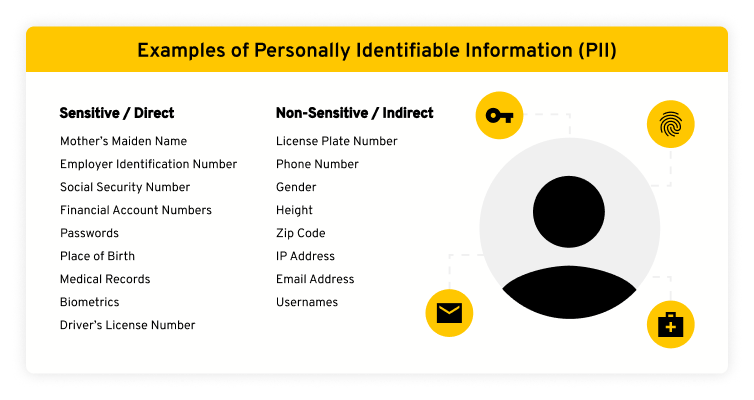

PII sensibili e non sensibili

Esistono diversi tipi di PII noti come sensibili o non sensibili (a volte chiamati anche diretti e indiretti, rispettivamente). Le PII sensibili o dirette possono rivelare la tua identità senza bisogno di ulteriori informazioni ma non sono disponibili pubblicamente. Le PII sensibili includono il numero della tua patente di guida o il numero di previdenza sociale. Le PII sensibili dovrebbero essere mantenute il più riservate possibile da chiunque non ne abbia una necessità legittima e confermata. Le PII non sensibili o indirette sono informazioni disponibili pubblicamente comunque associate alla tua identità ma che non possono essere utilizzate per identificarti. I numeri di telefono rientrano in questa categoria.

Le PII sensibili, quando compromesse e combinate con il tuo nome, possono renderti vulnerabile a crimini informatici come il furto d’identità. Le PII non sensibili possono inoltre renderti vulnerabile, specialmente se combinate con le PII sensibili.

Ad esempio, un elenco di nomi di persone che sono membri di un book club non sarebbe così compromettente, ma un elenco di nomi e indirizzi di persone che ricevono farmaci nella posta rivelerebbe dettagli sulla loro storia medica, il che li renderebbe vulnerabili a truffe mediche e altri attacchi informatici, se dovessero trapelare.

Esempi di informazioni di identificazione personale

Ecco esempi di informazioni di identificazione personale sensibili e non sensibili:

| Sensitive / Direct PII | Non-Sensitive / Indirect PII |

|---|---|

| Social Security number | Phone number |

| Driver’s license number | Race/ethnicity |

| Passport number | Height |

| Biometrics – fingerprints and iris scan | IP address |

| Bank account number | Zip code |

| Employer identification number | License plate number |

| Medical records | Gender |

| Credit or debit card number | Religion |

| Date of birth | Email address |

| Mother’s maiden name | Usernames |

| Criminal history | |

| Place of birth | |

| Full legal name | |

| Passwords | |

| Home address | |

L’importanza di proteggere le PII

Poiché le informazioni di identificazione personale vengono utilizzate per identificarti per attività come l’apertura di conti bancari e la richiesta di una patente di guida, le PII compromesse possono portare i cybercriminali a commettere gravi frodi nei tuoi confronti. Possono utilizzare le PII per fingere di essere te per effettuare false richieste di assicurazione, aprire conti a tuo nome e altro ancora.

Sfortunatamente, secondo l’FTC, gli americani hanno inviato 761.660 segnalazioni di frodi con truffe da impostori nel 2022, con conseguenti perdite pari a quasi 3 miliardi di dollari.

Le tue PII valgono denaro sul dark web: la tua carta di credito potrebbe valere fino a $22 e le tue cartelle cliniche potrebbero valere fino a $1.000. Esiste un incentivo per i cybercriminali a prendere di mira le persone comuni e vendere le loro PII ad altri cybercriminali o a utilizzarle autonomamente.

Come i cybercriminali rubano le PII

I cybercriminali rubano le PII attraverso una varietà di metodi:

- Phishing e smishing: si tratta di e-mail o messaggi di criminali che fingono di essere una entità ufficiale che richiede di accedere alle tue informazioni.

- Violazioni dei dati: le informazioni personali potrebbero essere esposte sul dark web attraverso le violazioni.

- Attacchi man-in-the-middle: questo tipo di attacco intercetta le tue informazioni in transito.

- Malware: si tratta di un software dannoso che può attaccare il tuo computer e rubare informazioni riservate.

- Rubare le credenziali: questo può accadere attraverso una varietà di metodi, incluse le violazioni dei dati. Se un cybercriminale ruba le tue credenziali può consentire loro di accedere ad account, come la tua e-mail, che potrebbero contenere le PII.

Conseguenze delle PII rubate

I cybercriminali che rubano le PII sono in grado di commettere frodi d’identità contro i legittimi proprietari, insieme ad altri tipi di crimini. Il furto delle PII è incredibilmente comune e comporta conseguenze come la perdita finanziaria e il furto d’identità, nonché lo stress e il tempo trascorso per il recupero.

- Come accennato in precedenza, gli americani hanno subito perdite per quasi 3 miliardi di dollari a causa di frodi da parte di impostori nel 2022.

- Negli ultimi cinque anni, l’FBI ha ricevuto denunce di truffe su Internet che hanno causato perdite per 27,6 miliardi di dollari.

- Le aziende sono fortemente colpite dalla compromissione delle e-mail aziendali (BEC), con conseguenti perdite per 2,7 miliardi di dollari nel 2022.

- Il 21% degli americani ha subito il doxxing (secondo SafeHome).

- Nel 2022, oltre la metà delle aziende che hanno subito violazioni dei dati ha speso più di 50.000 dollari per le conseguenze. Per alcune aziende, i costi hanno superato 1 milione di dollari (secondo il report sulla sicurezza informatica di Keeper del 2022).

Come proteggere le PII e ridurre i rischi

Sia i singoli che le aziende hanno la responsabilità di proteggere le PII. Le persone devono seguire le migliori pratiche di igiene informatica per proteggere le loro informazioni. Le aziende che detengono PII nei loro database hanno anche l’obbligo di proteggerle. In effetti, potrebbe esserci una responsabilità legale per le aziende che non lo fanno.

Come le organizzazioni possono proteggere le PII

Il report sulla sicurezza informatica 2022 di Keeper ha rilevato che il 48% dei responsabili IT era a conoscenza di un attacco di sicurezza informatica, ma lo ha tenuto per sé. Con pratiche di sicurezza e gestione delle password adeguate, le aziende possono gestire in modo più efficiente i dati e prevenire le violazioni.

1. Implementare una soluzione PAM

PAM (Gestione degli accessi privilegiati) è un termine che descrive la soluzione utilizzata da un’azienda per gestire e proteggere password, credenziali, segreti e connessioni per account, sistemi e dati altamente sensibili. Una buona soluzione PAM è rapida da implementare e utilizza la migliore crittografia per proteggersi in modo completo dalle minacce come gli attacchi alla supply chain e gli attacchi interni limitando l’accesso solo a ciò di cui ha bisogno ogni utente.

Secondo il report sulla violazione dei dati di Verizon, il 74% delle violazioni coinvolge l’elemento umano, che si tratti di semplice errore, uso improprio o attacchi dannosi da parte di fornitori, addetti ai lavori o cybercriminali. Le soluzioni PAM aiutano a limitare le minacce dannose e accidentali attraverso una gestione precisa degli accessi alle informazioni sensibili.

2. Condurre formazione sulla sicurezza informatica

Le perdite di dati causate da dipendenti o fornitori (chiamate attacchi interni e attacchi alla supply chain, rispettivamente) non sono sempre dannose, a volte sono semplicemente il risultato di un utente con una scarsa igiene informatica. L’errore umano, incluse le password scadenti e il cadere vittima di attacchi di phishing, può portare alla compromissione dei sistemi. Il report di Verizon mostra che gli errori causano il 13% delle violazioni.

Nel nostro report sul censimento della sicurezza informatica negli Stati Uniti del 2022, Keeper ha scoperto che il 26% dei dirigenti è preoccupato per la mancanza di formazione dei dipendenti sulla sicurezza informatica. È tempo di formare tutti i dipendenti. La PAM è solo una parte della gestione della sicurezza e le tue difese informatiche sono forti solo quanto l’anello più debole.

3. Anonimizzare i dati e non raccogliere dati inutili

C’è il pericolo che molte singole aziende raccolgano molti dati sugli utenti su base giornaliera. Le violazioni dei dati possono compromettere le informazioni, incluse le informazioni di identificazione personale degli utenti. Se raccogli i dati, assicurati di privarli di tutti i dettagli d’identità e di astenerti dal raccogliere dati che non sono fondamentali per gestire la tua azienda.

4. Cancellare i “dati oscuri”

Poiché è incredibilmente comune che le aziende raccolgano molti dati inutili sugli utenti, potrebbero anche avere dati del passato che non utilizzano davvero. Questi dati vengono chiamati “dati oscuri” e dovrebbero essere distrutti. I report stimano che oltre il 50% dei dati posseduti dalle aziende siano considerati dati oscuri. I dipendenti potrebbero non ricordare nemmeno da dove provengono. Tutti i dati che un’azienda sta gestendo dovrebbero avere uno scopo chiaro, essere archiviati in luoghi sicuri, essere completamente contabilizzati e avere allegati i registri di utilizzo. Una volta terminato l’utilizzo dei dati, è meglio sbarazzarsene, altrimenti rischiano di diventare dati oscuri.

5. Avere un piano in caso di violazione

Le violazioni dei dati sono incredibilmente comuni per le aziende che non dispongono delle protezioni adeguate. Con oltre 1.800 violazioni lo scorso anno, le aziende dovrebbero essere consapevoli che potrebbero essere le prossime. Sebbene sia importante proteggere i tuoi dati in anticipo, dovrebbe esserci anche un piano in caso di violazione. L’FTC fornisce indicazioni sulla protezione delle tue operazioni.

Come le persone possono proteggere le PII

Le persone dovrebbero anch’esse proteggere le loro PII perché gli attacchi informatici possono colpire chiunque, non solo le aziende.

Abbiamo scritto in dettaglio su come proteggere i tuoi dati online, ma ecco alcuni dei punti chiave:

1. Usare password forti e uniche per tutti gli account

Le password forti sono lunghe almeno 16 caratteri e utilizzano una combinazione di lettere maiuscole e minuscole, numeri e simboli. Non dovrebbero contenere parole del dizionario o informazioni personali come i compleanni.

Le password dovrebbero essere uniche per ogni singolo account. Se una password compromessa viene utilizzata su più account, tutti questi account saranno a rischio. Puoi facilmente generare password forti utilizzando un generatore di password. Poiché ogni password dovrebbe essere unica per quello specifico account, puoi archiviare tutte le tue password in un password manager. I password manager memorizzano in modo sicuro tutte le tue password e ti consentono di accedervi ovunque, rendendo facile avere password uniche per ogni account.

2. Utilizza l’autenticazione a più fattori (MFA)

L’MFA richiede almeno una forma di identità aggiuntiva oltre la tua password. Ciò impedisce ai cybercriminali di accedere agli account perché, se hanno compromesso le credenziali, avrebbero anche bisogno di accedere ai tuoi metodi di MFA, che possono essere più difficili da ottenere.

L’MFA potrebbe essere codici inviati tramite testo, una password una tantum a tempo (TOTP) in un’app di autenticazione o una chiave di sicurezza hardware.

3. Non condividere informazioni personali online

Quando interagisci con amici e familiari sui social media o completi una ricerca con altri utenti in un videogioco dal vivo, può essere facile dimenticare che potresti condividere informazioni in uno spazio vulnerabile e dovresti limitare o trattenere alcune informazioni personali. Cose come il nome da nubile di tua madre o i dettagli sulla tua posizione potrebbero trapelare naturalmente, ma dovresti comunque evitare di condividerli.

4. Crittografare i file riservati

Poiché inviamo immagini e altro ancora tramite e-mail e testo tutto il tempo, può essere facile dimenticare che quei metodi di comunicazione non sono crittografati. È fondamentale assicurarsi di utilizzare la crittografia per proteggere le informazioni riservate che invii su Internet, come le informazioni fiscali o la tua tessera assicurativa.

Utilizza un servizio come Keeper Password Manager con One-Time Share per condividere i file riservati con gli utenti. L’utilizzo della funzione One-Time Share è un modo più sicuro per crittografare e condividere i file.

5. Non utilizzare il WiFi pubblico

Dovresti evitare di utilizzare il WiFi pubblico perché i cybercriminali hanno lo stesso accesso che hai tu. Se devi utilizzare il WiFi pubblico, usa una VPN.

Vale la pena proteggere le PII

Che tu sia un individuo o un’azienda, proteggere le PII è una seria responsabilità che è vitale per la sicurezza informatica. La mancanza di soluzioni adeguate per gestire le PII e una scarsa igiene informatica possono renderti vulnerabile alle costose conseguenze di subire il furto di informazioni sensibili.

Keeper Security ha un password manager aziendale e una soluzione PAM di nuova generazione costruita per proteggere le aziende di tutte le dimensioni. Offriamo anche un password manager personale per le persone e le famiglie per ottimizzare la gestione delle password e dei file riservati. Dai un’occhiata alle nostre prove gratuite per scoprire come possiamo rendere la vita più facile a individui, famiglie e organizzazioni.