Instytucje finansowe w dużym stopniu polegają na zewnętrznych dostawcach, takich jak procesory płatności, dostawcy platform bankowych i integracje fintech, aby utrzymać wydajność operacyjną. W rzeczywistości, według...

Wdrożenie zarządzania dostępem uprzywilejowanym (Privileged Access Management, PAM) jest niezbędne do zabezpieczenia najbardziej poufnych danych organizacji. Zespoły IT napotykają jednak często trudności w skutecznym wdrażaniu rozwiązania PAM spełniającego zarówno wymagania w zakresie bezpieczeństwa, jak i zgodności. Typowe wyzwania obejmują złożoną integrację z istniejącymi systemami, ograniczenia skalowalności i słabe doświadczenia użytkownika.

Czytaj dalej, aby dowiedzieć się więcej o wyzwaniach, przed którymi stają organizacje wdrażające rozwiązania PAM, oraz o tym, jak można je pokonać.

Dlaczego firmy mają trudności z wdrożeniem PAM?

Według raportu analitycznego Keeper Security dotyczącego wdrożenia PAM 56% ankietowanych zespołów IT zgłosiło podjęcie próby wdrożenia rozwiązania PAM w swojej organizacji, ale 92% z nich nie wdrożyło go w pełni ze względu na jego złożoność. Firmy często mają trudności z wdrożeniem PAM z powodu wyzwań, takich jak opór przed zmianami, problemy z integracją i brak jasnej strategii.

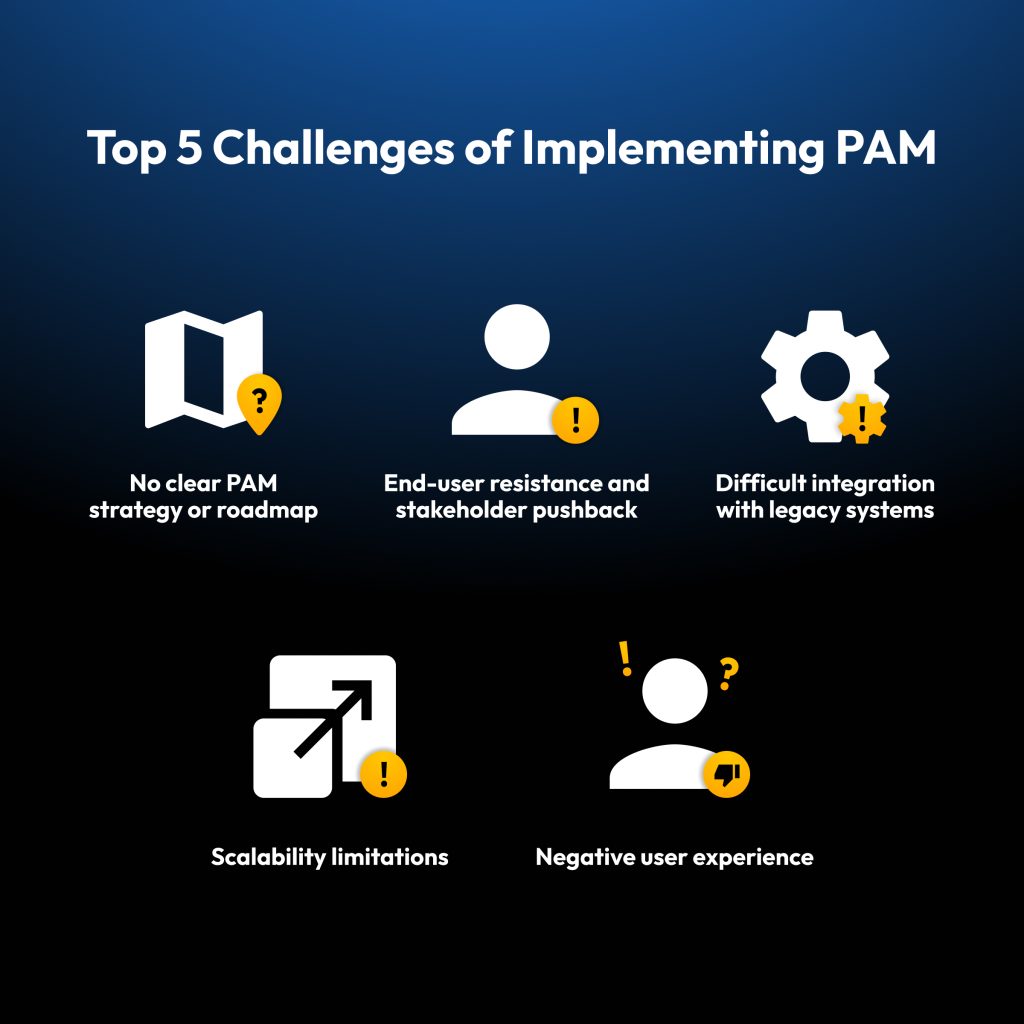

Pięć największych wyzwań związanych z wdrażaniem PAM

Pięć największych wyzwań związanych z wdrażaniem PAM obejmuje brak jasnej strategii, opór użytkowników końcowych, trudności z integracją, ograniczenia skalowalności i słabe doświadczenia użytkownika.

1. Brak jasnej strategii lub planu wdrożenia PAM

Organizacje często rozpoczynają wdrażanie rozwiązania PAM bez pełnego zrozumienia swoich potrzeb dotyczących dostępu uprzywilejowanego. Brak planowania może skutkować nieodpowiednimi priorytetami, co z kolei prowadzi do wdrożenia rozwiązania PAM, które nie jest zgodne z szerszymi celami w zakresie bezpieczeństwa. Wiele organizacji pomija kluczowe kroki, takie jak identyfikacja wszystkich kont uprzywilejowanych, realizacja procesu wykrywania dostępu czy przeprowadzenie analizy ryzyka. Bez oceny bieżącego stanu organizacji nie można zidentyfikować luk w zabezpieczeniach, co utrudnia opracowanie skutecznego planu wdrożenia PAM i ocenę skuteczności wdrożonego rozwiązania.

Ten brak przygotowania ma poważne konsekwencje. Według raportu „Identity Security Outlook” organizacji ConductorOne 77% organizacji doświadczyło cyberataków w 2024 roku z powodu nadmiernie uprzywilejowanych użytkowników i niewłaściwego dostępu. Dobrze przygotowania strategia PAM z wdrożeniem podzielonym na etapy jest kluczowa dla minimalizacji ryzyka naruszeń danych i nadużycia uprawnień.

2. Opór użytkowników końcowych i sprzeciw interesariuszy

Częstym wyzwaniem podczas wdrażania PAM jest opór ze strony pracowników, którzy uważają narzędzia PAM za wprowadzające zamieszanie lub utrudniające ich codzienne zadania. Gdy kontrole dostępu są postrzegane jako przeszkody zamiast korzyści, użytkownicy końcowi mogą próbować je obchodzić, co niweczy podstawowy cel wdrożenia PAM. Jak pokazuje raport „Identity Security Outlook” organizacji ConductorOne 38% organizacji twierdzi, że ich pracownicy są oporni względem zmian podczas wdrażania rozwiązań do zarządzania dostępem.

Opór może również pochodzić od kadry kierowniczej i innych interesariuszy, zwłaszcza jeśli rozwiązanie PAM jest wdrażane bez wyraźnej komunikacji lub wsparcia. Te wyzwania uwidaczniają potrzebę opracowania skutecznej strategii PAM — takiej, która koncentruje się na edukowaniu użytkowników w zakresie korzyści wynikających ze stosowania rozwiązania PAM i sposobów, w jakie chroni ono poufne dane organizacji.

3. Trudna integracja ze starszymi systemami

Integracja rozwiązań PAM ze starszymi systemami jest jednym z najtrudniejszych aspektów technicznych wdrożenia. Według raportu analitycznego Keeper Security dotyczącego złożoności zarządzania dostępem uprzywilejowanym 87% respondentów stwierdziło, że preferuje korzystanie z rozwiązania PAM, które jest łatwiejsze do wdrożenia i zarządzania.

Starsze systemy mogą nie mieć niezbędnych interfejsów API, co utrudnia integrację scentralizowanego rozwiązania PAM. Wyzwania związane z integracją mogą znacząco opóźnić wdrożenie i wprowadzić nowe luki w zabezpieczeniach. Aby rozwiązać ten problem, organizacje muszą proaktywnie oceniać zgodność ze starszymi systemami i priorytetyzować integrację z systemami krytycznymi, aby zminimalizować zakłócenia operacyjne.

4. Ograniczenia skalowalności

W miarę rozwoju organizacji ich rozwiązania PAM muszą się skalować wraz z nimi. Jednak wiele rozwiązań PAM ma trudności z efektywnym skalowaniem w środowiskach hybrydowych lub wielochmurowych, co prowadzi do niespójnego egzekwowania zasad oraz problemów z wydajnością. W związku z tym 82% respondentów raportu analitycznego Keeper Security dotyczącego zarządzania dostępem uprzywilejowanym opartym na chmurze stwierdziło, że wolałoby przenieść swoje lokalne rozwiązanie PAM do chmury. Podkreśla to potrzebę bardziej skalowalnego i elastycznego rozwiązania PAM, które może dostosować się do złożonych infrastruktur. Wraz ze wzrostem liczby użytkowników i kont uprzywilejowanych organizacje potrzebują rozwiązania PAM, które może płynnie integrować się w środowiskach lokalnych, hybrydowych i chmurowych bez zwiększania obciążenia zespołów IT.

5. Negatywne doświadczenie użytkownika

Wdrożenie rozwiązania PAM może być znacznie utrudnione w wyniku słabych doświadczeń użytkownika. Gdy rozwiązanie jest postrzegane jako natrętne lub nadmiernie skomplikowane, użytkownicy są bardziej skłonni opierać się jego wdrożeniu lub omijać kontrole bezpieczeństwa, co nieodmiennie zagraża bezpieczeństwu organizacji. Według raportu Keeper Security dotyczącego zarządzania dostępem uprzywilejowanym 68% ankietowanych menedżerów IT stwierdziło, że ich obecne rozwiązanie PAM jest zbyt skomplikowane lub ma niepotrzebne funkcje. To pokazuje, w jaki sposób problemy z użytecznością powstrzymują wiele organizacji przed wdrożeniem silnego rozwiązania PAM.

Typowe skargi użytkowników dotyczące narzędzi PAM obejmują przestarzałe interfejsy, zbyt skomplikowane procesy uwierzytelniania oraz opóźnienia w zatwierdzaniu dostępu, które spowalniają kluczowe przepływy pracy. Problemy te kumulują się z czasem, frustrując użytkowników końcowych, zmniejszając produktywność i nadwyrężając relacje między pracownikami a zespołami IT. Jeżeli rozwiązanie PAM jest postrzegane jako obciążenie zamiast jako narzędzie wspierające, grozi to jego zignorowaniem lub niewłaściwym użyciem.

Jak sprostać wyzwaniom związanym z wdrożeniem PAM?

Oto pięć sposobów, w jakie organizacje mogą pokonać typowe wyzwania związane z wdrażaniem PAM.

Rozpocznij od odkrywania i mapowania ryzyka

Pokonywanie wyzwań związanych z wdrażaniem PAM zaczyna się od uzyskania pełnej widoczności kont uprzywilejowanych, punktów dostępu i systemów krytycznych. Organizacje mogą rozpocząć od fazy odkrywania w celu zidentyfikowania wszystkich kont uprzywilejowanych, punktów dostępu i systemów krytycznych, które wymagają zaawansowanej ochrony przy użyciu rozwiązania PAM. Korzystając z narzędzi do wykrywania, organizacje mogą przeprowadzić kompleksową ocenę ryzyka, aby nadać priorytet obszarom wysokiego ryzyka. Ten krok pozwala zapewnić dopasowanie strategii PAM do specyficznych potrzeb organizacji w zakresie bezpieczeństwa i zgodności.

Uzyskaj wsparcie ze wszystkich poziomów

Rozwiązanie PAM wpływa na więcej niż tylko zespoły ds. IT i bezpieczeństwa. Dla pomyślnego wdrożenia niezbędnym jest, by organizacje uzyskały wsparcie od kierownictwa wykonawczego oraz użytkowników końcowych. Już na wczesnym etapie organizacje powinny zaangażować interesariuszy, wyjaśnić wartość przyjęcia rozwiązania PAM dla ochrony poufnych informacji z użyciem struktury zabezpieczeń zero trust i upewnić się, że podczas wdrażania pod uwagę brane są potrzeby użytkowników.

Wybierz elastyczne i skalowalne rozwiązanie PAM

Niezależnie od tego, czy chodzi o infrastrukturę lokalną, hybrydową czy chmurową, organizacje powinny wybierać rozwiązanie PAM, które może dostosować się do ich środowiska. Skalowalne rozwiązanie PAM powinno rozwijać się wraz z organizacją i łatwo integrować z istniejącymi systemami, aby uniknąć kosztownych i czasochłonnych rekonfiguracji w przyszłości. Korzyści z przyjęcia elastycznego rozwiązania PAM obejmują zarządzanie wzrostem liczby kont uprzywilejowanych, zmniejszenie ryzyka zagrożeń wewnętrznych oraz zwiększenie efektywności operacyjnej.

Użyj automatyzacji na potrzeby tworzenia i usuwania kont oraz audytu

Nowoczesne rozwiązania PAM umożliwiają skonfigurowanie automatyzacji rutynowych zadań, takich jak tworzenie kont, rotacja haseł i obsługa żądań dostępu. Automatyzacja tych procesów zmniejsza obciążenie zespołów IT, jednocześnie poprawiając ogólne bezpieczeństwo. Umożliwia to szybsze dodawanie i usuwanie użytkowników poprzez wstępnie zdefiniowane przepływy pracy i dynamiczne zasady dostępu, a także zapewnia gotowość do audytu dzięki szczegółowym ścieżkom audytu i spójnemu egzekwowaniu zasad.

Zapewnij dokładne szkolenie użytkowników

Rozwiązanie PAM jest skuteczne tylko wtedy, gdy użytkownicy rozumieją, jak z niego korzystać. Dlatego organizacje muszą oferować użytkownikom przystępne szkolenia, które obejmują zarówno techniczne, jak i praktyczne aspekty PAM. Szkolenie powinno podkreślać, w jaki sposób PAM nie tylko zwiększa bezpieczeństwo, ale także poprawia produktywność poprzez usprawnienie dostępu i redukcję zadań manualnych. Pozycjonowanie PAM jako narzędzia wspierającego — nie tylko do celów zgodności — może pomóc zmniejszyć opór użytkowników i promować płynniejsze wdrażanie PAM w codziennych przepływach pracy.

W jaki sposób KeeperPAM upraszcza wdrażanie PAM?

KeeperPAM® eliminuje wiele typowych wyzwań, które spowalniają wdrażanie PAM, oferując szybkie wdrożenie, bezproblemową integrację i skuteczną automatyzację — wszystko to w ramach modelu zero trust i zero knowledge. Oto sposoby, w jakie pomaga organizacjom skuteczniej wdrażać PAM:

- Szybkie i elastyczne wdrażanie: KeeperPAM obsługuje środowiska lokalne, hybrydowe i chmurowe przy użyciu bramy bez agenta z komunikacją obejmującą wyłącznie ruch wychodzący — nie wymaga aktualizacji wirtualnych sieci prywatnych (VPN) ani zapór.

- Bezproblemowa integracja: współpracuje z usługą Active Directory, funkcjami pojedynczego logowania (SSO) i uwierzytelniania wieloskładnikowego (MFA) oraz narzędziami DevOps (CI/CD, zarządzanie wpisami tajnymi) bez zakłócania istniejących przepływów pracy.

- Intuicyjny interfejs: ujednolicony sejf Keeper upraszcza zarządzanie danymi uwierzytelniającymi i dostępem do sesji uprzywilejowanych zarówno dla administratorów, jak i użytkowników końcowych.

- Wbudowana automatyzacja, rejestrowanie sesji i egzekwowanie zasad: dzięki KeeperPAM można zautomatyzować rotację haseł, dostęp Just-in-Time (JIT) oraz zarządzanie wpisami tajnymi, co pomaga organizacjom w egzekwowaniu zasady najmniejszych uprawnień (PoLP) przy minimalnym ręcznym nadzorze. Aktywność sesji jest rejestrowana, a administratorzy mogą egzekwować szczegółowe zasady, aby ograniczać działania.

- Kompleksowe dzienniki audytu i raportowanie w czasie rzeczywistym: z KeeperPAM organizacje uzyskują pełny wgląd we wszystkie działania uprzywilejowane dzięki szczegółowym dziennikom audytu i alertom w czasie rzeczywistym. Architektura zero knowledge KeeperPAM gwarantuje, że wszystkie poufne dane pozostają prywatne i chronione z użyciem kompleksowego szyfrowania.

Stawianie czoła wyzwaniom związanym z PAM

PAM jest kluczowym elementem działań w zakresie zwiększania bezpieczeństwa organizacji, ale jego sukces zależy od proaktywnego planowania, wsparcia pracowników oraz łatwości użycia interfejsu. Inwestując w szkolenie użytkowników i wybierając skalowalne rozwiązanie PAM, organizacje mogą pokonać typowe wyzwania związane z wdrażaniem PAM i zapewnić bezpieczniejszy sposób uzyskiwania dostępu do danych poufnych. Rozwiązanie KeeperPAM zaprojektowano tak, aby uprościć każdy krok wdrażania PAM w środowiskach lokalnych, hybrydowych i chmurowych.

Poproś o wersję demonstracyjną KeeperPAM już dziś, aby wdrożyć nowoczesne rozwiązanie PAM, które bezproblemowo zintegruje się z istniejącą infrastrukturą.

Często zadawane pytania

Why is implementing PAM important?

Wdrożenie zarządzania dostępem uprzywilejowanym (Privileged Access Management, PAM) odgrywa istotną rolę w ochronie najbardziej poufnych danych i kluczowych systemów organizacji. PAM pomaga organizacjom zapobiegać nieautoryzowanemu dostępowi, monitorując i zabezpieczając korzystanie z uprzywilejowanych kont, które są często postrzegane przez cyberprzestępców jako cenne cele. Bez rozwiązania PAM organizacje stają się bardziej podatne na naruszenia danych, nadużycia uprawnień i niepowodzenia w zakresie zapewniania zgodności z przepisami.

How long does it take to implement a PAM solution?

Harmonogram wdrożenia zarządzania dostępem uprzywilejowanym (PAM) różni się w zależności od wielkości i złożoności organizacji. W przypadku małych i średnich organizacji wdrożenie tradycyjnego rozwiązania PAM może potrwać kilka tygodni. Większym przedsiębiorstwom z systemami starszej generacji może to zająć kilka miesięcy. Rozwiązanie KeeperPAM znacznie przyspiesza proces wdrażania dzięki w pełni natywnej dla chmury, bezagentowej architekturze. W przeciwieństwie do starszych rozwiązań PAM, które wymagają poważnych zmian w infrastrukturze, KeeperPAM można szybko wdrożyć za pośrednictwem bramy Keeper — bez sieci VPN, konfiguracji zapory i agentów punktów końcowych.

What makes a PAM solution user-friendly?

Łatwe w użyciu rozwiązanie do zarządzania dostępem uprzywilejowanym (PAM) powinno oferować nowoczesny, intuicyjny interfejs, usprawnione uwierzytelnianie i szczegółowe dzienniki audytu. Powinno również upraszczać codzienne zadania, takie jak żądanie dostępu uprzywilejowanego i zarządzanie danymi uwierzytelniającymi logowania, bez potrzeby intensywnego szkolenia.