Finanzinstitute sind für die Aufrechterhaltung ihrer betrieblichen Effizienz in hohem Maße auf Dritte wie Zahlungsabwickler, Anbieter von Bankplattformen und Fintech-Integrationen angewiesen. Laut dem Bericht zur Untersu...

Die Implementierung einer Privileged Access Management (PAM)-Lösung ist unerlässlich, um die sensibelsten Daten eines Unternehmens zu sichern. IT-Teams stehen jedoch häufig vor der Herausforderung, eine PAM-Lösung effektiv zu implementieren, die sowohl Sicherheits- als auch Compliance-Anforderungen erfüllt. Zu den häufigen Herausforderungen gehören die komplexe Integration in bestehende Systeme, Skalierbarkeitsbeschränkungen und eine schlechte Benutzererfahrung.

Lesen Sie weiter, um mehr über die Herausforderungen zu erfahren, denen Organisationen bei der Implementierung von PAM gegenüberstehen, und wie sie diese überwinden können.

Warum Unternehmen Schwierigkeiten mit der Implementierung von PAM haben.

Laut dem Einsichtsbericht über PAM-Bereitstellung von Keeper Security berichteten 56 % der befragten IT-Teams, dass sie versucht haben, die PAM-Lösung ihres Unternehmens bereitzustellen, aber 92 % von ihnen haben sie aufgrund ihrer Komplexität nicht vollständig implementiert. Unternehmen tun sich oft schwer mit der Einführung von PAM, weil sie sich dem Wandel widersetzen, Probleme mit der Integration haben und eine klare Strategie fehlt.

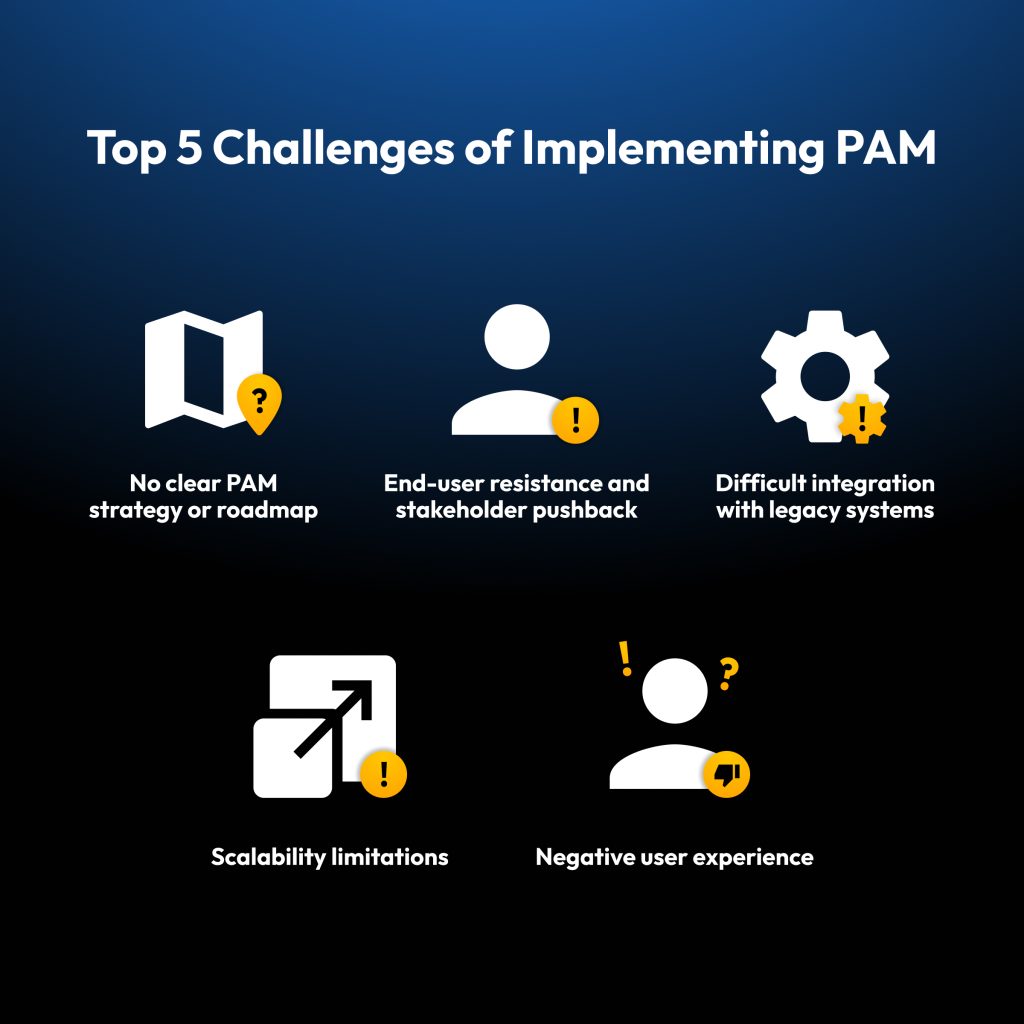

Die fünf größten Herausforderungen bei der Implementierung von PAM

Zu den fünf größten Herausforderungen bei der Implementierung von PAM gehören das Fehlen einer klaren Strategie, der Widerstand der Endbenutzer, Integrationsschwierigkeiten, Skalierbarkeitsbeschränkungen und eine schlechte Benutzererfahrung.

1. Keine klare PAM-Strategie oder Roadmap

Organisationen beginnen oft mit der Bereitstellung einer PAM-Lösung, ohne ihre Bedürfnisse im Bereich des privilegierten Zugriffs vollständig zu verstehen. Dieser Mangel an Planung kann dazu führen, dass die Prioritäten falsch gesetzt werden, was zu einer PAM-Lösung führt, die nicht mit den übergeordneten Sicherheitszielen übereinstimmt. Viele Organisationen überspringen wichtige Schritte wie die Identifizierung aller privilegierten Konten, die Durchführung der Zugriffserkennung und die Risikoanalyse. Ohne eine Bewertung des aktuellen Zustands der Organisation ist es unmöglich, Sicherheitslücken zu identifizieren, was es schwierig macht, eine effektive PAM-Roadmap zu entwickeln oder den Erfolg der Lösung nach der Implementierung zu bewerten.

Dieser Mangel an Vorbereitung hat schwerwiegende Folgen. Laut dem Identitätssicherheit-Prognosebericht von ConductorOne erlebten 77 % der Organisationen im Jahr 2024 Cyberangriffe aufgrund überprivilegierter Benutzer und unsachgemäßen Zugriffs. Um das Risiko von Datenlecks und Privilegienmissbrauch zu minimieren, ist eine starke PAM-Strategie mit schrittweiser Implementierung unerlässlich.

2. Widerstand der Endnutzer und Stakeholder

Eine häufige Herausforderung bei der Implementierung von PAM ist der Widerstand von Mitarbeitern, die PAM-Tools als verwirrend oder einschränkend für ihre täglichen Aufgaben empfinden. Wenn Zugriffskontrollen als Hindernisse statt als Vorteile betrachtet werden, könnten Endbenutzer nach Umgehungsmöglichkeiten suchen, wodurch der eigentliche Zweck der Implementierung von PAM zunichte gemacht wird. Basierend auf dem Identitätssicherheit-Prognosebericht von ConductorOne geben 38 % der Organisationen an, dass ihre Mitarbeiter bei der Implementierung von Zugriffsmanagementlösungen Veränderungen gegenüber resistent sind.

Widerstand kann auch von Führungskräften und anderen Interessengruppen kommen, insbesondere wenn PAM ohne klare Kommunikation oder Unterstützung implementiert wird. Diese Herausforderungen unterstreichen die Notwendigkeit einer starken PAM-Strategie, die sich darauf konzentriert, die Benutzer über den Wert von PAM und den Schutz sensibler Daten eines Unternehmens aufzuklären.

3. Schwierige Integration mit Altsystemen.

Die Integration von PAM-Lösungen in Altsysteme ist einer der herausforderndsten technischen Aspekte der Implementierung. Laut dem Einsichtsbericht von Keeper Security über die Komplexität des Privileged Access Management gaben 87 % der Befragten an, dass sie eine PAM-Lösung bevorzugen, die einfacher zu implementieren und zu verwalten ist.

Altsysteme könnten die erforderlichen Anwendungsprogrammierschnittstellen (APIs) fehlen, was die Integration einer zentralisierten PAM-Lösung erschwert. Diese Integrationsherausforderungen können die Bereitstellung erheblich verzögern und neue Sicherheitslücken verursachen. Um dies anzugehen, müssen Organisationen proaktiv die Kompatibilität mit Altsystemen bewerten und der Integration mit kritischen Systemen Priorität einräumen, um Betriebsunterbrechungen zu minimieren.

4. Einschränkungen der Skalierbarkeit

Wenn Organisationen wachsen, müssen ihre PAM-Lösungen mit ihnen wachsen. Viele PAM-Lösungen haben jedoch Schwierigkeiten, effektiv über hybride oder Multi-Cloud-Umgebungen hinweg zu skalieren, was zu inkonsistenter Richtliniendurchsetzung und Leistungsproblemen führt. Vor diesem Hintergrund gaben 82 % der Befragten des Einsichtsberichts von Keeper Security über Cloud-basiertes Privileged Access Management an, dass sie es vorziehen würden, ihre On-Premises-PAM-Lösung in die Cloud zu verlagern. Dies unterstreicht den Bedarf an einer skalierbaren, flexiblen PAM-Lösung, die sich an komplexe Infrastrukturen anpassen kann. Angesichts der steigenden Anzahl privilegierter Benutzer und Konten benötigen Unternehmen eine PAM-Lösung, die sich nahtlos in lokale, hybride und Cloud-Umgebungen integrieren lässt, ohne die Arbeitsbelastung der IT-Teams zu erhöhen.

5. Negative Benutzererfahrung.

Die Implementierung von PAM kann durch eine schlechte Benutzererfahrung erheblich beeinträchtigt werden. Wenn eine Lösung als aufdringlich oder zu komplex wahrgenommen wird, ist es wahrscheinlicher, dass die Benutzer sich weigern, sie zu übernehmen oder die Sicherheitskontrollen zu umgehen, was die Sicherheit der Organisation gefährdet. Laut dem Privileged Access Management-Umfragebericht von Keeper Security sagten 68 % der befragten IT-Manager, dass ihre aktuelle PAM-Lösung zu kompliziert ist oder unnötige Funktionen hat. Dies verdeutlicht, wie Herausforderungen bei der Benutzerfreundlichkeit viele Organisationen davon abhalten, eine starke PAM-Lösung zu übernehmen.

Zu den häufigsten Beschwerden von Anwendern über PAM-Tools gehören veraltete Benutzeroberflächen, übermäßig komplexe Authentifizierungsprozesse und Verzögerungen bei der Genehmigung von Zugriffen, die wichtige Arbeitsabläufe verlangsamen. Diese Probleme häufen sich mit der Zeit, frustrieren die Endbenutzer, verringern die Produktivität und belasten die Beziehungen zwischen den Mitarbeitern und den IT-Teams. Wenn eine PAM-Lösung als Belastung statt als unterstützendes Werkzeug wahrgenommen wird, besteht die Gefahr, dass sie ignoriert oder missbraucht wird.

Wie man die Herausforderungen bei der PAM-Implementierung überwindet

Hier sind fünf Möglichkeiten, wie Organisationen die häufigsten Herausforderungen bei der Implementierung von PAM überwinden können.

Beginnen Sie mit der Entdeckung und Risikokartierung

Die Bewältigung der Herausforderungen bei der PAM-Implementierung beginnt mit dem Erhalt eines vollständigen Einblicks in privilegierte Konten, Zugriffspunkte und kritische Systeme. Organisationen können mit einer Erkundungsphase beginnen, um alle privilegierten Konten, Zugriffspunkte und kritischen Systeme zu identifizieren, die einen erweiterten Schutz durch eine PAM-Lösung benötigen. Mit Hilfe von Discovery-Tools können Organisationen eine umfassende Risikobewertung durchführen, um risikoreiche Bereiche zu priorisieren. Dieser Schritt stellt sicher, dass die PAM-Strategie auf die spezifischen Sicherheits- und Compliance-Anforderungen der Organisation zugeschnitten ist.

Erhalten Sie Unterstützung auf allen Ebenen

Da eine PAM-Lösung nicht nur die IT- und Sicherheitsteams betrifft, ist es für Unternehmen unerlässlich, Unterstützung von der Geschäftsleitung und den Endbenutzern für eine erfolgreiche Implementierung zu erhalten. Organisationen sollten die Stakeholder frühzeitig einbeziehen, den Wert der Einführung einer PAM-Lösung zum Schutz sensibler Informationen mit einem Zero-Trust-Sicherheit -Framework erläutern und sicherstellen, dass die Bedürfnisse der Benutzer während der Implementierung berücksichtigt werden.

Wählen Sie eine flexible, skalierbare PAM-Lösung

Ob für eine On-Prem-, Hybrid- oder Cloud-basierte Infrastruktur, sollten Organisationen eine PAM-Lösung wählen, die sich an ihre Umgebung anpassen kann. Eine skalierbare PAM-Lösung sollte mit einer Organisation wachsen und sich leicht in bestehende Systeme integrieren lassen, um kostspielige und zeitaufwändige Neukonfigurationen in der Zukunft zu vermeiden. Zu den Vorteilen der Einführung einer flexiblen PAM-Lösung gehören die Verwaltung einer Zunahme privilegierter Konten, die Verringerung des Risikos von Insider-Bedrohungen und die Optimierung der betrieblichen Effizienz.

Nutzen Sie die Automatisierung für Onboarding, Offboarding und Audits.

Moderne PAM-Lösungen können so konfiguriert werden, dass Routineaufgaben wie Kontobereitstellung, Passwortrotation und die Bearbeitung von Zugriffsanfragen automatisiert werden können. Die Automatisierung dieser Prozesse verringert die Belastung der IT-Teams und verbessert gleichzeitig die allgemeine Sicherheit. Es ermöglicht ein schnelleres Onboarding und Offboarding durch vordefinierte Arbeitsabläufe und dynamische Zugriffsrichtlinien und stellt mit detaillierten Prüfprotokollen und einer konsequenten Durchsetzung von Richtlinien die Auditbereitschaft sicher.

Bieten Sie eine gründliche Benutzerschulung an.

Eine PAM-Lösung ist nur dann effektiv, wenn die Benutzer verstehen, wie sie zu verwenden ist. Deshalb müssen Organisationen benutzerfreundliche Schulungen anbieten, die sowohl die technischen als auch die praktischen Aspekte von PAM abdecken. In den Schulungen sollte betont werden, dass PAM nicht nur die Sicherheit erhöht, sondern auch die Produktivität steigert, indem der Zugriff vereinfacht und manuelle Aufgaben reduziert werden. Die Positionierung von PAM als unterstützendes Werkzeug – nicht nur für Compliance-Zwecke – kann dazu beitragen, den Widerstand der Benutzer zu verringern und eine reibungslosere Einführung von PAM in die täglichen Arbeitsabläufe zu fördern.

Wie KeeperPAM die Implementierung von PAM vereinfacht

KeeperPAM® beseitigt viele der häufigsten Herausforderungen, die die PAM-Implementierung verlangsamen, indem es eine schnelle Bereitstellung, nahtlose Integration und effektive Automatisierung bietet – alles innerhalb eines Zero-Trust- und Zero-Knowledge-Frameworks. So hilft es Organisationen, PAM effektiver zu implementieren:

- Schnelle, flexible Bereitstellung: KeeperPAM unterstützt On-Premises-, Hybrid- und Cloud-Umgebungen mit einem agentenlosen Gateway, das nur ausgehende Kommunikation erfordert – keine Virtual Private Networks (VPNs) oder Firewall-Updates erforderlich.

- Nahtlose Integration: Funktioniert mit Active Directory, Single Sign-On (SSO), Multi-Faktor-Authentifizierung (MFA) und DevOps-Tools (CI/CD, Geheimnisverwaltung), ohne bestehende Arbeitsabläufe zu unterbrechen.

- Intuitive Benutzeroberfläche: Der einheitliche Keeper Vault vereinfacht die Verwaltung von Anmeldeinformationen und den privilegierten Sitzungszugriff für Administratoren und Endbenutzer.

- Integrierte Automatisierung, Sitzungsaufzeichnung und Richtliniendurchsetzung: Mit KeeperPAM können Sie die Passwortrotation, den Just-in-Time-Zugriff (JIT) und die Geheimnisverwaltung automatisieren, was Unternehmen dabei unterstützt, das Prinzip der geringsten Zugriffsberechtigung (PoLP) mit minimalem manuellem Aufwand durchzusetzen. Sitzungsaktivitäten werden aufgezeichnet, und Administratoren können detaillierte Richtlinien durchsetzen, um Aktionen einzuschränken.

- Umfassende Auditprotokolle und Echtzeitberichte: Mit KeeperPAM erhalten Organisationen durch detaillierte Auditprotokolle und Echtzeitwarnungen vollständige Einsicht in alle privilegierten Aktivitäten. Die Zero-Knowledge-Architektur von KeeperPAM stellt sicher, dass alle sensiblen Daten privat und durch End-zu-End-Verschlüsselung geschützt bleiben.

Meistern Sie PAM-Herausforderungen souverän

PAM ist ein wesentlicher Bestandteil zur Verbesserung der Sicherheit eines Unternehmens, aber sein Erfolg hängt von proaktiver Planung, der Unterstützung der Mitarbeiter und einer benutzerfreundlichen Erfahrung ab. Indem sie in Benutzerschulungen investieren und eine skalierbare PAM-Lösung auswählen, können Organisationen die häufigen Herausforderungen bei der Implementierung von PAM überwinden und einen sichereren Zugang zu sensiblen Daten schaffen. KeeperPAM wurde entwickelt, um jeden Schritt der PAM-Implementierung in On-Premise-, Hybrid- und Cloud-Umgebungen zu vereinfachen.

Fordern Sie noch heute eine Demo von KeeperPAM an, um eine moderne PAM-Lösung zu implementieren, die sich nahtlos in Ihre bestehende Infrastruktur einfügt.

Häufig gestellte Fragen

Why is implementing PAM important?

Die Implementierung von Privileged Access Management (PAM) ist für Organisationen wichtig, um ihre sensibelsten Daten und kritischen Systeme zu schützen. PAM hilft Organisationen, unbefugten Zugriff zu verhindern, indem es die Nutzung privilegierter Konten überwacht und sichert, die von Cyberkriminellen oft als wertvolle Ziele angesehen werden. Ohne eine PAM-Lösung sind Organisationen anfälliger für Datenschutzverletzungen, Privilegienmissbrauch und Compliance-Verstöße.

How long does it take to implement a PAM solution?

Der Zeitrahmen für die Implementierung von Privileged Access Management (PAM) variiert je nach Größe und Komplexität einer Organisation. Für kleine bis mittelgroße Organisationen kann die Bereitstellung einer herkömmlichen PAM-Lösung einige Wochen dauern; bei größeren Unternehmen mit Altsystemen kann die Bereitstellung mehrere Monate in Anspruch nehmen. Jedoch beschleunigt KeeperPAM den Implementierungsprozess erheblich durch seine vollständig cloud-native, agentenlose Architektur. Im Gegensatz zu herkömmlichen PAM-Lösungen, die umfangreiche Infrastrukturänderungen erfordern, kann KeeperPAM schnell über Keeper Gateway ohne VPNs, Firewall-Konfigurationen oder Endpunkt-Agenten bereitgestellt werden.

What makes a PAM solution user-friendly?

Eine benutzerfreundliche Lösung zur privilegierten Zugriffsverwaltung (PAM) sollte eine moderne Benutzeroberfläche mit intuitivem Design, optimierter Authentifizierung und detaillierten Prüfprotokollen bieten. Es sollte auch die täglichen Aufgaben – wie die Beantragung von privilegiertem Zugang und die Verwaltung von Anmeldedaten – vereinfachen, ohne dass eine umfangreiche Schulung erforderlich ist.