Las instituciones financieras dependen en gran medida de proveedores externos (como procesadores de pagos, proveedores de plataformas bancarias e integraciones de tecnología financiera) para mantener su

Es esencial implementar una solución de Gestión de acceso privilegiado (PAM) para asegurar los datos más sensibles de una organización. Sin embargo, los equipos de TI a menudo enfrentan desafíos para implementar de manera efectiva una solución de PAM que cumpla con los requisitos de seguridad y cumplimiento. Los desafíos comunes incluyen la integración compleja con los sistemas existentes, las limitaciones de escalabilidad y una mala experiencia de usuario.

Continúe leyendo para obtener más información sobre los desafíos que enfrentan las organizaciones al implementar PAM y cómo superarlos.

¿Por qué las empresas tienen dificultades al implementar PAM?

Según el informe detallado sobre la implementación de PAM de Keeper Security, el 56 % de los equipos de TI encuestados informaron que intentaron implementar la solución PAM de su organización, pero el 92 % de esos encuestados no la implementaron por completo debido a su complejidad. Las empresas a menudo tienen dificultades para implementar PAM debido a desafíos, como la resistencia al cambio, problemas de integración y la falta de una estrategia clara.

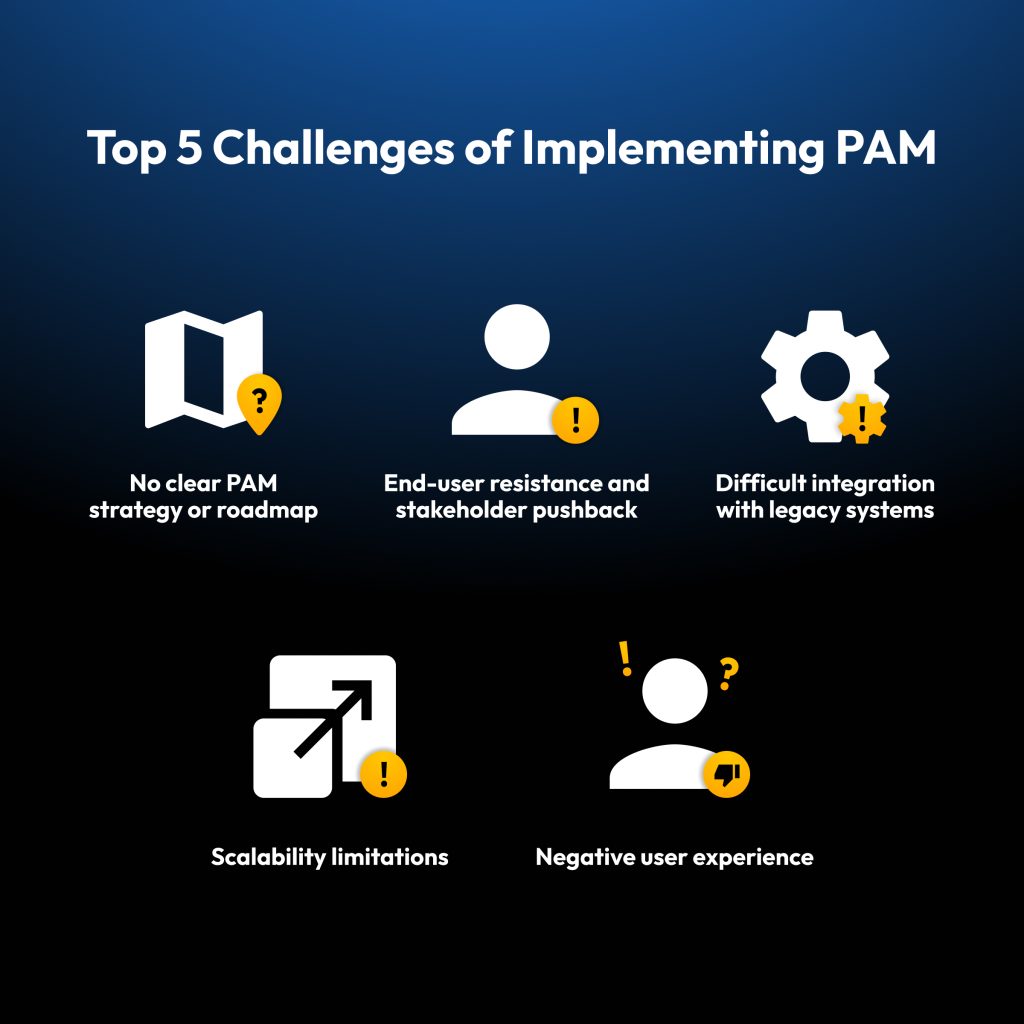

Los 5 principales desafíos de implementar PAM

Los cinco principales desafíos de implementar PAM incluyen la falta de una estrategia clara, la resistencia de los usuarios finales, las dificultades de integración, las limitaciones de escalabilidad y una mala experiencia de usuario.

1. No hay una estrategia ni hoja de ruta clara para PAM

Con frecuencia, las organizaciones comienzan a implementar una solución PAM sin comprender completamente sus necesidades de acceso privilegiado. Esta falta de planificación puede resultar en prioridades desalineadas, lo que lleva a una solución PAM que no se alinea con los objetivos de seguridad más amplios. Muchas organizaciones omiten pasos clave como la identificación de todas las cuentas privilegiadas, la detección de accesos y el análisis de riesgos. Sin evaluar el estado actual de la organización, es imposible identificar las vulnerabilidades de seguridad, lo que dificulta el desarrollo de una hoja de ruta eficaz de PAM o la evaluación del éxito de la solución después de su implementación.

Esta falta de preparación tiene serias consecuencias. Según el Informe de Perspectivas de Seguridad de Identidad de ConductorOne, el 77 % de las organizaciones experimentaron ciberataques en 2024 debido a usuarios con privilegios excesivos y accesos indebidos. Una estrategia de PAM sólida con implantación por fases es esencial para minimizar el riesgo de filtración de datos y uso indebido de privilegios.

2. Resistencia del usuario final y oposición de las partes interesadas

Un desafío común durante la implementación de PAM es la resistencia de los empleados que consideran que las herramientas de PAM son confusas o restrictivas para sus tareas diarias. Cuando los controles de acceso se perciben como obstáculos en lugar de activos, los usuarios finales pueden buscar soluciones alternativas, lo que anula el propósito principal de implementar PAM en primer lugar. Según el Informe de Perspectivas de Seguridad de Identidad de ConductorOne, el 38 % de las organizaciones afirman que sus empleados se resisten al cambio cuando implementan soluciones de gestión de acceso.

La resistencia también puede provenir de ejecutivos y otras partes interesadas, especialmente si PAM se implementa sin una comunicación clara o apoyo. Estos desafíos destacan la necesidad de una sólida estrategia de PAM centrada en educar a los usuarios sobre el valor de PAM y cómo protege los datos sensibles de una organización.

3. Integración difícil con sistemas heredados

La integración de soluciones de PAM con sistemas heredados es uno de los aspectos técnicos más desafiantes de la implementación. Según el informe detallado de Keeper Security sobre la complejidad de la Gestión de acceso privilegiado, el 87 % de los encuestados dijo que prefería usar una solución PAM que fuera más fácil de implementar y gestionar.

Los sistemas heredados pueden carecer de las APIs (Application Programming Interfaces) necesarias, lo que dificulta la integración de una solución de PAM centralizada. Estos desafíos de integración pueden retrasar significativamente la implementación e introducir nuevas vulnerabilidades de seguridad. Para abordar esto, las organizaciones deben evaluar proactivamente la compatibilidad con los sistemas heredados y priorizar la integración con sistemas críticos para minimizar las interrupciones operativas.

4. Limitaciones de escalabilidad

A medida que las organizaciones crecen, las soluciones de PAM deben escalar junto a ellas. Sin embargo, muchas soluciones de PAM tienen dificultades para escalar de manera efectiva en entornos híbridos o multinube, lo que resulta en una aplicación inconsistente de políticas y problemas de rendimiento. Reflejando esto, el 82 % de los encuestados en el informe detallado de Keeper Security sobre la Gestión de acceso privilegiado basada en la nube afirmaron que preferirían trasladar su solución de PAM local a la nube. Esto resalta la necesidad de una solución de PAM más escalable y flexible que pueda adaptarse a infraestructuras complejas. Con el aumento de la cantidad de usuarios y cuentas con privilegios, las organizaciones necesitan una solución de PAM que pueda integrarse sin problemas en entornos locales, híbridos y en la nube sin aumentar la carga de trabajo de los equipos de TI.

5. Experiencia de usuario negativa

La implementación de PAM puede verse significativamente obstaculizada por una mala experiencia de usuario. Cuando una solución se percibe como intrusiva o demasiado compleja, es más probable que los usuarios se resistan a adoptarla o que eviten los controles de seguridad, lo que pone en peligro la seguridad de la organización. Según el Informe de la encuesta de Gestión de acceso privilegiado de Keeper Security, el 68 % de los gerentes de TI encuestados dijeron que su solución de PAM actual es demasiado complicada o tiene funcionalidades innecesarias. Esto resalta cómo los desafíos de usabilidad impiden que muchas organizaciones adopten una solución sólida de PAM.

Las quejas comunes de los usuarios sobre las herramientas de PAM incluyen interfaces obsoletas, procesos de autenticación demasiado complejos y demoras en las aprobaciones de acceso que ralentizan flujos de trabajo cruciales. Estos problemas se acumulan con el tiempo, y frustran a los usuarios finales, lo que reduce la productividad y tensa las relaciones entre los empleados y los equipos de TI. Si a una solución de PAM se la percibe como una carga en lugar de una herramienta de apoyo, corre el riesgo de ser ignorada o mal utilizada.

Cómo superar los desafíos de la implementación de PAM

Aquí hay cinco formas en que las organizaciones pueden superar los desafíos comunes de la implementación de PAM.

Comience con la presentación y el mapeo de riesgos

Superar los desafíos de la implementación de PAM comienza con obtener una visibilidad completa de las cuentas privilegiadas, los puntos de acceso y los sistemas críticos. Las organizaciones pueden comenzar llevando a cabo una fase de descubrimiento para identificar todas las cuentas privilegiadas, los puntos de acceso y sistemas críticos que requieren protección avanzada con una solución de PAM. Utilizando herramientas de descubrimiento, las organizaciones pueden llevar a cabo una evaluación exhaustiva de riesgos para priorizar las áreas de alto riesgo. Este paso garantiza que la estrategia de PAM se adapte a las necesidades específicas de seguridad y al cumplimiento de la organización.

Obtenga apoyo de todos los niveles

Dado que una solución de PAM afecta a más que solo los equipos de TI y seguridad, es esencial que las organizaciones reciban el apoyo de la dirección ejecutiva y de los usuarios finales para una implementación exitosa. Las organizaciones deben involucrar a las partes interesadas desde el principio, explicar el valor de adoptar una solución de PAM para proteger la información confidencial con un marco de seguridad de confianza cero y garantizar que se tengan en cuenta las necesidades de los usuarios durante su implementación.

Elija una solución PAM flexible y escalable

Ya sea para una infraestructura local, híbrida o basada en la nube, las organizaciones deben elegir una solución de PAM que pueda adaptarse a su entorno. Una solución de PAM escalable debe crecer con una organización e integrarse fácilmente con los sistemas existentes para evitar reconfiguraciones costosas y que consumirán mucho tiempo en el futuro. Los beneficios de adoptar una solución de PAM flexible incluyen gestionar un aumento en las cuentas privilegiadas, reducir el riesgo de amenazas internas y optimizar la eficiencia operativa.

Utilice la automatización para la incorporación, la desincorporación y la auditoría

Las soluciones de PAM modernas se pueden configurar para automatizar tareas rutinarias como el aprovisionamiento de cuentas, la rotación de contraseñas y la gestión de solicitudes de acceso. Automatizar estos procesos reduce la carga de los equipos de TI a la vez que mejora la seguridad general. Permite una incorporación y desincorporación más rápidas mediante flujos de trabajo predefinidos y políticas de acceso dinámicas, y asegura la preparación para auditorías con registros de auditoría detallados y una aplicación consistente de las políticas.

Proporcione una capacitación exhaustiva al usuario

Una solución de PAM solo es efectiva si los usuarios comprenden cómo utilizarla. Por eso, las organizaciones deben ofrecer una capacitación fácil de usar que abarque tanto los aspectos técnicos como los prácticos de PAM. La capacitación debe enfatizar la forma en la que PAM no solo mejora la seguridad, sino que también incrementa la productividad al optimizar el acceso y disminuir las tareas manuales. Posicionar a PAM como una herramienta de apoyo, no solo para fines de cumplimiento, puede ayudar a reducir la resistencia de los usuarios y promover una adopción más fluida de PAM en los flujos de trabajo diarios.

Cómo KeeperPAM simplifica la implementación de PAM

KeeperPAM® elimina muchos de los desafíos comunes que ralentizan la implementación de PAM al ofrecer un despliegue rápido, una integración perfecta y una automatización efectiva, todo dentro de un marco de confianza cero y conocimiento cero. Así es como ayuda a las organizaciones a implementar PAM de manera más efectiva:

- Implementación rápida y flexible: KeeperPAM admite entornos locales, híbridos y en la nube mediante una puerta de enlace sin agentes con comunicación solo saliente, sin necesidad de redes privadas virtuales (Virtual Private Network, VPN) ni actualizaciones de firewall.

- Integración sin fisuras: funciona con Active Directory, Inicio de sesión único (Single Sign-On, SSO), Autenticación multifactor (Multi-Factor Authentication, MFA) y herramientas de DevOps (CI/CD, gestión de secretos) sin interrumpir los flujos de trabajo existentes.

- Interfaz intuitiva: Keeper Vault unificado simplifica la gestión de credenciales y el acceso a sesiones privilegiadas tanto para administradores como para usuarios finales.

- Automatización integrada, grabación de sesiones y aplicación de políticas: con KeeperPAM, puede automatizar la rotación de contraseñas, el acceso justo a tiempo (Just-in-Time, JIT) y la gestión de secretos, ayudando a las organizaciones a aplicar el principio de privilegio mínimo (Principle of Least Privilege, PoLP) con una supervisión manual mínima. La actividad de la sesión se registra y los administradores pueden aplicar políticas granulares para restringir acciones.

- Registros de auditoría completos y reportes en tiempo real: con KeeperPAM, las organizaciones obtienen una visibilidad completa de toda la actividad privilegiada a través de registros de auditoría detallados y alertas en tiempo real. La arquitectura de conocimiento cero de KeeperPAM garantiza que todos los datos sensibles permanezcan privados y protegidos con el cifrado de extremo a extremo.

Afronte los desafíos de PAM con confianza

PAM es una parte clave para mejorar la seguridad de una organización, pero su éxito depende de la planificación proactiva, el apoyo de los empleados y una experiencia fácil de usar. Al invertir en la capacitación de los usuarios y seleccionar una solución de PAM escalable, las organizaciones pueden superar los desafíos comunes de la implementación de PAM y construir una forma más segura de acceder a datos sensibles. KeeperPAM está diseñado para simplificar cada paso de la implementación de PAM en entornos locales, híbridos y en la nube.

Solicite una demostración de KeeperPAM hoy mismo para implementar una solución de PAM moderna que se integre a la perfección con su infraestructura existente.

Preguntas frecuentes

Why is implementing PAM important?

Implementar la Gestión de acceso privilegiado (PAM) es importante para que las organizaciones protejan sus datos más sensibles y los sistemas críticos. PAM ayuda a las organizaciones a prevenir el acceso no autorizado mediante la supervisión y protección del uso de cuentas privilegiadas, que a menudo los ciberdelincuentes los consideran objetivos valiosos. Sin una solución de PAM, las organizaciones se vuelven más vulnerables a las violaciones de datos, al abuso de privilegios y a la falta de cumplimiento.

How long does it take to implement a PAM solution?

El plazo para la implementación de la Gestión de acceso privilegiado (PAM) varía según el tamaño y la complejidad de la organización. Para las organizaciones pequeñas y medianas, la implementación de una solución de PAM tradicional puede llevar un par de semanas, pero para las empresas más grandes con sistemas heredados, la implementación puede tardar varios meses. Sin embargo, KeeperPAM acelera significativamente el proceso de implementación con su arquitectura completamente nativa de la nube y sin agentes. A diferencia de las soluciones de PAM heredadas que requieren cambios importantes en la infraestructura, KeeperPAM se puede implementar rápidamente a través de Keeper Gateway sin VPNs, configuraciones de firewall o agentes de endpoint.

What makes a PAM solution user-friendly?

Una solución de Gestión de acceso privilegiado (PAM) fácil de usar debe ofrecer una interfaz moderna con un diseño intuitivo, autenticación simplificada y registros de auditoría detallados. También debería simplificar las tareas diarias, como solicitar acceso privilegiado y gestionar credenciales de inicio de sesión, sin requerir una capacitación extensa.