Para manter a eficiência operacional, as instituições financeiras dependem bastante de fornecedores terceirizados, como processadores de pagamento, provedores de plataformas bancárias e integrações de fintech. Segundo

Implementar uma solução de gerenciamento de acesso privilegiado (PAM) é essencial para proteger os dados mais sensíveis de uma organização. No entanto, as equipes de TI frequentemente enfrentam dificuldades para implantar uma solução que atenda tanto aos requisitos de segurança quanto de conformidade. Entre os desafios mais comuns estão a integração complexa com sistemas existentes, limitações de escalabilidade e uma experiência insatisfatória para os usuários.

Continue lendo para entender melhor os desafios enfrentados pelas organizações ao implementar o gerenciamento de acesso privilegiado e como superá-los.

Por que as empresas enfrentam dificuldades para implementar o PAM

Segundo o Relatório de percepções da Keeper Security sobre implementação do PAM, 56% das equipes de TI entrevistadas relataram ter tentado implementar a solução de PAM da organização, mas 92% dessas não conseguiram concluir a implantação devido à complexidade. As empresas geralmente enfrentam dificuldades para implementar o PAM por causa de fatores como resistência à mudança, problemas de integração e falta de uma estratégia clara.

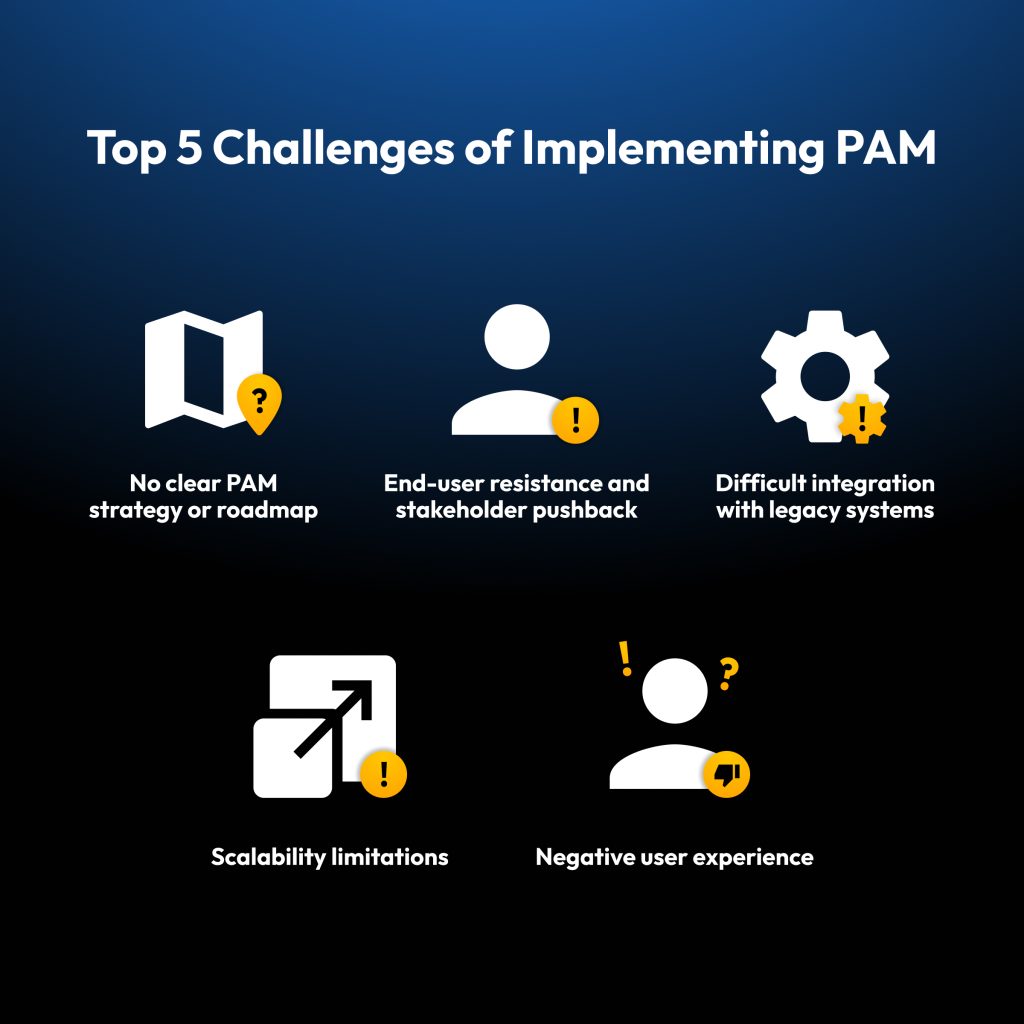

Os 5 principais desafios de implementar o PAM

Os cinco principais desafios na implementação do PAM incluem: ausência de uma estratégia clara, resistência dos usuários finais, dificuldades de integração, limitações de escalabilidade e uma experiência de uso insatisfatória.

1. Ausência de uma estratégia ou roteiro claro de PAM

Muitas organizações começam a implantar uma solução de PAM sem compreender totalmente suas necessidades de acesso privilegiado. Essa falta de planejamento pode gerar prioridades desalinhadas, resultando em uma solução de PAM que não está alinhada com os objetivos mais amplos de segurança. Diversas organizações ignoram etapas essenciais, como identificar todas as contas privilegiadas, realizar a descoberta de acessos e conduzir uma análise de riscos. Sem avaliar o estado atual da organização, é impossível identificar vulnerabilidades de segurança, o que dificulta o desenvolvimento de um roteiro eficaz de PAM ou a avaliação do sucesso da solução após a implantação.

Essa falta de preparo pode ter consequências graves. De acordo com o Relatório de perspectivas da ConductorOne sobre segurança da identidade, 77% das organizações sofreram ataques cibernéticos em 2024 devido a usuários com privilégios excessivos e acessos inadequados. Uma estratégia de PAM sólida, com implantação em fases, é essencial para minimizar o risco de violações de dados e uso indevido de privilégios.

2. Resistência dos usuários finais e oposição de partes interessadas

Um desafio comum durante a implementação do PAM é a resistência de funcionários que consideram as ferramentas de PAM confusas ou restritivas para suas atividades diárias. Quando os controles de acesso são vistos como obstáculos em vez de recursos, os usuários finais podem buscar formas de contorná-los, comprometendo o propósito principal da implantação do PAM. Segundo o Relatório de perspectivas da ConductorOne sobre segurança da identidade, 38% das organizações afirmam que seus colaboradores resistem a mudanças durante a implementação de soluções de gerenciamento de acesso.

A resistência também pode vir de executivos e outras partes interessadas, especialmente quando a solução de PAM é implantada sem comunicação clara ou apoio adequado. Esses desafios evidenciam a importância de uma estratégia de PAM robusta, com foco na educação dos usuários sobre o valor da solução e como ela protege os dados sensíveis da organização.

3. Integração difícil com sistemas legados

A integração de soluções de PAM com sistemas legados é um dos aspectos técnicos mais desafiadores da implementação. Segundo o Relatório de percepções da Keeper Security sobre a complexidade do gerenciamento de acesso privilegiado, 87% dos respondentes afirmaram preferir uma solução de PAM mais fácil de implantar e gerenciar.

Sistemas legados podem não contar com interfaces de programação de aplicações (APIs) compatíveis, o que dificulta a integração de uma solução de PAM centralizada. Esses desafios de integração podem atrasar significativamente a implantação e introduzir novas vulnerabilidades de segurança. Para lidar com esse cenário, as organizações devem avaliar proativamente a compatibilidade com sistemas legados e priorizar a integração com sistemas críticos, a fim de minimizar interrupções operacionais.

4. Limitações de escalabilidade

À medida que as organizações crescem, suas soluções de PAM precisam acompanhar essa expansão. No entanto, muitas soluções de PAM enfrentam dificuldades para escalar de forma eficaz em ambientes híbridos ou de várias nuvens, o que leva a uma aplicação inconsistente de políticas e problemas de desempenho. Refletindo esse cenário, 82% dos respondentes do Relatório de percepções da Keeper Security sobre gerenciamento de acesso privilegiado baseado em nuvem afirmaram que prefeririam mover sua solução de PAM local para a nuvem. Isso reforça a necessidade de uma solução de PAM mais escalável e flexível, capaz de se adaptar a infraestruturas complexas. Com o aumento no número de usuários e contas privilegiadas, as organizações precisam de uma solução de PAM que se integre facilmente a ambientes locais, híbridos e em nuvem, sem aumentar a carga de trabalho das equipes de TI.

5. Experiência negativa do usuário

A implementação do PAM pode ser seriamente comprometida por uma experiência ruim para o usuário. Quando a solução é percebida como intrusiva ou excessivamente complexa, os usuários tendem a resistir à adoção ou a contornar os controles de segurança, o que coloca em risco a segurança da organização. Segundo o Relatório da Keeper Security sobre gerenciamento de acesso privilegiado, 68% dos gestores de TI entrevistados disseram que a solução de PAM atual é muito complicada ou possui recursos desnecessários. Isso mostra como os desafios de usabilidade impedem muitas organizações de adotar uma solução de PAM robusta.

Entre as reclamações mais comuns estão interfaces desatualizadas, processos de autenticação muito complexos e atrasos na aprovação de acessos, que afetam fluxos de trabalho importantes. Com o tempo, esses problemas frustram os usuários finais, reduzem a produtividade e geram tensão entre funcionários e equipes de TI. Se a solução de PAM for percebida como um fardo em vez de um recurso de suporte, há o risco de ela ser ignorada ou utilizada de forma inadequada.

Como superar os desafios de implementação do PAM

Confira cinco maneiras de superar os desafios mais comuns na implementação do PAM.

Inicie com a descoberta e o mapeamento de riscos

Superar os desafios de implementação do PAM começa com a obtenção de visibilidade total sobre contas privilegiadas, pontos de acesso e sistemas críticos. As organizações devem iniciar com uma fase de descoberta para identificar todas as contas privilegiadas, pontos de acesso e sistemas críticos que exigem proteção avançada com uma solução de PAM. Com o uso de ferramentas de descoberta, é possível realizar uma avaliação de riscos abrangente para priorizar as áreas com maior exposição. Essa etapa garante que a estratégia de PAM seja personalizada de acordo com as necessidades específicas de segurança e conformidade da organização.

Obtenha suporte de todos os níveis

Como uma solução de PAM impacta não apenas as equipes de TI e segurança, é essencial que a organização conte com o apoio da liderança executiva e dos usuários finais para garantir uma implementação bem-sucedida. As organizações devem envolver as partes interessadas desde o início, explicar o valor da adoção de uma solução de PAM para proteger informações sensíveis dentro de uma estrutura de segurança de confiança zero e garantir que as necessidades dos usuários sejam consideradas durante a implantação.

Escolha uma solução PAM flexível e escalável

Independentemente de se tratar de uma infraestrutura local, híbrida ou baseada em nuvem, as organizações devem escolher uma solução de PAM capaz de se adaptar ao ambiente existente. Uma solução escalável deve crescer junto com a organização e se integrar facilmente aos sistemas já em uso, evitando reconfigurações dispendiosas e demoradas no futuro. Entre os benefícios de adotar uma solução de PAM flexível estão a capacidade de gerenciar o aumento no número de contas privilegiadas, a redução do risco de ameaças internas e a otimização da eficiência operacional.

Use automação para integração, desligamento e auditoria

Soluções modernas de PAM podem ser configuradas para automatizar tarefas rotineiras como provisionamento de contas, rotação de senhas e gerenciamento de solicitações de acesso. A automação desses processos reduz a sobrecarga das equipes de TI e melhora a segurança geral. Ela possibilita integrações e desligamentos mais rápidos por meio de fluxos de trabalho predefinidos e políticas de acesso dinâmicas, além de garantir a prontidão para auditorias com trilhas de auditoria detalhadas e aplicação consistente de políticas.

Fornecer treinamento completo aos usuários

Uma solução de PAM só é eficaz quando os usuários sabem como utilizá-la. Por isso, as organizações devem oferecer treinamentos acessíveis e objetivos que abordem tanto os aspectos técnicos quanto os práticos do uso do PAM. O treinamento deve destacar como o PAM não apenas fortalece a segurança, mas também aumenta a produtividade ao simplificar o acesso e reduzir tarefas manuais. Apresentar o PAM como uma ferramenta de apoio — e não apenas como uma exigência de conformidade — ajuda a reduzir a resistência dos usuários e a promover uma adoção mais fluida da solução no dia a dia.

Como o KeeperPAM simplifica a implementação do PAM

O KeeperPAM® elimina muitos dos desafios que dificultam a implementação do PAM, oferecendo implantação rápida, integração simplificada e automação eficiente — tudo dentro de uma estrutura de segurança de confiança zero e conhecimento zero. Veja como a solução contribui para uma implementação mais eficaz do PAM:

- Implantação rápida e flexível: o KeeperPAM é compatível com ambientes locais, híbridos e em nuvem, utilizando um gateway sem agente com comunicação somente de saída — sem necessidade de redes privadas virtuais (VPNs) ou atualizações de firewall.

- Integração perfeita: funciona com Active Directory, Single Sign-On (SSO), autenticação multifator (MFA) e ferramentas DevOps (CI/CD, gerenciamento de segredos) sem interromper os fluxos de trabalho existentes.

- Interface intuitiva: o cofre unificado do Keeper simplifica o gerenciamento de credenciais e o acesso a sessões privilegiadas tanto para administradores quanto para usuários finais.

- Automação integrada, gravação de sessões e aplicação de políticas: com o KeeperPAM, é possível automatizar a rotação de senhas, o acesso Just-in-Time (JIT) e o gerenciamento de segredos, ajudando as organizações a aplicar o princípio do menor privilégio (PoLP) com supervisão manual mínima. As atividades de sessão são registradas, e os administradores podem aplicar políticas granulares para restringir ações.

- Registros de auditoria abrangentes e relatórios em tempo real: com o KeeperPAM, as organizações obtêm visibilidade total sobre todas as atividades privilegiadas por meio de registros de auditoria detalhados e alertas em tempo real. A arquitetura de conhecimento zero do KeeperPAM garante que todos os dados sensíveis permaneçam privados e protegidos com criptografia de ponta a ponta.

Navegue pelos desafios do PAM com confiança

O PAM é uma parte fundamental do fortalecimento da segurança organizacional, mas seu sucesso depende de planejamento proativo, apoio dos colaboradores e uma experiência amigável para o usuário. Ao investir em treinamento e escolher uma solução de PAM escalável, as organizações podem superar os desafios comuns da implementação e criar uma forma mais segura de acessar dados confidenciais. O KeeperPAM foi desenvolvido para simplificar todas as etapas da implementação do PAM em ambientes locais, híbridos e em nuvem.

Solicite uma demonstração do KeeperPAM hoje mesmo e implemente uma solução moderna de PAM que se integra facilmente à sua infraestrutura existente.

Perguntas frequentes

Why is implementing PAM important?

Implementar o gerenciamento de acesso privilegiado (PAM) é essencial para proteger os dados mais sensíveis e os sistemas críticos de uma organização. O PAM ajuda a evitar acessos não autorizados ao monitorar e proteger o uso de contas privilegiadas, que costumam ser alvos valiosos para hackers. Sem uma solução de PAM, as organizações ficam mais vulneráveis a violações de dados, abuso de privilégios e falhas de conformidade.

How long does it take to implement a PAM solution?

O tempo necessário para implementar uma solução de PAM varia conforme o porte e a complexidade da organização. Para empresas de pequeno a médio porte, a implantação de uma solução tradicional de PAM pode levar algumas semanas; para grandes empresas com sistemas legados, esse processo pode levar vários meses. No entanto, o KeeperPAM acelera significativamente a implementação com sua arquitetura 100% baseada em nuvem e sem agentes. Ao contrário das soluções legadas de PAM, que exigem grandes alterações na infraestrutura, o KeeperPAM pode ser implantado rapidamente por meio do Keeper Gateway, sem a necessidade de VPNs, configurações de firewall ou agentes em endpoints.

What makes a PAM solution user-friendly?

Uma solução de PAM fácil de usar deve oferecer uma interface moderna com design intuitivo, autenticação simplificada e registros de auditoria detalhados. Ela também deve facilitar tarefas do dia a dia — como solicitar acesso privilegiado e gerenciar credenciais — sem exigir treinamentos complexos.