Proste wdrożenie i zarządzanie

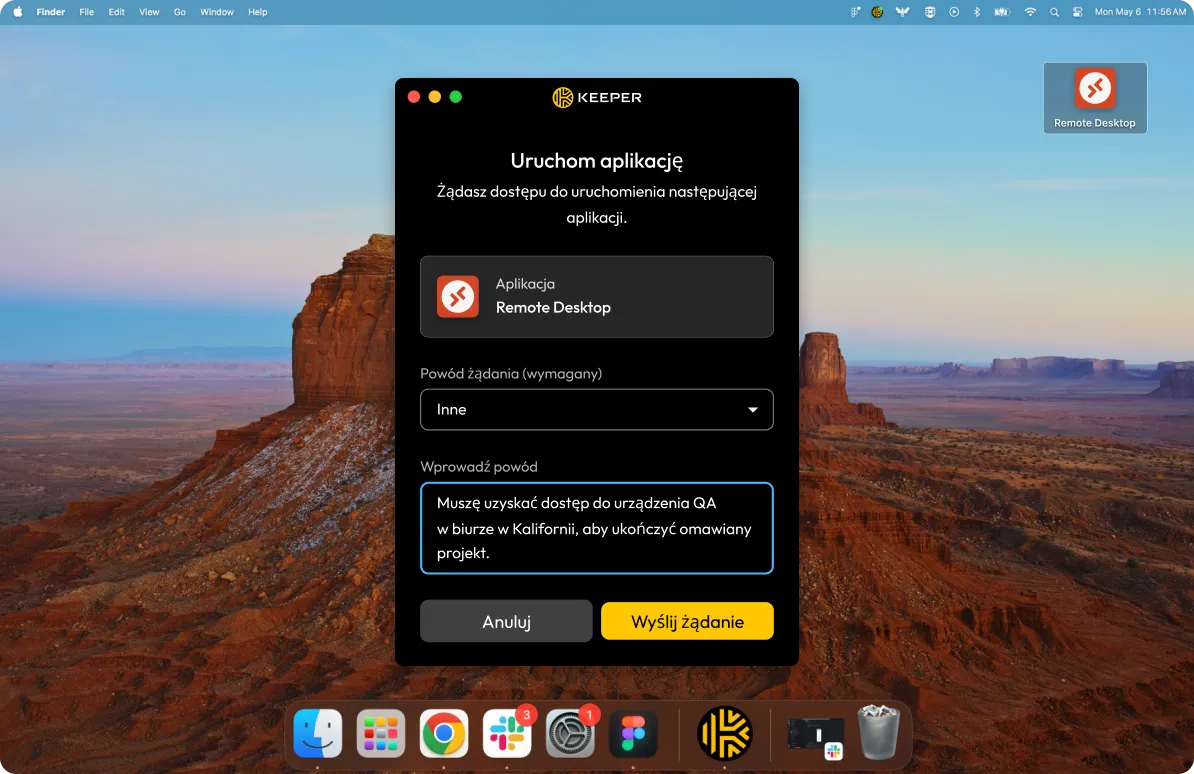

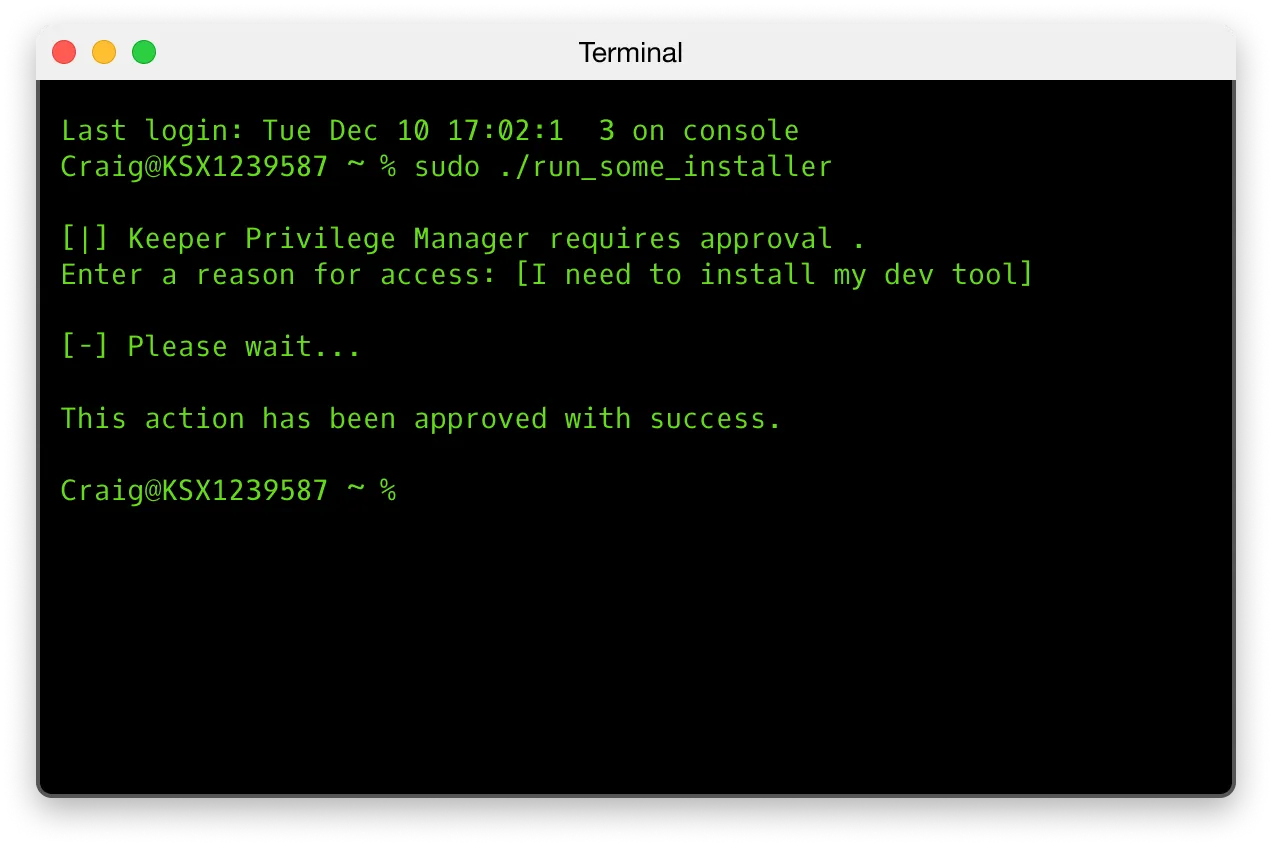

Administratorzy w prosty sposób wdrażają lekkiego agenta, który usuwa stałe prawa administratora, jednocześnie umożliwiając tymczasowe, oparte na zasadach podniesienie uprawnień tylko wtedy, gdy jest to konieczne. System egzekwuje konfigurowalne zasady bezpieczeństwa poprzez dostęp just-in-time, z opcjonalnymi obiegami zatwierdzania i wymuszaniem MFA.

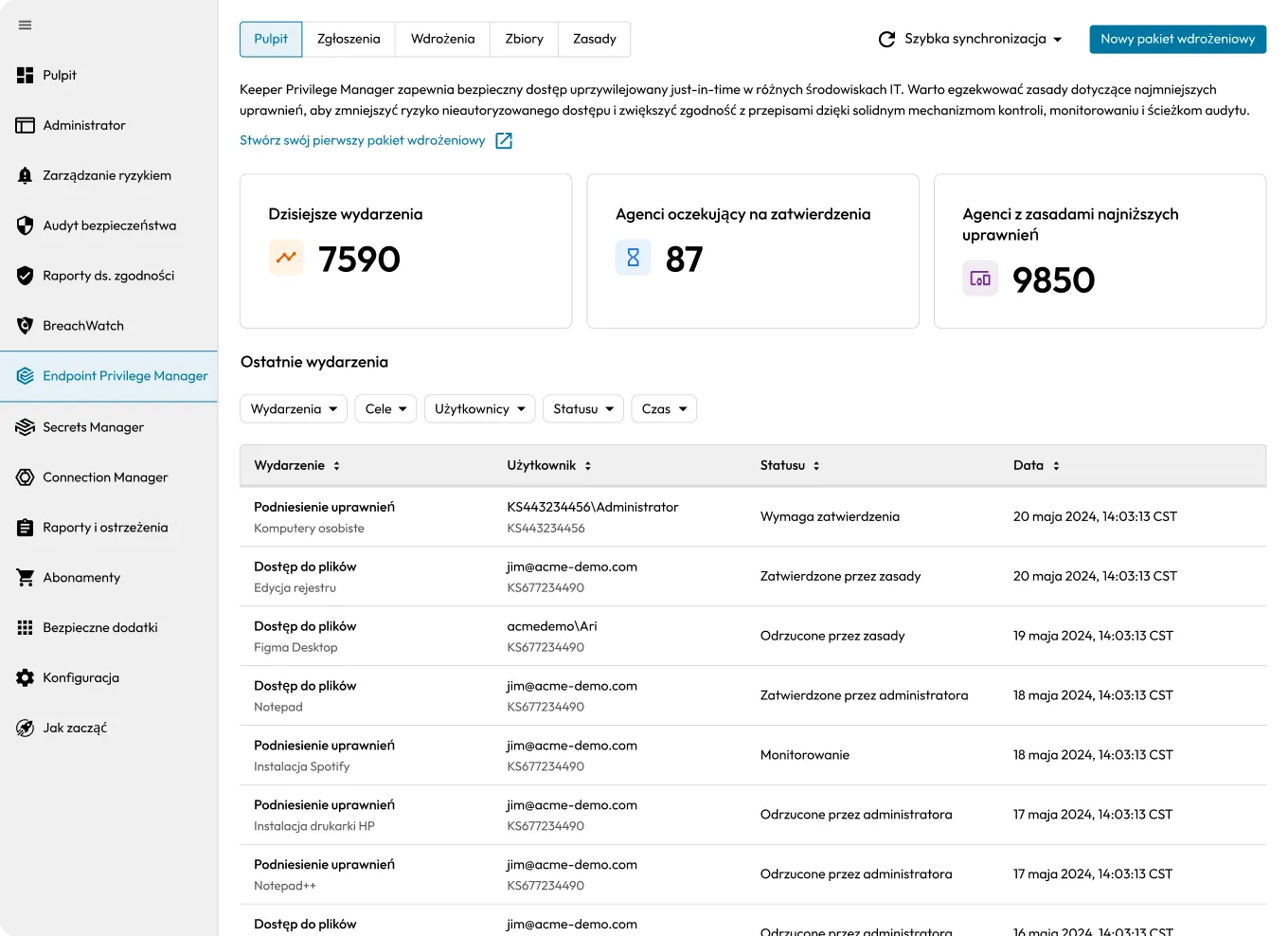

Wszystkie działania uprzywilejowane są wykonywane za pomocą tymczasowych kont, które automatycznie cofają podwyższony dostęp po zakończeniu zadań. Działa w środowiskach Windows, macOS i Linux, zapewniając przejrzystość poprzez scentralizowany pulpit rejestrujący wszystkie działania związane z podnoszeniem uprawnień do celów audytu i zachowania zgodności z wymogami.