Financiële instellingen zijn sterk afhankelijk van externe leveranciers zoals betalingsverwerkers, aanbieders van bankplatformen en fintech-integraties om de operationele efficiëntie te waarborgen. Sterker nog, volgens h...

Het implementeren van een Privileged Access Management (PAM)-oplossing is essentieel voor het beveiligen van de meest gevoelige gegevens van een organisatie. IT-teams hebben echter vaak te maken met uitdagingen bij het effectief implementeren van een PAM-oplossing die voldoet aan zowel beveiligings- als nalevingsvereisten. Veelvoorkomende uitdagingen zijn onder meer complexe integratie met bestaande systemen, beperkte schaalbaarheid en een slechte gebruikerservaring.

Lees verder voor meer informatie over de uitdagingen waar organisaties mee te maken hebben bij de implementatie van PAM en hoe u deze kunt overwinnen.

Waarom bedrijven uitdagingen ondervinden bij de implementatie van PAM

Volgens het Keeper Security inzichtenrapport over PAM-implementatie heeft 56% van de ondervraagde IT-teams aangegeven dat zij hebben geprobeerd de PAM-oplossing van hun organisatie te implementeren, maar heeft 92% van hen dit niet volledig kunnen realiseren vanwege de complexiteit ervan. Bedrijven ondervinden vaak moeilijkheden bij de implementatie van PAM vanwege uitdagingen zoals weerstand tegen verandering, integratieproblemen en een gebrek aan een duidelijke strategie.

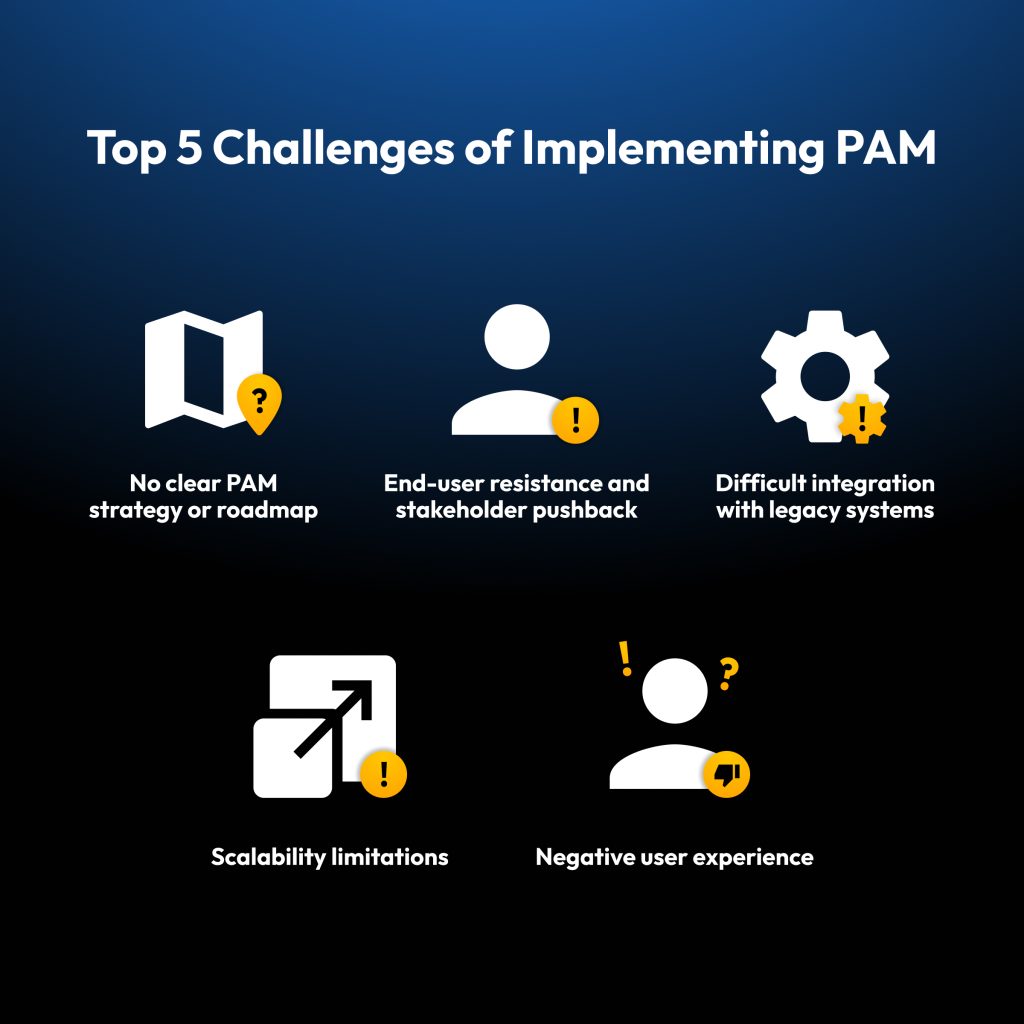

De top 5 uitdagingen bij het implementeren van PAM

De vijf grootste uitdagingen bij het implementeren van PAM zijn onder andere het ontbreken van een duidelijke strategie, weerstand van eindgebruikers, integratieproblemen, schaalbaarheidsbeperkingen en een slechte gebruikerservaring.

1. Geen duidelijke PAM-strategie of routekaart

Organisaties beginnen vaak met het implementeren van een PAM-oplossing zonder volledig inzicht te hebben in hun behoeften aan geprivilegieerde toegang. Dit gebrek aan planning kan resulteren in verkeerd afgestemde prioriteiten, wat leidt tot een PAM-oplossing die niet overeenkomt met bredere beveiligingsdoelstellingen. Veel organisaties slaan belangrijke stappen over, zoals het identificeren van alle geprivilegieerde accounts en het uitvoeren van toegangsontdekking en risicoanalyses. Als de huidige staat van de organisatie niet wordt beoordeeld, is het onmogelijk om beveiligingsrisico’s te identificeren. Hierdoor wordt het moeilijk om een effectieve PAM-routekaart te ontwikkelen of het succes van de oplossing na implementatie te evalueren.

Dit gebrek aan voorbereiding heeft ernstige gevolgen. Volgens het rapport van ConductorOne over het vooruitzicht voor identiteitsbeveiliging heeft 77% van de organisaties in 2024 te maken gehad met cyberaanvallen als gevolg van gebruikers met te veel rechten en onbevoegde toegang. Een sterke PAM-strategie met gefaseerde implementatie is essentieel om het risico op gegevenslekken en misbruik van privileges te minimaliseren.

2. Weerstand van eindgebruikers en tegenwerking van belanghebbenden

Een veelvoorkomende uitdaging die zich voordoet bij de implementatie van PAM, is verzet van werknemers die PAM-tools verwarrend of beperkend voor hun dagelijkse taken vinden. Wanneer toegangscontroles als obstakels in plaats van als hulpmiddelen worden gezien, kunnen eindgebruikers naar omwegen zoeken, waardoor het hoofddoel van de implementatie van PAM teniet wordt gedaan. In het rapport van ConductorOne over het vooruitzicht voor identiteitsbeveiliging geeft 38% van de organisaties aan dat hun werknemers weerstand bieden tegen veranderingen bij de implementatie van oplossingen voor toegangsbeheer.

Er kan ook weerstand ontstaan bij leidinggevenden en andere belanghebbenden, vooral als PAM wordt geïmplementeerd zonder duidelijke communicatie of ondersteuning. Deze uitdagingen tonen aan dat er behoefte is aan een krachtige PAM-strategie die gericht is op het informeren van gebruikers over de waarde van PAM en de manier waarop het de gevoelige gegevens van een organisatie beschermt.

3. Moeilijke integratie met oudere systemen.

De integratie van PAM-oplossingen met oudere systemen vormt één van de meest uitdagende technische aspecten van de implementatie. Volgens het Keeper Security inzichtenrapport: complexiteit van Privileged Access Management gaf 87% van de respondenten aan dat zij de voorkeur geven aan een PAM-oplossing die eenvoudiger te implementeren en te beheren is.

Oudere systemen kunnen de noodzakelijke Application Programming Interfaces (API’s) missen, wat de integratie van een gecentraliseerde PAM-oplossing bemoeilijkt. Deze integratieproblemen kunnen de implementatie aanzienlijk vertragen en nieuwe kwetsbaarheden op het gebied van beveiliging met zich meebrengen. Om dit aan te pakken, moeten organisaties proactief de compatibiliteit met oudere systemen evalueren en prioriteit geven aan integratie met kritieke systemen. Zo worden operationele verstoringen tot een minimum beperkt.

4. Beperkingen van de schaalbaarheid

Naarmate organisaties groeien, moeten hun PAM-oplossingen met hen meegroeien. Veel PAM-oplossingen hebben echter moeite om effectief te schalen in hybride of multi-cloudomgevingen, wat resulteert in inconsistente beleidshandhaving en prestatieproblemen. Dit komt ook tot uiting in de resultaten van het Keeper Security inzichtenrapport over cloudgebaseerde privileged access management: 82% van de respondenten gaf aan dat zij hun PAM-oplossing op locatie graag willen migreren naar de cloud. Dit benadrukt de noodzaak van een meer schaalbare en flexibele PAM-oplossing die zich kan aanpassen aan complexe infrastructuren. Nu het aantal geprivilegieerde gebruikers en accounts toeneemt, hebben organisaties een PAM-oplossing nodig die naadloos kan worden geïntegreerd in omgevingen op locatie, hybride en cloud-omgevingen, zonder de werklast van IT-teams te verhogen.

5. Negatieve gebruikerservaring.

Het implementeren van PAM kan aanzienlijk worden belemmerd door een slechte gebruikerservaring. Als een oplossing als opdringerig of te complex wordt ervaren, zijn gebruikers eerder geneigd om deze niet te accepteren of beveiligingscontroles te omzeilen, waardoor de veiligheid van de organisatie in gevaar komt. Volgens het Keeper Security enquêterapport over Privileged Access Management gaf 68% van de ondervraagde IT-managers aan dat hun huidige PAM-oplossing te ingewikkeld is of onnodige functies bevat. Hieruit blijkt hoe uitdagingen op het gebied van gebruiksvriendelijkheid veel organisaties ervan weerhouden om een krachtige PAM-oplossing te adopteren.

Veelvoorkomende klachten van gebruikers over PAM-tools zijn verouderde interfaces, te complexe authenticatieprocessen en vertragingen bij het verlenen van toegang, waardoor cruciale workflows worden vertraagd. Deze problemen stapelen zich na verloop van tijd op, wat leidt tot frustratie bij eindgebruikers, een daling van de productiviteit en spanningen in de relaties tussen werknemers en IT-teams. Als een PAM-oplossing als een last wordt gezien in plaats van als een ondersteunende tool, is het risico aanwezig dat deze wordt genegeerd of verkeerd gebruikt.

Hoe u uitdagingen bij de implementatie van PAM kunt overwinnen

Hier zijn vijf manieren waarop organisaties veelvoorkomende uitdagingen bij de implementatie van PAM kunnen overwinnen.

Begin met ontdekking en in kaart brengen van risico’s

Om de uitdagingen bij de implementatie van PAM te overwinnen, is het eerst belangrijk om volledig inzicht te krijgen in geprivilegieerde accounts, toegangspunten en kritieke systemen. Organisaties kunnen beginnen met een ontdekkingsfase om alle geprivilegieerde accounts, toegangspunten en kritieke systemen te identificeren die geavanceerde bescherming met een PAM-oplossing vereisen. Met behulp van ontdekkingstools kunnen organisaties een uitgebreide risicobeoordeling uitvoeren om prioriteit te geven aan gebieden met een hoog risico. Deze stap zorgt ervoor dat de PAM-strategie is afgestemd op de specifieke beveiligings- en nalevingsbehoeften van de organisatie.

Krijg ondersteuning van alle niveaus

Een PAM-oplossing heeft niet alleen gevolgen voor IT- en beveiligingsteams, maar voor de hele organisatie. Daarom is het essentieel dat organisaties voor een succesvolle implementatie kunnen rekenen op ondersteuning van leidinggevenden en de eindgebruikers. Organisaties moeten belanghebbenden in een vroeg stadium betrekken, de waarde van een PAM-oplossing voor de bescherming van gevoelige informatie met een zero-trust beveiligingskader toelichten en ervoor zorgen dat de behoeften van gebruikers tijdens de implementatie in aanmerking worden genomen.

Kies een flexibele, schaalbare PAM-oplossing

Of het nu gaat om een infrastructuur op locatie, een hybride infrastructuur of een cloudgebaseerde infrastructuur, organisaties moeten een PAM-oplossing kiezen die zich aan hun omgeving kan aanpassen. Een schaalbare PAM-oplossing moet met een organisatie meegroeien en eenvoudig integreren met bestaande systemen om dure en tijdrovende herconfiguraties in de toekomst te vermijden. De voordelen van het aannemen van een flexibele PAM-oplossing omvatten het beheren van een toename in geprivilegieerde accounts, het verminderen van het risico op interne bedreigingen en het stroomlijnen van de operationele efficiëntie.

Gebruik automatisering voor onboarding, offboarding en auditing

Moderne PAM-oplossingen kunnen worden geconfigureerd om routinetaken te automatiseren, zoals het toevoegen van accounts, wachtwoordroulatie en het afhandelen van toegangsverzoeken. Het automatiseren van deze processen vermindert de last voor IT-teams en verbetert de algehele beveiliging. Het maakt snellere onboarding en offboarding mogelijk via vooraf gedefinieerde workflows en dynamische toegangsbeleid en garandeert auditbereidheid met gedetailleerde audittrails en consistente beleidshandhaving.

Zorg voor een grondige gebruikerstraining

Een PAM-oplossing is alleen effectief als gebruikers begrijpen hoe ze deze moeten gebruiken. Daarom moeten organisaties gebruiksvriendelijke trainingen aanbieden waarin zowel de technische als praktische aspecten van PAM worden behandeld. In de training moet worden benadrukt dat PAM niet alleen de beveiliging verbetert, maar ook de productiviteit verhoogt door de toegang te stroomlijnen en handmatige taken te verminderen. Door PAM te positioneren als een ondersteunende tool – niet alleen voor nalevingsdoeleinden – kunt u de weerstand van gebruikers verminderen en een soepelere acceptatie van PAM in dagelijkse workflows bevorderen.

Hoe KeeperPAM de PAM-implementatie vereenvoudigt

KeeperPAM® neemt veel van de veelvoorkomende uitdagingen die de implementatie van PAM vertragen weg door snelle implementatie, naadloze integratie en effectieve automatisering te bieden – en dat alles binnen een zero-trust, zero-knowledge-framework. Zo helpt het organisaties om PAM effectiever te implementeren:

- Snelle, flexibele implementatie: KeeperPAM ondersteunt omgevingen op locatie, hybride omgevingen en cloudomgevingen met behulp van een agentloze gateway met alleen uitgaande communicatie – er zijn geen Virtual Private Networks (VPN’s) of firewall-updates vereist.

- Naadloze integratie: Werkt met Active Directory, Single Sign-On (SSO), Multi-factor-authenticatie (MFA) en DevOps-tools (CI/CD, geheimenbeheer) zonder bestaande workflows te verstoren.

- Intuïtieve interface: De geïntegreerde Keeper Vault vereenvoudigt het beheer van aanmeldingsgegevens en de toegang tot geprivilegieerde sessies voor zowel beheerders als eindgebruikers.

- Ingebouwde automatisering, sessie-opname en beleidshandhaving: Met KeeperPAM kunt u wachtwoordrotatie, Just-in-Time (JIT)-toegang en geheimenbeheer automatiseren, waardoor organisaties het Principe van het minste privilege (PoLP) kunnen afdwingen met minimaal handmatig toezicht. Sessie-activiteit wordt vastgelegd en beheerders kunnen gedetailleerde beleidsregels afdwingen om acties te beperken.

- Uitgebreide auditlogboeken en realtime rapportage: Met KeeperPAM krijgen organisaties volledig inzicht in alle geprivilegieerde activiteiten via gedetailleerde auditlogboeken en realtime waarschuwingen. De zero-knowledge architectuur van KeeperPAM zorgt ervoor dat alle gevoelige gegevens privé blijven en beschermd worden met end-to-end versleuteling.

Ga met vertrouwen de uitdagingen van PAM aan

PAM is essentieel voor het verbeteren van de beveiliging van een organisatie, maar het succes ervan hangt af van proactieve planning, ondersteuning van medewerkers en een gebruiksvriendelijke ervaring. Door te investeren in gebruikerstrainingen en een schaalbare PAM-oplossing te selecteren, kunnen organisaties de veelvoorkomende uitdagingen bij de implementatie van PAM overwinnen en een veiligere manier ontwikkelen om toegang te verkrijgen tot gevoelige gegevens. KeeperPAM is ontworpen om elke stap van de implementatie van PAM in omgevingen op locatie, hybride omgevingen en cloudomgevingen te vereenvoudigen.

Vraag vandaag nog een demo van KeeperPAM aan om een moderne PAM-oplossing te implementeren die naadloos integreert met uw bestaande infrastructuur.

Veelgestelde vragen

Why is implementing PAM important?

Het implementeren van Privileged Access Management (PAM) is van groot belang voor organisaties om hun meest gevoelige gegevens en kritieke systemen te beschermen. PAM helpt organisaties om onbevoegde toegang te voorkomen door het gebruik van geprivilegieerde accounts te monitoren en te beveiligen. Dit soort accounts worden door cybercriminelen vaak als waardevolle doelwitten beschouwd. Zonder een PAM-oplossing worden organisaties kwetsbaarder voor datalekken, misbruik van privileges en fouten bij nalevingen.

How long does it take to implement a PAM solution?

De tijdlijn voor de implementatie van Privileged Access Management (PAM) is afhankelijk van de omvang en complexiteit van een organisatie. Het implementeren van een traditionele PAM-oplossing kan voor kleine tot middelgrote organisaties enkele weken in beslag nemen. Bij grotere ondernemingen met verouderde systemen kan de implementatie enkele maanden duren. KeeperPAM versnelt het implementatieproces echter aanzienlijk dankzij de volledig cloudeigen, agentloze architectuur. KeeperPAM is, in tegenstelling tot oudere PAM-oplossingen die ingrijpende infrastructuurwijzigingen vereisen, snel te implementeren via Keeper Gateway, zonder VPN’s, firewallconfiguraties of agenten van eindpunten.

What makes a PAM solution user-friendly?

Een gebruiksvriendelijke Privileged Access Management (PAM)-oplossing moet een moderne interface bieden met een intuïtief ontwerp, gestroomlijnde authenticatie en gedetailleerde auditlogs. Het zou ook dagelijkse taken moeten vereenvoudigen, zoals het aanvragen van bevoorrechte toegang en het beheren van aanmeldingsgegevens– zonder dat hiervoor uitgebreide training nodig is.