Pour garantir leur efficacité opérationnelle, les institutions financières dépendent fortement de prestataires tiers, tels que les processeurs de paiement, les fournisseurs de plateformes bancaires et les

La mise en œuvre d’une solution de gestion des accès privilégiés (PAM) est essentielle pour sécuriser les données les plus sensibles d’une organisation. Toutefois, les équipes informatiques rencontrent fréquemment des difficultés à déployer une solution PAM capable de répondre aux exigences de sécurité et de conformité. Les difficultés courantes incluent une intégration complexe aux systèmes existants, des contraintes de scalabilité et une faible expérience utilisateur.

Poursuivez votre lecture pour en savoir plus sur les défis auxquels les organisations sont confrontées lors de la mise en œuvre du PAM et comment les surmonter.

Pourquoi les entreprises peinent-elles à mettre en œuvre le PAM

Selon le rapport Insight de Keeper Security sur le déploiement de la gestion des accès privilégiés (PAM), 56 % des équipes informatiques interrogées ont déclaré avoir tenté de déployer la solution PAM de leur organisation, mais 92 % d’entre elles ne l’ont pas entièrement mise en œuvre en raison de sa complexité. L’implémentation du PAM pose souvent problème aux entreprises, notamment à cause de la résistance au changement, des questions d’intégration et d’un manque de stratégie définie.

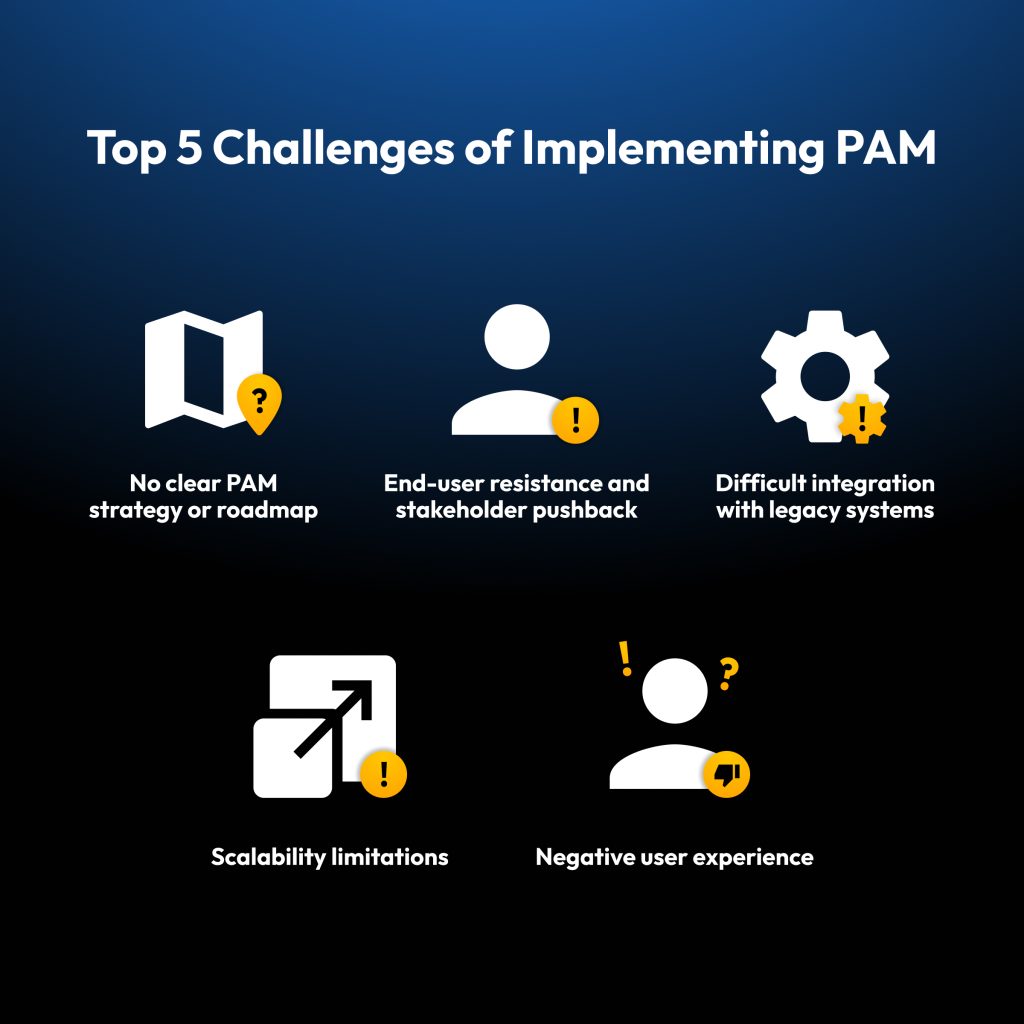

Les 5 principaux défis de la mise en œuvre de PAM

Parmi les cinq défis majeurs de la mise en œuvre du PAM, on retrouve le manque de stratégie définie, la résistance des utilisateurs finaux, les problèmes d’intégration, les limitations en matière de scalabilité et une expérience utilisateur médiocre.

1. Absence de stratégie ou de feuille de route PAM claire

Les organisations commencent souvent à déployer une solution PAM sans avoir pleinement compris leurs besoins en accès privilégié. Ce défaut de planification est susceptible de provoquer un désalignement des priorités, ce qui conduit à une solution PAM qui ne concorde pas avec les objectifs de sécurité plus étendus. De nombreuses organisations sautent des étapes clés telles que l’identification de tous les comptes privilégiés, la découverte des accès et l’analyse des risques. Sans évaluer l’état actuel de l’organisation, il est impossible d’identifier les vulnérabilités de sécurité, ce qui rend difficile l’élaboration d’une feuille de route PAM efficace ou l’évaluation du succès de la solution après son déploiement.

Ce manque de préparation a de graves conséquences. Selon le rapport Identity Security Outlook de ConductorOne, 77 % des organisations ont subi des cyberattaques en 2024 en raison d’utilisateurs aux privilèges excessifs et d’accès inappropriés. Une stratégie PAM solide avec une mise en œuvre par étapes est essentielle pour réduire le risque de violations de données et d’abus de privilèges.

2. Résistance des utilisateurs finaux et opposition des parties prenantes

Un défi courant lors de l’implémentation de la PAM est la résistance des employés qui trouvent les outils de PAM confus ou restrictifs pour leurs tâches quotidiennes. Si les contrôles d’accès sont considérés comme des freins au lieu d’avantages, les utilisateurs finaux risquent de chercher des solutions de contournement, ce qui va à l’encontre du but initial de la mise en œuvre du PAM. D’après le rapport Identity Security Outlook de ConductorOne, 38 % des organisations affirment que leurs employés résistent au changement lorsqu’ils mettent en œuvre des solutions de gestion des accès.

Une résistance peut également émaner des cadres et d’autres parties prenantes, surtout si le PAM est déployé sans une communication ou un appui explicite. Ces défis soulignent la nécessité d’une stratégie PAM robuste axée sur l’éducation des utilisateurs quant à la valeur du PAM et à la façon dont il protège les données sensibles d’une organisation.

3. Intégration difficile avec les systèmes hérités

L’intégration des solutions PAM avec les systèmes hérités est l’un des aspects techniques les plus difficiles de la mise en œuvre. Selon le rapport d’Insight de Keeper Security sur la complexité de la gestion des accès privilégiés, 87 % des répondants ont déclaré qu’ils préféraient utiliser une solution PAM plus facile à déployer et à gérer.

Les systèmes hérités peuvent ne pas disposer des interfaces de programmation d’applications (API) nécessaires, ce qui rend difficile l’intégration d’une solution PAM centralisée. Ces défis d’intégration peuvent retarder considérablement le déploiement et introduire de nouvelles vulnérabilités de sécurité. Pour résoudre ce problème, les organisations doivent évaluer de manière proactive la compatibilité avec les systèmes hérités et prioriser l’intégration avec les systèmes critiques afin de minimiser les perturbations opérationnelles.

4. Limites de l’évolutivité.

À mesure que les organisations se développent, leurs solutions PAM doivent évoluer avec elles. Cependant, de nombreuses solutions PAM peinent à s’adapter efficacement aux environnements hybrides ou multi-cloud, ce qui entraîne une application incohérente des politiques et des problèmes de performance. C’est pourquoi 82 % des personnes interrogées dans le rapport Insight de Keeper Security sur la gestion des accès privilégiés basée sur le cloud ont déclaré qu’elles préféraient déplacer leur solution PAM sur site vers le cloud. Cela souligne la nécessité d’une solution PAM plus évolutive et flexible, capable de s’adapter à des infrastructures complexes. Avec l’augmentation du nombre d’utilisateurs et de comptes privilégiés, les entreprises ont besoin d’une solution PAM capable de s’intégrer de manière transparente dans les environnements sur site, hybrides et cloud sans augmenter la charge de travail des équipes informatiques.

5. Expérience utilisateur négative.

La mise en œuvre du PAM peut être considérablement entravée par une mauvaise expérience utilisateur. Lorsqu’une solution est perçue comme intrusive ou trop complexe, les utilisateurs sont plus susceptibles de résister à son adoption ou de contourner les contrôles de sécurité, ce qui met en danger la sécurité de l’organisation. Selon le rapport d’enquête de Keeper Security sur la gestion des accès privilégiés, 68 % des responsables informatiques interrogés ont déclaré que leur solution PAM actuelle était trop compliquée ou contenait des fonctionnalités inutiles . Cela montre que les problèmes d’utilisation empêchent de nombreuses organisations d’adopter une solution PAM solide.

Les plaintes courantes des utilisateurs concernant les outils PAM incluent des interfaces obsolètes, des processus d’authentification trop complexes et des retards dans les approbations d’accès qui ralentissent les flux de travail cruciaux. Ces problèmes s’accumulent au fil du temps, frustrent les utilisateurs finaux, réduisent la productivité et mettent à rude épreuve les relations entre les employés et les équipes informatiques. Si une solution PAM est vue comme une charge et non comme un outil d’accompagnement, elle risque d’être délaissée ou mal employée.

Comment surmonter les défis de mise en œuvre du PAM

Voici cinq manières pour les organisations de surmonter les défis courants de la mise en œuvre de PAM.

Commencez par la découverte et la cartographie des risques

Pour surmonter les difficultés liées à la mise en œuvre de la PAM, il faut d’abord obtenir une visibilité totale sur les comptes à privilèges, les points d’accès et les systèmes critiques. Les organisations peuvent commencer par effectuer une phase de découverte afin d’identifier tous les comptes privilégiés, points d’accès et systèmes critiques qui nécessitent une protection avancée grâce à une solution PAM. À l’aide d’outils de découverte, les organisations peuvent effectuer une évaluation complète des risques afin de prioriser les zones à haut risque. Cette étape permet de s’assurer que la stratégie PAM est adaptée aux besoins spécifiques de l’organisation en matière de sécurité et de conformité.

Obtenez du soutien à tous les niveaux

Étant donné qu’une solution PAM ne concerne pas seulement les équipes informatiques et de sécurité, il est essentiel pour les organisations de recevoir le soutien de la direction et des utilisateurs finaux pour une mise en œuvre réussie. Les organisations doivent impliquer les parties prenantes dès le début, expliquer l’intérêt d’adopter une solution PAM pour protéger les informations sensibles avec un cadre de sécurité Zero-Trust et s’assurer que les besoins des utilisateurs sont pris en compte lors du déploiement.

Choisissez une solution PAM flexible et évolutive

Qu’il s’agisse d’une infrastructure sur site, hybride ou basée sur le cloud, les organisations devraient choisir une solution PAM capable de s’adapter à leur environnement. Une solution PAM évolutive doit évoluer avec l’organisation et s’intégrer facilement aux systèmes existants afin d’éviter les reconfigurations coûteuses et chronophages à l’avenir. Les avantages de l’adoption d’une solution PAM flexible comprennent la gestion d’une augmentation des comptes privilégiés, la réduction du risque de menaces internes et la rationalisation de l’efficacité opérationnelle.

Utilisez l’automatisation pour l’intégration, le départ et l’audit

Les solutions PAM modernes peuvent être configurées pour automatiser les tâches de routine telles que le provisionnement des comptes, la rotation des mots de passe et le traitement des demandes d’accès. L’automatisation de ces processus réduit la charge des équipes informatiques tout en améliorant la sécurité globale. Il permet une intégration et un départ plus rapides grâce à des flux de travail prédéfinis et à des politiques d’accès dynamiques, et garantit la préparation aux audits grâce à des pistes d’audit détaillées et à une application cohérente des politiques.

Fournir une formation approfondie aux utilisateurs

Une solution PAM n’est efficace que si les utilisateurs comprennent comment l’utiliser. C’est pourquoi les organisations doivent proposer une formation conviviale qui couvre à la fois les aspects techniques et pratiques du PAM. La formation devrait mettre l’accent sur la façon dont le PAM renforce non seulement la sécurité mais aussi la productivité en rationalisant l’accès et en réduisant les tâches manuelles. Positionner le PAM comme un outil de soutien, et pas seulement à des fins de conformité, peut contribuer à réduire la résistance des utilisateurs et à promouvoir une adoption plus fluide du PAM dans les flux de travail quotidiens.

Comment KeeperPAM simplifie la mise en œuvre du PAM

KeeperPAM® élimine de nombreux défis courants qui ralentissent la mise en œuvre de la PAM en offrant un déploiement rapide, une intégration transparente et une automatisation efficace — le tout dans un cadre Zero-Trust et Zero-Knowledge. Voici comment cela aide les organisations à mettre en œuvre le PAM de manière plus efficace :

- Déploiement rapide et flexible: KeeperPAM prend en charge les environnements sur site, hybrides et cloud à l’aide d’une passerelle sans agent avec communication sortante uniquement – sans mise à jour des réseaux privés virtuels (VPN) ou du pare-feu requise.

- Intégration fluide : fonctionne avec Active Directory, l’authentification unique (SSO), l’authentification multifactorielle (MFA) et les outils DevOps (CI/CD, gestion des secrets) sans perturber les flux de travail existants.

- Interface intuitive : le coffre-fort unifié de Keeper simplifie la gestion des identifiants et l’accès aux sessions privilégiées pour les administrateurs et les utilisateurs finaux.

- Automatisation intégrée, enregistrement de session et application des politiques : avec KeeperPAM, vous pouvez automatiser la rotation des mots de passe, l’accès juste-à-temps (JIT) et la gestion des secrets, aidant ainsi les organisations à appliquer le principe du moindre privilège (PoLP) avec un minimum de surveillance manuelle. L’activité des sessions est enregistrée et les administrateurs peuvent appliquer des politiques précises pour restreindre les actions.

- Journaux d’audit complets et rapports en temps réel : grâce à KeeperPAM, les organisations bénéficient d’une visibilité complète sur toutes les activités privilégiées grâce à des journaux d’audit détaillés et à des alertes en temps réel. L’architecture Zero-Knowledge de KeeperPAM garantit que toutes les données sensibles restent privées et protégées par un chiffrement de bout en bout.

Abordez les défis du PAM avec confiance

Le PAM est un élément clé de l’amélioration de la sécurité d’une organisation, mais son succès dépend d’une planification proactive, du soutien des employés et d’une expérience conviviale. En investissant dans la formation des utilisateurs et en sélectionnant une solution PAM évolutive, les organisations peuvent surmonter les défis courants liés à la mise en œuvre du PAM et créer un moyen plus sûr d’accéder aux données sensibles. KeeperPAM est conçu pour simplifier chaque étape de la mise en œuvre de PAM dans les environnements sur site, hybrides et cloud.

Demandez une démo de KeeperPAM dès aujourd’hui pour déployer une solution PAM moderne qui s’intègre parfaitement à votre infrastructure existante.

Foire aux questions

Why is implementing PAM important?

La mise en œuvre de la gestion des accès privilégiés (PAM) est importante pour les organisations afin de protéger leurs données les plus sensibles et leurs systèmes critiques. Le PAM aide les organisations à empêcher les accès non autorisés en surveillant et en sécurisant l’utilisation des comptes privilégiés, qui sont souvent considérés comme de précieuses cibles par les cybercriminels. Sans solution PAM, les organisations sont plus vulnérables aux violations de données, aux abus de privilèges et aux manquements à la conformité.

How long does it take to implement a PAM solution?

Le calendrier de mise en œuvre de la gestion des accès privilégiés (PAM) varie en fonction de la taille et de la complexité d’une organisation. Pour les petites et moyennes entreprises, le déploiement d’une solution PAM traditionnelle peut prendre quelques semaines ; pour les grandes entreprises dotées de systèmes existants, le déploiement peut prendre plusieurs mois. Cependant, KeeperPAM accélère considérablement le processus de mise en œuvre grâce à son architecture entièrement cloud native et sans agent. Contrairement aux solutions PAM héritées qui nécessitent des modifications d’infrastructure majeures, KeeperPAM peut être déployé rapidement via Keeper Gateway sans VPN, configurations de pare-feu ou agents de point de terminaison.

What makes a PAM solution user-friendly?

Une solution de gestion des accès privilégiés (PAM) conviviale devrait proposer une interface moderne au design intuitif, une authentification rationalisée et des journaux d’audit détaillés. Elle devrait également simplifier les tâches quotidiennes, comme la demande d’accès privilégié et la gestion des identifiants de connexion, sans nécessiter une formation approfondie.