Gli istituti finanziari si affidano molto a fornitori terzi come processori di pagamento, fornitori di piattaforme bancarie e integrazioni fintech per mantenere l'efficienza operativa. Infatti, secondo

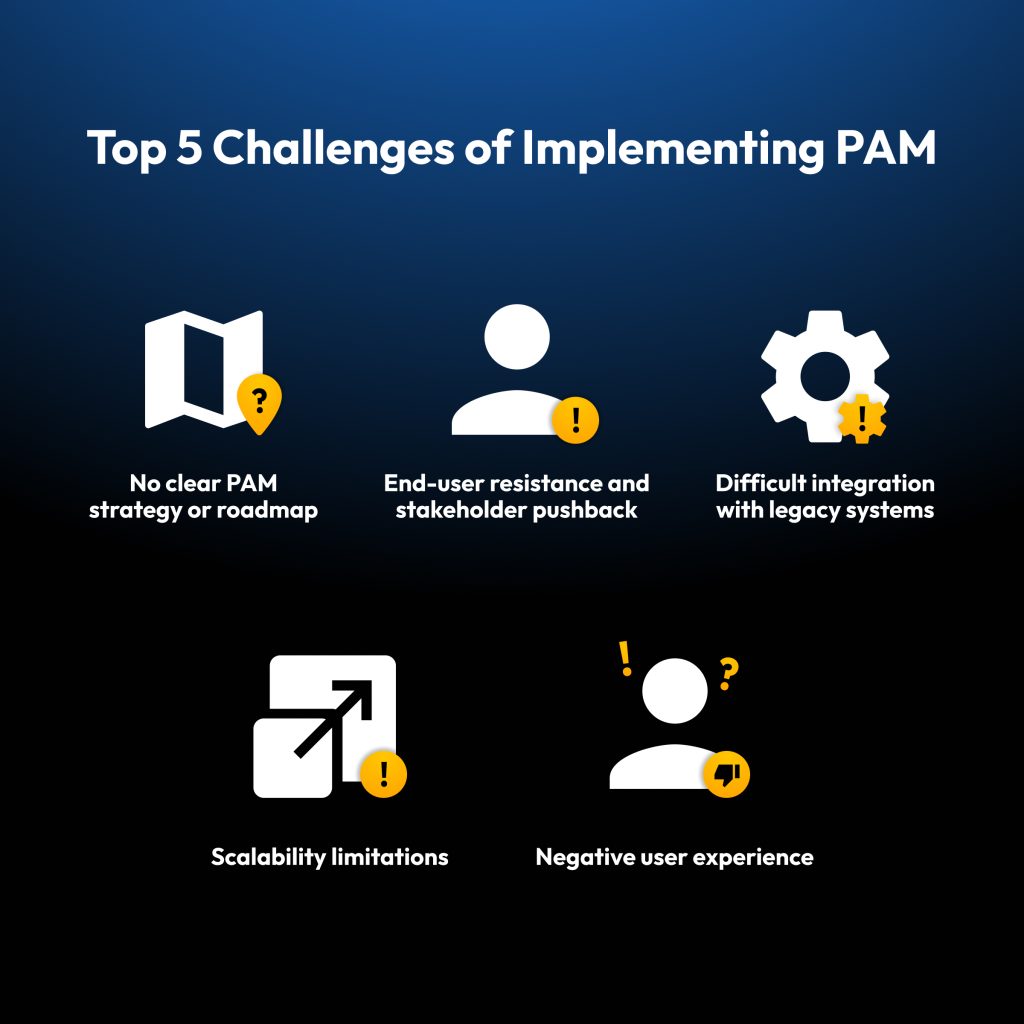

Implementare una soluzione di gestione degli accessi con privilegi (PAM) è essenziale per proteggere i dati più sensibili di un’organizzazione. Tuttavia, i team IT spesso affrontano sfide nel distribuire efficacemente una soluzione PAM che soddisfi sia i requisiti di sicurezza che quelli di conformità. Le sfide comuni includono l’integrazione complessa con i sistemi esistenti, le limitazioni alla scalabilità e una scarsa esperienza utente.

Continua a leggere per saperne di più sulle sfide che le aziende devono affrontare quando implementano la PAM e su come superarle.

Perché le aziende hanno difficoltà con l’implementazione della PAM

Secondo l’Insight Report di Keeper Security sull’implementazione della PAM, il 56% dei team IT intervistati ha riferito di aver tentato di implementare la soluzione PAM della propria organizzazione, ma il 92% di essi non l’ha completamente implementata a causa della sua complessità. Le aziende spesso faticano a implementare la PAM a causa di sfide come la resistenza al cambiamento, problemi di integrazione e la mancanza di una strategia chiara.

Le 5 principali sfide nell’implementazione del PAM

Le cinque principali sfide nell’implementazione della PAM includono la mancanza di una strategia chiara, la resistenza degli utenti finali, le difficoltà di integrazione, i limiti di scalabilità e una scarsa esperienza utente.

1. Nessuna strategia PAM chiara o tabella di marcia

Le organizzazioni spesso iniziano a implementare una soluzione PAM senza comprendere appieno le esigenze di accesso privilegiato. Questa mancanza di pianificazione può causare priorità disallineate, portando a una soluzione PAM che non si allinea con gli obiettivi di sicurezza più ampi. Molte organizzazioni saltano passaggi chiave come l’identificazione di tutti gli account privilegiati, il rilevamento degli accessi e l’analisi del rischio. Senza valutare lo stato attuale dell’organizzazione, è impossibile identificare le vulnerabilità di sicurezza, il che rende difficile sviluppare una roadmap PAM efficace o valutare il successo della soluzione dopo l’implementazione.

Questa mancanza di preparazione ha gravi conseguenze. Secondo l’Identity Security Outlook Report di ConductorOne, il 77% delle organizzazioni ha subito attacchi informatici nel 2024 a causa di utenti con privilegi eccessivi e accesso improprio. Una solida strategia PAM con implementazione graduale è essenziale per minimizzare il rischio di violazioni dei dati e uso improprio dei privilegi.

2. Resistenza degli utenti finali e respingimento degli stakeholder

Una sfida comune durante l’implementazione della PAM è la resistenza da parte dei dipendenti che trovano gli strumenti PAM confusi o restrittivi per le loro attività quotidiane. Quando i controlli degli accessi sono percepiti come ostacoli anziché risorse, gli utenti finali potrebbero cercare soluzioni alternative, vanificando lo scopo principale dell’implementazione della PAM. In base al Report Identity Security Outlook di ConductorOne, il 38% delle organizzazioni afferma che i dipendenti sono resistenti al cambiamento quando si implementano soluzioni di gestione degli accessi.

La resistenza può provenire anche dai dirigenti e da altri stakeholder, soprattutto se la PAM è implementata senza una comunicazione chiara o supporto. Queste sfide evidenziano la necessità di una solida strategia PAM focalizzata sull’istruzione degli utenti riguardo al valore della PAM e su come protegge i dati sensibili di un’organizzazione.

3. Difficile integrazione con sistemi legacy

Integrare le soluzioni PAM con i sistemi legacy è uno degli aspetti tecnici più impegnativi dell’implementazione. Secondo l’Insight Report di Keeper Security sulla complessità della gestione degli accessi con privilegi, l’87% degli intervistati ha dichiarato di preferire una soluzione PAM più facile da implementare e gestire.

I sistemi legacy possono non avere le necessarie interfacce di programmazione delle applicazioni (API), il che rende difficile l’integrazione di una soluzione PAM centralizzata. Queste sfide di integrazione possono ritardare significativamente la distribuzione e introdurre nuove vulnerabilità di sicurezza. Per risolvere questo problema, le organizzazioni devono valutare in modo proattivo la compatibilità con i sistemi legacy e dare priorità all’integrazione con i sistemi critici per ridurre al minimo le interruzioni operative.

4. Limitazioni alla scalabilità

Man mano che le organizzazioni crescono, le loro soluzioni PAM devono crescere con loro. Tuttavia, molte soluzioni PAM faticano a scalare efficacemente in ambienti ibridi o multi-cloud, causando un’applicazione incoerente delle policy e problemi di prestazioni. A dimostrazione di ciò, l’82% degli intervistati nell’Insight Report sulla gestione degli accessi con privilegi di Keeper Security ha dichiarato che preferirebbe spostare la propria soluzione PAM on-premise nel cloud. Questo evidenzia la necessità di una soluzione PAM più scalabile e flessibile, capace di adattarsi a infrastrutture complesse. Con l’aumento del numero di utenti e account privilegiati, le organizzazioni hanno bisogno di una soluzione PAM che possa integrarsi senza problemi in ambienti on-premise, ibridi e cloud senza aumentare il carico di lavoro dei team IT.

5. Esperienza negativa dell’utente

L’implementazione della PAM può essere notevolmente ostacolata da un’esperienza utente negativa. Quando una soluzione viene percepita come intrusiva o eccessivamente complessa, è più probabile che si resista all’adozione o che si aggirino i controlli di sicurezza, mettendo intrinsecamente a rischio la sicurezza dell’organizzazione. Secondo il Report di Keeper Security sulla gestione degli accessi con privilegi, il 68% dei responsabili IT intervistati ha dichiarato che la sua attuale soluzione PAM è troppo complicata o ha funzionalità non necessarie. Questo evidenzia come le sfide di usabilità impediscono a molte organizzazioni di adottare una soluzione PAM robusta.

Le lamentele più comuni degli utenti sugli strumenti PAM includono interfacce obsolete, processi di autenticazione troppo complessi e ritardi nelle approvazioni degli accessi che rallentano i flussi di lavoro essenziali. Questi problemi si accumulano nel tempo, frustrando gli utenti finali, riducendo la produttività e mettendo a dura prova le relazioni tra i dipendenti e i team IT. Se una soluzione PAM viene percepita come un peso anziché come uno strumento di supporto, rischia di essere ignorata o usata in modo improprio.

Come affrontare le sfide dell’implementazione della PAM

Ecco cinque modi in cui le organizzazioni possono superare le sfide comuni dell’implementazione della PAM.

Inizia con il rilevamento e la mappatura dei rischi

Superare le sfide dell’implementazione PAM inizia con l’ottenere piena visibilità sugli account privilegiati, i punti di accesso e i sistemi critici. Le organizzazioni possono iniziare conducendo una fase di scoperta per identificare tutti gli account privilegiati, i punti di accesso e i sistemi critici che richiedono una protezione avanzata con una soluzione PAM. Utilizzando strumenti di scoperta, le organizzazioni possono eseguire una valutazione completa dei rischi per dare priorità alle aree ad alto rischio. Questo passaggio garantisce che la strategia PAM sia adattata alle esigenze specifiche di sicurezza e conformità dell’organizzazione.

Ottieni supporto da tutti i livelli

Poiché una soluzione PAM influisce su più dei soli team IT e di sicurezza, è fondamentale che le organizzazioni ricevano supporto dalla leadership esecutiva e dagli utenti finali per un’implementazione di successo. Le organizzazioni dovrebbero coinvolgere le parti interessate fin dall’inizio, spiegare il valore dell’adozione di una soluzione PAM per proteggere le informazioni sensibili con un framework di sicurezza zero-trust e garantire che le esigenze degli utenti siano prese in considerazione durante il deployment.

Scegli una soluzione PAM flessibile e scalabile

Che si tratti di un’infrastruttura on-premise, ibrida o basata su cloud, le organizzazioni dovrebbero scegliere una soluzione PAM in grado di adattarsi al loro ambiente. Una soluzione PAM scalabile dovrebbe crescere con l’organizzazione e integrarsi facilmente con i sistemi esistenti per evitare costose e dispendiose riconfigurazioni in futuro. I vantaggi dell’adozione di una soluzione PAM flessibile includono la gestione di un aumento degli account privilegiati, la riduzione del rischio di minacce interne e l’ottimizzazione dell’efficienza operativa.

Usa l’automazione per l’onboarding, l’offboarding e l’auditing

Le moderne soluzioni PAM possono essere configurate per automatizzare le attività di routine come il provisioning degli account, la rotazione delle password e la gestione delle richieste di accesso. Automatizzare questi processi riduce il carico sui team IT migliorando al contempo la sicurezza complessiva. Consente un onboarding e un offboarding più veloci grazie a flussi di lavoro predefiniti e a politiche di accesso dinamiche, e garantisce la prontezza alle verifiche con audit trail dettagliati e un’applicazione coerente delle politiche.

Fornisci una formazione completa all’utente

Una soluzione PAM è efficace solo se gli utenti capiscono come usarla. Ecco perché le organizzazioni devono offrire una formazione intuitiva che copra sia gli aspetti tecnici che quelli pratici della PAM. La formazione dovrebbe sottolineare come PAM non solo migliora la sicurezza, ma anche la produttività semplificando l’accesso e riducendo le attività manuali. Posizionare la PAM come uno strumento di supporto, non solo per scopi di conformità, può aiutare a ridurre la resistenza degli utenti e promuovere un’adozione più fluida della PAM nei flussi di lavoro quotidiani.

In che modo KeeperPAM semplifica l’implementazione della PAM

KeeperPAM® elimina molte delle sfide comuni che rallentano l’implementazione della PAM offrendo un’implementazione rapida, un’integrazione perfetta e un’automazione efficace, il tutto all’interno di un framework zero-trust e zero-knowledge. Ecco come aiuta le organizzazioni a implementare il PAM in modo più efficace:

- Implementazione rapida e flessibile: KeeperPAM supporta ambienti on-premise, ibridi e cloud utilizzando un gateway senza agente con comunicazione solo in uscita, senza necessità di Virtual Private Networks (VPN) o aggiornamenti del firewall.

- Integrazione senza soluzione di continuità: funziona con Active Directory, Single Sign-On (SSO), autenticazione a più fattori (MFA) e strumenti DevOps (CI/CD, gestione dei segreti) senza interrompere i flussi di lavoro esistenti.

- Interfaccia intuitiva: la Cassaforte unificata di Keeper semplifica la gestione delle credenziali e l’accesso privilegiato alle sessioni sia per gli amministratori che per gli utenti finali.

- Automazione integrata, registrazione delle sessioni e applicazione delle policy: con KeeperPAM, automatizzi la rotazione delle password, l’accesso Just-in-Time (JIT) e la gestione dei segreti, aiutando le organizzazioni ad applicare il Principio del minimo privilegio (PoLP) con una supervisione manuale minima. L’attività della sessione viene registrata e gli amministratori possono applicare politiche granulari per limitare le azioni.

- Registri di controllo completi e report in tempo reale: con KeeperPAM, le organizzazioni ottengono la piena visibilità su tutte le attività privilegiate attraverso registri di controllo dettagliati e avvisi in tempo reale. L’architettura zero-knowledge di KeeperPAM garantisce che tutti i dati sensibili rimangano privati e protetti con crittografia end-to-end.

Affronta le sfide della PAM con fiducia

Il PAM è una componente chiave per migliorare la sicurezza di un’organizzazione, ma il suo successo dipende da una pianificazione proattiva, dal supporto dei dipendenti e da un’esperienza facile da usare. Investendo nella formazione degli utenti e scegliendo una soluzione PAM scalabile, le organizzazioni possono superare le sfide comuni dell’implementazione del PAM e costruire un modo più sicuro per accedere ai dati sensibili. KeeperPAM è progettato per semplificare ogni fase dell’implementazione della PAM in ambienti on-premise, ibridi e cloud.

Richiedi una demo di KeeperPAM oggi per implementare una soluzione PAM moderna che si integra perfettamente con la tua infrastruttura esistente.

Domande frequenti

Why is implementing PAM important?

Implementare la gestione degli accessi con privilegi (PAM) è importante per le organizzazioni per proteggere i loro dati più sensibili e i sistemi critici. PAM aiuta le organizzazioni a prevenire l’accesso non autorizzato monitorando e proteggendo l’uso di account privilegiati, che sono spesso considerati obiettivi preziosi dai criminali informatici. Senza una soluzione PAM, le organizzazioni diventano più vulnerabili alle violazioni dei dati, all’abuso di privilegi e ai fallimenti di conformità.

How long does it take to implement a PAM solution?

La tempistica per l’implementazione della gestione degli accessi con privilegi (PAM) varia a seconda delle dimensioni e della complessità di un’organizzazione. Per le organizzazioni di piccole e medie dimensioni, l’implementazione di una soluzione PAM tradizionale può richiedere un paio di settimane; per le grandi imprese con sistemi legacy, l’implementazione può richiedere diversi mesi. Tuttavia, KeeperPAM accelera notevolmente il processo di implementazione grazie alla sua architettura completamente cloud-native e senza agenti. A differenza delle soluzioni PAM legacy che richiedono importanti modifiche all’infrastruttura, KeeperPAM può essere implementato rapidamente tramite Keeper Gateway senza VPN, configurazioni del firewall o agenti endpoint.

What makes a PAM solution user-friendly?

Una soluzione di gestione degli accessi con privilegi (PAM) user-friendly dovrebbe offrire un’interfaccia moderna con un design intuitivo, autenticazione semplificata e registri di controllo dettagliati. Dovrebbe anche semplificare le attività quotidiane, come richiedere l’accesso privilegiato e gestire le credenziali di accesso, senza richiedere una formazione approfondita.