Funkcja: Monitorowanie dark webu

Keeper BreachWatch® dla firm

BreachWatch stale monitoruje dark web w poszukiwaniu ujawnionych danych uwierzytelniających w Państwa organizacji, zachowując jednocześnie architekturę Keeper zero-knowledge.

Funkcja: Monitorowanie dark webu

BreachWatch stale monitoruje dark web w poszukiwaniu ujawnionych danych uwierzytelniających w Państwa organizacji, zachowując jednocześnie architekturę Keeper zero-knowledge.

BreachWatch to funkcja Keeper monitorująca dark web, która stale sprawdza hasła przechowywane w sejfach pracowników pod kątem znanych danych dotyczących naruszeń, a następnie wyświetla użytkownikom i administratorom monit o konieczności aktualizacji ujawnionych danych uwierzytelniających. Działa w ramach architektury Keeper zero-knowledge, dzięki czemu poufne dane pozostają prywatne podczas wykrywania i raportowania.

Ciągłe skanowanie haseł pracowników zapisanych w ich sejfie pod kątem znanych naruszeń danych, a następnie ostrzeganie użytkowników w momencie znalezienia dopasowania, aby mogli je poprawić przed atakiem hakerów.

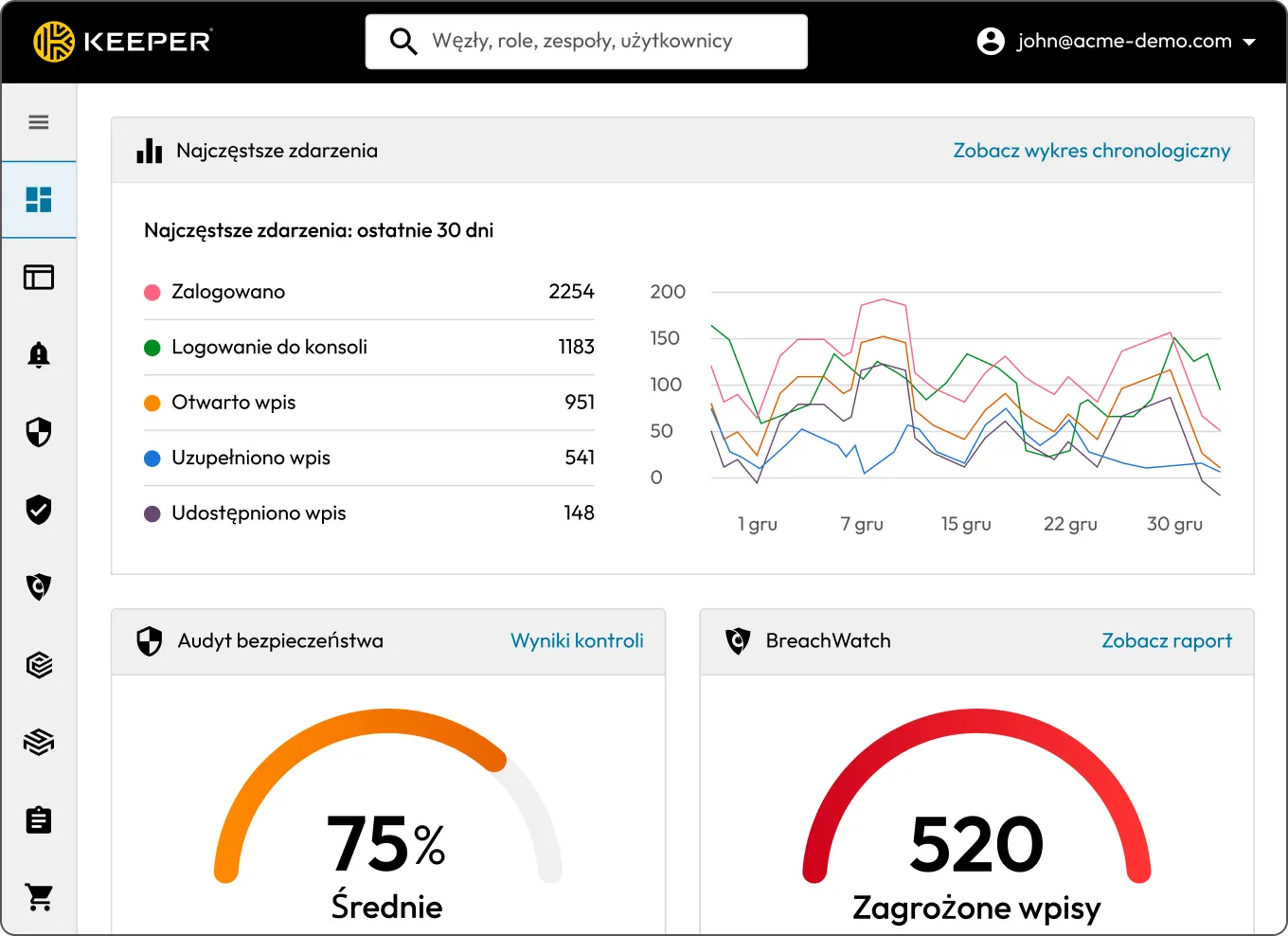

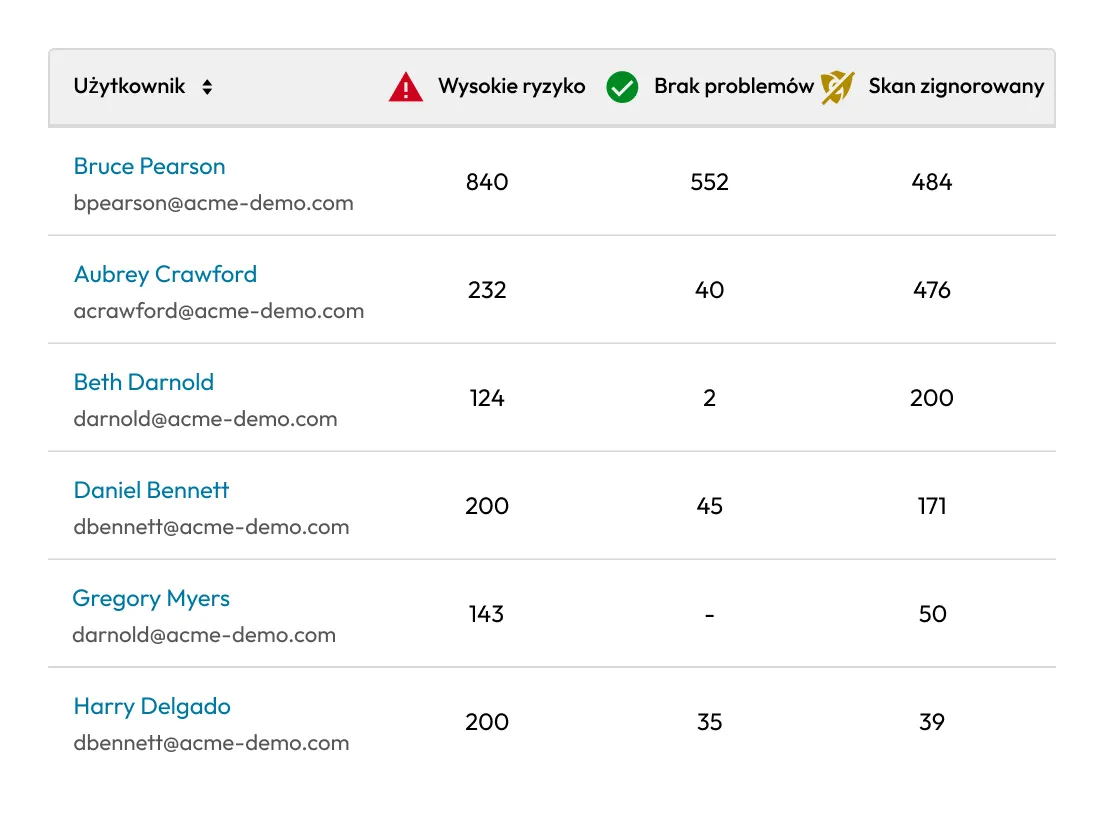

Jasny obraz potencjalnych zagrożeń w całej organizacji. Konsola administratora wyróżnia użytkowników z elementami „Zagrożeni” lub „Ignorowani”, ułatwiając administratorom zapoznanie się z danymi użytkownika i podjęcie działań.

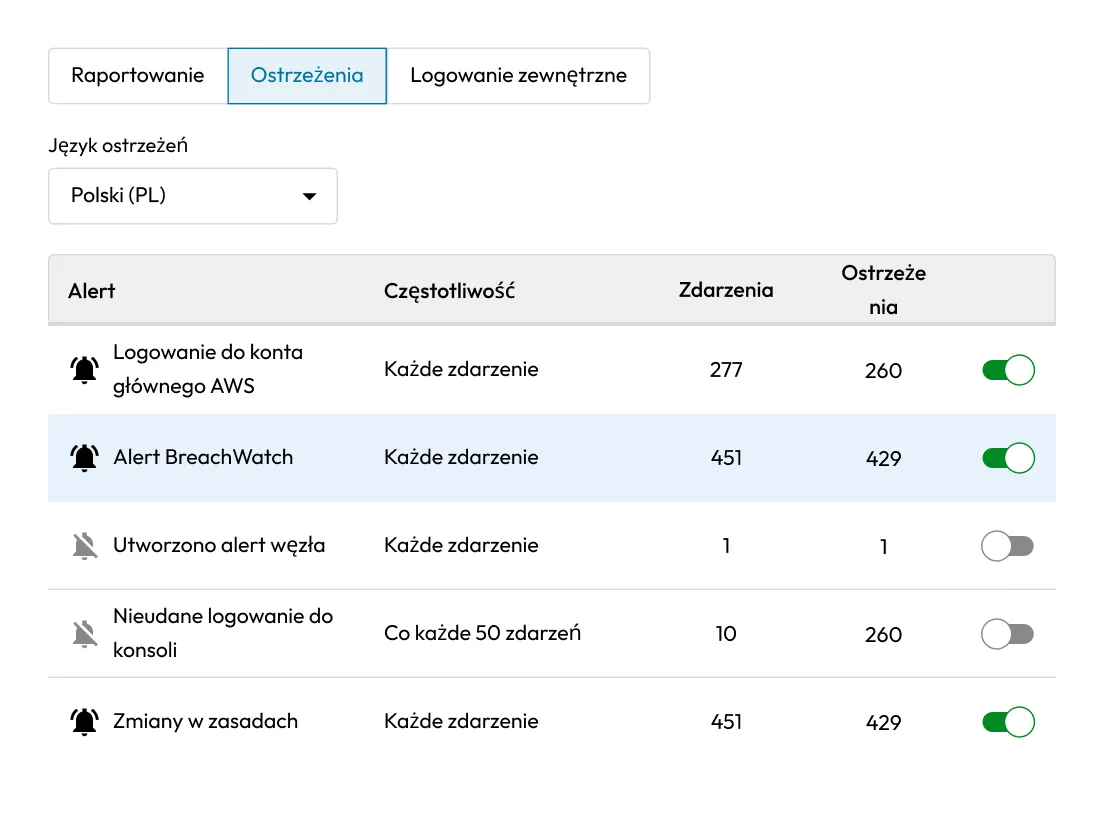

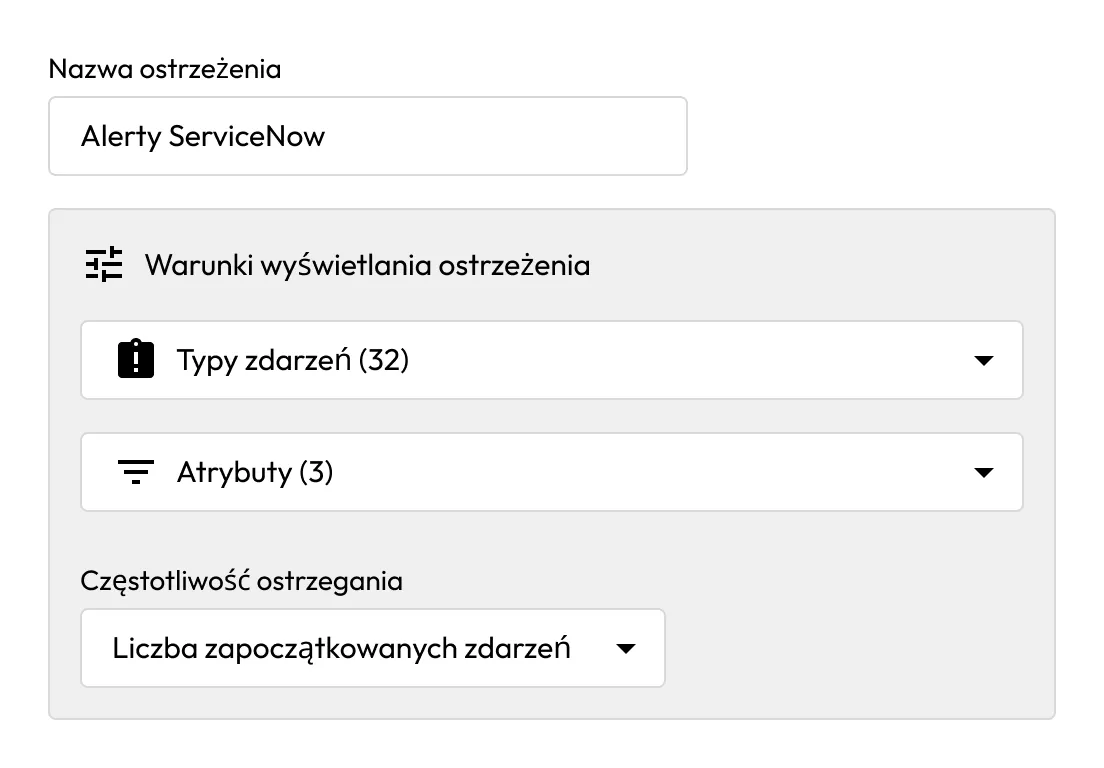

Możliwość włączenia przekierowywania zdarzeń BreachWatch podczas egzekwowania ról, tworzenia niestandardowych raportów w zaawansowanych raportach i alertach, a następnie dodania webhooków dla powiadomień w czasie rzeczywistym do Slack, Teams lub dowolnego punktu końcowego HTTP. Zdarzenia mogą również zasilać zewnętrzne platformy SIEM w celu scentralizowanego monitorowania i reagowania.

Integracja Keeper z ITSM konwertuje alerty BreachWatch na zgłoszenia w Jira, ServiceNow i innych systemach, umożliwiając automatyczną reakcję na incydenty związane z naruszeniem danych uwierzytelniających.

BreachWatch to opatentowane rozwiązanie oparte na modelu Keeper zero-knowledge. Dane są zawsze szyfrowane i odszyfrowywane na urządzeniu, z wykorzystaniem wielowarstwowych kluczy oraz mechanizmu współdzielenia klucza publicznego. Szerszy model szyfrowania Keeper wykorzystuje klucze AES-256 na jeden rekord, pary kluczy na poziomie urządzenia i dodatkowy klucz transmisyjny oprócz zabezpieczeń warstwy transportu (TLS).

Po aktywacji usługi BreachWatch klient oblicza skrót HMAC_SHA512 każdego zapisanego hasła i wysyła zanonimizowany skrót na serwery Keeper. Następnie serwer oblicza drugi hasz HMAC-SHA512, wykorzystując sprzętowe moduły bezpieczeństwa (HSM) z kluczem niepodlegającym eksportowi, i porównuje „hasze haszy” z danymi dotyczącymi naruszeń bezpieczeństwa.

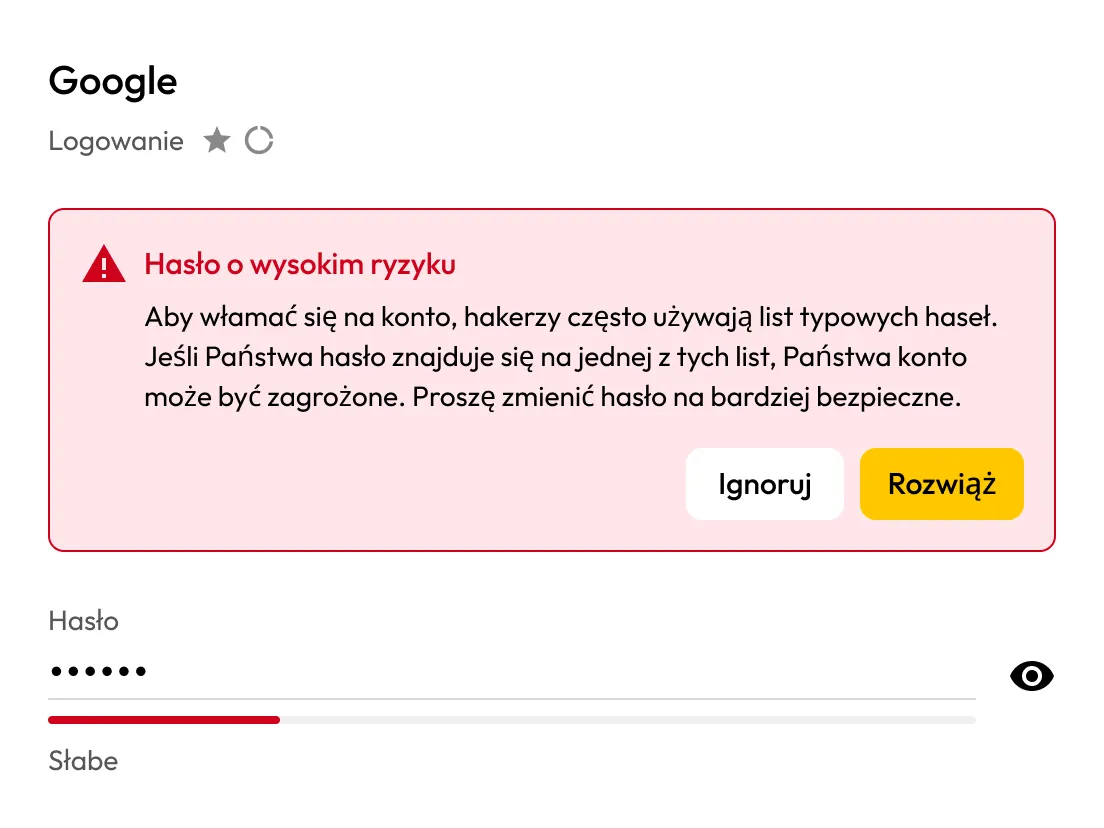

W aplikacji, w swoim sejfie Keeper, użytkownicy otrzymują monit BreachWatch z prośbą o naprawienie hasła wysokiego ryzyka poprzez jego zmianę lub o zignorowanie alertu, jeśli problem został już usunięty.

Ten rekord jest wykluczany z przyszłych skanów do momentu zmiany hasła i do tego czasu pozostaje narażony na ryzyko. Administratorzy nadal widzą użytkowników z pozycjami „Zagrożeni” lub „Ignorowani” w Konsoli administratora.

Tak, zdarzenia BreachWatch można zintegrować z narzędziami SIEM za pośrednictwem modułu Keeper dla zaawansowanego raportowania i ostrzeżeń (ARAM).

Aby korzystać z czatu na żywo, musisz włączyć obsługę plików cookie.