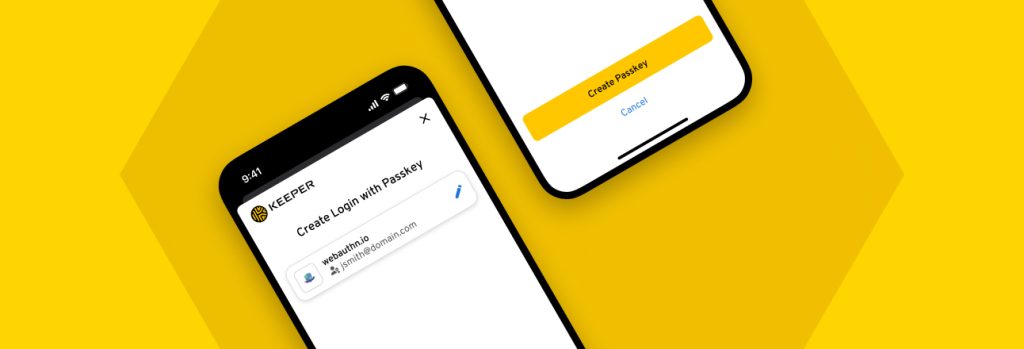

Keeper Security is excited to announce that it now supports passkeys for mobile platforms on iOS and Android. This update extends passkey management functionality in the Keeper Vault beyond the Keeper browser extension. Qu’est-ce qu’une clé d’accès ? Une clé d’accès est une clé cryptographique qui permet aux utilisateurs de se connecter à des comptes sans avoir

En ce mois de l’histoire des femmes, Keeper Security met en avant le travail de Women in Identity, une organisation dédiée à la promotion de la diversité et de l’inclusion de l’identité à l’échelle mondiale. Qu’est-ce que le mois de l’histoire des femmes ? En mars, le monde entier se réunit pour célébrer le mois de

Les logiciels publicitaires peuvent occasionner des problèmes de performance et des publicités indésirables sur votre ordinateur. Certains types de logiciels publicitaires sont même susceptibles de collecter vos informations personnelles. Pour protéger vos informations personnelles, vous devez supprimer autant de logiciels publicitaires que possible de votre ordinateur. Pour supprimer un logiciel publicitaire de votre ordinateur, vous

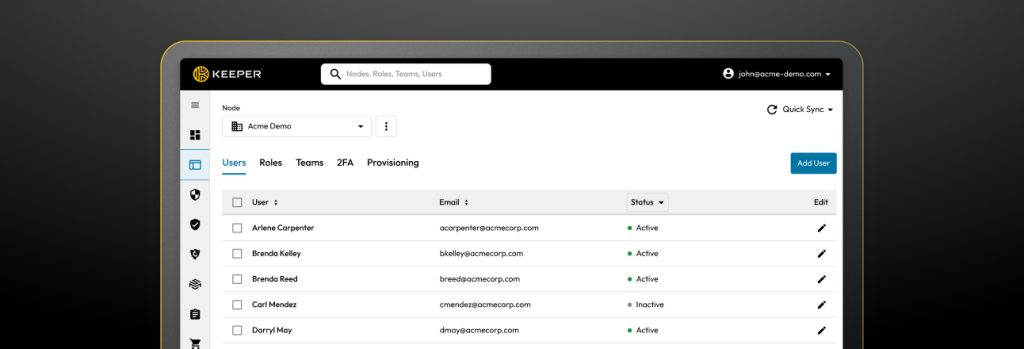

L’équipe Keeper Security est heureuse d’annoncer une mise à jour de l’interface utilisateur (UI) pour la console d’administration qui améliore considérablement l’expérience utilisateur afin de faire gagner du temps aux administrateurs et d’améliorer leur productivité. L’interface utilisateur a un design moderne qui suit de manière cohérente les améliorations très appréciées du coffre-fort de l’utilisateur final

L’autorisation joue un rôle important dans la gestion des accès à l’identité (IAM). L’IAM est un cadre de sécurité composé de politiques et de processus d’entreprise visant à garantir que les utilisateurs autorisés disposent de l’accès nécessaire pour effectuer leur travail. Il est important de choisir le bon modèle d’autorisation pour votre organisation afin de

While both magic links and passkeys are methods of passwordless authentication, they’re not exactly the same. Some of the key differences between magic links and passkeys are how they work, their security, where a website server stores them and whether or not they expire after being used to log in to an account. Poursuivez votre

L’utilisation de l’intelligence artificielle (IA) à des fins de cybercriminalité n’a rien de nouveau, mais les avancées dans le domaine de l’IA signifient que les outils des cybercriminels sont, eux aussi, de plus en plus sophistiqués. L’une des cybermenaces les plus récentes rendues possibles par l’IA est l’utilisation par les cybercriminels de la technologie de

L’activation de l’authentification multifacteur (MFA) est une meilleure pratique en matière de cybersécurité qui protège les comptes en ligne contre les accès non autorisés. Cependant, les différentes formes de MFA ne se valent pas toutes en termes de sécurité. Il existe des moyens pour les cybercriminels de contourner la MFA. Certaines méthodes de MFA sont

L’accumulation de privilèges est un terme de cybersécurité qui décrit l’accumulation progressive des niveaux d’accès au réseau au-delà de ce dont un individu a besoin pour faire son travail. Les utilisateurs ont besoin de privilèges spécifiques pour pouvoir faire le travail que requiert leur poste. Ces privilèges peuvent inclure l’accès à des données sensibles, l’installation

Le kerberoasting est une forme de cyberattaque qui cible les comptes de service utilisant le protocole d’authentification Kerberos. Les attaquants exploitent le protocole d’authentification pour extraire les hachages de mot de passe et craquer les mots de passe en clair associés au compte. Ces attaques sont fréquentes parce qu’elles peuvent être difficiles à détecter et

Le travail à distance a permis aux entreprises d’améliorer leur efficacité et d’offrir à leurs employés une certaine flexibilité. Le télétravail comporte toutefois des risques de cybersécurité qui peuvent souvent entraîner des violations de données et mettre en péril la sécurité d’une entreprise. Les cinq risques de cybersécurité liés au télétravail sont l’utilisation de mots

Un lien magique est un type de connexion sans mot de passe dans lequel un lien est envoyé à un utilisateur par e-mail ou par SMS après qu’il a saisi son adresse e-mail ou son nom d’utilisateur dans un portail de connexion. Lorsque l’utilisateur clique sur ce lien, il se connecte à son compte sans

Les entreprises doivent mettre en œuvre le principe du moindre privilège pour protéger leurs données sensibles contre tout accès non autorisé. Les entreprises qui souhaitent mettre en œuvre le principe du moindre privilège doivent définir des rôles et des autorisations, investir dans une solution de gestion des accès à privilèges (PAM), appliquer le MFA, lancer

Les phrases secrètes ont l’avantage d’être faciles à mémoriser, difficiles à déchiffrer par les cybercriminels et considérées comme plus sûres que les mots de passe traditionnels en raison des mauvaises habitudes en matière de mot de passe. Parmi les inconvénients de l’utilisation de phrases secrètes, citons le fait que certains sites Web et applications peuvent

L’entropie des mots de passe est une mesure de la difficulté pour un cybercriminel de déchiffrer ou de deviner votre mot de passe. Le calcul de l’entropie d’un mot de passe tient compte de la longueur de votre mot de passe et de la variation des caractères que vous utilisez. Les variations de caractères comprennent

Une phrase secrète est un moyen plus sûr de créer un mot de passe qui utilise une chaîne de mots aléatoires au lieu d’une chaîne de caractères aléatoires. Les phrases secrètes sont généralement plus faciles à mémoriser, plus longues et plus sûres que la plupart des mots de passe générés par l’utilisateur. Cependant, les phrases

Le « password spraying » et le « credential stuffing » ont beaucoup en commun, mais la principale différence réside dans la façon dont l’attaque est exécutée. Avec le credential stuffing, le cybercriminel dispose déjà d’un ensemble d’identifiants de connexion vérifiés, tandis qu’avec le password spraying, le cybercriminel doit deviner les identifiants de connexion en faisant correspondre une liste

Les mots de passe faibles peuvent entraîner des attaques par ransomware, car ils peuvent être facilement compromis par des techniques de craquage de mot de passe, permettant aux cybercriminels d’accéder au réseau d’une organisation où ils peuvent ensuite injecter un ransomware. Souvent, lorsque les gens pensent aux causes des infections par ransomware, ils pensent d’abord

Un secret fait référence aux identifiants à privilèges non humains utilisés par les systèmes et les applications pour accéder aux services et aux ressources informatiques contenant des informations et des systèmes à privilèges très sensibles. Les secrets permettent aux applications de transmettre des données et de demander des services les unes aux autres. Ils regroupent

Les ransomwares les plus courants sont livrés par le biais d’e-mails de phishing, de téléchargements drive-by, de kits d’exploitation et RDP. Selon le rapport 2024 de Malwarebytes sur l’état du logiciel malveillant, en 2023, le nombre d’attaques par ransomware connues a augmenté de 68 % par rapport à l’année précédente. Le rapport a également révélé que