Ein Ticket für die Cybersicherheit ist ein Satz von Anmeldeinformationen, die zur Authentifizierung von Benutzern verwendet werden. Ein Silver Ticket ist ein gefälschtes Ticket, das ein unbefugter Benutzer erstellt. Mit diesem gefälschten Silver-Ticket können Bedrohungsakteure einen Cyberangriff starten, bei dem die Schwachstellen eines Kerberos-Authentifizierungssystems ausgenutzt werden. In diesem System dient ein Ticket Granting Service (TGS)

Keeper freut sich, eine neue, mehrjährige Partnerschaft mit Williams Racing bekannt zu geben. Damit werden zwei Unternehmen zusammengeführt, die sich durch Innovation, Spitzentechnologie, Exzellenz und Hochgeschwindigkeit auszeichnen. In einem Sport, in dem Millisekunden über den Sieg entscheiden können, ist der Schutz sensibler Daten von größter Bedeutung. Williams Racing ist sich dieser Notwendigkeit bewusst, sodass die

Die Verwendung von Keeper Password Manager kann verhindern, dass Sie gehackt werden. Außerdem schützt er Ihre wichtigsten Daten und erspart Ihnen das leidige Merken von mehreren Passwörtern. Lesen Sie weiter, um mehr über Keeper Password Manager und die Vorteile für den privaten und geschäftlichen Gebrauch zu erfahren. Was ist Keeper Password Manager? Keeper Password Manager

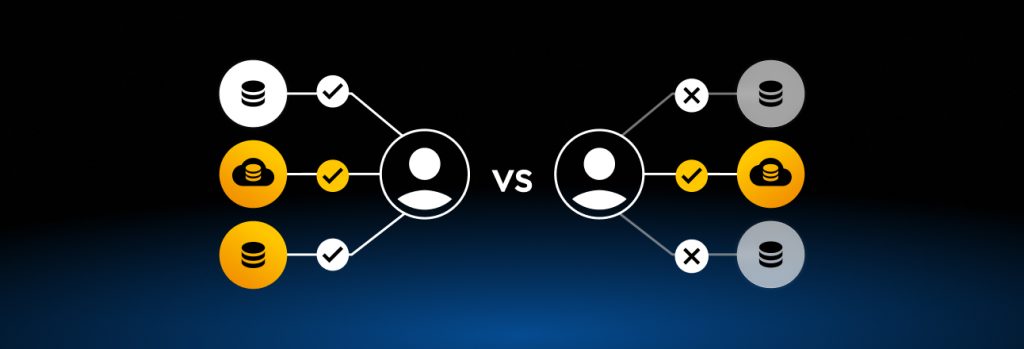

Zero Standing Privileges (ZSP) ist eine Privileged Access Management (PAM)-Strategie, bei der Unternehmen den Zugriff auf sensible Daten beschränken, indem sie sämtliche permanenten Benutzerzugriffe entfernen. Die Benutzer müssen einen bestimmten Zugriff auf die Ressourcen beantragen, die für die Ausführung einer Aufgabe erforderlich sind. Anstatt den Benutzern jedoch kontinuierlichen Zugriff zu gewähren, gewährt ZSP ihnen temporären

Der Diebstahl von Anmeldeinformationen ist laut dem Data Breach Investigations Report 2023 von Verizon eine der häufigsten Methoden, die von Cyberkriminellen verwendet wird, um sich unbefugten Zugriff auf ein Unternehmen zu verschaffen. Der Diebstahl von Anmeldeinformationen setzt Unternehmen einem größeren Risiko von Datenschutzverletzungen aus, daher müssen Maßnahmen ergriffen werden, um dies zu verhindern. Um den

Cyberkriminelle nutzen eine Vielzahl von Cyberangriffen, um Ihre sensiblen Daten zu stehlen. Ein Password Manager kann jedoch verhindern, dass Sie ihnen zum Opfer fallen. Password Manager schützen Ihre sensiblen Daten vor dem Diebstahl durch unbefugte Benutzer, indem sie dafür sorgen, dass Ihre Passwörter stark und einzigartig sind. Außerdem schützen sie Ihre sensiblen Daten durch automatische

Der Sicherheitsstatus bezieht sich auf die Gesamtstärke der Cybersicherheit eines Unternehmens. Dabei wird gemessen, wie die Mechanismen, Richtlinien, Verfahren und Abläufe eines Unternehmens auf Cyberbedrohungen reagieren und diese abwehren. Lesen Sie weiter, um mehr über den Sicherheitsstatus zu erfahren, warum der Sicherheitsstatus Ihres Unternehmens wichtig ist, wie Sie ihn bewerten und wie Sie ihn verbessern

Alle Ihre Konten, einschließlich Ihres HubSpot-Accounts, sind dem Risiko eines Hackerangriffs ausgesetzt, wenn sie nicht ordnungsgemäß gesichert sind. Ein Password Manager kann zum Schutz Ihres HubSpot-Accounts beitragen, indem er Ihnen hilft, sichere Passwörter und Passphrasen zu erstellen, 2FA-Codes zu generieren und zu speichern, gefälschte Websites zu erkennen und Ihnen Warnungen über Darknet-Webseiten zu senden. Was

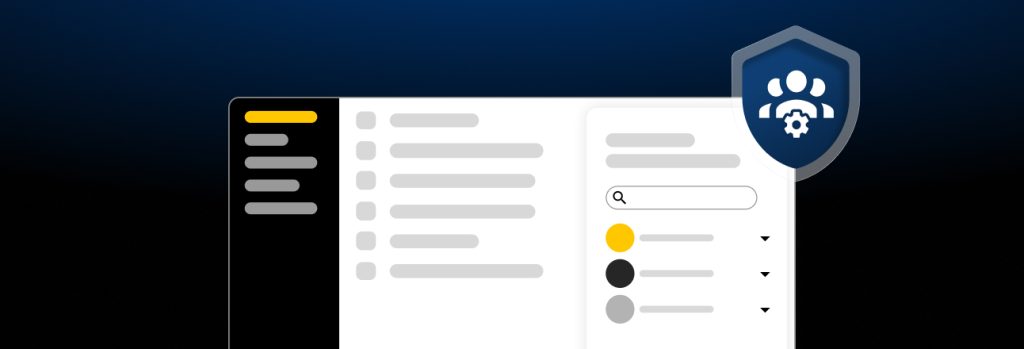

Ohne einen Password Manager ist es für IT-Administratoren schwierig, Transparenz und Kontrolle über die Passwortpraktiken der Mitarbeiter zu haben. Diese Lücke setzt Unternehmen einem größeren Risiko von passwortbezogenen Cyberangriffen aus, die zu einer verheerenden Datenschutzverletzung führen können. Keeper Password Manager hilft IT-Teams, vollständige Transparenz und Kontrolle über die Passwörter der Mitarbeiter zu erhalten, während sie

Chiffriertext bezieht sich auf Daten, die verschlüsselt und unlesbar sind. Die einzige Möglichkeit, verschlüsselte Daten zu lesen, ist die Entschlüsselung mit einem Verschlüsselungsschlüssel. Da Chiffriertext ohne Angabe des Verschlüsselungsschlüssels nicht gelesen werden kann, ist dies der beste Weg, um Ihre sensiblen Daten vor neugierigen Blicken und unbefugtem Zugriff zu schützen. Lesen Sie weiter, um mehr

Brute-Force-Angriffe gehören zu den gängigsten Methoden, mit denen Cyberkriminelle Anmeldeinformationen von Unternehmen stehlen. Zur Verhinderung von Brute-Force-Angriffen müssen Unternehmen die Nutzung starker und einzigartiger Passwörter durchsetzen, in einen Business Password Manager investieren, Mitarbeitern die Aktivierung von MFA vorschreiben, Anmeldeversuche überwachen und begrenzen, passwortlose Authentifizierung implementieren sowie inaktive Konten löschen. Lesen Sie weiter, um mehr über

Keeper Security verkündet mit Freude, dass Passphrasen jetzt im Keeper Vault unterstützt werden. Passphrasen bieten einen hochsicheren und dennoch leicht zu merkenden Ansatz für die Logins für alle Benutzer und können mit Keeper sowohl generiert als auch gespeichert werden. Der Passphrasen-Generator von Keeper ist eine neue Option innerhalb des bestehenden Passwortgenerators. Benutzer und Administratoren haben

Unternehmen müssen Privilegien-Eskalationsangriffe verhindern, um ihre sensiblen Daten vor unbefugtem Zugriff zu schützen. Um Privilegien-Eskalationsangriffe zu verhindern, sollten Unternehmen den Zugriff mit den geringsten Rechten implementieren, Best Practices für die Passwortsicherheit befolgen, die Multifaktor-Authentifizierung (MFA) durchsetzen, die Software auf dem neuesten Stand halten, den Netzwerkverkehr überwachen und regelmäßig Penetrationstests durchführen. Lesen Sie weiter, um mehr

Ihr digitaler Fußabdruck ist die Spur von Daten, die Sie online hinterlassen. Es ist wichtig, einen positiven digitalen Fußabdruck zu haben, um Ihre Beziehungen aufrechtzuerhalten, Sie bei all Ihren persönlichen und beruflichen Unternehmungen zu unterstützen und Cyberkriminelle in Schach zu halten. Um einen positiven digitalen Fußabdruck zu erstellen, müssen Sie alle negativen Beiträge entfernen, positive

Einige der Herausforderungen bei der Übernahme von DevOps-Sicherheit, auch bekannt als DevSecOps, legen zu viel Fokus auf Tools anstatt auf Prozesse, kulturellen Widerstand, schwache Zugriffskontrollen und schlechte Verwaltung von Geheimnissen. Während die Implementierung der DevOps-Sicherheit mit Herausforderungen verbunden ist, gibt es mehrere Best Practices, die Unternehmen befolgen können, um die Implementierung so effektiv und nahtlos

Das Zero-Trust-Reifegrad-Modell ist eine Initiative der Cybersecurity and Infrastructure Security Agency (CISA), um durch die Implementierung von fünf Säulen mit Querschnittsfunktionen einen modernen Ansatz von Zero-Trust zu erreichen. Die fünf Säulen der Zero-Trust-Sicherheit sind Identität, Gerät, Netzwerk, Anwendung und Workload und Daten. Jede dieser Säulen muss bewertet werden, um die Identität aller menschlichen und nicht-menschlichen

Das als „Privilege Creep“ bekannte Sicherheitskonzept tritt auf, wenn eine Person im Laufe der Zeit Zugriffsrechte ansammelt und den Zugriff auf Systeme und Daten über die Erledigung einer bestimmten Aufgabe oder die Notwendigkeit eines solchen Zugriffs hinaus behält. Diese allmähliche Akkumulation unnötiger Rechte innerhalb eines Unternehmens erschwert nicht nur die Verwaltung von Zugriffsrechten, sondern vergrößert

Obwohl Vertrauen eine wichtige Rolle bei der Zugriffsverwaltung spielt, sind nicht alle Arten von Vertrauen gleich. Wenn es um die Zugriffsverwaltung geht, gibt es zwei Arten von Vertrauen, auf die Sie achten sollten, implizites Vertrauen und explizites Vertrauen. Sehen wir uns an, was diese Arten von Vertrauen in der Zugriffsverwaltung sind und wie sie sich

Privileged Access Management (PAM) schützt die kritischsten Systeme und Konten eines Unternehmens vor unbefugtem Zugriff. Daher ist es wichtig, eine gute PAM-Strategie zu haben. Zu den Best Practices für die Entwicklung einer guten PAM-Strategie gehören die Implementierung des Zugriffs mit den geringsten Privilegien, die Überwachung privilegierter Konten, die Übernahme von Best Practices für Passwortsicherheit, die

Ein Angriffsvektor, auch Bedrohungsvektor genannt, ist eine Möglichkeit für Cyberkriminelle, sich Zugang zum Netzwerk oder System einer Organisation zu verschaffen. Zu den häufigsten Arten von Angriffsvektoren, gegen die sich Unternehmen verteidigen müssen, gehören schwache und kompromittierte Anmeldeinformationen, Social-Engineering-Angriffe, Insider-Bedrohungen, nicht gepatchte Software, mangelnde Verschlüsselung und Fehlkonfigurationen. Unternehmen müssen alle potenziellen Angriffsvektoren identifizieren und ihr Netzwerk