Bezpieczne udostępnianie w Keeper działa poprzez szyfrowanie rekordów za pomocą kluczy szyfrowania na poziomie rekordów, egzekwowanie szczegółowych uprawnień oraz zapewnienie administratorom scentralizowanej kontroli zas...

Zaktualizowano 27 marca 2025 r.

Od czasu wprowadzenia kluczy dostępu w 2021 r. wiele największych firm, takich jak Apple, Google, Microsoft oraz Amazon, zaczęło je obsługiwać na swoich platformach. Podczas tworzenia nowego konta lub aktualizacji danych konta czasami dostępna jest opcja włączenia kluczy dostępu jako metody logowania. Być może zastanawiasz się, czy należy z nich korzystać. Odpowiedź jest twierdząca: należy korzystać z kluczy dostępu, gdy tylko jest to możliwe. Nie tylko ułatwiają logowanie do kont, ale także są znacznie bezpieczniejsze niż tradycyjne hasła.

Czytaj dalej, aby dowiedzieć się więcej o kluczach dostępu, dlaczego wykorzystanie kluczy dostępu jest bezpieczniejsze oraz czym różnią się od haseł.

Co to jest klucz dostępu?

Aby zrozumieć, co to jest klucz dostępu, należy najpierw zrozumieć, jak działają te klucze. Klucz dostępu składa się z dwóch kluczy kryptograficznych: klucza prywatnego i klucza publicznego. Klucz publiczny jest przechowywany w firmie, w której utworzono konto, natomiast klucz prywatny jest przechowywany lokalnie na urządzeniu wykorzystanym do skonfigurowania klucza dostępu (znanym również jako wystawca uwierzytelnienia). Podczas logowania na konto z włączoną obsługą kluczy dostępu serwer konta wysyła żądanie uwierzytelnienia do wystawcy uwierzytelnienia, którym może być telefon, komputer, tablet, przeglądarka lub menedżer haseł.

Następnie wystawca uwierzytelnienia wykorzystuje przechowywany klucz prywatny do określenia odpowiedzi na żądanie uwierzytelnienia i wysyła odpowiedź do serwera. Proces ten jest też nazywany „podpisywaniem” danych, które potwierdza dostęp użytkownika klucza prywatnego oraz potwierdza jego tożsamość. Użytkownik przeprowadza uwierzytelnienie za pomocą metody wykorzystywanej do logowania się do urządzenia, takiej jak rozpoznawanie obrazu twarzy, odcisk palca lub kod PIN.

Czy klucze dostępu są bezpieczniejsze niż hasła?

Tak, wykorzystanie kluczy dostępu jest bezpieczniejsze niż wykorzystanie haseł. Nie tylko dlatego, że klucze dostępu są odporne na wyłudzanie informacji, ale także ze względu na ich odporność na błędy. Podczas generowania klucza dostępu użytkownicy nie mają możliwości popełnienia błędu jak w przypadku tradycyjnych haseł.

Oprócz odporności na wyłudzanie informacji i błędy klucze dostępu domyślnie obsługują również uwierzytelnianie dwuskładnikowe (2FA). 2FA to dodatkowa metoda uwierzytelniania, którą należy włączyć na wszystkich kontach w Internecie, jeśli oferują taką opcję. Wielu użytkowników nie włącza metody 2FA na koncie, jeśli nie jest wymagana, ponieważ oznacza to dodatkowy krok niezbędny do zalogowania. Ponieważ klucze dostępu są powiązane z urządzeniami, na których są generowane, urządzenie działa jako wystawca uwierzytelnienia. Sprawia to, że klucze dostępu są jeszcze bezpieczniejsze niż hasła, ponieważ dodatkowa metoda uwierzytelniania w postaci urządzenia zawsze będzie wymagana do zalogowania.

Jednak ze względu na powiązanie kluczy dostępu z urządzeniami, na których są generowane, zarządzanie nimi jest skomplikowane w przypadku różnych systemów operacyjnych i rodzajów urządzeń. Na przykład, jeśli używasz komputera z systemem Windows do wygenerowania klucza dostępu i chcesz zalogować się na to konto za pomocą iPhone’a, musisz skorzystać z usługi, która umożliwia synchronizację klucza dostępu na różnych urządzeniach, takiej jak menedżer haseł. Brak takiej usługi powoduje, że nie można przeprowadzić uwierzytelnienia bez dostępu do oryginalnego urządzenia.

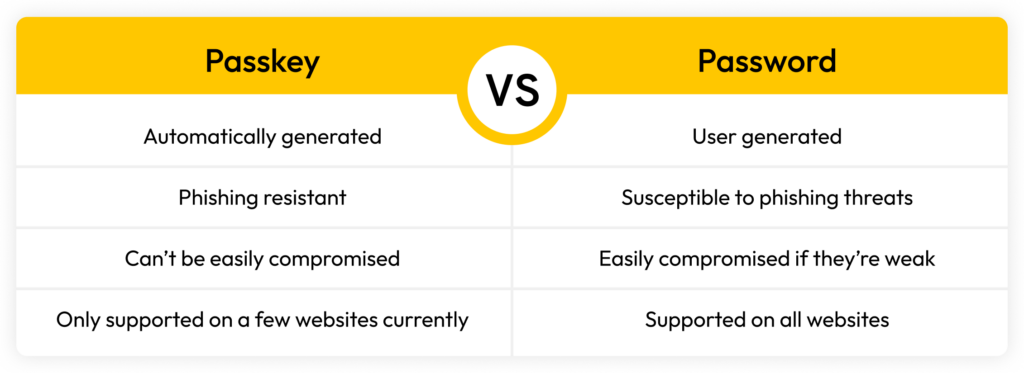

Najważniejsze różnice pomiędzy kluczami dostępu a hasłami

Oto kilka najważniejszych różnic pomiędzy kluczami dostępu i hasłami.

Klucze dostępu są tworzone w inny sposób niż hasła.

Podczas tworzenia haseł użytkownicy muszą przestrzegać najlepszych praktyk dotyczących haseł, aby utrudnić ich łatwe złamanie przez cyberprzestępców. Użytkownicy muszą również zadbać o niepowtarzalność każdego hasła, co oznacza, że nie jest ponownie wykorzystywane na różnych kontach. Samodzielne tworzenie silnych, niepowtarzalnych haseł może sprawiać trudności, zwłaszcza jeśli wymaga to zapamiętywania wszystkich tworzonych haseł. W przypadku kluczy dostępu użytkownicy nie muszą niczego tworzyć. Wystarczy wygenerować klucz dostępu do konta, a następnie można się zalogować za pomocą urządzenia, z którego wygenerowano klucz dostępu.

Klucze dostępu są odporne na wyłudzanie informacji w przeciwieństwie do haseł

Wyłudzanie informacji to cyberatak, w którym cyberprzestępcy podszywają się pod kogoś, kim nie są – na przykład firmę, członka rodziny lub znajomego – w celu nakłonienia ofiary do przekazania poufnych informacji. Podczas ataku związanego z wyłudzaniem informacji cyberprzestępcy często próbują nakłonić ofiary do kliknięcia linku, który prowadzi do sfałszowanej strony internetowej. Fałszywa strona internetowa jest zaprojektowana tak, aby wyglądała na prawdziwą, skłaniając ofiarę do zalogowania się za pomocą danych uwierzytelniających konta.

Korzystanie z haseł zwiększa ryzyko wyłudzania informacji, ponieważ można nieświadomie wprowadzić nazwę użytkownika i hasło na złośliwej stronie internetowej zaprojektowanej na potrzeby kradzieży danych uwierzytelniających. Zastosowanie kluczy dostępu uniemożliwia cyberprzestępcom nakłonienie użytkownika do wprowadzenia danych logowania na stronie wyłudzającej informacje, ponieważ nie ma nic do wprowadzenia. Dzięki temu klucze dostępu są co do zasady odporne na wyłudzanie informacji.

Hasła są łatwiejsze do naruszenia niż klucze dostępu

Należy używać silnych haseł, aby zapewnić bezpieczeństwo kont w Internecie. Silne hasło ma długość co najmniej 16 znaków i zawiera duże oraz małe litery, cyfry i symbole. Ponadto silne hasła nigdy nie są ponownie wykorzystywane i nie zawierają danych osobowych ani popularnych słów i zwrotów słownikowych. Wielu użytkowników nie stosuje wymienionych zasad tworzenia silnych haseł, używając słabych haseł do kont w Internecie, co zwiększa ich podatność na naruszenie.

Wykorzystanie kluczy dostępu eliminuje konieczność tworzenia silnych haseł lub ryzyko naruszenia kont użytkowników w przypadku naruszenia danych w firmie, która je prowadzi. Ponieważ serwery kont przechowują tylko publiczną część klucza dostępu, w przypadku naruszenia serwera cyberprzestępcy będą mieli dostęp tylko do tej części klucza, która jest bezużyteczna bez powiązanego klucza prywatnego.

Klucze dostępu są obsługiwane tylko na niektórych stronach internetowych

Niektóre strony internetowe nadal nie obsługują kluczy dostępu jako metody logowania w odróżnieniu od haseł, które są obsługiwane na wszystkich stronach internetowych. Jednak kilka największych stron internetowych, takich jak strony Apple, Google, PayPal, Best Buy, Adobe, Amazon oraz Microsoft, obsługuje klucze dostępu. Aby dowiedzieć się, które strony internetowe obsługują klucze dostępu, zobacz nasz katalog kluczy dostępu.

Przejdź na klucze dostępu dla większego bezpieczeństwa

Chociaż klucze dostępu są uznawane za bezpieczniejsze niż hasła, nie wszystkie strony internetowe je obsługują, powodując konieczność używania silnych haseł. Oprócz silnego hasła należy również włączyć 2FA lub uwierzytelnianie wieloskładnikowe (MFA). Podobnie jak 2FA, MFA zapewnia dodatkową warstwę zabezpieczeń konta, wymagając w celu zalogowania wykorzystania co najmniej jednego dodatkowego czynnika uwierzytelniania.

Zabezpieczenie kont za pomocą silnych haseł lub kluczy dostępu nie musi być trudne. Menedżery haseł, takie jak Keeper Password Manager zostały opracowane, aby ułatwić zabezpieczanie kont w Internecie. Przechowują hasła i klucze dostępu, dzięki czemu logowanie jest płynne niezależnie od użytej metody.

Już dziś rozpocznij korzystanie z bezpłatnej 30-dniowej wersji próbnej rozwiązania Keeper Password Manager, aby przekonać się, jak Keeper może ułatwić zarządzanie zarówno hasłami, jak i kluczami dostępu.