Mitarbeitende nutzen Tools der künstlichen Intelligenz (KI) zur Steigerung ihrer Produktivität, denken dabei jedoch selten an die damit verbundenen Sicherheitsrisiken. Wenn Mitarbeitende vertrauliche Kundendaten in ein

Ja, die Zwei-Faktor-Authentifizierung (2FA) kann Hacker daran hindern, auf Ihre Konten zuzugreifen, aber sie ist nicht ganz narrensicher und einige Formen der 2FA sind stärker als andere. 2FA ist eine Art der Multifaktor-Authentifizierung (MFA), die zwei Authentifizierungsfaktoren erfordert. Bei 2FA benötigen Sie Ihren Benutzernamen, Ihr Passwort und eine andere Authentifizierungsmethode, bevor Sie auf ein Online-Konto zugreifen können. Die Aktivierung von 2FA für Ihre Konten bietet Ihnen eine zusätzliche Sicherheitsebene und schützt Sie, wenn Ihr Passwort jemals kompromittiert wird.

Lesen Sie weiter, um zu erfahren, wie 2FA Hacker stoppen kann, wie Hacker die Best Practices von 2FA und 2FA umgehen können, um zu verhindern, dass Ihre Konten kompromittiert werden.

Wie 2FA Hacker stoppen kann

2FA kann Sie vor Cyberbedrohungen schützen, indem sie eine zusätzliche Sicherheitsebene hinzufügt, um zu verhindern, dass sie Ihre Konten kompromittieren. Wenn Sie 2FA aktivieren, können Hacker nicht auf Ihre Konten zugreifen, auch wenn sie Ihren Benutzernamen und Ihr Passwort haben. Eine der Hauptarten von MFA, die Sie als 2FA verwenden können, ist ein 2FA-Code, der ein zeitbasiertes Einmalpasswort (TOTP) oder ein SMS-basiertes Einmalpasswort (OTP) sein kann. Da 2FA-Codes in der Regel über Ihr Handy an Sie gesendet werden, kann ein Hacker den Code nicht verwenden, um Ihre Identität zu authentifizieren, wenn er versucht, sich bei Ihren Konten anzumelden. 2FA-Codes können bequem von Authentifizierungs-Apps generiert oder über Textnachrichten gesendet werden. Es ist jedoch wichtig zu wissen, dass einige 2FA-Methoden sicherer sind als andere.

Können Hacker 2FA umgehen?

Obwohl 2FA eine sehr sichere Methode zur Authentifizierung ist, gibt es ein paar Möglichkeiten, wie Hacker sie clever umgehen können, einschließlich durch Phishing-Angriffe, SIM-Swapping und gefälschte Websites.

Phishing-Angriffe

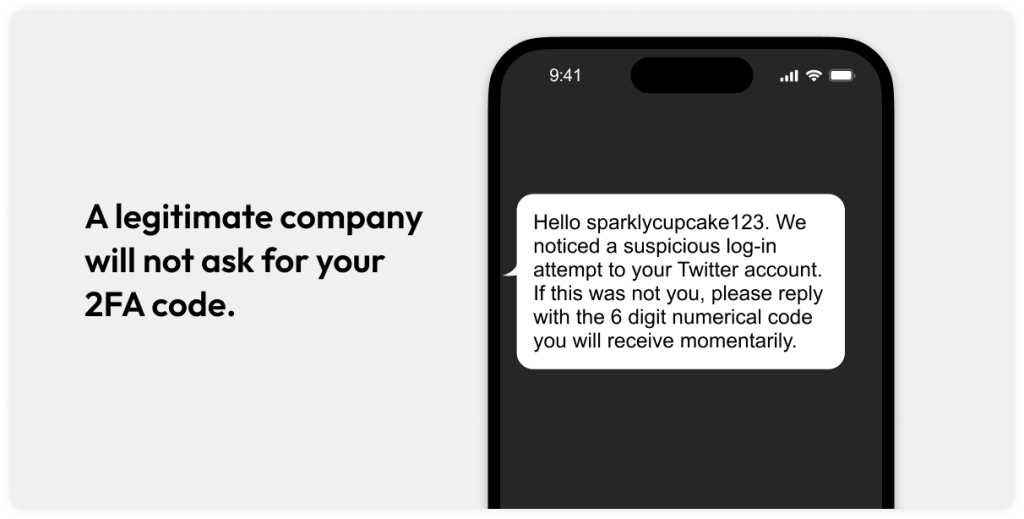

Ein Phishing-Angriff liegt vor, wenn ein Hacker Sie dazu bringt, private Informationen wie Ihre Passwörter oder Kreditkartennummern zu senden, indem er sich als jemand ausgibt, den Sie kennen oder dem Sie vertrauen. Hacker erstellen Phishing-Nachrichten, um Sie davon zu überzeugen, ihnen sensible Informationen, einschließlich 2FA-Codes, zu senden, um Zugriff auf Ihre Konten zu erhalten. Sie können beispielsweise eine E-Mail von einer Social-Media-Plattform erhalten, die Sie darauf hinweist, dass jemand versucht hat, sich bei Ihrem Konto anzumelden. Die Nachricht kann Sie dazu auffordern, mit einem numerischen Code zu antworten, wenn Sie den Anmeldeversuch nicht gemacht haben. Indem Sie jedoch Ihren 2FA-Code senden, geben Sie einem Hacker Zugriff auf Ihr Konto.

SIM-Swapping

SIM-Swapping liegt vor, wenn ein Hacker sich als Sie ausgibt, um Ihren Mobilfunkanbieter davon zu überzeugen, eine neue SIM-Karte zu aktivieren. Obwohl die meisten SIM-Swapping-Angriffe darauf abzielen, Ihre Identität zu stehlen, verpflichten einige Hacker sie, SMS-basierte Authentifizierungscodes zu stehlen, Zugriff auf Ihre Konten zu erhalten und Ihre Daten im Darknet zu verkaufen. Ein Hacker sammelt so viele Informationen wie möglich über Sie, was ihm hilft, Ihren Mobilfunkanbieter zu täuschen, damit er eine neue SIM-Karte aktiviert. Er behauptet normalerweise, dass Sie Ihr Handy verloren haben oder es gestohlen wurde, und Ihr Mobilfunkanbieter wird höchstwahrscheinlich eine neue SIM-Karte aktivieren. Sobald er eine neue SIM-Karte hat und sie in sein Gerät einsetzt, erhält er Ihre Textnachrichten und Telefonanrufe, was bedeutet, dass auch Ihre 2FA-Codes an ihn gesendet werden. Aus diesem Grund gilt die Verwendung von 2FA-Methoden per Textnachricht als eine der schwächsten Formen von MFA, für den Fall, dass ein Hacker sich als Sie ausgibt oder Zugriff auf Ihr Handy erhält.

Gefälschte Websites

Haben Sie schon einmal auf eine Website geklickt, die nicht genau das war, wofür sie beworben wurde? Eine gefälschte Website ist eine Website, die von einem Hacker erstellt wurde, um Sie dazu zu bringen, Ihre sensiblen Informationen einzugeben oder unwissentlich Malware herunterzuladen. Wenn Sie auf einen bösartigen Link klicken, der Sie zu einer gefälschten Website führt, können Sie Ihren 2FA-Code eingeben, den Hacker verwenden könnten, um Ihr Online-Konto zu kompromittieren. Obwohl es schwierig sein kann, den Unterschied zwischen einer echten und einer gefälschten Website zu erkennen, können Sie eine Phishing-Website erkennen, indem Sie die Sicherheit der URL überprüfen, den Inhalt der Website genau ansehen und Online-Bewertungen lesen.

Man-in-the-Middle (MITM)-Angriffe

Wie der Name schon sagt, liegt ein Man-in-the-Middle-Angriff (MITM) vor, wenn ein Hacker Daten abfängt, die zwischen zwei Personen oder Unternehmen gesendet werden, um sie mit bösartiger Absicht zu stehlen oder zu ändern. MITM-Angriffe finden in der Regel im öffentlichen WLAN statt. Da öffentliche Netzwerke in der Regel ungesichert sind, könnte jeder Ihre Daten überwachen oder abfangen, wenn Sie eine Verbindung herstellen. Stellen Sie sich vor, Sie fahren in den Urlaub und müssen einen 2FA-Code erhalten, während Sie mit dem WLAN am Flughafen verbunden sind, bevor Sie Ihren Flug besteigen. Ein Hacker könnte Ihre Daten abfangen, Ihren 2FA-Code sehen und ihn verwenden, um Zugriff auf Ihr Konto zu erhalten und Ihre Privatsphäre zu gefährden.

Zustimmungs-Phishing mit der offenen Autorisierung (OAuth)

Open Authorization (OAuth) ist ein Protokoll, das Ihnen die Erlaubnis gibt, Apps von Drittanbietern Zugriff auf Ihre Daten zu gewähren, ohne Ihre Passwörter zu teilen. Denken Sie an die Zeiten, in denen Sie eine App verwendet haben, und anstatt ein Konto zur Anmeldung zu erstellen, fragt die App, ob Sie sich mit Ihrem Google- oder Facebook-Konto anmelden möchten. Indem Sie dieser App den Zugriff auf Ihre Konten gewähren, reduzieren Sie die Anzahl der Anmeldungen bei einer anderen App. Obwohl dies bequem ist, kann OAuth Hackern Zugriff auf Ihre Daten und Konten durch Einwilligungs-Phishing geben. Dies geschieht, wenn ein Hacker eine gefälschte Seite erstellt, die einem legitimen OAuth-Bildschirm ähnelt. Wenn Sie einer App auf einer gefälschten OAuth-Seite die Berechtigung erteilen, gewähren Sie einem Hacker unwissentlich Zugriff auf Ihre Daten und ermöglichen ihm so, eine typische 2FA-Sicherheitsmaßnahme zu umgehen.

Best Practices von 2FA zur Vermeidung von Kontokompromittierungen

Zu den mehreren Best Practices für 2FA, um zu verhindern, dass Ihre Konten von Hackern kompromittiert werden, gehören die Verwendung sicherer 2FA-Methoden, das Verzichten auf verdächtige Links und das Vermeiden eines öffentlichen WLAN, während Sie sich bei Konten anmelden.

Verwenden Sie sichere 2FA-Methoden

Während die Aktivierung von 2FA in der Regel eine gute Möglichkeit ist, Ihre Sicherheit zu verbessern, ist es wichtig, sichere 2FA-Methoden wie eine Authentifizierungs-App zu verwenden, um 2FA-Codes zu generieren. Eine Authentifizierungs-App erstellt lokal auf Ihrem Gerät Codes und verwendet sie mit Ihren Anmeldeinformationen für den Zugriff auf Ihre Online-Konten. Nach einer bestimmten Zeit werden die Codes von Authentifizierungs-Apps als neue aktualisiert und sichergestellt, dass niemand Ihren 2FA-Code stehlen kann. Die Verwendung einer Authentifizierungs-App ist viel sicherer als der Erhalt von SMS-basierten 2FA-Codes, da Ihr Handy immer verloren gehen oder gestohlen werden könnte und Textnachrichten unverschlüsselt sind, was sie bei MITM-Angriffen und SIM-Swapping einfacher abfangen lässt. Keeper® verfügt über eine integrierte 2FA-Funktion in seinem Password Manager, mit der Sie einen 2FA-Code generieren und ihn sicher in dem zugehörigen Datensatz speichern können.

Andere Arten von 2FA-Methoden sind Passkeys, biometrische Daten und Hardware-Sicherheitsschlüssel. Ein Passkey ist eine passwortlose Authentifizierungsmethode, die ein traditionelles Passwort ersetzt. Sie haben beispielsweise einen Passkey eingerichtet, wenn Sie eine Ihrer Apps mit Face ID oder Fingerabdruck entsperren. Diese Passkeys sind auch Arten von biometrischen Daten, die Ihre einzigartigen physischen oder verhaltensbezogenen Merkmale verwenden, um Sie zu identifizieren und Ihnen Zugriff auf Ihre Konten zu geben. Ein Hardware-Sicherheitsschlüssel ist keine identifizierbare Person, sondern ein physischer Gegenstand im Rahmen einer 2FA-Methode, den Sie eingeben oder antippen, um Ihre Identität zu bestätigen. Diese zusätzlichen 2FA-Methoden sind viel sicherer als ein SMS-basierter 2FA-Code, da sie nicht von Hackern abgefangen werden können.

Geben Sie niemals Ihre 2FA-Codes weiter

Wenn Sie eine E-Mail oder Textnachricht von einem Unternehmen erhalten, in dem Sie nach Ihrem 2FA-Code gefragt werden, ist dies ein Zeichen dafür, dass ein Hacker versucht, Ihre Informationen zu stehlen. Die meisten seriösen Unternehmen werden Sie niemals nach Ihrem 2FA-Code fragen. Wenn Sie also eine Nachricht erhalten, in der Sie danach gefragt werden, sind Sie höchstwahrscheinlich das Ziel eines Phishing-Betrugs. Untersuchen Sie die Nachricht genau, indem Sie die Telefonnummer oder E-Mail-Adresse des Absenders überprüfen. Wenn sie nicht mit der offiziellen Telefonnummer oder Domain des legitimen Unternehmens übereinstimmt, handelt es sich um einen Hacker. Sie sollten auch prüfen, ob in der Nachricht dringliche oder drohende Formulierungen verwendet werden, denn nur Hacker werden versuchen, Ihnen Angst zu machen und Sie dazu zu bringen, private Informationen wie Ihren 2FA-Code preiszugeben.

Klicken Sie niemals auf verdächtige Links

Sie sollten niemals auf einen verdächtigen Link klicken, insbesondere in einer unaufgeforderten E-Mail oder Textnachricht, da es sich wahrscheinlich um eine gefälschte Website handelt. Riskieren Sie nicht, auf einen unsicheren Link zu klicken, da Sie eine Malware-Infektion auf Ihrem Gerät auslösen oder versehentlich private Informationen mit einem Hacker teilen könnten. Anstatt auf einen verdächtigen Link zu klicken, sollten Sie überprüfen, ob der Link sicher ist, indem Sie einen URL-Checker verwenden oder den Mauszeiger über den Link fahren, wenn Sie einen Computer verwenden.

Vermeiden Sie es, sich bei Konten im öffentlichen WLAN anzumelden

Da jeder Daten im öffentlichen WLAN überwachen oder abfangen könnte, ist es wichtig, sich nicht mit einem öffentlichen WLAN zu verbinden, wenn Sie sich bei einem Ihrer Online-Konten anmelden. Das öffentliche WLAN ist ungesichert, sodass Ihre Daten von einem Hacker gestohlen werden könnten, wenn er die Kontrolle über ein öffentliches Netzwerk erlangt. Es ist viel sicherer, sich bei Ihren Konten anzumelden, wenn Sie mit einem privaten WLAN-Netzwerk oder VPN verbunden sind.

Sperren Sie Ihre SIM

In einigen Fällen ist die einzige Option, die Sie für eine 2FA-Methode haben, die SMS-basierte Authentifizierung. Daher ist es wichtig, Ihre SIM zu sperren, um zu verhindern, dass ein Hacker das SIM-Swapping ausführt. Das Sperren Ihrer SIM schützt Ihre Konten vor einer Kompromittierung bei einem SIM-Swapping-Angriff, da ein Hacker Ihre SIM-Karte nicht auf sein Gerät tauschen kann.

Um Ihre SIM auf Ihrem iPhone zu sperren, gehen Sie zu Einstellungen, Mobilfunkgerät und SIM-PIN. Schalten Sie die Schaltfläche neben SIM-PIN ein, um sie zu aktivieren. Sie müssen die Standard-PIN Ihres Mobilfunkanbieters eingeben, die in der Regel „1111“ ist. Überprüfen Sie jedoch bei Ihrem Mobilfunkanbieter, bevor Sie die Standard-PIN eingeben, da ein falsches Erraten dazu führen kann, dass Sie ausgesperrt werden. Sobald Sie Ihre SIM-PIN aktiviert haben, tippen Sie auf PIN ändern, um eine benutzerdefinierte PIN einzugeben, an die Sie sich erinnern werden.

Um Ihre SIM auf Ihrem Android zu sperren, besuchen Sie Einstellungen, Sicherheit & Datenschutz, Weitere Sicherheitseinstellungen und SIM-Kartensperre. Schalten Sie die Schaltfläche neben SIM-Karte sperren ein, um sie zu aktivieren, und geben Sie dann die Standard-PIN Ihres Mobilfunkanbieters ein. Denken Sie daran, dass die meisten Standard-PINs „1111“ sind, aber überprüfen Sie dies bei Ihrem Mobilfunkanbieter, bevor Sie eine PIN eingeben. Nachdem Sie Ihre SIM-PIN aktiviert haben, wählen Sie SIM-PIN ändern aus, um eine benutzerdefinierte PIN einzugeben.

Verwenden Sie sichere 2FA-Methoden, um Ihre Konten zu schützen

2FA ist eine wichtige Sicherheitsmaßnahme, die Ihren Online-Konten eine weitere Sicherheitsebene hinzufügt. Mit Keeper Password Manager können Sie bequem 2FA-Codes für jedes Ihrer Konten hinzufügen und sie sicher in Ihrem digitalen Tresor speichern.

Starten Sie Ihre kostenlose 30-Tage-Testversion von Keeper Password Manager, um Ihre Konten vor Hackern zu schützen, indem Sie starke Passwörter speichern und 2FA-Codes mit Leichtigkeit generieren.