Immagina un rappresentante del servizio clienti della tua organizzazione che carica dati sensibili dei clienti in uno strumento di AI per redigere email più rapidamente. Quando

Sì, l’autenticazione a due fattori (2FA) può impedire agli hacker di accedere ai tuoi account, ma non è infallibile e alcune forme di 2FA sono più forti di altre. La 2FA è un tipo di autenticazione a più fattori (MFA) che richiede due fattori di autenticazione. Con la 2FA, avrai bisogno del tuo nome utente, della password e di un altro metodo di autenticazione prima di poter accedere a un account online. Abilitando la 2FA sui tuoi account, avrai a disposizione un ulteriore livello di sicurezza che ti proteggerà nel caso in cui la tua password venisse compromessa.

Continua a leggere per scoprire come la 2FA può fermare gli hacker, come gli hacker possono aggirare la 2FA e le migliori pratiche in materia di 2FA per evitare che i tuoi account vengano compromessi.

Come la 2FA può fermare gli hacker

La 2FA può proteggerti dalle minacce informatiche aggiungendo un ulteriore livello di sicurezza per impedire che compromettano i tuoi account. Abilitando la 2FA, gli hacker non saranno in grado di accedere ai tuoi account anche se hanno il tuo nome utente e la password. Uno dei principali tipi di MFA che puoi utilizzare come 2FA è un codice 2FA, che può essere una Time-based One-Time Password (TOTP) o una One-Time Password (OTP) per SMS. Poiché i codici 2FA vengono generalmente inviati al telefono, un hacker non sarà in grado di utilizzare il codice per autenticare la tua identità mentre tenta di accedere ai tuoi account. I codici 2FA possono essere generati comodamente dalle app di autenticazione o inviati attraverso messaggi di testo, ma è importante sapere che alcuni metodi 2FA sono più sicuri di altri.

Gli hacker possono aggirare la 2FA?

Nonostante la 2FA sia un metodo di autenticazione molto sicuro, ci sono alcuni modi in cui gli hacker riescono ad aggirarla, come gli attacchi di phishing, lo scambio di SIM e i siti web falsificati.

Attacchi di phishing

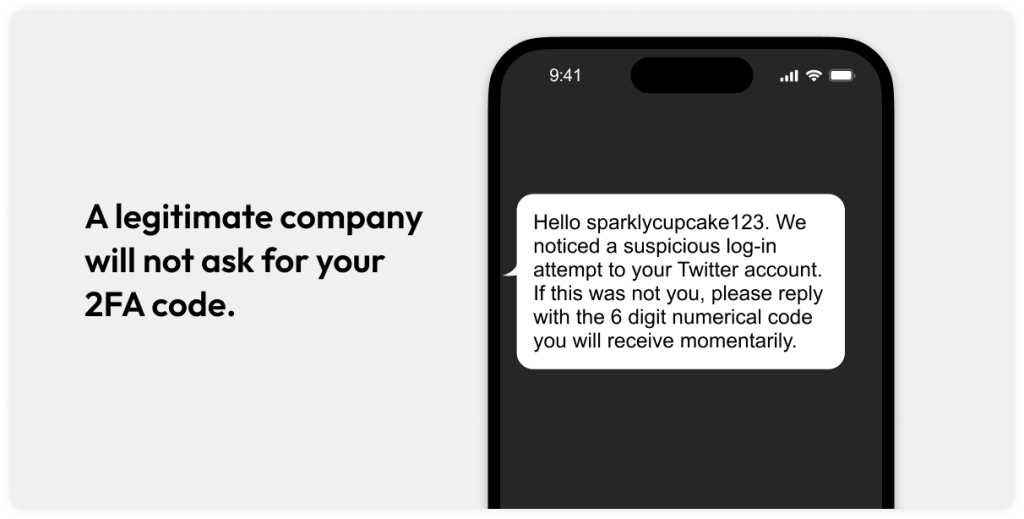

Un attacco di phishing avviene quando un hacker ti induce a inviare informazioni private, come le tue password o i numeri delle carte di credito, fingendo di essere qualcuno che conosci o di cui ti fidi. Gli hacker creano messaggi di phishing per convincerti a inviare loro informazioni sensibili, inclusi i codici 2FA, per accedere ai tuoi account. Ad esempio, potresti ricevere un’e-mail da una piattaforma di social media avvisandoti che qualcuno ha cercato di accedere al tuo account. Il messaggio potrebbe chiederti di rispondere con un codice numerico se non hai effettuato il tentativo di accesso, ma inviando il codice 2FA, stai dando invece a un hacker l’accesso al tuo account.

Scambio di SIM

Lo scambio di SIM avviene quando un hacker si spaccia per te per convincere il tuo operatore di telefonia mobile ad attivare una nuova scheda SIM. Sebbene la maggior parte degli scambi di SIM sia finalizzata a rubare la tua identità, alcuni hacker li usano per rubare i codici di autenticazione basati su SMS, accedere ai tuoi account e vendere i tuoi dati sul dark web. Un hacker raccoglie quante più informazioni possibili su di te, cosa che lo aiuta a indurre il tuo operatore di telefonia mobile ad attivare una nuova scheda SIM. Di solito afferma di aver perso il telefono o che è stato rubato e molto probabilmente il tuo operatore di telefonia mobile attiverà una nuova scheda SIM. Una volta ottenuta una nuova scheda SIM e inserita nel suo dispositivo, riceverà i tuoi messaggi di testo e le tue telefonate, e quindi anche i tuoi codici 2FA. Questo è il motivo per cui utilizzare la 2FA mediante messaggi di testo è considerato una delle forme più deboli di MFA, qualora un hacker fingesse di essere te o accedesse al tuo telefono.

Siti web falsi

Ti è mai capitato di cliccare su un sito web che non era esattamente come quello dell’annuncio? Un sito web falsificato è un sito creato da un hacker con l’obiettivo di sembrare sufficientemente legittimo da indurti a inserire le tue informazioni sensibili o a scaricare a tua insaputa un malware. Se fai clic su un link dannoso che ti porta a un sito web falsificato, potresti inserire il tuo codice 2FA, che gli hacker potrebbero utilizzare per compromettere il tuo account online. Sebbene possa essere difficile capire la differenza tra un vero sito web e uno falsificato, puoi riconoscere un sito web di phishing controllando la sicurezza dell’URL, esaminando con attenzione i contenuti del sito e leggendo le recensioni online.

Attacchi Man-in-the-Middle (MITM)

Come suggerisce il nome, un attacco Man-in-the-Middle (MITM) avviene quando un hacker intercetta i dati inviati tra due persone o aziende per rubarli o alterarli con intenzioni malevole. Gli attacchi MITM generalmente avvengono sul WiFi pubblico; poiché le reti pubbliche solitamente non sono sicure, chiunque potrebbe monitorare o intercettare i tuoi dati quando ti connetti. Immagina di andare in vacanza e di dover ricevere un codice 2FA mentre sei connesso al WiFi dell’aeroporto prima di salire a bordo del volo. Un hacker potrebbe intercettare i tuoi dati, vedere il tuo codice 2FA e utilizzarlo per accedere all’account e mettere a rischio la tua privacy.

Phishing del consenso OAuth (autorizzazione aperta)

L’autorizzazione aperta (OAuth) è un protocollo che ti dà il permesso di concedere alle app di terze parti l’accesso ai tuoi dati senza condividere le tue password. Pensa a tutte le volte che hai utilizzato un’app e, invece di creare un account per accedere, l’app ti chiede se vuoi accedere utilizzando il tuo account Google o Facebook. Consentendo a questa app di accedere ai tuoi account, riduci il numero di log in necessari per un’altra app. Sebbene questo sia conveniente, l’OAuth può permettere agli hacker di accedere ai tuoi dati e account attraverso il phishing del consenso, che avviene quando un hacker crea una pagina falsa che assomiglia a una schermata OAuth legittima. Quando concedi il permesso a un’app su una pagina OAuth falsificata, permetti involontariamente a un hacker di accedere ai tuoi dati, consentendogli di aggirare una tipica misura di sicurezza della 2FA.

Le migliori pratiche della 2FA per prevenire la compromissione degli account

Tra le migliori pratiche della 2FA per impedire che i tuoi account vengano compromessi dagli hacker ci sono utilizzare metodi 2FA sicuri, non cliccare su link sospetti ed evitare il WiFi pubblico per accedere agli account.

Utilizza metodi 2FA sicuri

Sebbene abilitare la 2FA sia generalmente un ottimo modo per migliorare la tua sicurezza, è importante utilizzare metodi 2FA sicuri, come un’app di autenticazione, per generare codici 2FA. Un’app di autenticazione crea codici a livello locale sul tuo dispositivo da utilizzare con le tue credenziali di accesso per accedere ai tuoi account online. Dopo un certo periodo di tempo, l’app di autenticazione genererà nuovi codici, garantendo che nessuno possa rubare il tuo codice 2FA. Utilizzare un’app di autenticazione è molto più sicuro che ricevere codici 2FA via SMS perché il tuo telefono potrebbe sempre venire perso o rubato e i messaggi di testo non sono crittografati, rendendoli più facili da intercettare negli attacchi MITM e nello scambio di SIM. Keeper® offre una funzione 2FA integrata nel suo password manager che ti consente di generare un codice 2FA e salvarlo in modo sicuro nella sua voce associata.

Altri tipi di metodi 2FA includono le chiavi di accesso, la biometria e le chiavi di sicurezza hardware. Una chiave di accesso è un metodo di autenticazione senza password che sostituisce una password tradizionale. Ad esempio, potresti aver configurato una chiave di accesso se sblocchi una delle tue app con Face ID o l’impronta digitale. Queste chiavi di accesso sono anche dei tipi di biometria, che utilizzano le tue caratteristiche fisiche o comportamentali uniche per identificarti e consentirti di accedere ai tuoi account. Invece di qualcosa che sei, una chiave di sicurezza hardware è qualcosa che hai fisicamente come metodo 2FA che inserisci o tocchi per confermare la tua identità. Questi metodi 2FA aggiuntivi sono molto più sicuri di un codice 2FA via SMS perché non possono essere intercettati dagli hacker.

Non condividere mai i codici 2FA

Se ricevi un’e-mail o un messaggio di testo da un’azienda che chiede il tuo codice 2FA, è un segnale che un hacker sta cercando di rubare le tue informazioni. La maggior parte delle aziende legittime non chiederà mai il tuo codice 2FA, quindi se ricevi un messaggio che lo chiede, molto probabilmente sei il bersaglio di una truffa di phishing. Esamina da vicino il messaggio controllando il numero di telefono o l’indirizzo e-mail del mittente; se non corrisponde al numero di telefono o al dominio ufficiale dell’azienda legittima, è un hacker. Dovresti anche valutare se il messaggio utilizza un linguaggio dal tono urgente o minaccioso visto che solo gli hacker cercheranno di spaventarti e di indurti a condividere informazioni private, come il tuo codice 2FA.

Non fare mai clic sui link sospetti

Non cliccare mai su un link sospetto, specialmente in un’e-mail o un messaggio di testo inaspettato, perché probabilmente si tratta di un sito web falsificato. Non rischiare di cliccare su un link non sicuro perché potresti innescare un’infezione da malware sul tuo dispositivo o condividere accidentalmente informazioni private con un hacker. Invece di fare clic su un link sospetto, controlla se il link è sicuro utilizzando uno strumento di controllo URL o passando con il mouse sopra il link se stai utilizzando un computer.

Evita di accedere agli account sul WiFi pubblico

Poiché chiunque potrebbe monitorare o intercettare i dati sul WiFi pubblico, è importante non connettersi al WiFi pubblico per accedere a uno dei tuoi account online. Il WiFi pubblico non è sicuro, quindi i tuoi dati potrebbero essere rubati da un hacker se ottiene il controllo di una rete pubblica. È molto più sicuro accedere ai tuoi account connettendoti a una rete WiFi privata o a una VPN.

Blocca la SIM

In alcuni casi, l’unica opzione disponibile come metodo 2FA è l’autenticazione via SMS, quindi è essenziale bloccare la tua SIM per evitare che un hacker la scambi. Bloccando la SIM, proteggerai i tuoi account dai tentativi di cambio di SIM perché un hacker non sarà in grado di scambiare la tua scheda SIM col suo dispositivo.

Per bloccare la SIM sul tuo iPhone, vai su Impostazioni, Cellulare e PIN della SIM. Attiva il pulsante accanto al PIN della SIM per abilitarlo. Dovrai inserire il PIN predefinito del tuo operatore di telefonia mobile, che in genere è “1111”. Tuttavia, verifica con il tuo operatore di telefonia mobile prima di inserire il PIN predefinito perché se tiri a indovinare rischi di bloccare il telefono. Una volta abilitato il PIN della SIM, tocca Cambia PIN per inserire un PIN personalizzato che dovrai ricordare.

Per bloccare la SIM sul tuo Android, visita Impostazioni, Sicurezza e privacy, Altre impostazioni di sicurezza e Blocco della scheda SIM. Attiva il pulsante accanto a Blocca la scheda SIM per abilitarlo, quindi inserisci il PIN predefinito del tuo operatore di telefonia mobile. Ricorda, la maggior parte dei PIN predefiniti è “1111”, ma controlla con il tuo operatore di telefonia mobile prima di inserire qualsiasi PIN. Dopo aver abilitato il PIN della SIM, seleziona Cambia PIN della SIM per inserire un PIN personalizzato.

Utilizza metodi 2FA sicuri per proteggere i tuoi account

La 2FA è una misura di sicurezza importante che aggiunge un ulteriore livello di protezione ai tuoi account online. Con Keeper Password Manager, puoi aggiungere i codici 2FA in tutta comodità per ciascuno dei tuoi account e salvarli in modo sicuro nella cassaforte digitale.

Inizia la tua prova gratuita di 30 giorni di Keeper Password Manager e proteggi i tuoi account dagli hacker memorizzando password forti e generando codici 2FA con facilità.