Imagine que um representante de atendimento ao cliente da sua organização carrega dados confidenciais de clientes em uma ferramenta de IA para redigir e-mails com mais

Sim, a autenticação de dois fatores (2FA) pode impedir que hackers acessem suas contas, mas ela não é totalmente infalível e algumas formas de 2FA são mais fortes do que outras. A 2FA é um tipo de autenticação multifator (MFA) que exige dois fatores de autenticação. Com a 2FA, você precisará do seu nome de usuário, da sua senha e de outro método de autenticação antes de poder acessar uma conta online. Habilitar a 2FA em suas contas fornecerá uma camada extra de segurança e protegerá você se sua senha for comprometida.

Continue lendo para conhecer como a 2FA pode impedir hackers, como hackers podem contorná-la e as práticas recomendadas com 2FA para evitar que suas contas sejam comprometidas.

Como a 2FA pode impedir hackers

A 2FA pode protegê-lo contra ameaças cibernéticas ao adicionar uma camada extra de segurança para impedi-las de comprometer suas contas. Quando você habilita a 2FA, hackers não poderão acessar suas contas mesmo se tiverem seu nome de usuário e sua senha. Um dos principais tipos de MFA que você pode usar como 2FA é um código 2FA, que pode ser uma senha de uso único com tempo limitado (TOTP) ou uma senha de uso único (OTP) recebida por SMS. Como códigos 2FA geralmente são enviados para seu telefone, um hacker não poderá usá-lo para autenticar sua identidade quando tentar fazer login em suas contas. Os códigos 2FA podem ser gerados com comodidade por aplicativos autenticadores ou enviados por SMS, mas é importante saber que alguns métodos de 2FA são mais seguros do que outros.

Hackers podem contornar a 2FA?

Apesar da 2FA ser um método de autenticação muito seguro, há algumas maneiras pelas quais hackers podem contorná-la de forma inteligente, incluindo ataques de phishing, troca de SIM e sites falsos.

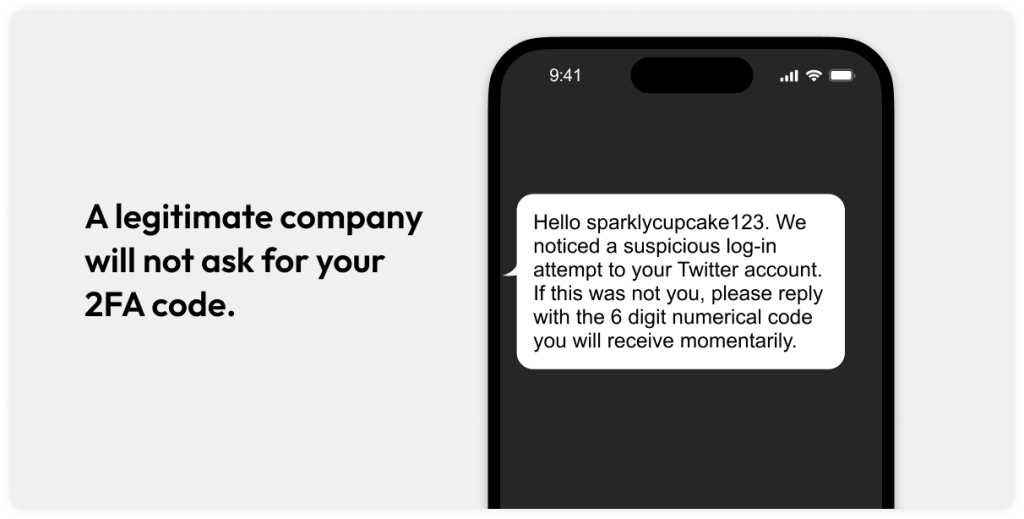

Ataques de phishing

Um ataque de phishing ocorre quando um hacker se passa por alguém que você conhece ou confia para enganá-lo e fazê-lo enviar informações privadas, como suas senhas ou os números de seus cartões de crédito. Hackers criam mensagens de phishing para persuadi-lo a enviar informações confidenciais, incluindo códigos 2FA, para então obter acesso às suas contas. Por exemplo: você pode receber um email de uma plataforma de rede social alertando que alguém tentou fazer login em sua conta. A mensagem pode pedir para você responder com um código numérico se não tiver feito a tentativa de login. Mas ao enviar seu código 2FA, na verdade você estará dando acesso à sua conta a um hacker.

Troca de SIM

A troca de SIM ocorre quando um hacker se passa por você para convencer sua operadora de celular a ativar um novo cartão SIM. Embora a maioria dos ataques de troca de SIM tenha como objetivo roubar sua identidade, alguns hackers o fazem para roubar códigos de autenticação por SMS, obter acesso às suas contas e vender seus dados na dark web. Hackers coletam o máximo possível de informações sobre você, o que os ajuda a enganar sua operadora de celular para ativar um novo cartão SIM. Eles geralmente afirmam que você perdeu seu telefone ou foi roubado, e sua operadora de celular provavelmente ativará um novo cartão SIM. Quando tiverem um novo cartão SIM e o inserirem em seus próprios dispositivos, eles receberão seus SMS e suas ligações telefônicas, o que significa que seus códigos 2FA também serão enviados para eles. É por isso que usar métodos de 2FA por SMS é considerado uma das formas mais fracas de MFA, no caso de um hacker se passar por você ou obter acesso ao seu telefone.

Sites falsos

Você já clicou em um site que não era exatamente como estava sendo anunciado? Sites falsos são criados por hackers com o objetivo de parecerem legítimos o suficiente para induzi-lo a inserir suas informações confidenciais ou a baixar malwares sem saber. Se você clicar em um link malicioso que o levar até um site falso, pode acabar inserindo seu código 2FA, que hackers podem usar para comprometer sua conta online. Embora possa ser difícil saber a diferença entre um site real e um site falso, você pode detectar um site de phishing verificando a segurança da URL, observando o conteúdo do site com atenção e lendo avaliações online.

Ataques man-in-the-middle (MITM)

Como o nome indica, um ataque man-in-the-middle (MITM) ocorre quando um hacker intercepta dados enviados entre dois indivíduos ou empresas para roubá-los ou alterá-los com intenções maliciosas. Ataques MITM geralmente acontecem em redes Wi-Fi públicas; como as redes públicas geralmente não são protegidas, qualquer pessoa pode estar monitorando ou interceptando seus dados quando você se conecta. Imagine que você está saindo de férias e precisa receber um código 2FA enquanto está conectado à rede Wi-Fi do aeroporto antes de embarcar em seu voo. Um hacker poderia interceptar seus dados, ver seu código 2FA e usá-lo para obter acesso à sua conta e colocar sua privacidade em risco.

Phishing com consentimento de autorização aberta (OAuth)

A autorização aberta (OAuth) é um protocolo que dá permissão para conceder acesso a seus dados a aplicativos de terceiros sem compartilhar suas senhas. Pense nas vezes em que você usou um aplicativo e, em vez de criar uma conta para fazer login, o aplicativo pergunta se deseja fazer login usando sua conta do Google ou do Facebook. Ao permitir que esse aplicativo tenha acesso às suas contas, você reduz o número de vezes que precisa fazer login em outro aplicativo. Embora isso seja cômodo, o OAuth pode dar aos hackers acesso aos seus dados e às suas contas através do phishing com consentimento, que acontece quando um hacker cria uma página falsa que se parece com uma tela legítima de OAuth. Quando você concede permissão a um aplicativo em uma página de OAuth falsa, dá acesso aos seus dados a um hacker sem saber, permitindo que ele contorne uma medida de segurança típica de 2FA.

Práticas recomendadas de 2FA para evitar o comprometimento de contas

Várias práticas recomendadas de 2FA para impedir que suas contas sejam comprometidas por hackers incluem o uso de métodos de 2FA seguros, evitar clicar em links suspeitos e evitar redes Wi-Fi públicas ao fazer login em contas.

Use métodos de 2FA seguros

Embora habilitar a 2FA seja geralmente uma ótima maneira de melhorar sua segurança, é importante usar métodos de 2FA seguros, como um aplicativo autenticador, para gerar códigos 2FA. Um aplicativo autenticador cria códigos localmente em seu dispositivo para usar com suas credenciais de login para acessar suas contas online. Depois de um certo tempo, códigos de aplicativos autenticadores serão atualizados por novos, garantindo que ninguém possa roubar seu código 2FA. Usar um aplicativo autenticador é muito mais seguro do que receber códigos 2FA por SMS, porque seu telefone sempre pode ser perdido ou roubado e mensagens de texto não são criptografadas, facilitando sua interceptação em ataques MITM e de troca de SIM. O Keeper® tem um recurso de 2FA integrado em seu gerenciador de senhas que permite gerar um código 2FA e salvá-lo com segurança em seu registro associado.

Outros tipos de métodos de 2FA incluem passkeys, biometria e chaves de segurança de hardware. Uma passkey é um método de autenticação sem senhas que substitui uma senha tradicional. Por exemplo: você pode ter configurado uma passkey se desbloquear algum de seus aplicativos com Face ID ou impressão digital. Essas passkeys também são tipos de biometria, que usam suas características físicas ou comportamentais exclusivas para identificá-lo e conceder acesso às suas contas. Em vez de algo que você é, uma chave de segurança de hardware é algo que você tem fisicamente como método de 2FA e que você insere ou toca para confirmar sua identidade. Esses métodos de 2FA adicionais são muito mais seguros do que um código 2FA por SMS, porque não podem ser interceptados por hackers.

Nunca compartilhe seus códigos 2FA

Se você receber algum email ou mensagem de texto de uma empresa pedindo seu código 2FA, é um sinal de que um hacker está tentando roubar suas informações. A maioria das empresas legítimas nunca pedirá seu código 2FA. Portanto, se você receber alguma mensagem pedindo por ele, provavelmente está sendo alvo de um golpe de phishing. Examine a mensagem de perto verificando o número de telefone ou o endereço de email do remetente; se não corresponderem ao número de telefone ou ao domínio oficial da empresa legítima, é um hacker. Você também deve conferir se a mensagem usa linguagem urgente ou ameaçadora, porque apenas hackers tentarão assustá-lo para compartilhar informações privadas, como seu código 2FA.

Nunca clique em links suspeitos

Você nunca deve clicar em um link suspeito, especialmente em um email ou mensagem de texto não solicitada, porque provavelmente será um site falso. Não corra o risco de clicar em um link não seguro porque isso pode desencadear uma infecção por malware em seu dispositivo ou compartilhar informações privadas com um hacker acidentalmente. Em vez de clicar em um link suspeito, você deve verificar se o link é seguro usando um verificador de URLs ou passando o mouse sobre o link, se estiver usando um PC.

Evite fazer login em contas usando redes Wi-Fi públicas

Como qualquer pessoa pode estar monitorando ou interceptando dados em redes Wi-Fi públicas, é importante não se conectar a elas ao fazer login em qualquer de suas contas online. As redes Wi-Fi públicas não são protegidas. Portanto, seus dados podem ser roubados por um hacker se ele obter o controle de uma rede pública. É muito mais seguro fazer login em suas contas quando conectado a uma rede Wi-Fi privada ou a uma VPN.

Bloqueie seu SIM

Em alguns casos, a única opção que você terá como método de 2FA é a autenticação por SMS. Por isso é essencial bloquear seu SIM para evitar que um hacker faça uma troca. Bloquear seu SIM protegerá suas contas de serem comprometidas em um ataque de troca de SIM, porque um hacker não poderá usar seu cartão SIM no dispositivo dele.

Para bloquear o SIM de seu iPhone, vá até Configurações, Celular e PIN do SIM. Deslize o botão ao lado de PIN do SIM para habilitá-lo. Você precisará inserir o PIN padrão de sua operadora de celular, que geralmente é “1111”. Porém, verifique com sua operadora de celular antes de inserir o PIN padrão, porque adivinhar incorretamente pode fazer com que você seja bloqueado. Depois de habilitar o PIN do seu SIM, toque em Alterar PIN para inserir um PIN personalizado que você vai se lembrar.

Para bloquear o SIM de seu Android, visite Configurações, Segurança e privacidade, Mais configurações de segurança e Bloqueio do cartão SIM. Deslize o botão ao lado de Bloquear o cartão SIM para habilitá-lo e insira o PIN padrão de sua operadora de celular. Lembre-se: a maioria dos PINs padrão é “1111”, mas verifique com sua operadora de celular antes de inserir qualquer PIN. Depois de habilitar o PIN do seu SIM, selecione Alterar PIN do SIM para inserir um PIN personalizado.

Use métodos de 2FA seguros para proteger suas contas

A 2FA é uma medida de segurança importante que adiciona outra camada de segurança às suas contas online. Com o Keeper Password Manager, você pode adicionar códigos 2FA de maneira conveniente a cada uma de suas contas e salvá-los com segurança em seu cofre digital.

Comece sua avaliação gratuita de 30 dias do Keeper Password Manager para proteger suas contas contra hackers, armazenando senhas fortes e gerando códigos 2FA com facilidade.