Verbessern und erweitern Sie die Möglichkeiten Ihrer SSO-Lösung mit Keeper SSO Connect*

*In Keeper Enterprise enthalten

*In Keeper Enterprise enthalten

Keeper SSO Connect® lässt sich mit allen gängigen SSO-IdP-Plattformen integrieren, darunter Office365, Entra ID (ehemals Azure AD), ADFS, Okta, Ping, JumpCloud, Centrify, OneLogin, F5 BIG-IP APM, Google Workspace, Duo und alle anderen SAML 2.0-Identitätsanbieter.

Keeper SSO Connect vereinfacht die Anmeldung für Ihre Benutzer und ermöglicht Administratoren die Bereitstellung mit einem Klick.

Verbessern Sie Ihre SSO-Bereitstellung mit sicherem, optimiertem Zugriff auf jede Arbeitsanwendung.

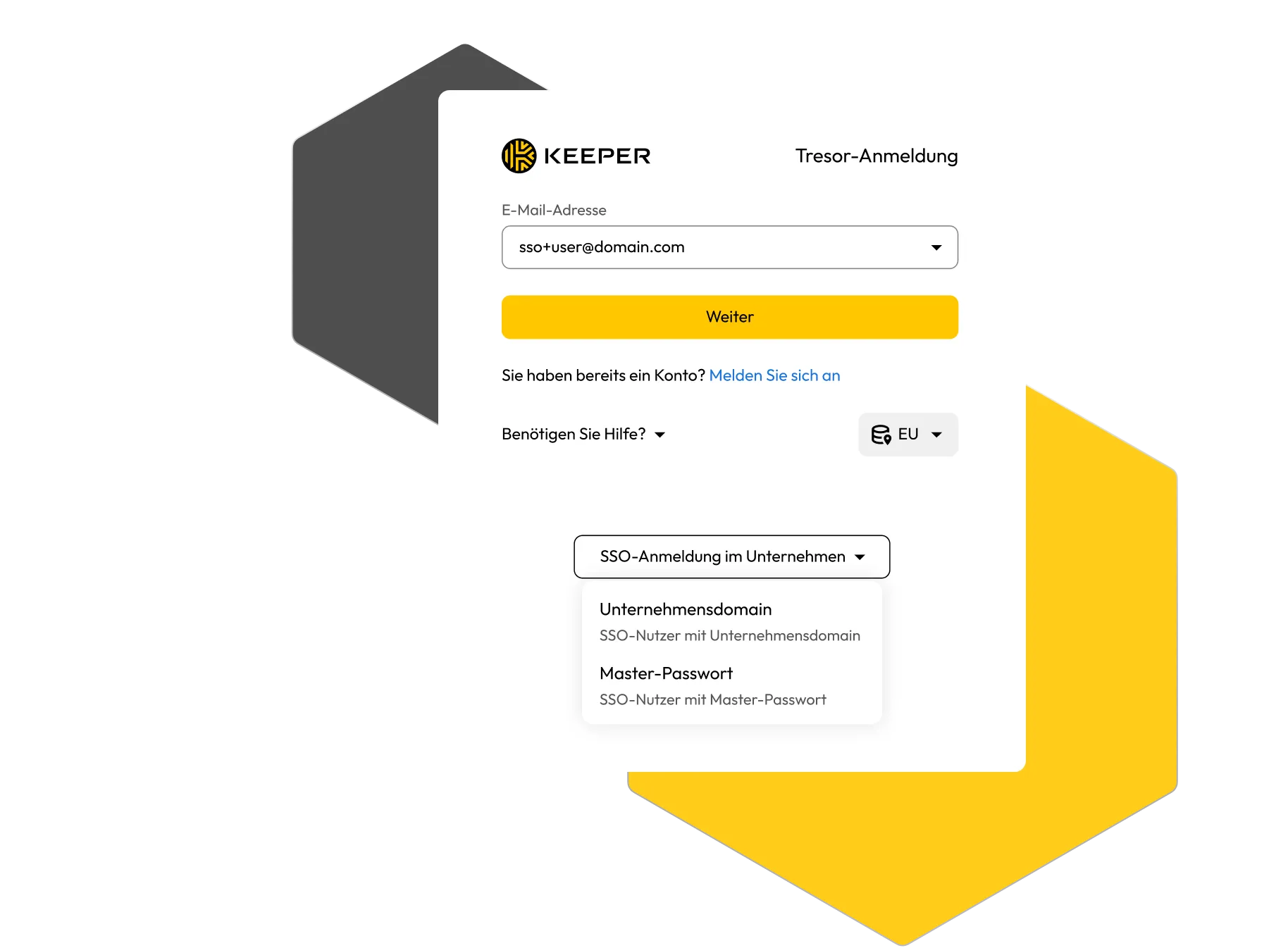

Mit Keeper SSO Connect genießen Benutzer eine vereinfachte Anmeldeerfahrung, die ihren Identitätsanbieter (IdP) für die föderierte Anmeldung und die Authentifizierung in ihrem Keeper-Tresor nutzt.

Keeper SSO Connect ist kompatibel mit Conditional Access Policies (CAP), die vom IdP durchgesetzt werden, und beschleunigt die Wertschöpfung für Administratoren, indem es bestehende Gruppen von Ihrem IdP übernimmt.

Die Kombination der robusten Passwort- und Passkey-Verwaltung von Keeper mit den Funktionen Ihres IdP erhöht die Sicherheit, indem sichergestellt wird, dass jede Website, jede Anwendung und jeder Dienst einfach zugänglich ist und sicher verwaltet wird. Keeper füllt Passwörter und Passkeys automatisch auf jeder Website oder Anwendung aus, die nicht mit Ihrem SSO verbunden sind, um einen Zugriff mit End-to-End-Verschlüsselung zu gewährleisten.

Mit SCIM können Sie mit nur einem Klick die Bereitstellung und Aufhebung der Bereitstellung aktivieren, um sicherzustellen, dass die Benutzer entsprechend ihrer Rollen und Zuständigkeiten über die geringstmöglichen Privilegien verfügen. Durch die Optimierung des Onboardings und Offboardings mit dem IdP wird der Verwaltungsaufwand reduziert und die Effizienz verbessert.

Keeper SSO Connect ermöglicht eine sichere Authentifizierung mit End-to-End-Verschlüsselung für alle Ihre Websites, Systeme und Anwendungen.

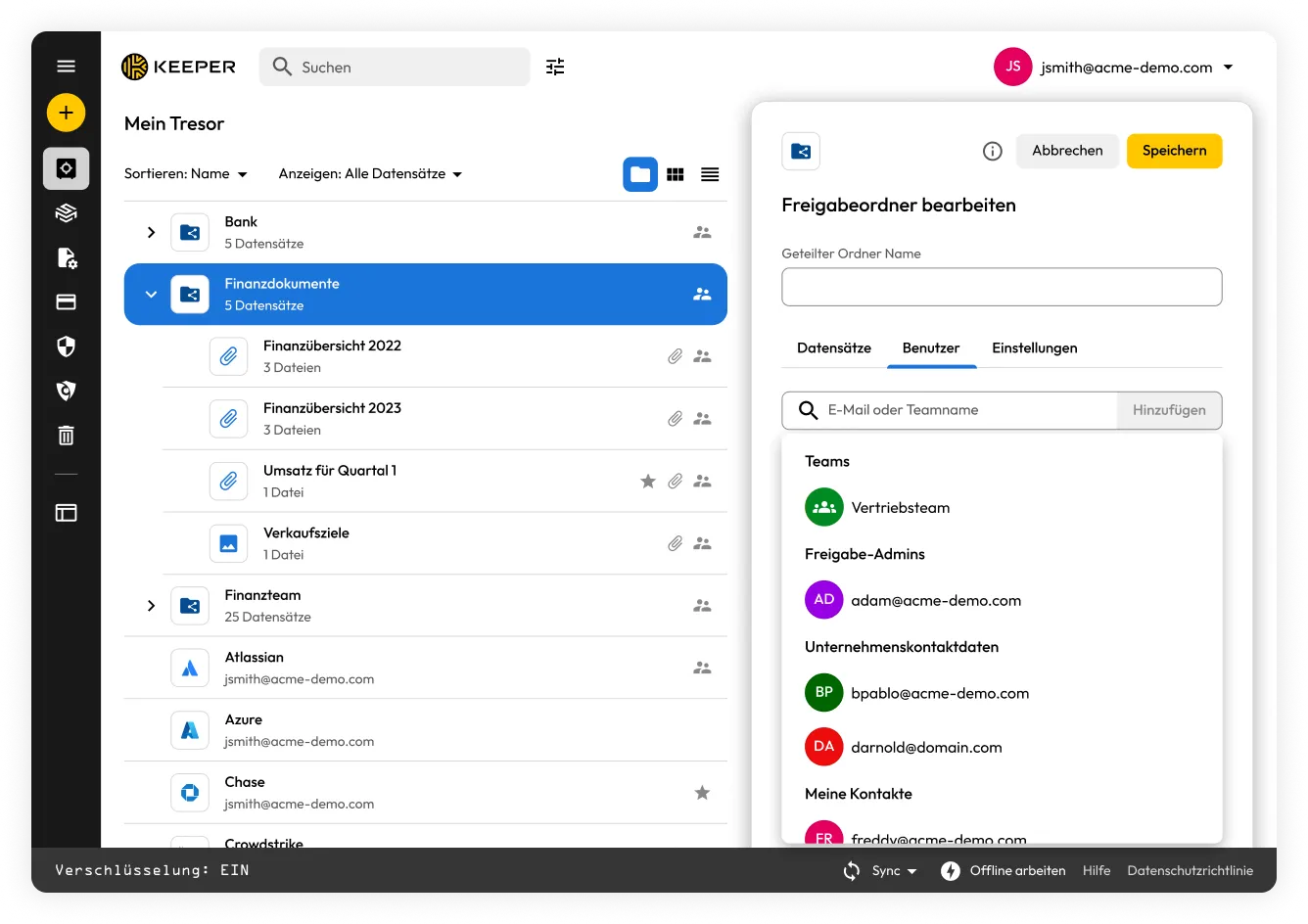

Keeper bietet eine einfache und sichere Freigabe für Benutzer und ermöglicht es Administratoren, granulare Einschränkungen dafür festzulegen, was und von wem auf Rollenebene geteilt werden kann.

Wenn Ihre Organisation bereits SSO-Lösungen nutzt oder über deren Einführung nachdenkt, sollten Sie diese mit Keeper ergänzen, um funktionelle und sicherheitstechnische Lücken zu schließen.

*Via Keeper SSO Connect®

Keeper Security hält US-Gebrauchsmuster für die Integration von SSO mit einer Zero-Knowledge-Plattform. Bei diesem Verschlüsselungsmodell hat der Benutzer kein Master-Passwort, und die Verschlüsselung erfolgt mithilfe der Kryptografie mit elliptischen Kurven (ECC).

Patent 11.363.009: System und Verfahren zur Bereitstellung von sicheren Cloud-basierten Single-Sign-On-Verbindungen unter Verwendung eines Sicherheitsdienstanbieters mit Zero-Knowledge-Architektur

Patent 10.356.079: System und Verfahren für eine einmalige Anmeldeverbindung in einer Tresor-Architektur mit Zero-Knowledge

In dieser Architektur wird der Datenschlüssel des Benutzers mit dem privaten Schlüssel des Geräts entschlüsselt, und der verschlüsselte Datenschlüssel des Geräts wird dem Benutzer nach erfolgreicher Authentifizierung von seinem designierten Identitätsanbieter zur Verfügung gestellt. Erfahren Sie mehr über das Verschlüsselungsmodell von Keeper SSO Connect.

Keeper fungiert als Brücke zwischen SSO- und biometrischen Authentifizierungslösungen für eine wirklich passwortlose Erfahrung. Die Mitarbeitenden können auf jede Anwendung, Website und jeden Dienst zugreifen, ohne jemals ein Passwort eingeben zu müssen.

Mit Keeper kann ein Unternehmen jeder Größe innerhalb weniger Stunden einen vollständig passwortlosen Authentifizierungsprozess einführen.

Sie müssen Cookies aktivieren, um den Live-Chat zu nutzen.