Imaginez qu’une personne du service client de votre entreprise charge des données sensibles sur un outil d’IA afin de rédiger des e-mails plus rapidement. Lorsqu’un employé

Oui, l’authentification à deux facteurs (2FA) peut empêcher les pirates d’accéder à vos comptes, mais elle n’est pas totalement infaillible et certaines formes de 2FA sont plus fortes que d’autres. La 2FA est un type d’authentification multifacteur (MFA) qui requiert deux facteurs d’authentification. Avec la 2FA, vous aurez besoin de votre nom d’utilisateur, de votre mot de passe et d’une autre méthode d’authentification avant de pouvoir accéder à un compte en ligne. L’activation de la 2FA sur vos comptes vous fournira un niveau de sécurité supplémentaire et vous protégera en cas de compromission de votre mot de passe.

Poursuivez votre lecture pour découvrir comment la 2FA peut arrêter les pirates, comment les pirates peuvent contourner la 2FA et les meilleures pratiques en matière de 2FA pour éviter que vos comptes ne soient compromis.

Comment la 2FA peut arrêter les pirates

La 2FA peut vous protéger contre les cybermenaces en ajoutant une couche de sécurité supplémentaire pour les empêcher de compromettre vos comptes. Lorsque vous activez la 2FA, les pirates ne peuvent pas accéder à vos comptes, même s’ils disposent de votre nom d’utilisateur et de votre mot de passe. L’un des principaux types de MFA que vous pouvez utiliser comme 2FA est un code 2FA, qui peut être un mot de passe à usage unique basé sur le temps (TOTP) ou un mot de passe à usage unique basé sur les SMS (OTP). Comme les codes 2FA vous sont généralement envoyés par l’intermédiaire de votre téléphone, un pirate ne pourra pas utiliser le code pour authentifier votre identité lorsqu’il tentera de se connecter à vos comptes. Les codes 2FA peuvent être facilement générés par des applications d’authentification ou envoyés par SMS, mais il est important de savoir que certaines méthodes 2FA sont plus sûres que d’autres.

Les pirates peuvent-ils contourner la 2FA ?

Bien que la 2FA soit une méthode d’authentification très sûre, il existe quelques moyens pour les pirates de le contourner astucieusement, notamment par des attaques de phishing, des échanges de cartes SIM et des sites Web usurpés.

Attaques de phishing

Une attaque de phishing se produit lorsqu’un pirate vous incite à envoyer des informations privées, telles que vos mots de passe ou vos numéros de carte de crédit, en se faisant passer pour quelqu’un que vous connaissez ou en qui vous avez confiance. Les pirates créent des messages de phishing pour vous persuader de leur envoyer des informations sensibles, y compris des codes 2FA, afin d’accéder à vos comptes. Par exemple, vous pouvez recevoir un e-mail d’une plateforme de réseaux sociaux vous avertissant que quelqu’un a essayé de se connecter à votre compte. Le message peut vous demander de répondre par un code numérique si vous n’avez pas fait la tentative de connexion, mais en envoyant votre code 2FA, vous donnez à un pirate l’accès à votre compte.

Échange de carte SIM

Il y a échange de carte SIM lorsqu’un pirate se fait passer pour vous afin de convaincre votre opérateur de téléphonie mobile d’activer une nouvelle carte SIM. Bien que la plupart des attaques par échange de carte SIM soient commises pour voler votre identité, certains pirates les commettent pour voler des codes d’authentification basés sur les SMS, accéder à vos comptes et vendre vos données sur le dark Web. Un pirate recueille autant d’informations que possible sur vous, ce qui lui permet de tromper votre opérateur de téléphonie mobile et d’activer une nouvelle carte SIM. Ils prétendent généralement que vous avez perdu votre téléphone ou qu’on vous l’a volé, et votre opérateur de téléphonie mobile activera probablement une nouvelle carte SIM. Une fois qu’ils ont une nouvelle carte SIM et qu’ils l’insèrent dans leur appareil, ils recevront vos SMS et vos appels téléphoniques, ce qui signifie que vos codes 2FA leur seront également envoyés. C’est pourquoi l’utilisation des méthodes 2FA par SMS est considérée comme l’une des formes les plus faibles de MFA, au cas où un pirate se ferait passer pour vous ou obtiendrait l’accès à votre téléphone.

Sites Web usurpés

Avez-vous déjà cliqué sur un site Web qui n’était pas exactement ce qu’il était censé être ? Un site Web usurpé est un site créé par un pirate dans le but d’avoir l’air suffisamment légitime pour vous inciter à saisir vos informations sensibles ou à télécharger sans le savoir des logiciels malveillants. Si vous cliquez sur un lien malveillant qui vous conduit à un site web usurpé, vous risquez de saisir votre code 2FA, que des pirates pourraient utiliser pour compromettre votre compte en ligne. Bien qu’il puisse être difficile de faire la différence entre un site réel et un site usurpé, vous pouvez repérer un site de phishing en vérifiant la sécurité de l’URL, en examinant attentivement le contenu du site et en lisant les commentaires en ligne.

Attaques de l’homme du milieu (MITM)

Comme son nom l’indique, une attaque de l’homme du milieu (MITM) se produit lorsqu’un pirate intercepte des données envoyées entre deux personnes ou entreprises pour les voler ou les modifier avec des intentions malveillantes. Les attaques MITM se produisent généralement sur les réseaux Wi-Fi publics. Les réseaux publics n’étant généralement pas sécurisés, n’importe qui peut surveiller ou intercepter vos données lorsque vous vous connectez. Imaginez que vous partiez en vacances et que vous deviez recevoir un code 2FA alors que vous êtes connecté au réseau Wi-Fi de l’aéroport avant de prendre votre vol. Un pirate pourrait intercepter vos données, voir votre code 2FA et l’utiliser pour accéder à votre compte et mettre en danger votre vie privée.

Phishing de consentement par autorisation ouverte (OAuth)

L’autorisation ouverte (OAuth) est un protocole qui vous permet d’autoriser des applications tierces à accéder à vos données sans partager vos mots de passe. Pensez aux fois où vous avez utilisé une application et où, au lieu de créer un compte pour vous connecter, l’application vous a demandé si vous vouliez vous connecter en utilisant votre compte Google ou Facebook. En permettant cette application d’accéder à vos comptes, vous réduisez le nombre de fois où vous devez vous connecter à une autre application. Bien que cela soit pratique, OAuth peut permettre aux pirates d’accéder à vos données et à vos comptes par le biais du phishing de consentement, qui se produit lorsqu’un pirate crée une fausse page qui ressemble à un écran OAuth légitime. Lorsque vous autorisez une application sur une page OAuth usurpée, vous donnez sans le savoir à un pirate l’accès à vos données, ce qui lui permet de contourner une mesure de sécurité 2FA classique.

Les meilleures pratiques 2FA pour éviter la compromission des comptes

Pour éviter que vos comptes ne soient compromis par des pirates, vous pouvez utiliser des méthodes 2FA sécurisées, vous abstenir de cliquer sur des liens suspects et éviter les réseaux Wi-Fi publics lorsque vous vous connectez à vos comptes.

Utiliser des méthodes 2FA sécurisées

Bien que l’activation de la 2FA soit généralement un excellent moyen d’améliorer votre sécurité, il est important d’utiliser des méthodes 2FA sécurisées, telles qu’une application d’authentification, pour générer des codes 2FA. Une application d’authentification crée des codes localement sur votre appareil à utiliser avec vos identifiants de connexion pour accéder à vos comptes en ligne. Au bout d’un certain temps, les codes des applications d’authentification seront réactualisés pour devenir de nouveaux codes, ce qui garantit que personne ne peut voler votre code 2FA. L’utilisation d’une application d’authentification est beaucoup plus sûre que la réception de codes 2FA basés sur les SMS, car votre téléphone peut toujours être perdu ou volé, et les SMS ne sont pas chiffrés, ce qui les rend plus faciles à intercepter dans le cadre d’attaques MITM et d’échanges de cartes SIM. Keeper® dispose d’une fonctionnalité 2FA intégrée dans son gestionnaire de mots de passe qui vous permet de générer un code 2FA et de l’enregistrer en toute sécurité dans son enregistrement associé.

Il existe d’autres types de méthodes 2FA, telles que les clés d’accès, les données biométriques et les clés de sécurité matérielles. Une clé d’accès est une méthode d’authentification sans mot de passe qui remplace un mot de passe traditionnel. En savoir plus sur ce qu’est une clé d’accès. Par exemple, vous avez peut-être configuré une clé d’accès si vous déverrouillez l’une de vos applications avec Face ID ou l’empreinte digitale. Ces clés d’accès sont également des types de données biométriques, qui utilisent vos caractéristiques physiques ou comportementales uniques pour vous identifier et vous donner accès à vos comptes. Au lieu de quelque chose que vous êtes, une clé de sécurité matérielle est quelque chose que vous possédez physiquement en tant que méthode 2FA que vous insérez ou sur lequel vous tapez pour confirmer votre identité. Ces méthodes 2FA supplémentaires sont beaucoup plus sûres qu’un code 2FA basé sur les SMS, car elles ne peuvent pas être interceptées par des pirates.

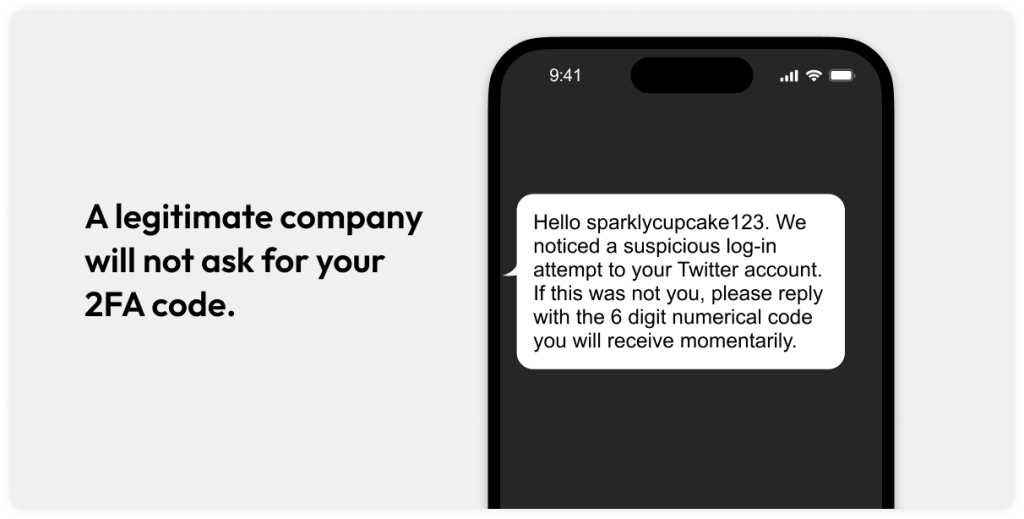

Ne jamais partager vos codes 2FA

Si vous recevez un e-mail ou un SMS d’une entreprise vous demandant votre code 2FA, c’est le signe qu’un pirate tente de voler vos informations. La plupart des entreprises légitimes ne vous demanderont jamais votre code 2FA. Si vous recevez un message vous demandant ce code, vous êtes très probablement la cible d’une escroquerie par phishing. Examinez attentivement le message en vérifiant le numéro de téléphone ou l’adresse e-mail de l’expéditeur ; s’il ne correspond pas au numéro de téléphone ou au domaine officiel de l’entreprise légitime, il s’agit d’un pirate. Vous devez également évaluer si le message utilise un langage urgent ou menaçant, car seuls les pirates tentent de vous effrayer pour vous faire partager des informations privées, comme votre code 2FA.

Ne jamais cliquer sur des liens suspects

Ne cliquez jamais sur un lien suspect, en particulier dans un e-mail ou un SMS non sollicité, car il s’agit probablement d’un site Web usurpé. Ne prenez pas le risque de cliquer sur un lien dangereux, car vous pourriez déclencher une infection par un logiciel malveillant sur votre appareil ou partager accidentellement des informations privées avec un pirate. Au lieu de cliquer sur un lien suspect, vous devriez vérifier si le lien est sûr en utilisant un vérificateur d’URL ou en passant votre souris sur le lien si vous utilisez un ordinateur.

Éviter de se connecter à des comptes sur un réseau Wi-Fi public

Étant donné que n’importe qui peut surveiller ou intercepter des données sur un réseau Wi-Fi public, il est important de ne pas se connecter à un réseau Wi-Fi public lorsque vous vous connectez à l’un de vos comptes en ligne. Le Wi-Fi public n’étant pas sécurisé, vos données peuvent être volées par un pirate s’il prend le contrôle d’un réseau public. Il est beaucoup plus sûr de se connecter à vos comptes lorsque vous êtes connecté à un réseau Wi-Fi privé ou à un VPN.

Verrouiller votre carte SIM

Dans certains cas, la seule méthode d’authentification 2FA dont vous disposez est l’authentification par SMS. Il est donc essentiel de verrouiller votre carte SIM pour éviter qu’un pirate ne procède à un échange de cartes SIM. En verrouillant votre carte SIM, vous éviterez que vos comptes soient compromis lors d’une attaque par échange de cartes SIM, car un pirate ne pourra pas échanger votre carte SIM contre son appareil.

Pour verrouiller votre carte SIM sur votre iPhone, allez dans Réglages, Données cellulaires et code PIN de la carte SIM. Activez le bouton à côté du code PIN de la carte SIM pour l’activer Vous devrez saisir le code PIN par défaut de votre opérateur de téléphonie mobile, qui est généralement « 1111 ». Toutefois, vérifiez auprès de votre opérateur de téléphonie mobile avant de saisir le code PIN par défaut, car si vous le devinez mal, vous risquez de vous retrouver bloqué. Une fois que vous avez activé votre code PIN de la carte SIM, appuyez sur Modifier le code PIN pour saisir un code PIN personnalisé dont vous vous souviendrez.

Pour verrouiller votre carte SIM sur votre Android, rezndez-vous dans Paramètres, Sécurité et vie privée, Autres paramètres de sécurité et Verrouillage de la carte SIM. Activez le bouton à côté de Verrouiller la carte SIM pour l’activer, puis saisissez le code PIN par défaut de votre opérateur de téléphonie mobile. N’oubliez pas que la plupart des codes PIN par défaut sont « 1111 », mais vérifiez auprès de votre opérateur de téléphonie mobile avant de saisir un code PIN. Après avoir activé votre code PIN de la carte SIM, sélectionnez Modifier le code PIN de la carte SIM pour saisir un code PIN personnalisé.

Utiliser des méthodes 2FA sécurisées pour protéger vos comptes

La 2FA est une mesure de sécurité importante qui ajoute une couche de sécurité supplémentaire à vos comptes en ligne. Avec Keeper Password Manager, vous pouvez facilement ajouter des codes 2FA pour chacun de vos comptes et les sauvegarder en toute sécurité dans votre coffre-fort numérique.

Commencez votre essai gratuit de 30 jours de Keeper Password Manager pour protéger vos comptes des pirates en stockant des mots de passe forts et en générant facilement des codes 2FA.