Представьте, что сотрудник службы поддержки загружает конфиденциальные данные клиентов в нейросеть, чтобы быстрее отвечать на письма. Использование ИИ-инструментов без одобрения ИТ-отдела называется «теневым ИИ» (shadow ...

Да, двухфакторная аутентификация (2FA) может помешать хакерам получить доступ к учетным записям, но она не является абсолютно надежной, а некоторые формы двухфакторной аутентификации надежнее других. Двухфакторная аутентификация — это разновидность многофакторной аутентификации (MFA), для которой требуются два фактора аутентификации. С помощью двухфакторной аутентификации вам понадобятся имя пользователя, пароль и еще один метод аутентификации, прежде чем вы сможете получить доступ к учетной записи в Интернете. Включение двухфакторной аутентификации в учетных записях обеспечит дополнительный уровень безопасности и защитит вас в случае компрометации пароля.

Читайте дальше, чтобы узнать, как двухфакторная аутентификация может остановить хакеров, как хакеры могут обойти ее и как при помощи двухфакторной аутентификации лучше всего защитить свои учетные записи.

Каким образом двухфакторная аутентификация может остановить хакеров

Двухфакторная аутентификация может защитить вас от киберугроз с помощью дополнительного уровня безопасности, который позволит предотвратить компрометацию учетных записей. При включении двухфакторной аутентификации хакеры не смогут получить доступ к учетным записям, даже если у них есть ваше имя пользователя и пароль. Одним из основных типов многофакторной аутентификации, который можно использовать в качестве двухфакторной аутентификации, является код двухфакторной аутентификации, который может представлять собой одноразовый пароль на основе времени (TOTP) или одноразовый пароль на основе СМС (OTP). Поскольку коды двухфакторной аутентификации обычно отправляются по телефону, хакеры не смогут использовать их для аутентификации личности при попытке входа в учетные записи. Коды двухфакторной аутентификации можно легко генерировать с помощью приложений для аутентификации или отправлять их в текстовых сообщениях, но важно знать, что некоторые методы двухфакторной аутентификации безопаснее других.

Могут ли хакеры обойти двухфакторную аутентификацию?

Несмотря на то, что двухфакторная аутентификация является очень безопасным вариантом аутентификации, существует несколько способов, с помощью которых хакеры могут ловко обойти ее. Сюда входят фишинговые атаки, подмена SIM-карт и поддельные веб-сайты.

Фишинговые атаки

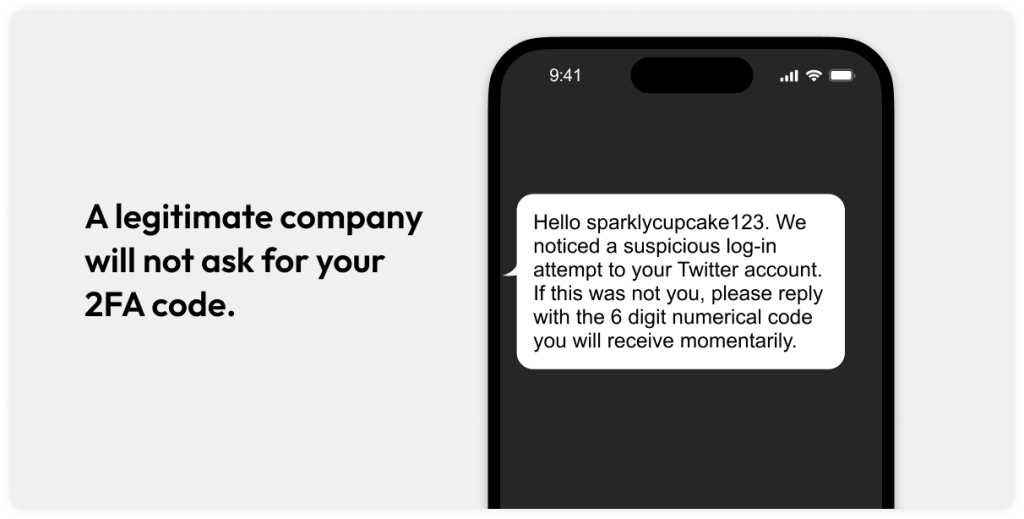

Фишинговая атака происходит, когда хакер обманом вынуждает вас отправить личную информацию, такую как пароли или номера кредитных карт, выдавая себя за кого-то, кого вы знаете или кому доверяете. Хакеры создают фишинговые сообщения, чтобы убедить вас отправить им конфиденциальную информацию, включая коды двухфакторной аутентификации, чтобы получить доступ к учетным записям. Например, вы можете получить электронное письмо с платформы социальной сети, предупреждающее о том, что кто-то попытался войти в вашу учетную запись. В сообщении может быть предложено ответить цифровым кодом, если вы не пытались войти в систему, но, отправив код двухфакторной аутентификации, вы предоставите хакеру доступ к своей учетной записи.

Подмена SIM-карты

Подмена SIM-карты происходит, когда хакер выдает себя за вас, чтобы убедить оператора мобильной связи активировать новую SIM-карту. Хотя большинство атак с подменой SIM-карт направлены на кражу личности, некоторые хакеры их предпринимают, чтобы похитить коды аутентификации на основе СМС, получить доступ к учетным записям и продать данные в даркнете. Хакеры собирают как можно больше информации о вас, что помогает им обманом заставить оператора мобильной связи активировать новую SIM-карту. Они обычно утверждают, что телефон был потерян или украден, и оператор мобильной связи, скорее всего, активирует новую SIM-карту. Имея новую SIM-карту и вставив ее в устройство, они будут получать текстовые сообщения и телефонные звонки, а это значит, что им будут отправляться и коды двухфакторной аутентификации. Вот почему использование методов двухфакторной аутентификации в текстовых сообщениях считается одной из самых слабых форм многофакторной аутентификации в случае, если хакер выдаст себя за вас или получит доступ к телефону.

Поддельные веб-сайты

Вы когда-нибудь нажимали ссылку на веб-сайт, который представлял собой не совсем то, о чем было заявлено? Поддельный веб-сайт — это веб-сайт, созданный хакером с целью придать ему достаточно правдоподобный вид, чтобы обманом заставить вас ввести конфиденциальную информацию или неосознанно загрузить вредоносное ПО. Если вы нажмете вредоносную ссылку, которая переведет вас на поддельный веб-сайт, вы можете ввести код двухфакторной аутентификации, который хакеры могут использовать для компрометации учетной записи в Интернете. Хотя увидеть разницу между реальным и поддельным веб-сайтом может быть достаточно сложно, распознать фишинговый веб-сайт можно, проверив безопасность URL-адреса, внимательно изучив его содержимое и прочитав отзывы в Интернете.

Атаки через посредника (MITM)

Как следует из названия, атака через посредника (MITM) происходит, когда хакер перехватывает данные, передаваемые между двумя лицами или компаниями, чтобы похитить или изменить их в злонамеренных целях. Атаки через посредника обычно происходят в общедоступной сети Wi-Fi. Поскольку общедоступные сети обычно не защищены, любой может отслеживать или перехватывать данные при подключении. Представьте, что вы едете в отпуск и вам нужно получить код двухфакторной аутентификации при подключении к Wi-Fi в аэропорту перед посадкой на рейс. Хакер может перехватить данные, увидеть код двухфакторной аутентификации, использовать его для получения доступа к учетной записи и поставить под угрозу вашу конфиденциальность.

Фишинг согласия при открытой авторизации (OAuth)

Открытая авторизация (OAuth) — это протокол, который дает разрешение предоставлять сторонним приложениям доступ к данным без предоставления паролей. Вспомните случаи использования приложения, когда вместо создания учетной записи приложение предлагало выполнить вход с помощью учетной записи Google или Facebook. Предоставив этому приложению доступ к учетным записям, выполнять вход в другое приложение потребуется реже. Хотя это удобно, OAuth может предоставить хакерам доступ к вашим данным и учетным записям посредством фишинга согласия, когда хакер создает поддельную страницу, напоминающую настоящий экран OAuth. Предоставляя разрешение приложению на поддельной странице OAuth, вы неосознанно предоставляете хакеру доступ к данным, позволяя ему обойти обычную меру безопасности двухфакторной аутентификации.

Лучшие методы использования двухфакторной аутентификации для предотвращения компрометации учетных записей

К числу лучших методов использования двухфакторной аутентификации для предотвращения компрометации учетных записей хакерами относятся пользование безопасными методами двухфакторной аутентификации, отказ от нажатия подозрительных ссылок и использования общедоступного Wi-Fi при входе в учетные записи.

Используйте безопасные методы двухфакторной аутентификации

Хотя включение двухфакторной аутентификации, как правило, является наилучшим способом повышения безопасности, важно использовать ее безопасные методы, например приложение для аутентификации, для генерации кодов. Приложение для аутентификации создает коды локально на устройстве, и они используются вместе с учетными данными для входа в систему для доступа к учетным записям в Интернете. По истечении определенного периода времени коды из приложений для аутентификации будут обновляться, чтобы никто не смог украсть код двухфакторной аутентификации. Приложения для аутентификации намного безопаснее, чем коды в СМС, поскольку всегда есть риск потери или кражи телефона. А так как текстовые сообщения незашифрованны, их легче перехватить в ходе атак через посредника или посредством подмены SIM-карты. Keeper® имеет встроенную функцию двухфакторной аутентификации в менеджере паролей, которая позволяет генерировать код двухфакторной аутентификации и безопасно сохранять его в связанной записи.

К числу других методов двухфакторной аутентификации относятся ключи доступа, биометрические данные и аппаратные ключи безопасности. Ключ доступа — это метод аутентификации без пароля, который заменяет традиционный пароль. Например, возможно, у вас установлен ключ доступа, если разблокировка какого-либо приложения выполняется с помощью Face ID или отпечатка пальца. Эти ключи доступа также являются разновидностью биометрических данных, которые используют ваши уникальные физические или поведенческие характеристики для идентификации и предоставления доступа к учетным записям. В отличие от того, кем вы являетесь, аппаратный ключ безопасности — это то, что у вас физически есть в качестве метода двухфакторной аутентификации и что вы вставляете или нажимаете для подтверждения личности. Эти дополнительные методы двухфакторной аутентификации гораздо более безопасны, чем коды двухфакторной аутентификации на основе СМС, поскольку хакеры не могут их перехватить.

Ни в коем случае не сообщайте коды двухфакторной аутентификации никому

Если вы получите электронное письмо или текстовое сообщение от компании с просьбой ввести код двухфакторной аутентификации, это является признаком того, что хакер пытается украсть вашу информацию. Настоящие компании в большинстве случаев никогда не будут запрашивать код двухфакторной аутентификации, поэтому если вы получили сообщение с просьбой его предоставить, скорее всего, на вас направлена фишинговая атака. Внимательно изучите сообщение, проверив номер телефона или адрес электронной почты отправителя. Если они не совпадают с официальным номером телефона или доменом настоящей компании, это хакеры. Также следует оценить, содержатся ли в сообщении призыв к срочным действиям или угрозы, поскольку только хакеры будут пытаться напугать вас, чтобы заставить поделиться личной информацией, например кодом двухфакторной аутентификации.

Ни в коем случае не нажимайте подозрительные ссылки

Не следует нажимать подозрительную ссылку, особенно в нежелательном электронном письме или текстовом сообщении, поскольку это, скорее всего, будет поддельный веб-сайт. Не рискуйте, нажимая небезопасную ссылку, поскольку это может спровоцировать заражение устройства вредоносным ПО или случайную передачу личной информации хакеру. Вместо нажатия подозрительной ссылки следует проверить ее безопасность с помощью средства проверки URL-адресов или наведя курсор мыши на ссылку, если используется компьютер.

Не входите в учетные записи в общедоступной сети Wi-Fi

Поскольку любой может отслеживать или перехватывать данные в общедоступной сети Wi-Fi, важно не подключаться к ней при входе в какую-либо из учетных записей в Интернете. Общедоступная сеть Wi-Fi не защищена, поэтому ваши данные могут быть похищены хакером, если он получит контроль над общедоступной сетью. Гораздо безопаснее входить в учетные записи при подключении к частной сети Wi-Fi или через VPN.

Заблокируйте SIM-карту

В некоторых случаях единственным вариантом двухфакторной аутентификации является аутентификация на основе СМС, поэтому важно заблокировать SIM-карту, чтобы хакер не смог подменить ее. Блокировка SIM-карты защитит ваши учетные записи от компрометации в ходе атаки с помощью подмены SIM-карты, поскольку хакер не сможет поменять ее на своем устройстве.

Чтобы заблокировать SIM-карту на iPhone, перейдите в раздел Настройки, Сотовая связь и SIM PIN. Чтобы включить SIM PIN, установите соответствующий флажок. Вам нужно будет ввести PIN-код по умолчанию оператора мобильной связи, обычно это «1111». Но перед тем как ввести PIN-код по умолчанию, уточните его у оператора мобильной связи, поскольку неправильный ввод может привести к блокировке. Включив SIM PIN, нажмите Изменить PIN, чтобы ввести собственный PIN-код, который сможете запомнить.

Чтобы заблокировать SIM-карту на Android, перейдите в раздел Настройки, Безопасность и конфиденциальность, Дополнительные настройки безопасности и Блокировка SIM-карты. Переключите кнопку, чтобы включить Блокировку SIM-карты, затем введите PIN-код по умолчанию оператора мобильной связи. В большинстве случаев PIN-кодом по умолчанию является код «1111», но перед тем как ввести его, уточните его у оператора мобильной связи. Включив SIM PIN, выберите Изменить SIM PIN, чтобы ввести собственный PIN-код.

Используйте безопасные методы двухфакторной аутентификации для защиты учетных записей

Двухфакторная аутентификация — это важная мера безопасности, которая добавляет еще один уровень безопасности для учетных записей в Интернете. С помощью Keeper Password Manager вы можете удобно добавлять коды двухфакторной аутентификации для каждой учетной записи и безопасно хранить их в цифровом хранилище.

Начните использовать бесплатную 30-дневную пробную версию Keeper Password Manager, чтобы защитить свои учетные записи от хакеров, храня надежные пароли и легко генерируя коды двухфакторной аутентификации.