Stel u voor dat een klantenservicemedewerker in uw organisatie gevoelige klantgegevens uploadt naar een AI-tool om sneller e-mails te schrijven. Wanneer een werknemer een AI-tool gebruikt

Ja, tweefactorauthenticatie (2FA) kan voorkomen dat hackers toegang krijgen tot uw accounts, maar het is niet helemaal waterdicht en sommige vormen van 2FA zijn sterker dan andere. 2FA is een soort multifactorauthenticatie (MFA) die twee authenticatiefactoren vereist. Met 2FA hebt u uw gebruikersnaam, wachtwoord en een andere authenticatiemethode nodig voordat u toegang krijgt tot een online account. Door 2FA op uw accounts in te schakelen, krijgt u een extra beveiligingslaag en bent u beschermd als uw wachtwoord ooit wordt gecompromitteerd.

Lees verder voor meer informatie over hoe 2FA hackers kan tegenhouden, hoe hackers 2FA kunnen gebruiken en hoe goede gewoontes rondom 2FA moeten worden geïmplementeerd om te voorkomen dat uw accounts worden gecompromitteerd.

Zo kan 2FA hackers tegenhouden

2FA kan u beschermen tegen cyberbedreigingen door een extra beveiligingslaag toe te voegen om te voorkomen dat uw accounts worden gecompromitteerd. Wanneer u 2FA inschakelt, hebben hackers geen toegang tot uw accounts, zelfs niet als ze uw gebruikersnaam en wachtwoord hebben. Een van de belangrijkste soorten MFA die u als 2FA kunt gebruiken, is een 2FA-code, wat een op tijd gebaseerd eenmalig wachtwoord (Time-based One-Time Password/TOTP) of een op sms gebaseerd eenmalig wachtwoord (One-Time Password/OTP) kan zijn. Aangezien 2FA-codes meestal via uw telefoon naar u worden verzonden, kan een hacker de code niet gebruiken om uw identiteit te verifiëren als ze proberen in te loggen op uw accounts. 2FA-codes kunnen gemakkelijk worden gegenereerd door authenticatie-apps of worden verzonden via sms-berichten, maar het is belangrijk om te weten dat sommige 2FA-methoden veiliger zijn dan andere.

Kunnen hackers 2FA omzeilen?

Ondanks dat 2FA een zeer veilige authenticatiemethode is, zijn er een paar manieren waarop hackers dit slim kunnen omzeilen, onder andere door phishing-aanvallen, sim-swapping en gespoofde websites.

Phishing-aanvallen

Een phishing-aanval vindt plaats wanneer een hacker u misleidt om persoonlijke gegevens te delen, zoals uw wachtwoorden of creditcardnummers, door zich voor te doen als een bekend of vertrouwd persoon. Hackers creëren phishing-berichten om u te overtuigen om gevoelige gegevens met hen te delen, waaronder 2FA-codes, om toegang te krijgen tot uw accounts. U kunt bijvoorbeeld een e-mail ontvangen van een socialmediaplatform om u te waarschuwen dat iemand heeft geprobeerd in te loggen op uw account. Het bericht kan u vragen om te antwoorden met een numerieke code als u niet heeft ingelogd. Als u echter uw 2FA-code invoert, geeft u een hacker toegang tot uw account.

Sim-swapping

Sim-swapping vindt plaats wanneer een hacker zich als u voordoet om uw mobiele provider te overtuigen om een nieuwe simkaart te activeren. Hoewel de meeste SIM-swapping-aanvallen gericht zijn op het stelen van uw identiteit, voeren sommige hackers dergelijke aanvallen uit om sms-gebaseerde authenticatiecodes te stelen, toegang te krijgen tot uw accounts en uw gegevens te verkopen op het dark web. Een hacker verzamelt zoveel mogelijk gegevens over u, waardoor ze uw mobiele provider kunnen misleiden om een nieuwe simkaart te activeren. Ze beweren meestal dat u uw telefoon heeft verloren of dat deze is gestolen, waarna uw mobiele provider waarschijnlijk een nieuwe simkaart zal activeren. Zodra ze een nieuwe simkaart hebben ontvangen en deze in hun apparaat hebben geplaatst, ontvangen ze uw sms-berichten en telefoongesprekken, wat betekent dat ook uw 2FA-codes naar hen worden verzonden. Daarom wordt het gebruik van 2FA-methoden via sms beschouwd als een van de zwakste vormen van MFA, in het geval dat een hacker zich als u voordoet of toegang heeft tot uw telefoon.

Gespoofte websites

Heeft u ooit op een website geklikt die niet helemaal overeenkwam met wat er werd geadverteerd? Een gespoofde website is een website die door een hacker is gemaakt met als doel om legitiem genoeg te lijken om u te misleiden zodat u uw gevoelige gegevens invoert of ongemerkt malware downloadt. Als u op een kwaadaardige link klikt die u naar een gespoofde website leidt, kunt u uw 2FA-code invoeren, die hackers kunnen gebruiken om uw online account te compromitteren. Hoewel het lastig kan zijn om het verschil te zien tussen een echte website en een gespoofde website, kunt u een phishing-website herkennen door de veiligheid van de URL te controleren, goed te kijken naar de inhoud van de website en online recensies te lezen.

Man-in-the-Middle (MITM)-aanvallen

Zoals de naam al aangeeft, vindt een Man-in-the-Middle (MITM)-aanval plaats wanneer een hacker gegevens onderschept die tussen twee personen of bedrijven zijn verzonden. Vervolgens stelen of wijzigen ze deze gegevens met kwaadaardige bedoelingen. MITM-aanvallen vinden over het algemeen plaats op openbare wifi. Aangezien openbare netwerken meestal onbeveiligd zijn, kan iedereen uw gegevens bekijken of onderscheppen wanneer u verbinding maakt. Stel u voor dat u op vakantie gaat en een 2FA-code moet ontvangen terwijl u verbonden bent met de wifi op de luchthaven voordat u aan boord stapt op het vliegtuig. Een hacker kan uw gegevens onderscheppen, uw 2FA-code zien en deze gebruiken om toegang te krijgen tot uw account en uw privacy in gevaar brengen.

Phishing met Open Authorization (OAuth)

Open Authorization (OAuth) is een protocol dat u toestemming geeft om apps van derden toegang te geven tot uw gegevens zonder uw wachtwoorden te hoeven delen. Denk aan de keren dat u een app heeft gebruikt en in plaats van een account aan te maken om in te loggen, vraagt de app of u wilt inloggen met uw Google- of Facebook-account. Door deze app toegang te geven tot uw accounts, vermindert u het aantal keren dat u moet inloggen op een andere app. Hoewel dit handig is, kan OAuth hackers toegang geven tot uw gegevens en accounts via toestemmingsphishing, wat plaatsvindt wanneer een hacker een neppagina maakt die lijkt op een legitiem OAuth-scherm. Wanneer u toestemming geeft aan een app op een gespoofde OAuth-pagina, geeft u een hacker onbewust toegang tot uw gegevens, waardoor ze een typische 2FA-beveiligingsmaatregel kunnen omzeilen.

Goede gewoonten rondom 2FA om te voorkomen dat accounts worden gecompromitteerd

Er zijn verschillende goede gewoonten rondom 2FA die u kunt handhaven om te voorkomen dat uw accounts worden gecompromitteerd door hackers. Dit zijn onder andere het gebruik van veilige 2FA-methoden, het niet klikken op verdachte links en het vermijden van openbare wifi tijdens het inloggen op accounts.

Gebruik veilige 2FA-methoden

Hoewel het inschakelen van 2FA over het algemeen een geweldige manier is om uw beveiliging te verbeteren, is het belangrijk om veilige 2FA-methoden te gebruiken om 2FA-codes te genereren, zoals een authenticatie-app. Een authenticatie-app maakt lokaal codes aan op uw apparaat, die samen met uw inloggegevens worden gebruikt om toegang te krijgen tot uw online accounts. Na een bepaalde tijd worden de codes van authenticatie-apps weer vernieuwd, waardoor niemand uw 2FA-code kan stelen. Het gebruik van een authenticatie-app is veel veiliger dan het ontvangen van sms-gebaseerde 2FA-codes, omdat uw telefoon altijd kwijt kan raken of gestolen worden. Sms-berichten zijn niet versleuteld, waardoor ze gemakkelijker te onderscheppen zijn bij MITM-aanvallen en het veranderen van simkaarten. Keeper® heeft een ingebouwde 2FA-functie in de wachtwoordmanager waarmee u een 2FA-code kunt genereren en deze veilig kunt opslaan in het bijbehorende record.

Andere soorten 2FA-methoden zijn onder andere passkeys, biometrische gegevens en hardwarebeveiligingssleutels. Een passkey is een wachtwoordloze authenticatiemethode die een traditioneel wachtwoord vervangt. U kunt bijvoorbeeld een passkey hebben ingesteld als u een van uw apps opent met Face ID of vingerafdruk. Deze passkeys zijn ook soorten biometrische gegevens, die uw unieke fysieke of gedragskenmerken gebruiken om u te identificeren en u toegang te geven tot uw accounts. In plaats van iets wat u bent, is een hardwarebeveiligingssleutel iets wat u fysiek heeft als een 2FA-methode die u invoert of erop tikt om uw identiteit te bevestigen. Deze extra 2FA-methoden zijn veel veiliger dan een sms-gebaseerde 2FA-code, omdat ze niet kunnen worden onderschept door hackers.

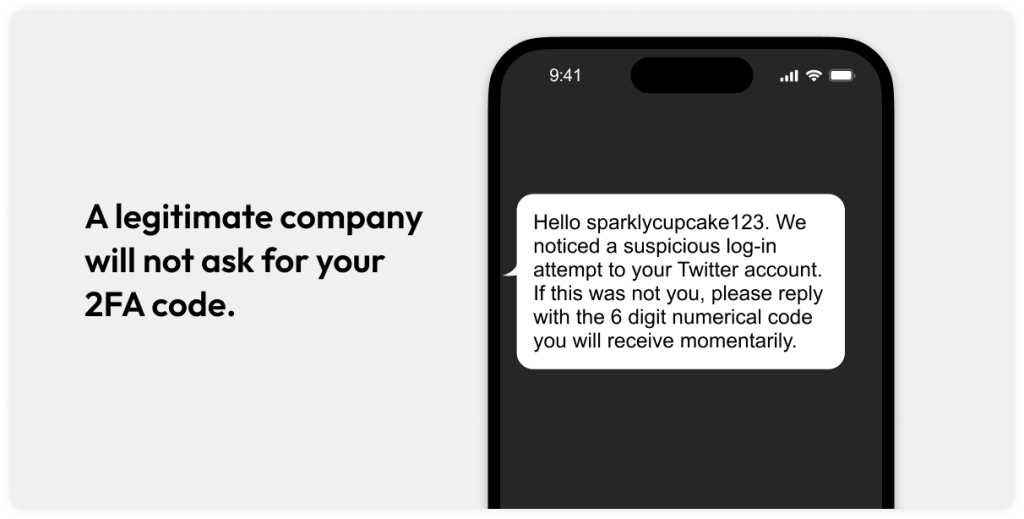

Deel nooit uw 2FA-codes

Als u e-mail of sms ontvangt van een bedrijf waarin om uw 2FA-code wordt gevraagd, is dit een teken van een hacker die uw gegevens probeert te stelen. De meeste legitieme bedrijven zullen nooit om uw 2FA-code vragen, dus als u een bericht ontvangt waarin u daarom wordt gevraagd, bent u waarschijnlijk het doelwit geworden van phishing. Bekijk het bericht aandachtig door het telefoonnummer of e-mailadres van de afzender te controleren. Als het niet overeenkomt met het officiële telefoonnummer of het officiële domein van het legitieme bedrijf, gaat het waarschijnlijk om een hacker. U moet ook beoordelen of het bericht dringende of bedreigende taal gebruikt, omdat alleen hackers u proberen bang te maken zodat u persoonlijke gegevens deelt, zoals uw 2FA-code.

Klik nooit op verdachte links

U moet nooit op een verdachte link klikken, vooral in een ongevraagde e-mail of sms, omdat het waarschijnlijk om een gespoofde website gaat. Neem niet het risico om op een onveilige link te klikken, omdat u een malware-infectie op uw apparaat kunt veroorzaken of per ongeluk persoonlijke gegevens kunt delen met een hacker. In plaats van op een verdachte link te klikken, moet u controleren of de link veilig is door een URL-checker te gebruiken of met uw muis over de link te gaan als u een computer gebruikt.

Vermijd het inloggen op accounts via openbare wifi

Aangezien iedereen gegevens kan bekijken of onderscheppen via openbare wifi, is het belangrijk om geen verbinding te maken met openbare wifi wanneer u inlogt op een van uw online accounts. Openbare wifi is onbeveiligd, dus uw gegevens kunnen worden gestolen door een hacker als ze de controle krijgen over een openbaar netwerk. Het is veel veiliger om in te loggen op uw accounts wanneer u bent verbonden met een privé wifi-netwerk of VPN.

Vergrendel uw simkaart

In sommige gevallen is sms-gebaseerde authenticatie de enige optie die u heeft als 2FA-methode, dus het is essentieel om uw simkaart te vergrendelen om te voorkomen dat een hacker een sim-swapping-aanval kan uitvoeren. Door uw simkaart te vergrendelen, worden uw accounts beschermd tegen misbruik bij een sim-swapping-aanval, omdat een hacker uw simkaart niet kan omzetten naar hun apparaat.

Om uw simkaart op uw iPhone te vergrendelen, gaat u naar Instellingen, Mobiel en sim-pincode. Activeer de knop naast de sim-pincode om dit te activeren. U moet de standaardpincode van uw mobiele provider invoeren, meestal is dit ‘1111’. Neem echter contact op met uw mobiele provider voordat u de standaardpincode invoert, omdat een verkeerde poging ertoe kan leiden dat u volledig wordt buitengesloten. Zodra u uw sim-pincode heeft ingeschakeld, tikt u op Pincode wijzigen om een aangepaste pincode in te voeren die u zult onthouden.

Om uw simkaart op uw Android te vergrendelen, gaat u naar Instellingen, Beveiliging en privacy, Meer beveiligingsinstellingen en simkaartvergrendeling. Activeer de knop naast simkaartvergrendeling om deze functie in te schakelen en voer vervolgens de standaardpincode van uw mobiele provider in. De meeste standaardpincodes zijn ‘1111’, maar neem eerst contact op met uw mobiele provider voordat u een pincode invoert. Nadat u uw sim-pincode heeft ingeschakeld, selecteert u Sim-pincode wijzigen om een aangepaste pincode in te voeren.

Gebruik veilige 2FA-methoden om uw accounts te beschermen

2FA is een belangrijke beveiligingsmaatregel die een extra beveiligingslaag toevoegt aan uw online accounts. Met Keeper Password Manager kunt u gemakkelijk 2FA-codes toevoegen voor elk van uw accounts en deze veilig opslaan in uw digitale kluis.

Start uw gratis proefversie van 30 dagen voor Keeper Password Manager om uw accounts te beschermen tegen hackers door eenvoudig sterke wachtwoorden op te slaan en 2FA-codes te genereren.