組織のカスタマーサービス担当者がメールをより迅速に下

二要素認証 (2FA) は、ハッカーによるアカウントへの不正アクセスを防ぐための仕組みです。ただし、2FAは完全ではなく、要素によってセキュリティの強さに差があります。2FAは多要素認証 (MFA) の一種で、2つの異なる認証方法を組み合わせてアカウントを保護します。具体的には、ログインにはユーザー名とパスワードに加え、別の認証方法が必要です。これにより、万が一パスワードが漏洩しても、追加のセキュリティ層がアカウントを守ります。

ここでは、2FAがどのようにハッカーの攻撃を防ぐか、またハッカーが2FAを突破する手口について解説します。そして、アカウントを守るために実践すべき2FAのベストプラクティスについても詳しく説明します。

2FAがハッカーを阻止する仕組み

2FAは、追加のセキュリティ層を提供してハッカーがアカウントを侵害するのを防ぐことで、サイバー脅威からユーザーを保護することを可能にします。 2FAを有効にすると、たとえハッカーにユーザー名とパスワードを知られた場合でも、アカウントにアクセスされることはありません。 2FAとして使用可能なMFAの主な種類のひとつは、2FAコードです。これは、時間ベースのワンタイムパスワード (TOTP) あるいはSMSベースのワンタイムパスワード (OTP) です。 2FAコードは、一般的にユーザーの携帯電話に送信されるため、ハッカーが被害者のアカウントへのログインを試みる際に、そのコードを使用して本人確認をすることは不可能です。 2FAコードは、認証アプリで簡単に生成したり、SMSに送信したりすることができますが、2FA方式の中には、他の要素と比べて安全なものがあることを知っておくことが大切です。

ハッカーが2FAを突破することは可能ですか?

2FAは極めて安全な認証方法ですが、ハッカーがそれを巧みに突破する手段がいくつかあります。これには、フィッシング攻撃、SIMスワッピング、なりすましウェブサイトなどが含まれます。

フィッシング攻撃

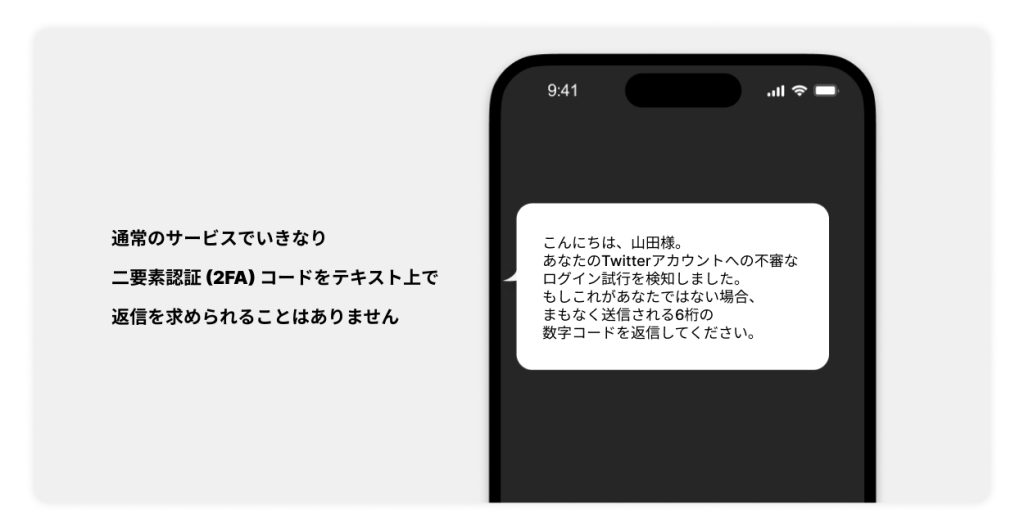

フィッシング攻撃は、ハッカーがユーザーの知り合いや信頼する人物になりすまし、パスワードやクレジットカード番号などの個人情報を入力させようとすることで発生します。 ハッカーはユーザー宛にフィッシングメッセージを生成し、2FAコードを含む機密情報を送るように仕向けて、被害者のアカウントにアクセスしようと試みます。 例えば、第三者があなたのSNSアカウントへのログインを試みたことを通知するメールが、SNSプラットフォームから届いたとします。 そのメッセージでは、ログイン試行が自分ではない場合は数字のコードを返信するよう求めているかもしれません。しかし、2FAコードを送信すると、実際にはハッカーにアカウントへのアクセス権を与えることになるのです。

SIMスワッピング

SIMスワッピングは、ハッカーがユーザーになりすまし、携帯電話事業者を騙して新しいSIMカードを有効にするように仕向けることで発生します。 ほとんどのSIMスワッピング攻撃は、ユーザーの個人情報を盗むことを目的としていますが、ハッカーの中には、SMSベースの認証コードを盗み、アカウントへのアクセス権を獲得して、奪ったデータをダークウェブで販売することを狙うものもいます。 ハッカーは、被害者に関する情報をできるだけ多く収集します。そうすることで、携帯電話事業者を欺いて新しいSIMカードの発行にこぎつけることが可能になるのです。 ハッカーは、携帯電話を紛失した、あるいは盗まれたと言い張り、携帯電話事業者は、多くの場合、新しいSIMカードをアクティブ化することになります。 新しいSIMカードを手に入れて自分のデバイスに差し込んだハッカーは、被害者のSMSや電話を受信するようになります。つまり、2FAコードもハッカーに送信されてしまうことになるのです。 このため、2FA方式をSMSで使用することは、MFAの最も弱い方式のひとつだとされています。これは、ハッカーがユーザーになりすましたり、ユーザーの携帯電話へのアクセスを得たりする場合があるためです。

フィッシングウェブサイト

フィッシングウェブサイトについて考えたことはありますか?

フィッシングウェブサイトは、正規のウェブサイトにそっくりになりすまされた偽サイトを作成し、ユーザーを騙して機密情報を入力させたり、マルウェアをダウンロードさせたりする手口です。たとえば、悪質なリンクをクリックして偽サイトに誘導され、2FAコードを入力してしまうケースがあります。そのコードをハッカーが使うことで、被害者のオンラインアカウントが不正にアクセスされる危険があります。

本物と偽物を見分けるのは難しいことがありますが、URLの安全性を確認する、ウェブサイトの内容をよく確認する、オンラインレビューを参考にする、といった対策でフィッシングサイトを防ぐことができます。

中間者 (MITM) 攻撃

その名前が示すとおり、中間者攻撃 (MITM) は、ハッカーが2者の個人間や企業間で送信されたデータを傍受して、悪意のある目的でデータを盗んだり、改ざんしたりすることで発生します。 MITM攻撃は、公共のWi-Fiで頻発しています。公共のネットワークは保護されていないことが多く、接続すると、誰かにデータを監視されたり傍受されたりする可能性があるのです。 あなたが休暇を過ごす予定で、飛行機に乗る前に空港のWi-Fiに接続して2FAコードを受け取る必要があるとします。 ハッカーは、あなたのデータを傍受し、2FAコードを確認し、それを利用してあなたのアカウントへのアクセスを獲得し、あなたのプライバシーを危険に晒す可能性があるのです。

オープン認証 (OAuth) 同意フィッシング

オープン認証 (OAuth) は、パスワードを共有せずに、サードパーティ製のアプリにデータへのアクセスを許可するプロトコルです。 アプリを使用した時のことを思い起こしてみてください。アプリのアカウントを作成してログインする代わりに、GoogleまたはFacebookのアカウントを使用してログインしたいかどうかを尋ねてきます。 このアプリにアカウントへのアクセスを許可することで、別のアプリにログインしなければならない回数を減らすことができます。 これは便利ですが、OAuthの仕組みは、同意フィッシングを介してハッカーにデータやアカウントへのアクセスを与える可能性があるのです。これは、ハッカーが正規のOAuthの画面に似た偽ページを作成することで発生します。 なりすましのOAuthページでアプリに許可を与えると、知らないうちにハッカーに自分のデータへのアクセスを許可したことになり、典型的な2FAセキュリティ対策を突破させることになるのです。

アカウントの漏洩を防ぐための2FAベストプラクティス

ハッカーにアカウントが侵害されるのを防ぐ2FAベストプラクティスには、安全な2FA方式を使用すること、不審なリンクをクリックしないこと、そしてアカウントにログインする際には公共のWi-Fiを使用しないことなどが挙げられます。

安全な2FA方式を使用する

2FAを有効にすることは、概してセキュリティを強化する優れた方法ですが、認証アプリなどの安全な2FA方法を使用して2FAコードを生成することが重要です。 認証アプリは、デバイス上にローカルにコードを作成し、ログイン認証情報と併用してオンラインアカウントにアクセスします。 一定期間が経過すると、認証アプリからのコードは新しいコードに更新されて、2FAコードが誰にも盗まれないようにします。 認証アプリを使用することは、SMSベースの2FAコードを受信するよりもはるかに安全です。これは、携帯電話には常に紛失や盗難の可能性があり、SMSメッセージは暗号化されていないため、MITM攻撃やSIMスワッピングで2FAコードが傍受されやすいためです。 Keeper®のパスワードマネージャーには2FA機能が内蔵されており、2FAコードを生成して、それと関連するレコードに安全に保存することができます。

その他の2FA方式には、パスキー、生体認証、物理的なセキュリティキーなどがあります。 パスキーは、従来のパスワードに代わるパスワードレスの認証方式です。 例えば、Face IDまたは指紋でアプリをロック解除した時に、パスキーを設定したとします。 これらのパスキーも生体認証の一種です。これは、ユーザー独自の身体的または行動的な特性を使用してユーザーを特定し、アカウントへのアクセスを可能にするものです。 物理的なセキュリティキーは、ユーザー自身の特徴ではなく、ユーザーが所有する物理的なものを2FA方式とするもので、挿入またはタップしてユーザーの本人確認を実施します。 これらの追加の2FA方式は、ハッカーに傍受されることがないため、SMSベースの2FAコードよりもはるかに安全です。

2FAコードを共有しない

メールやSMSが企業から届いて、2FAコードを求められた場合、それはハッカーが個人情報を盗もうとしている兆候です。 正規の企業が2FAコードを要求することは決してありません。そのため、2FAコードを要求するいかなるメッセージも受信した場合でも、おそらくフィッシング詐欺の標的とされていることが疑われます。 送信者の電話番号またはメールアドレスを確認して、受信したメッセージを詳しく確認します。もし、正規の会社の正しい電話番号やドメインと一致しない場合は、送信者はハッカーです。 また、メッセージが緊急を煽る言葉や脅迫的な言葉を使用しているかどうかを注意深く判断する必要があります。これは、2FAコードなどの個人的な情報を共有させようと脅すのは、ハッカーしかいないためです。

不審なリンクはクリックしない

不審なリンク、特に迷惑メールやSMS内のリンクは、決してクリックしてはなりません。そのようなリンクは、なりすましウェブサイトのものである可能性が高いためです。 デバイスをマルウェアに感染させてしまったり、不注意で個人的な情報をハッカーと共有したりする可能性があるため、安全ではないリンクをクリックするリスクを冒さないようにしましょう。 不審なリンクをクリックするのではなく、URLチェッカーを使用するか、コンピューターを使用している場合はリンクにマウスを合わせることで、リンクが安全かどうかを確認すると良いでしょう。

公共Wi-Fiではアカウントにログインしない

公共のWi-Fiでは、誰かにデータを監視されたり傍受されたりする可能性があるため、オンラインアカウントにログインする際に公共Wi-Fiに接続しないことが重要です。公共のWi-Fiは安全ではないため、公共ネットワークがハッキングされた場合、ハッカーにデータが盗まれることがあります。 アカウントにログインする際は、プライベートなWi-FiネットワークやVPNに接続した方が格段に安全です。

SIMをロックする

場合によっては、2FA方式の唯一の選択肢がSMSベースの認証のみであることもあります。そのため、SIMをロックして、ハッカーにSIMスワッピングされないようにすることが不可欠です。 SIMをロックすると、SIMスワッピング攻撃でアカウントが漏洩するのを防ぐことができます。これは、ハッカーがSIMカードをデバイスに入れ替えることができなくなるためです。

iPhoneでSIMをロックするには、[設定] > [モバイル通信] > [SIM PIN] の順に選択します。 [SIM PIN] の隣にあるボタンをオンにして有効にします。 携帯電話事業者のデフォルトのPINを入力する必要がありますが、これは通常「1111」です。 ただし、デフォルトのPINを入力する前に携帯電話事業者に確認してみてください。これは、間違ったPINを入力するとロックアウトされてしまう可能性があるためです。 SIM PINを有効にした後、[PINを変更] をタップして、自分で覚えられる独自のPIN番号を入力します。

AndroidでSIMをロックするには、[設定] > [セキュリティとプライバシー] > [詳細設定] > [SIMカードロック] の順に選択します。 [SIMカードをロック] の隣にあるボタンをオンにして有効にし、携帯電話事業者のデフォルトのPINを入力します。 ほとんどの場合、デフォルトのPINは「1111」ですが、PINを入力する前に携帯電話事業者に確認してみてください。 SIM PINを有効にした後、[SIM PINの変更] を選択して、独自のPINコードを入力します。

安全な2FA方式を使用してアカウントを保護しましょう

2FAは、オンラインアカウントに追加のセキュリティ層を提供する重要なセキュリティ対策です。 Keeperパスワードマネージャーを使用すると、アカウントごとに簡単に2FAコードを追加し、それらをデジタルボルトに安全に保存することができます。

Keeperパスワードマネージャーの30日間無料トライアルを開始して、強力なパスワードを保存し、2FAコードを簡単に生成して、アカウントをハッカーから保護しましょう。