Funktion: Darknet-Überwachung

Keeper BreachWatch® für Unternehmen

BreachWatch überwacht kontinuierlich das Darknet nach offengelegten Anmeldedaten in Ihrem gesamten Unternehmen und bewahrt dabei die Zero-Knowledge-Architektur von Keeper.

Funktion: Darknet-Überwachung

BreachWatch überwacht kontinuierlich das Darknet nach offengelegten Anmeldedaten in Ihrem gesamten Unternehmen und bewahrt dabei die Zero-Knowledge-Architektur von Keeper.

BreachWatch ist die Dark-Web-Überwachungsfunktion von Keeper, die im Mitarbeiter-Tresor gespeicherte Passwörter kontinuierlich mit bekannten Daten zu Sicherheitsverletzungen vergleicht und dann Benutzer und Administratoren auffordert, offengelegte Anmeldeinformationen zu aktualisieren. Es arbeitet innerhalb der Zero-Knowledge-Architektur von Keeper, sodass vertrauliche Daten während der Erkennung und Meldung privat bleiben.

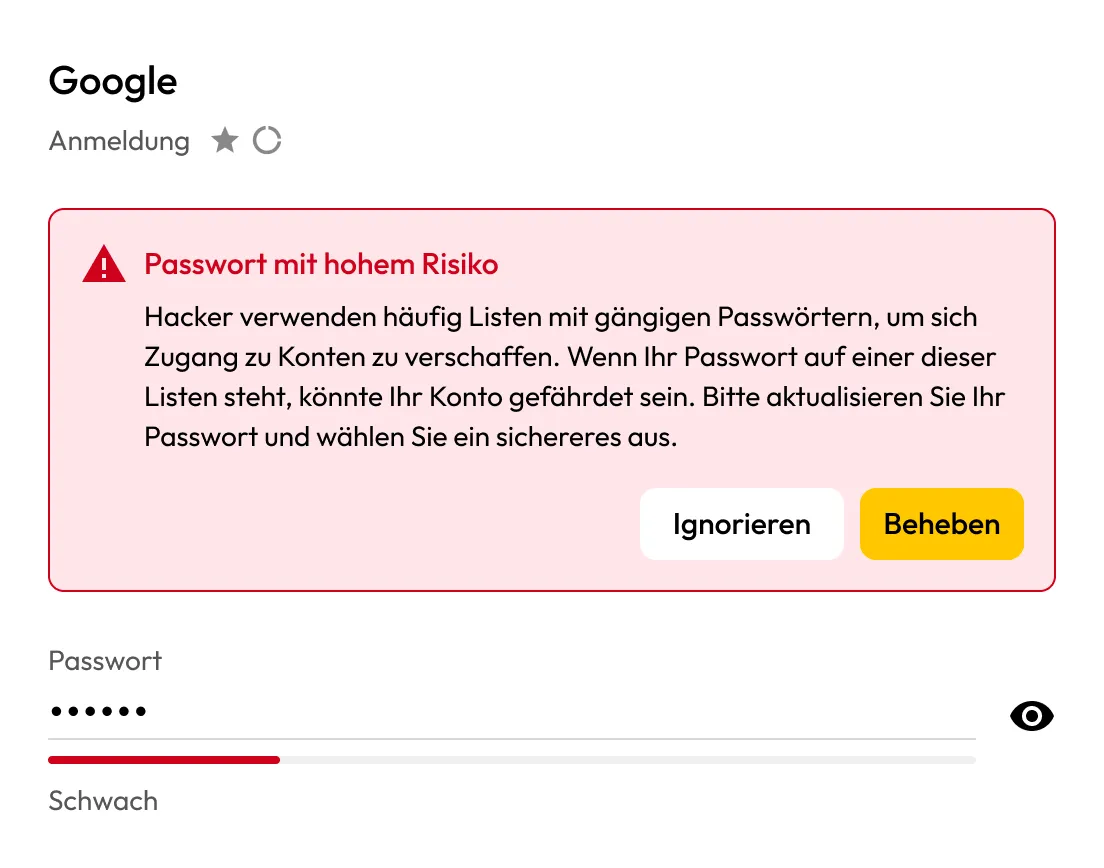

Die im Tresor gespeicherten Mitarbeiterpasswörter werden kontinuierlich mit bekannten Sicherheitslücken abgeglichen. Sobald eine Übereinstimmung gefunden wird, wird der Benutzer benachrichtigt, damit er das Problem beheben kann, bevor Angreifer zuschlagen.

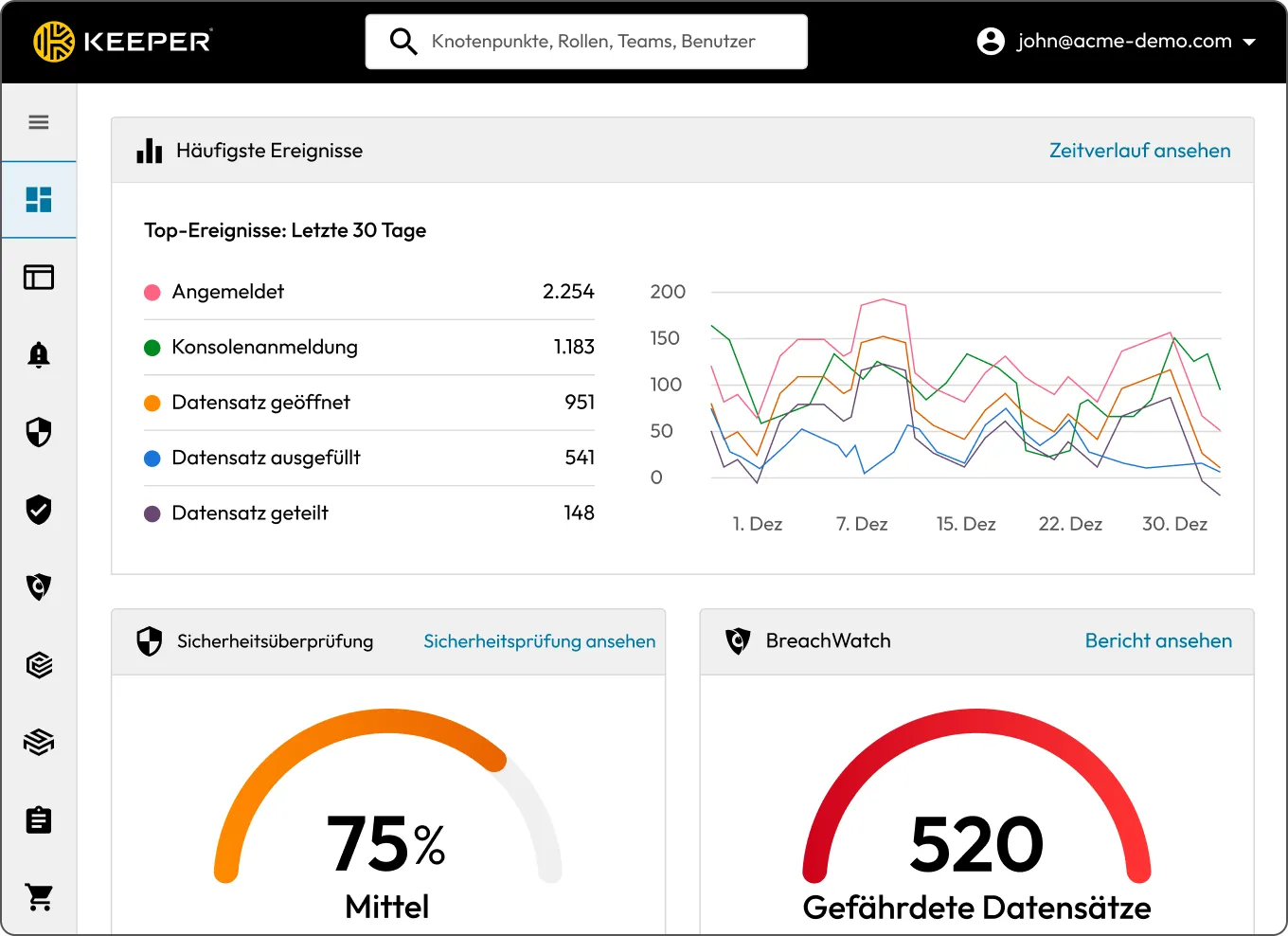

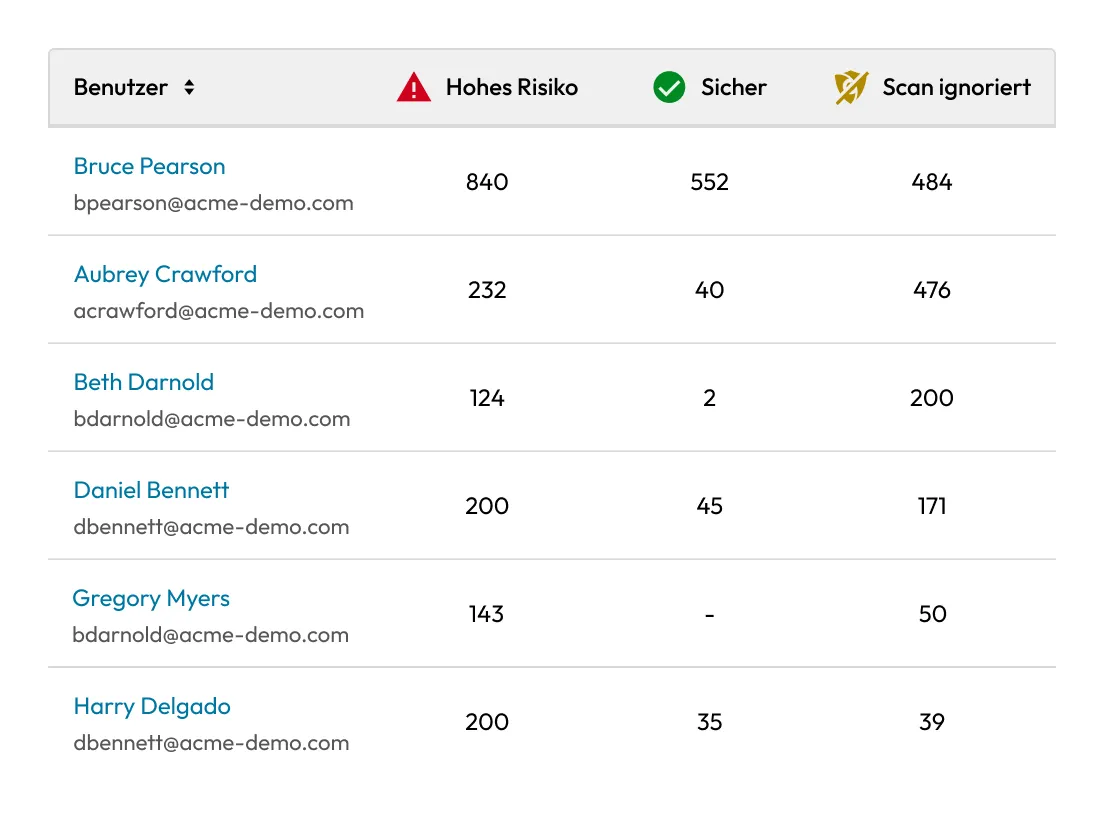

Verschaffen Sie sich einen klaren Überblick über potenzielle Risiken in Ihrem gesamten Unternehmen. Die Admin-Konsole hebt Benutzer mit den Einträgen „Gefährdet“ oder „Ignoriert“ hervor und erleichtert es Administratoren, Benutzerdetails einzusehen und Maßnahmen zu ergreifen.

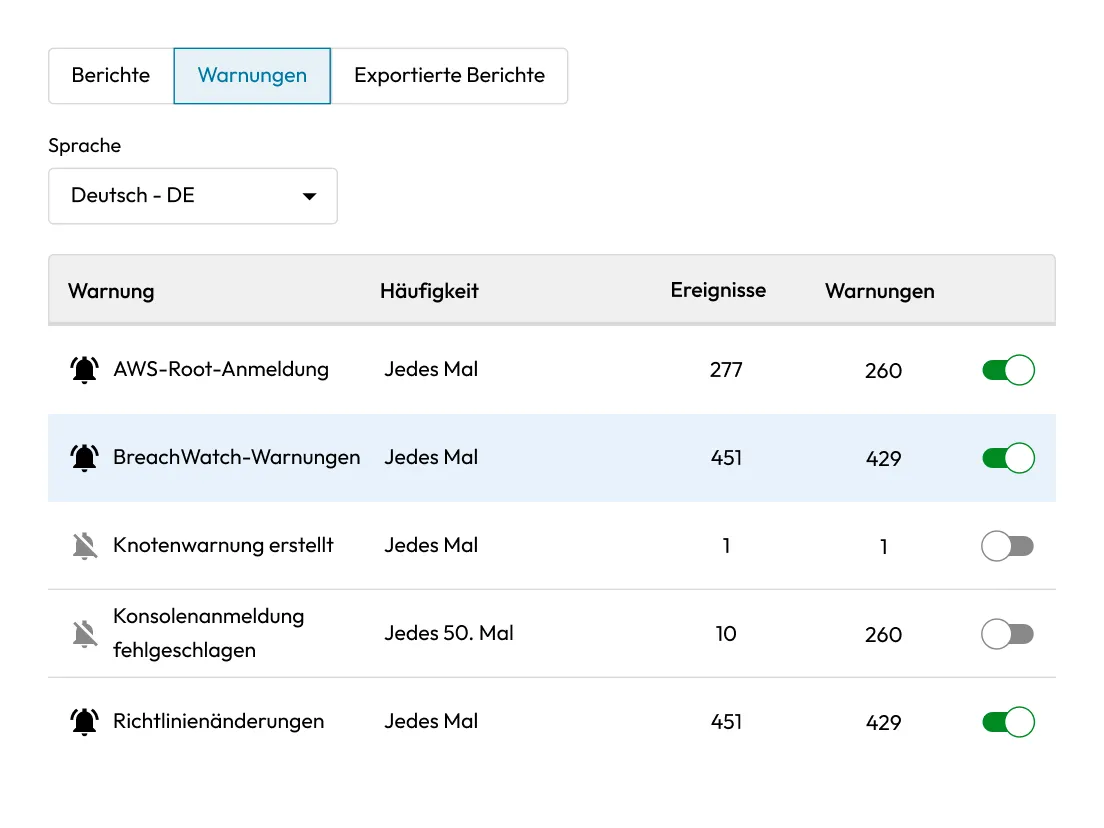

Aktivieren Sie die BreachWatch-Ereignisweiterleitung in der Rollendurchsetzung, erstellen Sie benutzerdefinierte Berichte im Modul für erweiterte Berichte und Warnungen, und fügen Sie dann Webhooks für Echtzeitbenachrichtigungen an Slack, Teams oder einen beliebigen HTTP-Endpunkt hinzu. Ereignisse können auch externen SIEM-Plattformen zur zentralen Überwachung und Reaktion zugeführt werden.

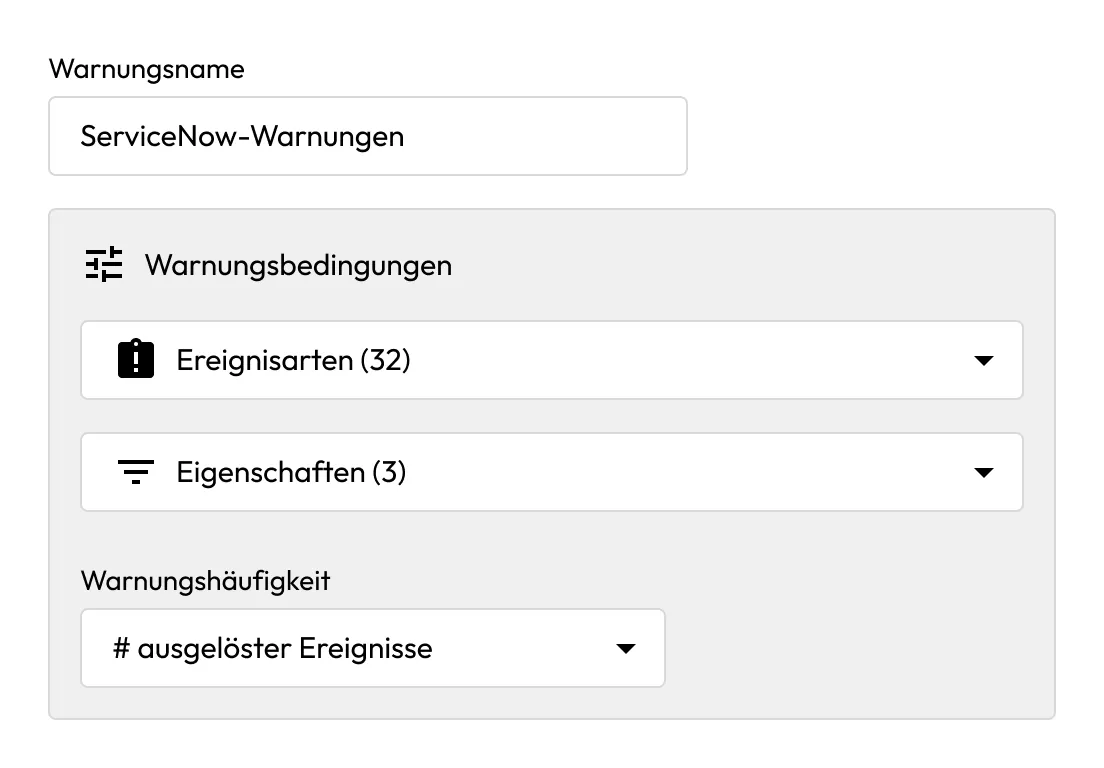

Die ITSM-Integration von Keeper wandelt BreachWatch Warnungen in Tickets in Jira, ServiceNow und anderen Systemen um und ermöglicht so eine automatisierte Reaktion auf Sicherheitsvorfälle im Zusammenhang mit kompromittierten Zugangsdaten.

BreachWatch ist eine patentierte Lösung, die dem Zero-Knowledge-Modell von Keeper folgt. Die Daten werden stets auf dem Gerät verschlüsselt und entschlüsselt, wobei mehrschichtige Schlüssel und Public-Key-Sharing zum Einsatz kommen. Das umfassendere Verschlüsselungsmodell von Keeper verwendet datensatzbezogene AES-256-Schlüssel, Schlüsselpaare auf Geräteebene und einen zusätzlichen Übertragungsschlüssel zusätzlich zu Transport Layer Sicherheit (TLS).

Wenn BreachWatch aktiviert ist, berechnet der Client einen HMAC_SHA512-Hash jedes gespeicherten Passworts und sendet den anonymisierten Hash an die Server von Keeper. Anschließend berechnet der Server mithilfe von Hardware-Sicherheitsmodulen mit einem nicht exportierbaren Schlüssel einen zweiten HMAC_SHA512-Hash und vergleicht die „Hashes-of-Hashes“ mit den Daten aus dem Datenleck.

Benutzer erhalten in ihrer Keeper-Tresor-App eine BreachWatch Aufforderung, das risikoreiche Passwort zu ändern oder es zu ignorieren, falls das Problem bereits behoben wurde.

Dieser Datensatz wird von zukünftigen Scans ausgeschlossen, bis das Passwort geändert wird, und bleibt somit gefährdet. Administratoren sehen in der Admin-Konsole weiterhin Benutzer mit den Einträgen „Gefährdet“ und „Ignoriert“.

Ja, BreachWatch-Ereignisse können über das Modul für erweiterte Berichte und Warnungen (Advanced Reporting and Alerts Module ARAM) von Keeper in SIEM-Tools integriert werden.

Sie müssen Cookies aktivieren, um den Live-Chat zu nutzen.