Temporäre Konten

Es werden temporäre, systemgenerierte privilegierte Konten erstellt und verwaltet, um bestimmte Aufgaben mit erhöhten Rechten auszuführen. Anschließend werden sie automatisch entfernt, um sicherzustellen, dass keine Zero-Standing-Privilegien bestehen und das Sicherheitsrisiko minimiert wird.

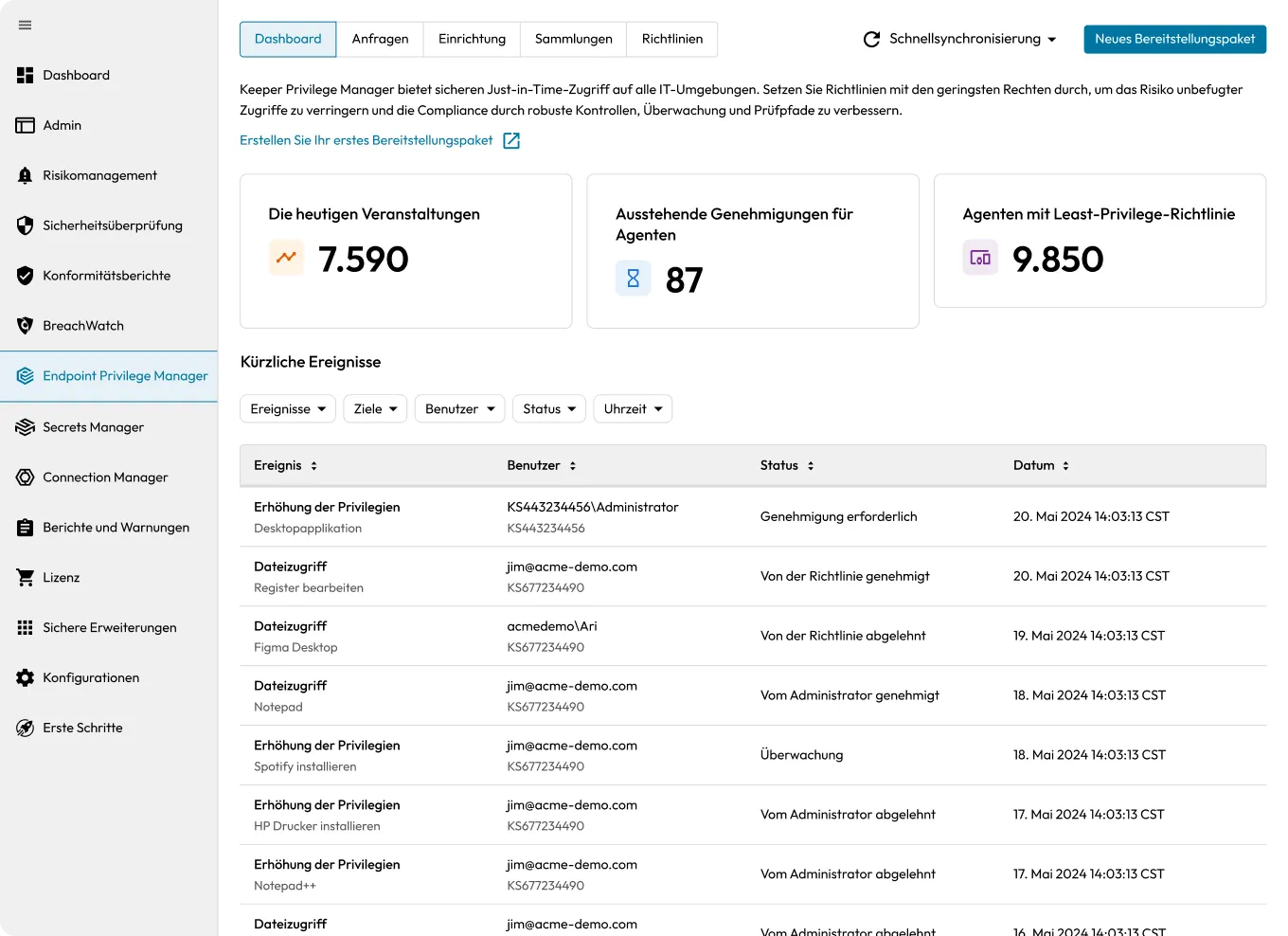

Verwaltung der geringsten Berechtigungen

Beschränkt Benutzer und Systeme auf die Mindestzugriffsrechte, die zur Ausführung ihrer autorisierten Aufgaben erforderlich sind.

Standardbasierte Architektur

Nutzt Branchenprotokolle und -spezifikationen, um sicherzustellen, dass Systeme über verschiedene Plattformen und Technologien hinweg problemlos zusammenarbeiten können.

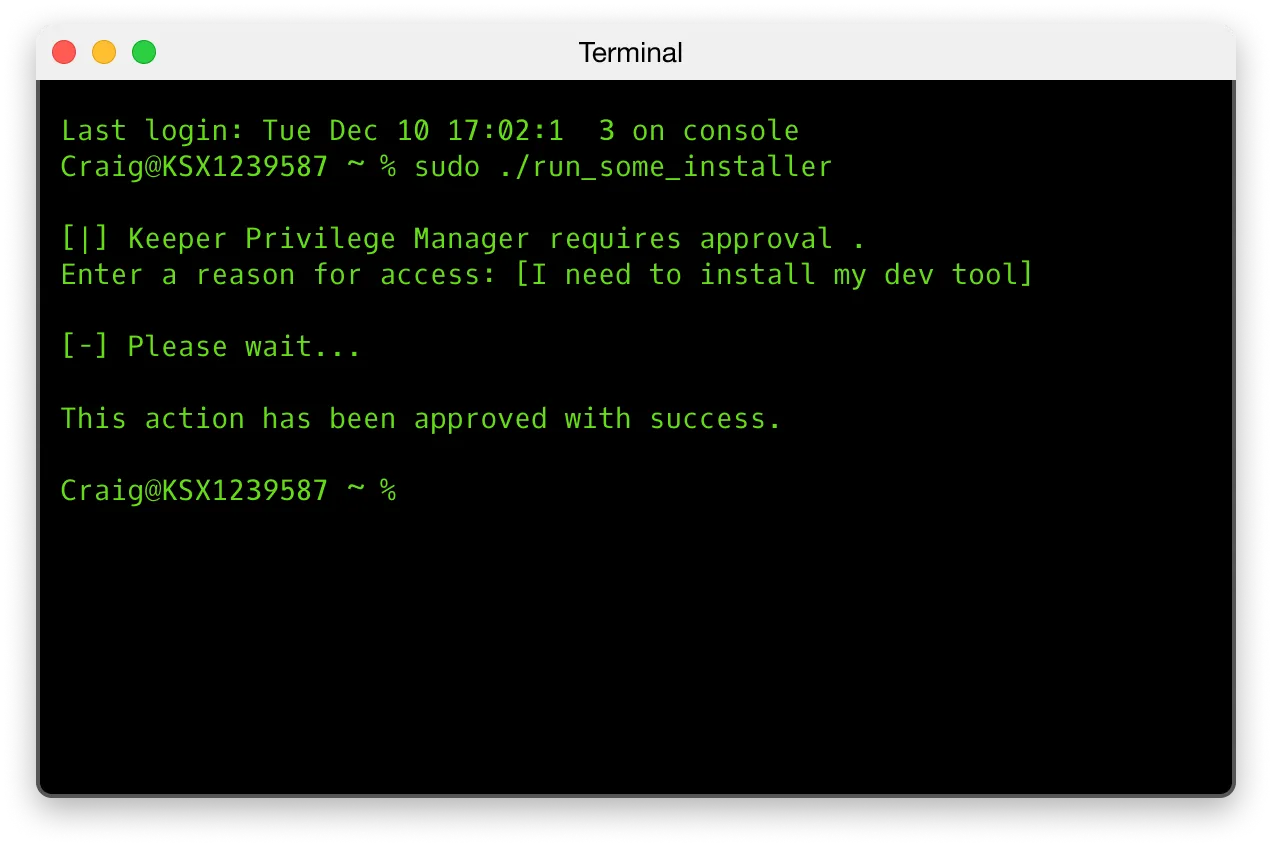

Just-in-time-zugriff

Gewährt Benutzern vorübergehend erhöhte Berechtigungen, wenn diese für bestimmte autorisierte Aufgaben benötigt werden. Diese Rechte werden automatisch widerrufen, sobald die Aufgabe abgeschlossen ist oder nach einer festgelegten Zeitspanne.

Flexibles Richtlinienmanagement

Ermöglicht Administratoren die Erstellung benutzerdefinierter, kontextabhängiger Regeln zur Rechte-Erweiterung, die sich an unterschiedliche Benutzerrollen, Anwendungen und Sicherheitsanforderungen im gesamten Unternehmen anpassen.

Berechtigungsverwaltung auf Prozessebene

Gewährt selektiv bestimmten Anwendungen und nicht einzelnen Benutzern erhöhte Berechtigungen, sodass erforderliche Programme Verwaltungsfunktionen ausführen können, während die allgemeine Systemsicherheit gewahrt bleibt.