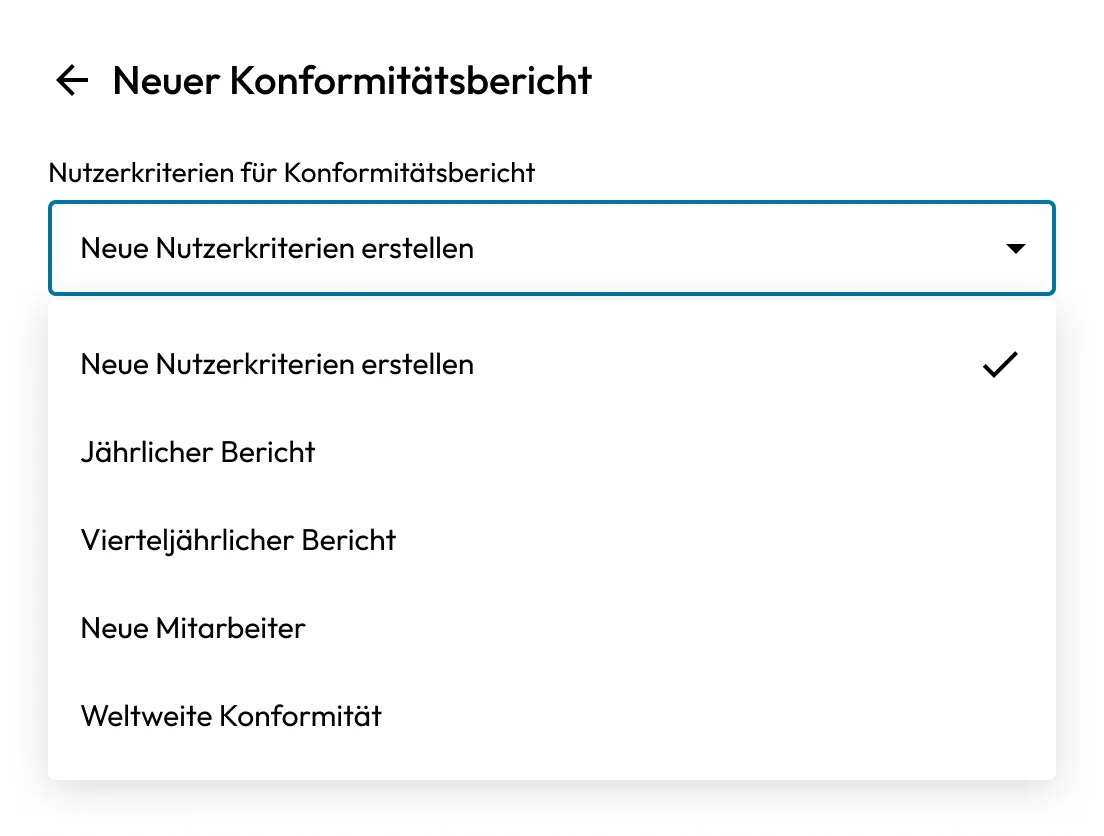

Vereinfachen Sie Audits mit vom Administrator definierten Berichten

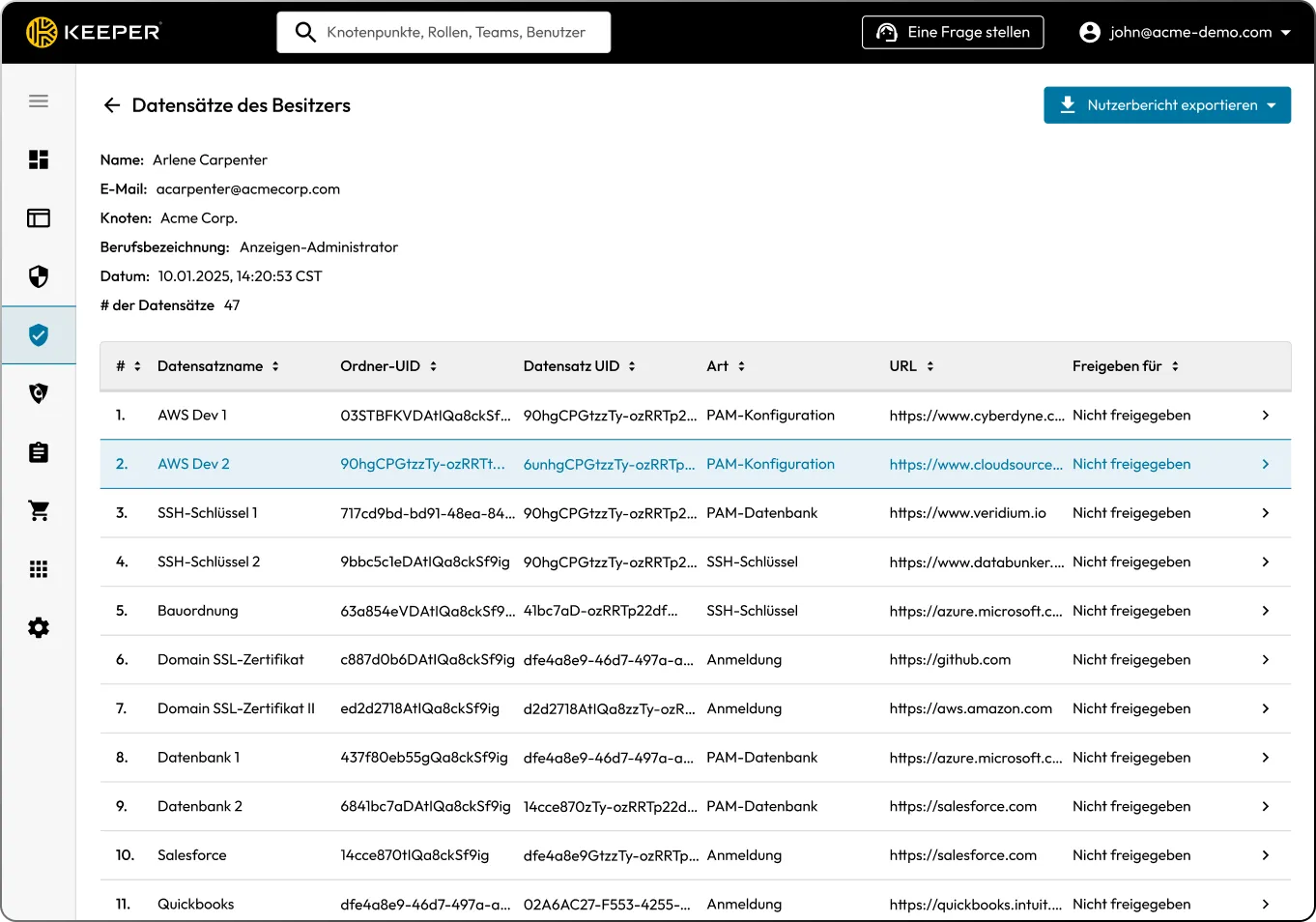

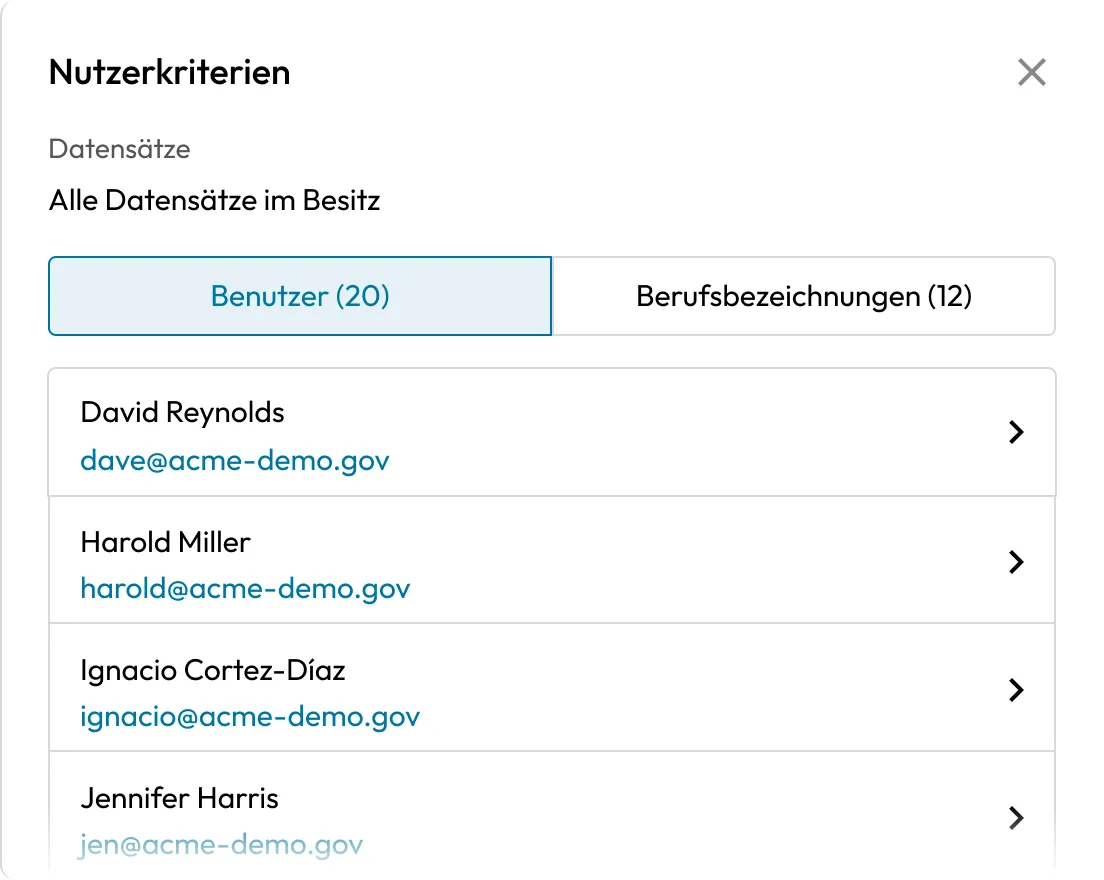

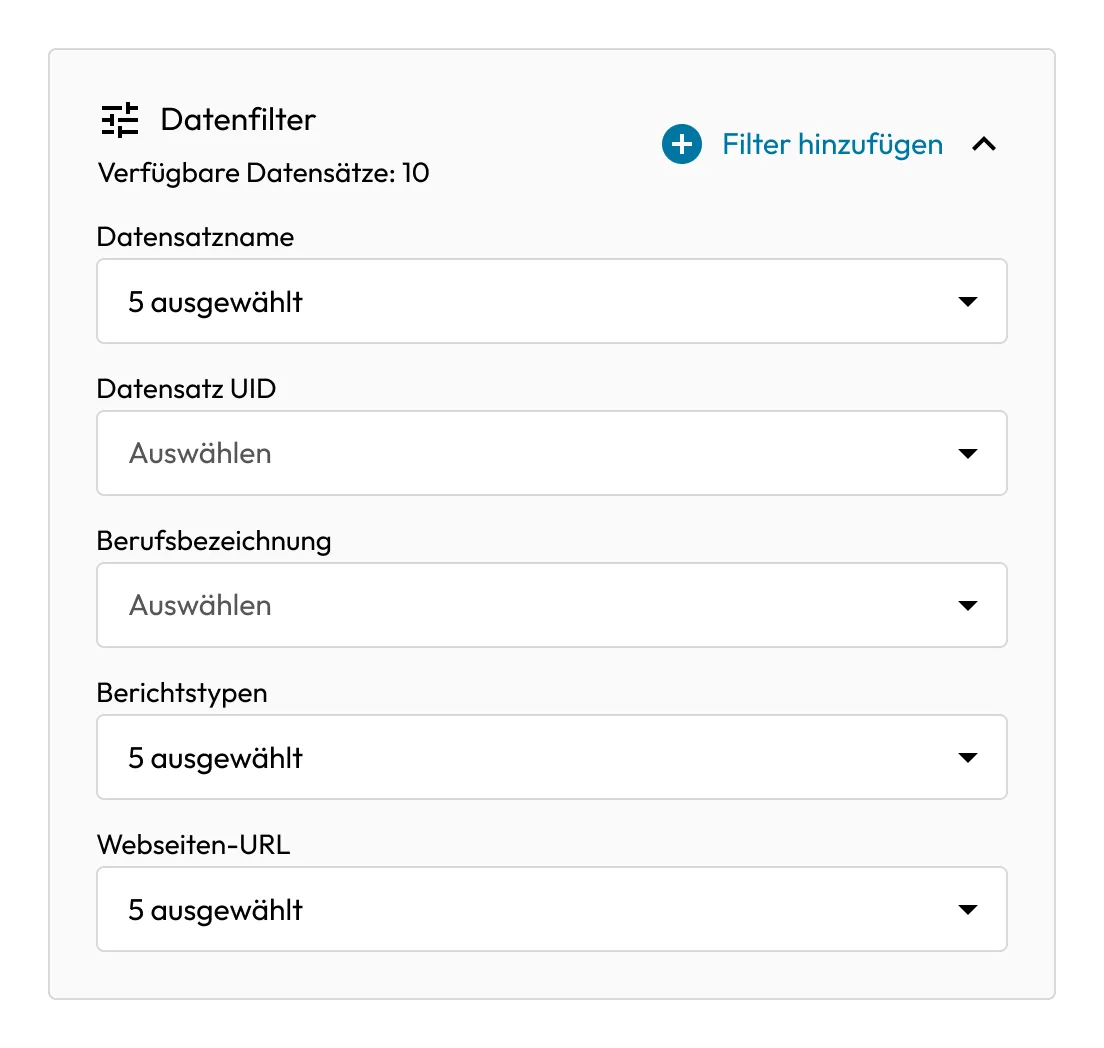

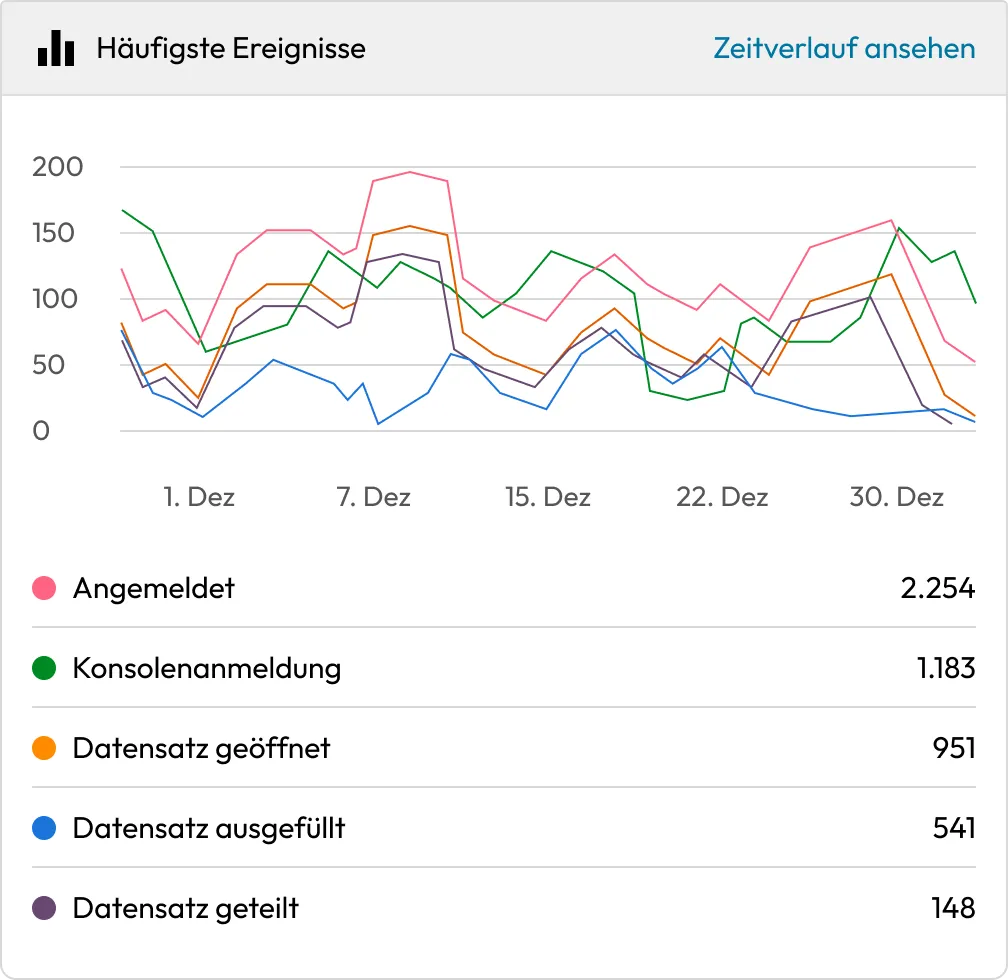

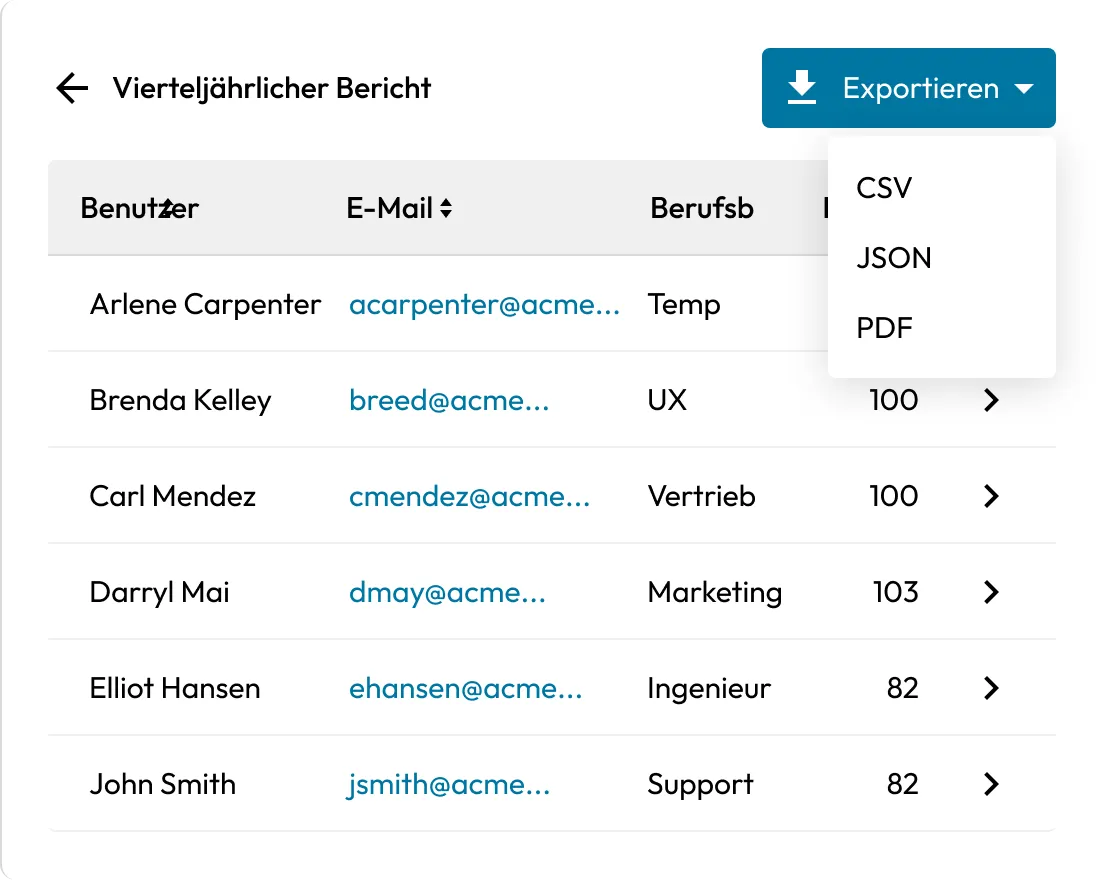

Erstellen und führen Sie Echtzeit-Audits auf Abruf mit voller administrativer Kontrolle durch. Mit Keeper können Sie den Umfang, die Zugriffsebenen und das Exportformat jedes Berichts festlegen.