Imagine que un representante de servicio al cliente de su organización cargue datos confidenciales de clientes en una herramienta de IA para redactar correos electrónicos más

Sí, la autenticación de dos factores (2FA) es capaz de detener a los hackers y evitar que accedan a sus cuentas, pero no es a prueba de balas y algunos métodos de 2FA son más seguros que otros. La 2FA es un tipo de autenticación multifactor (MFA) que requiere dos factores de autenticación. Con la 2FA, necesitará su nombre de usuario y contraseña, además de otro método de autenticación antes de poder acceder a una cuenta en línea. Habilitar la 2FA en sus cuentas le proporcionará una capa adicional de seguridad y le protegerá si alguna vez su contraseña es vulnerada.

Siga leyendo para descubrir cómo la 2FA puede detener a los hackers, cómo los hackers pueden superar la 2FA y las prácticas recomendadas en materia de 2FA para evitar que sus cuentas sean vulneradas.

Cómo consigue la 2FA para detener a los hackers

La 2FA puede protegerle contra las amenazas cibernéticas añadiendo una capa adicional de seguridad para evitar que vulneren sus cuentas. Al habilitar la 2FA, los hackers no podrán acceder a sus cuentas incluso si consiguen hacerse con su nombre de usuario y contraseña. Uno de los principales tipos de MFA que puede usarse con 2FA es un código de 2FA, que puede ser una contraseña de un solo uso basada en el tiempo (TOTP) o una contraseña de un solo uso basada en SMS (OTP). Dado que los códigos 2FA suelen recibirse en el celular, los hackers no podrán utilizar el código para verificar su identidad cuando intenten iniciar sesión en sus cuentas. Los códigos 2FA pueden generarse cómodamente con las aplicaciones de autenticación o ser enviadas por mensaje de texto, pero es importante saber que algunos métodos 2FA son más seguros que otros.

¿Pueden los hackers superar a la 2FA?

A pesar de que la 2FA es un método muy seguro de autenticación, hay algunas maneras en que los hackers pueden superarla, incluyendo los ataques de phishing, el intercambio de SIM y los sitios web falsificados.

Ataques de phishing

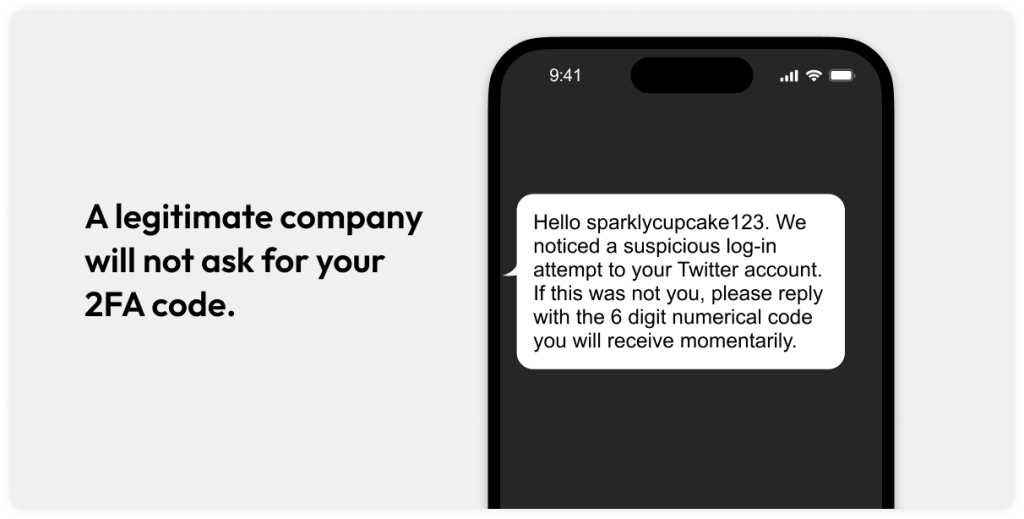

Un ataque de phishing se produce cuando un hacker le engaña para que facilite su información privada, como contraseñas o números de tarjetas de crédito, haciéndose pasar por alguien que conoce o en quien confía. Los hackers crean mensajes de phishing para persuadirle de que les envíe información confidencial, incluidos los códigos 2FA, para acceder a sus cuentas. Por ejemplo, es posible que reciba un correo electrónico de una plataforma de redes sociales que le avise de que alguien ha intentado iniciar sesión en su cuenta. El mensaje puede pedirle que responda con un código numérico en el caso de que no haya sido usted quien haya intentado iniciar sesión, pero al enviar su código 2FA, le estaría dando a un hacker acceso a su cuenta.

Intercambio de SIM

El intercambio de SIM se produce cuando un hacker se hace pasar por usted para convencer a su proveedor de telefonía de que le activen una nueva tarjeta SIM. Si bien la mayoría de los ataques de intercambio de SIM son cometidos con la intención de robar su identidad, algunos hackers lo harán para robar sus códigos de autenticación por SMS, con el objetivo de acceder a sus cuentas y vender sus datos en la dark web. Los hackers recopilan toda la información posible sobre usted, lo que les ayuda a engañar a su operador de telefonía móvil para que active una nueva tarjeta SIM. Por lo general, aseguran haber perdido el celular o que les ha sido robado, y lo más probable es que su proveedor de telefonía les active una nueva tarjeta SIM. Una vez dispongan de una nueva tarjeta SIM y la inserten en su dispositivo, recibirán sus mensajes de texto y sus llamadas, lo que significa que también recibirán sus códigos 2FA. Esta es la razón por la que recibir sus códigos 2FA por SMS se considera uno de los métodos menos seguros de MFA, porque existe la posibilidad de que un hacker se haga pasar por usted o consiga acceder a su celular.

Sitios web falsificados

¿Alguna vez ha hecho clic en un sitio web que no era lo que pretendía ser? Los sitios web falsos son aquellas webs creadas por un hacker con el objetivo de parecer lo suficientemente legítimas como para engañarle y que introduzca su información confidencial o, sin saberlo, descargue malware. Si hace clic en un enlace malicioso que le lleva a un sitio web falso, es posible que introduzca su código 2FA, y que los hackers lo utilicen para vulnerar su cuenta en línea. Aunque puede resultar complicado diferenciar entre un sitio web real y uno falso, es posible detectar los sitios web de phishing comprobando la seguridad de la URL, observando de cerca el contenido del sitio web y leyendo las reseñas en línea.

Ataques de intermediario (MITM)

Tal y como sugiere su nombre, los ataques de intermediario (MITM) se producen cuando un hacker intercepta los datos enviados entre dos personas o empresas para robarlos o alterarlos con intenciones maliciosas. Los ataques MITM suelen tener lugar en redes Wi-Fi públicas, dado que dichas redes públicas no suelen ser seguras y cualquier podría estar monitoreando o interceptando sus datos cuando se conecta a ellas. Imagine que está de vacaciones y necesita recibir un código 2FA mientras está conectado a la Wi-Fi del aeropuerto antes de subir a su avión. Los hackers podrían interceptar sus datos, ver su código 2FA y utilizarlo para acceder a su cuenta y poner en peligro su privacidad.

Phishing de consentimiento de autorización abierta (OAuth)

La autorización abierta (OAuth) es un protocolo que le da permiso para otorgar acceso a sus datos a las aplicaciones de terceros sin tener que compartir sus contraseñas. Piense en las ocasiones en que ha utilizado una aplicación, y en lugar de crear una cuenta para iniciar sesión, la aplicación le pregunta si desea iniciar sesión con su cuenta de Google o Facebook. Al permitir que esta aplicación acceda a sus cuentas, reduce el número de veces que necesita iniciar sesión en otra aplicación. Aunque esto resulta práctico, OAuth puede brindar a los hackers acceso a sus datos y cuentas a través del phishing de consentimiento, que se produce cuando un hacker crea una página falsa que se asemeja a una pantalla legítima de OAuth. Si otorga permiso a una aplicación en una página de OAuth falsificada, sin saberlo, le estará dando a un hacker acceso a sus datos, lo que les permitirá superar uno de los métodos típicos de seguridad 2FA.

Prácticas recomendadas en materia de 2FA para prevenir la vulneración de sus cuentas

Entre las prácticas recomendadas de 2FA para evitar que sus cuentas sean vulneradas por los hackers se incluyen: utilizar métodos seguros de 2FA, abstenerse de hacer clic en enlaces sospechosos y evitar las redes Wi-Fi públicas para iniciar sesión en sus cuentas.

Utilice métodos de 2FA seguros

Si bien habilitar la 2FA, por lo general, es una excelente manera de mejorar su seguridad, es importante utilizar métodos de 2FA seguros, como una aplicación de autenticación, para generar sus códigos 2FA. Las aplicaciones de autenticación crean códigos localmente en su dispositivo para utilizarlos junto a sus credenciales de inicio de sesión para acceder a sus cuentas en línea. Tras un cierto período de tiempo, los códigos de las aplicaciones de autenticación se actualizarán por otros nuevos, para garantizar que nadie pueda robar su código 2FA. Utilizar una aplicación de autenticación es mucho más seguro que recibir códigos 2FA por SMS, porque su celular siempre podría perderse o ser robado. Además, los mensajes de texto no están cifrados, lo que facilita su interceptación mediante ataques MITM o intercambios de SIM. Keeper® cuenta con una función 2FA integrada en su gestor de contraseñas que le permite generar un código 2FA y guardarlo de forma segura en su registro asociado.

Otros tipos de métodos 2FA incluyen las claves de acceso, la biometría y las llaves de seguridad por hardware. Una clave de acceso consiste en un método de autenticación sin contraseñas que sustituye a las contraseñas tradicionales. Por ejemplo, es posible que haya configurado una clave de acceso si desbloquea cualquiera de sus aplicaciones con Face ID o con sus huellas digitales. Estas claves de acceso también son tipos de biometría, que se sirven de sus características físicas o de comportamiento exclusivas para identificarle y darle acceso a sus cuentas. En lugar de basarse en algo que usted es, la llave de seguridad por hardware es algo físico que usted tiene, como un método 2FA para insertar o tocar y que confirmaría su identidad. Estos métodos 2FA adicionales son mucho más seguros que los códigos 2FA por SMS, porque no pueden ser interceptados por un hacker.

Nunca comparta sus códigos 2FA

Si recibe un correo electrónico o un mensaje de texto de una empresa pidiéndole su código 2FA, es una señal de que un hacker está intentando robar su información. La mayoría de empresas legítimas jamás le pedirán su código 2FA, así que si recibir un mensaje que sí lo hace, lo más probable es que está siendo objetivo de una estafa de phishing. Examine el mensaje detenidamente, comprobando el número de teléfono o la dirección de correo electrónico del remitente, y si no coincide exactamente con los datos oficiales o el dominio del negocio legítimo, es que se trata de un hacker. También debería considerar si el mensaje utiliza un lenguaje amenazante o de urgencia, porque solo los hackers intentarán asustarle para que comparta su información privada, como sus códigos 2FA.

Nunca haga clic en enlaces sospechosos

No debería hacer nunca clic en enlaces sospechosos, especialmente si forman parte de un correo electrónico no solicitado o un mensaje de texto, por lo más probable es que le lleven a un sitio web falso. No corra el riesgo de hacer clic en enlaces no seguros, porque podría desencadenar una infección de malware en su dispositivo o compartir su información privada de forma accidental con un hacker. En lugar de hacer clic en un enlace sospechoso, debería comprobar si el enlace es seguro, utilizando un comprobador de URL o pasando su ratón sobre el enlace en el caso de estar utilizando su computadora.

Evite iniciar sesión en sus cuentas cuanto se conecte a través de una Wi-Fi pública

Dado que cualquiera podría estar espiando o interceptando los datos de las redes Wi-Fi públicas, es importante no conectarse a las redes Wi-Fi públicas para iniciar sesión en cualquiera de sus cuentas en línea. Las redes Wi-Fi públicas no son seguras, por lo que sus datos podrían ser robados por un hacker si consiguen hacerse con el control de una red pública. Es mucho más seguro iniciar sesión en sus cuentas cuando se conecta a una red Wi-Fi privada o a una VPN.

Bloquee su SIM

En algunos casos, la única opción de método 2FA a su disposición será la autenticación por SMS, por lo que es esencial bloquear su SIM para evitar que un hacker pueda intercambiar su SIM. Bloquear su SIM protegerá sus cuentas de ser vulneradas a través de un ataque de intercambio de SIM, porque los hackers no podrán intercambiar su tarjeta SIM en su dispositivo.

Para bloquear su SIM en su iPhone, vaya a Configuración, Celular y PIN de la SIM. Active el botón junto al PIN de la SIM para habilitarlo. Tendrá que introducir el PIN predeterminado de su proveedor de celular, que suele ser «1111». Sin embargo, consulte con su operador de telefonía móvil antes de introducir el PIN predeterminado, porque introducirlo incorrectamente puede provocar un bloqueo. Una vez habilitado su PIN de la SIM, haga clic en Cambiar PIN para introducir un PIN personalizado que usted sea capaz de recordar.

Para bloquear su SIM en su Android, visite Configuración, Seguridad y privacidad, Más configuraciones de seguridad y Bloqueo de la tarjeta SIM. Active el botón junto a Bloquear tarjeta SIM para habilitarla, y luego introduzca el PIN predeterminado de su operador de telefonía móvil. Recuerde, la mayoría de los PIN son «1111», pero consulte con su operador de celular antes de introducir cualquier PIN. Una vez haya habilitado el PIN de la SIM, seleccione Cambiar el PIN de la SIM para introducir un PIN personalizado.

Utilice métodos 2FA seguros para proteger sus cuentas

La 2FA es una medida de seguridad importante que añade otra capa de seguridad a sus cuentas en línea. Con Keeper Password Manager, puede añadir cómodamente códigos 2FA para cada una de sus cuentas y guardarlas de forma segura en su bóveda digital.

Comience su prueba gratuita de 30 días de Keeper Password Manager para proteger sus cuentas de los hackers almacenando contraseñas seguras y generando códigos 2FA con facilidad.