Instytucje finansowe w dużym stopniu polegają na zewnętrznych dostawcach, takich jak procesory płatności, dostawcy platform bankowych i integracje fintech, aby utrzymać wydajność operacyjną. W rzeczywistości, według...

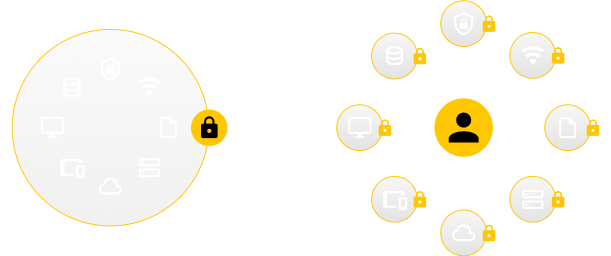

Rosnący poziom złożoności cyberataków zwiększa podatność tradycyjnych modeli zabezpieczeń, co skłania wiele organizacji do wdrożenia zabezpieczeń typu zero-trust. Główna różnica między tradycyjnymi modelami zabezpieczeń a modelami zero-trust polega na podejściu do kontroli dostępu. Tradycyjne modele zabezpieczeń zakładają zaufanie do użytkowników wewnątrz sieci, a zabezpieczenia zero-trust domyślnie weryfikują każdego użytkownika oraz urządzenie wymagając ciągłego uwierzytelniania.

Czytaj dalej, aby dowiedzieć się więcej o różnicach między modelami zero-trust a tradycyjnymi modelami zabezpieczeń, dlaczego tradycyjne modele zabezpieczeń nie są skuteczne, oraz jak rozwiązanie do zarządzania uprzywilejowanym dostępem (PAM) ułatwia wdrożenie zabezpieczeń typu zero-trust w organizacji.

Co to jest tradycyjny model zabezpieczeń?

Tradycyjny model zabezpieczeń stosuje podejście oparte na granicach, które można porównać do zamku otoczonego fosą. Po przedostaniu się upoważnionego użytkownika do sieci firmowej (zamku) ma on status zaufanego użytkownika i może swobodnie się poruszać. Model ten skupia się na ochronie granicy za pomocą zapór oraz wirtualnych sieci prywatnych (VPN), które można porównać do fosy, aby uniemożliwić nieautoryzowanym użytkownikom dostęp do sieci. Tradycyjne modele zabezpieczeń były skuteczne w przypadku, gdy większość pracowników oraz urządzeń (lub wszystkie) pracowała lokalnie. Jednak w ostatnich latach nastąpił rozwój sieci organizacji oraz przyjęcie nowych modeli zabezpieczeń, takich jak zabezpieczenia typu zero-trust, które obsługują powszechną obecnie pracę zdalną i rozproszoną.

Co to jest model bezpieczeństwa typu zero-trust?

Model bezpieczeństwa typu zero-trust eliminuje domyślne zaufanie, wymagając ciągłej weryfikacji tożsamości wszystkich użytkowników oraz urządzeń przed przyznaniem im dostępu do danych i systemów. W przeciwieństwie do tradycyjnych modeli zabezpieczeń, które zakładają zaufanie do użytkowników wewnątrz sieci, zasada zero-trust wymusza rygorystyczne uwierzytelnianie przy każdej próbie dostępu. Takie podejście ogranicza ryzyko związane z założeniem zaufania poprzez weryfikację każdego użytkownika i urządzenia za każdym razem, gdy jest wysyłane żądanie dostępu.

Najważniejsze różnice pomiędzy modelem zero-trust a tradycyjnymi modelami zabezpieczeń

Model zero-trust oraz tradycyjne modele zabezpieczeń różnią się pod względem założeń zaufania, kontroli dostępu, granic sieci, monitorowania, zasad oraz zapobiegania zagrożeniom.

Założenia zaufania

Tradycyjny model bezpieczeństwa zakłada zaufanie do użytkownika lub urządzenia wewnątrz sieci bez względu na okoliczności. Natomiast metoda bezpieczeństwa typu zero-trust zakłada brak domyślnego zaufania do użytkowników oraz urządzeń zarówno wewnątrz sieci, jak i poza nią. Tradycyjne metody zabezpieczeń opierają się na domyślnym zaufaniu, a zabezpieczenia typu zero-trust na wyraźnym zaufaniu, wymagając ciągłej weryfikacji tożsamości użytkowników oraz urządzeń przed przyznaniem dostępu.

Kontrola dostępu

Tradycyjne modele zabezpieczeń zapewniają dostęp na podstawie lokalizacji użytkownika, na przykład wewnątrz sieci organizacji, często zapewniając szeroki dostęp w tym obszarze. Zabezpieczenia typu zero-trust przyznają dostęp w oparciu o ścisłą weryfikację tożsamości oraz zachowania użytkownika lub urządzenia. Zabezpieczenia typu zero-trust zapewniają użytkownikom wyłącznie minimalny poziom dostępu wymagany w określonej roli, co ogranicza potencjalne szkody dla organizacji w przypadku zagrożenia wewnętrznego, cyberataku lub naruszenia danych.

Granice sieci

Tradycyjne modele zabezpieczeń wykorzystują zabezpieczenia granic sieci, takie jak zapory oraz sieci VPN na potrzeby ochrony sieci wewnętrznych przed zagrożeniami zewnętrznymi. Dla odróżnienia zabezpieczenia typu zero-trust nie opierają się na ustalonej granicy. Wszystkie tożsamości, zarówno wewnętrzne, jak i zewnętrzne, są traktowane tak samo, z wymogiem ciągłej weryfikacji. Dzięki temu aplikacje w chmurze oraz środowiska pracy zdalnej są tak samo bezpieczne, jak systemy lokalne.

Monitorowanie i dzienniki

Tradycyjne modele często zapewniają ograniczone możliwości monitorowania oraz rejestrowania, co zwiększa ryzyko przeoczenia podejrzanej aktywności. Ponadto niewystarczające rejestry mogą utrudniać określenie przyczyny incydentów po ich wystąpieniu. Zero-trust zapewnia dokładne rejestrowanie wszystkich dostępów oraz działań, umożliwiając monitorowanie w czasie rzeczywistym. Umożliwia to natychmiastowe wykrywanie nieprawidłowości w organizacji oraz odpowiednie reagowanie.

Zasady zabezpieczeń

Tradycyjne zasady zabezpieczeń mają zazwyczaj charakter statyczny i nie podlegają modyfikacjom po początkowym skonfigurowaniu. Może to utrudniać reagowanie na nowe zagrożenia lub dostosowanie do zmieniającego się środowiska. Zabezpieczenia typu zero-trust wykorzystują dynamiczne zasady, które dostosowują się w zależności od zachowania użytkownika oraz kontekstu. Kontrola dostępu oparta na rolach (RBAC) może na przykład modyfikować uprawnienia lub wymagać dodatkowego uwierzytelniania po wykryciu nietypowej aktywności. Ponadto RBAC zapewnia przyznawanie pracownikom w określonym projekcie dostępu wyłącznie do niezbędnych zasobów, a uprawnienia są automatycznie cofane po ukończeniu projektu.

Zapobieganie zagrożeniom

Tradycyjne modele zabezpieczeń skupiają się na ochronie przed atakami zewnętrznymi. Jednak po uzyskaniu dostępu do sieci wewnętrznej cyberprzestępcy mogą poruszać się w sieci, narażając systemy oraz dane i zwiększając potencjalne szkody.

Zabezpieczenia typu zero-trust ograniczają to ryzyko poprzez wymuszenie ścisłej segmentacji sieci oraz ograniczenie dostępu poszczególnych użytkowników i urządzeń. Ciągłe uwierzytelnianie wszystkich rodzajów komunikacji oraz działań gwarantuje ograniczenie negatywnych skutków naruszenia po jego wystąpieniu. Ponadto zaawansowane funkcje, takie jak analiza zagrożeń oraz uczenie maszynowe, zwiększają skuteczność zabezpieczeń typu zero-trust poprzez sprawniejsze wykrywanie nowych zagrożeń oraz reagowanie na nie.

Dlaczego tradycyjne modele zabezpieczeń nie są skuteczne

Tradycyjne modele zabezpieczeń mają szereg luk w porównaniu z modelami zabezpieczeń typu zero-trust, takich jak przyznawanie użytkownikom nadmiernych uprawnień dostępu, słabsze zabezpieczenia powiązane ze zwiększonym wykorzystaniem usług w chmurze, niewystarczająca reakcja na zagrożenia wewnętrzne oraz brak segmentacji.

Przyznawanie nadmiernych uprawnień dostępu

Tradycyjne modele zabezpieczeń zapewniają użytkownikom oraz urządzeniom większy dostęp, niż jest to konieczne. W ramach modelu tego rodzaju użytkownik znajdujący się w sieci organizacji może uzyskać dostęp do poufnych danych niezależnie od tego, czy jego stanowisko tego wymaga. Naraża to organizację na wiele zagrożeń bezpieczeństwa, w tym na naruszenia danych po naruszeniu konta. Modele zabezpieczeń typu zero-trust opierają się na zasadzie niezbędnych minimalnych uprawnień (PoLP), przyznając użytkownikom dostęp wyłącznie do niezbędnych zasobów, co ogranicza ryzyko potencjalnych zagrożeń wewnętrznych oraz zewnętrznych.

Ograniczenia ochrony opierającej się na granicy wobec rosnącej liczby usług w chmurze

Tradycyjne modele zabezpieczeń chronią granicę sieci organizacji za pomocą zapór oraz sieci VPN, co można porównać do struktury zamku z fosą. Jednak coraz częstsze wykorzystanie usług w chmurze umożliwia pracownikom wykonywanie obowiązków z różnych lokalizacji, co oznacza możliwość przechowywania danych poza fizyczną siecią organizacji. Z tego powodu zabezpieczenia oparte na granicach stosowane w tradycyjnych modelach są mniej skuteczne. Natomiast modele zabezpieczeń typu zero-trust chronią dane oraz zasoby niezależnie od lokalizacji, ponieważ wymagają ciągłej weryfikacji każdego żądania dostępu.

Niewystarczająca reakcja na zagrożenia wewnętrzne

Tradycyjne modele zabezpieczeń zakładają automatyczne zaufanie do użytkowników wewnątrz sieci, dlatego zazwyczaj nie są w stanie wykrywać zagrożeń wewnętrznych. Na przykład po niewłaściwym wykorzystaniu danych przez pracownika lub wykorzystaniu przez cyberprzestępcę skradzionych danych uwierzytelniających pracownika na potrzeby uzyskania dostępu, tradycyjny model zabezpieczeń może nie wykryć złośliwej aktywności, ponieważ wszyscy użytkownicy sieci są traktowani jako zaufani. Może to prowadzić do poważnych szkód w organizacji, w tym do naruszeń danych.

Brak segmentacji

Tradycyjne modele zabezpieczeń traktują sieć wewnętrzną jako jeden zaufany obszar, który umożliwia cyberprzestępcy poruszanie się wewnątrz całego systemu, jeśli uzyska do niej dostęp. Brak segmentacji w tradycyjnych modelach zabezpieczeń zwiększa ryzyko swobodnego poruszania się cyberprzestępcy po sieci organizacji, co może prowadzić do większych szkód. W przeciwieństwie do tradycyjnych modeli zabezpieczeń, modele zabezpieczeń typu zero-trust dzielą sieć organizacji na mniejsze segmenty, aby ograniczyć dostęp do określonych obszarów sieci.

Jak rozwiązanie PAM ułatwia wdrożenie zabezpieczeń typu zero-trust w organizacji

Wykorzystanie zaawansowanego rozwiązania PAM umożliwia organizacjom przejście z tradycyjnych modeli zabezpieczeń na modele zabezpieczeń typu zero-trust. Oto kilka przyczyn, dla których rozwiązanie PAM może wspierać organizacje we wdrażaniu modeli zabezpieczeń typu zero-trust.

Wsparcie zasady niezbędnych minimalnych uprawnień (PoLP)

Ponieważ model zabezpieczeń jest zgodny z PoLP, PAM zapewnia użytkownikom dostęp wyłącznie do zasobów niezbędnych do wykonywania przydzielonych zadań. To ograniczenie zmniejsza ryzyko nieautoryzowanego dostępu oraz minimalizuje potencjalne szkody w przypadku naruszenia konta pracownika. Zamiast przyznawania pracownikowi pełnego dostępu do poufnych danych, które nie są mu potrzebne do wykonywania obowiązków, PAM obsługuje RBAC, zapewniając pracownikom dostęp wyłącznie do danych niezbędnych do wykonywania określonych obowiązków służbowych.

Optymalizacja uprawnień w razie potrzeby

Wykorzystanie rozwiązania PAM takiego jak KeeperPAM® firmy Keeper Security umożliwia przyznawanie użytkownikom w organizacji dostępu typu just-in-time (JIT), czyli tymczasowego dostępu do poufnych danych w razie potrzeby. Dostęp JIT nie tylko ogranicza występowanie stałych uprawnień, ale także minimalizuje powierzchnię ataku organizacji, gwarantując ważność danych uwierzytelniających wyłącznie na czas określonego zadania, co jest zgodne z zasadami bezpieczeństwa typu zero-trust. PAM eliminuje stały dostęp w organizacji i przyznaje uprawnienia tylko w razie potrzeby wykonywania określonych zadań w określonym czasie, po którego upływie uprawnienia te są cofane. Można również zaplanować automatyczne wymuszanie zmiany haseł po cofnięciu dostępu, aby zapewnić bezpieczeństwo zasobów.

Monitorowanie kont uprzywilejowanych i sesji oraz zarządzanie nimi

PAM umożliwia ciągłe monitorowanie oraz śledzenie aktywności kont uprzywilejowanych, ułatwiając identyfikację w organizacji podejrzanych zachowań oraz reagowanie na potencjalne zagrożenia bezpieczeństwa z wykorzystaniem monitorowania w czasie rzeczywistym. Oprócz powiadomień w czasie rzeczywistym zaawansowany moduł raportowania i alertów (ARAM) rozwiązania Keeper umożliwia administratorom oraz zespołom ds. zgodności monitorowanie incydentów związanych z bezpieczeństwem i wykrywanie nietypowych zachowań urządzeń. Na przykład, jeśli administrator próbuje uzyskać dostęp do poufnych danych finansowych poza godzinami pracy, rozwiązanie PAM powiadamia zespół ds. bezpieczeństwa organizacji, aby umożliwić natychmiastowe podjęcie działań.

Integracja MFA

Rozwiązanie PAM takie jak KeeperPAM wzmacnia uwierzytelnianie, integrując uwierzytelnianie wieloskładnikowe (MFA), które stanowi dodatkową warstwę zabezpieczeń poprzez weryfikację tożsamości użytkowników przed uzyskaniem dostępu do poufnych informacji. MFA uniemożliwia cyberprzestępcom dostęp do poufnych danych nawet po kradzieży danych uwierzytelniających użytkownika bez zastosowania dodatkowej formy weryfikacji, co jest zgodne z zasadami bezpieczeństwa typu zero-trust.

Segmentacja oraz izolacja zasobów

PAM wymusza ścisłą kontrolę dostępu poprzez segmentację zasobów, dzięki czemu użytkownicy mogą korzystać wyłącznie z określonych systemów, do których mają uprawnienia dostępu. Minimalizuje to ryzyko poruszania się cyberprzestępców w sieci po uzyskaniu nieautoryzowanego dostępu. Ponieważ segmentacja sieci jest podstawą zabezpieczeń typu zero-trust, PAM zapewnia niezbędne narzędzia do zwiększenia ogólnego bezpieczeństwa organizacji.

Bezproblemowe wdrożenie podejścia zero-trust z wykorzystaniem rozwiązania KeeperPAM®

Wykorzystanie rozwiązania KeeperPAM umożliwia bezproblemowe wdrożenie modeli zabezpieczeń typu zero-trust w organizacji. Rozwiązanie KeeperPAM wspiera wszystkie obszary cyberbezpieczeństwa organizacji, wymuszając dostęp na zasadzie niezbędnych minimalnych uprawnień, optymalizując uprawnienia, monitorując konta uprzywilejowane oraz zarządzając nimi, integrując MFA oraz segmentując sieci.

Już dziś zamów demo rozwiązania KeeperPAM, aby usprawnić zarządzanie dostępem oraz wdrożyć model zabezpieczeń typu zero-trust w organizacji.