Las instituciones financieras dependen en gran medida de proveedores externos (como procesadores de pagos, proveedores de plataformas bancarias e integraciones de tecnología financiera) para mantener su

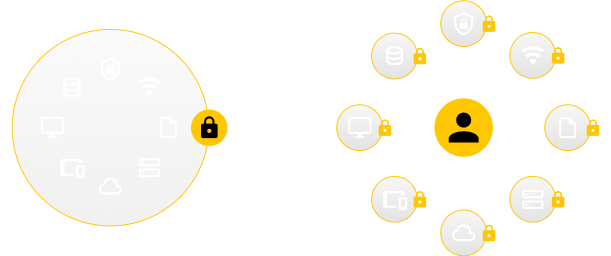

A medida que los ataques cibernéticos crecen en sofisticación, los modelos de seguridad tradicionales se vuelven más vulnerables, lo que lleva a muchas organizaciones a adoptar una seguridad de confianza cero. La principal diferencia entre los modelos de seguridad tradicionales y los de confianza cero es cómo abordan el control de acceso. Los modelos de seguridad tradicionales dan por sentado que se debe confiar en los usuarios que están dentro de sus redes, mientras que la seguridad de confianza cero verifica a todos los usuarios y dispositivos por defecto, lo que requiere una autenticación continua.

Siga leyendo para obtener más información sobre las diferencias entre los modelos de seguridad de confianza cero y los tradicionales, sobre cómo los modelos de seguridad tradicionales no son suficientes y sobre las formas en que una solución de gestión del acceso privilegiado (PAM) ayuda a las organizaciones a implementar la seguridad de confianza cero.

¿Qué es un modelo de seguridad tradicional?

Los modelos de seguridad tradicionales siguen un modelo basado en el perímetro, a menudo conocido como de «castillo y foso». Cuando un usuario autorizado está dentro de la red de la empresa, que actúa a modo de castillo, se confía en él y puede moverse libremente. Este modelo se centra en defender el perímetro con cortafuegos y redes privadas virtuales (VPN), que actúan como foso, para mantener a los usuarios no autorizados fuera de la red. Los modelos de seguridad tradicionales funcionaban bien cuando la mayoría o todos los empleados y los equipos estaban en las instalaciones. Sin embargo, en los últimos años, las organizaciones han escalado sus redes y adoptado nuevos modelos de seguridad, como la seguridad de confianza cero, para ser compatibles con el trabajo remoto y distribuido tan generalizado.

¿En qué consiste un modelo de seguridad de confianza cero?

Un modelo de seguridad de confianza cero acaba con la confianza implícita, y requiere una verificación continua de identidad para todos los usuarios y dispositivos antes de conceder acceso a los datos y los sistemas. A diferencia de los modelos de seguridad tradicionales, que dan por sentada la confianza en los usuarios que se encuentran dentro de la red, la confianza cero impone una autenticación estricta para cada intento de acceso. Este enfoque mitiga los riesgos asociados a dar la confianza por sentado, y verifica cada usuario y dispositivo cada vez que se realiza una solicitud de acceso.

Las diferencias clave entre la confianza cero y los modelos de seguridad tradicionales

Los modelos de confianza cero y de seguridad tradicionales difieren a la hora de dar por sentadoss ciertos supuestos de confianza, controles de acceso, límites de red, monitoreo, políticas y prevención de amenazas.

Supuestos de confianza

Los modelos de seguridad tradicionales suponen que una vez que un usuario o dispositivo está dentro de la red, se puede confiar en ellos sin más. Por el contrario, los métodos de seguridad de confianza cero suponen que no se debe confiar en ningún usuario o dispositivo por defecto, independientemente de si están dentro o fuera de una red. Mientras que los métodos de seguridad tradicionales se basan en la confianza implícita, la seguridad de confianza cero funciona con base en una confianza explícita, ya que verifica continuamente las identidades de los usuarios y los dispositivos antes de conceder acceso.

Control de acceso

Los modelos de seguridad tradicionales otorgan acceso en función de la ubicación del usuario, como cuando se encuentra dentro de la red de una organización, lo que a menudo proporciona un acceso bastante amplio una vez en el interior. Sin embargo, la seguridad de confianza cero otorga acceso basado en una verificación estricta de la identidad y el comportamiento de un usuario o de un dispositivo. Los usuarios reciben solo el acceso mínimo necesario para su función con una seguridad de confianza cero, lo que limita los daños a una organización en caso de una amenaza interna, un ataque cibernético o una violación de datos.

Límites de la red

Los modelos de seguridad tradicionales se basan en defensas perimetrales como cortafuegos y VPN para proteger las redes internas de las amenazas externas. Por el contrario, la seguridad de confianza cero no se basa en un perímetro fijo. Trata a todas las identidades, tanto internas como externas, de la misma manera, lo que requiere una verificación constante. Esto garantiza que las aplicaciones en la nube y los entornos de trabajo remoto sean tan seguros como los sistemas locales.

Monitoreo y registros

Los modelos tradicionales a menudo tienen capacidades limitadas de monitoreo y registro, lo que aumenta el riesgo de pasar por alto actividades sospechosas. Además, los registros inadecuados pueden dificultar la identificación de la causa de los incidentes cuando ocurren. La confianza cero registra meticulosamente todos los accesos y las operaciones, lo que permite la supervisión en tiempo real. Esto permite a las organizaciones detectar anomalías de inmediato y responder adecuadamente sin demoras.

Políticas de seguridad

Las políticas de seguridad tradicionales suelen ser estáticas y permanecen sin cambios tras su configuración inicial. Esto puede dificultar la respuesta a las amenazas emergentes o la adaptación a los entornos en evolución. Por el contrario, la seguridad de confianza cero aplica políticas dinámicas que se ajustan en función del comportamiento del usuario y del contexto. Por ejemplo, el control de acceso basado en roles (RBAC) puede modificar los permisos o requerir una autenticación adicional cuando se detecta actividad inusual. Además, el RBAC garantiza que los empleados que trabajan en un proyecto específico reciban acceso solo a los recursos relevantes, con permisos revocados automáticamente una vez que finaliza el proyecto.

Prevención de amenazas

Los modelos de seguridad tradicionales se centran en la protección contra los ataques externos. Sin embargo, si los ciberdelincuentes obtienen acceso a la red interna, pueden moverse lateralmente, comprometiendo los sistemas y los datos y aumentando los daños potenciales.

La seguridad de confianza cero mitiga este riesgo al aplicar una segmentación de red estricta y limitar el acceso de todos los usuarios y dispositivos. La autenticación continua para todas las comunicaciones y acciones garantiza que, incluso si se produce una violación, su impacto estará contenido. Además, las capacidades avanzadas como la inteligencia sobre amenazas y el aprendizaje automático mejoran la seguridad de confianza cero al detectar y responder a las amenazas emergentes de manera más efectiva.

Por qué se quedan cortos los modelos de seguridad tradicionales

En comparación con los modelos de seguridad de confianza cero, los modelos de seguridad tradicionales sufren de varias vulnerabilidades, como conceder privilegios de acceso excesivos a los usuarios, defensas más débiles con el mayor uso de servicios en la nube, responder de forma insuficiente a las amenazas internas y falta de segmentación.

Concesión excesiva de privilegios de acceso

Los modelos de seguridad tradicionales tienden a proporcionar a los usuarios y dispositivos más acceso del que realmente necesitan. Con este modelo, una vez que un usuario está dentro de la red de una organización, puede acceder a datos sensibles independientemente de si es necesario o no para su trabajo. Esto expone a las organizaciones a demasiados riesgos de seguridad, incluidas las violaciones de datos, cuando una cuenta es vulnerada. Dado que los modelos de seguridad de confianza cero siguen el principio de privilegios mínimos (PoLP), los usuarios pueden acceder solo a lo que es necesario, lo que reduce el daño de las posibles amenazas, tanto internas como externas.

Los límites de las defensas perimetrales con el aumento de los servicios en la nube

Los modelos de seguridad tradicionales protegen el perímetro de la red de una organización con cortafuegos y VPN, siguiendo la estructura de «castillo y foso». Sin embargo, con el aumento del uso de los servicios en la nube, los empleados pueden trabajar desde muchas ubicaciones, lo que significa que los datos pueden estar almacenados fuera de la red física de una organización. Esto hace que la seguridad basada en el perímetro, como la utilizada en los modelos tradicionales, sea menos efectiva. Por el contrario, los modelos de seguridad de confianza cero protegen los datos y los recursos independientemente de su ubicación porque verifican continuamente cada solicitud de acceso.

Respuesta insuficiente a las amenazas internas

Debido a que los modelos de seguridad tradicionales asumen que los usuarios dentro de una red son automáticamente de confianza, generalmente no logran detectar las amenazas internas. Por ejemplo, si un empleado hace un mal uso de los datos o un cibercriminal utiliza las credenciales robadas de un empleado para obtener acceso, un modelo de seguridad tradicional puede no identificar la actividad maliciosa porque todos los usuarios dentro de la red son inherentemente de confianza. Esto puede derivar en graves daños dentro de una organización, incluidas las violaciones de seguridad/datos/etc.

Falta de segmentación

Con los modelos de seguridad tradicionales, las redes internas se consideran espacios de confianza, por lo que si un cibercriminal obtiene acceso a ellas, pueden moverse lateralmente dentro de todo el sistema. La falta de segmentación en los modelos de seguridad tradicionales aumenta el riesgo de que un cibercriminal se mueva libremente a través de la red de una organización, lo que potencialmente provocaría daños más amplios. A diferencia de los modelos de seguridad tradicionales, los modelos de seguridad de confianza cero dividen la red de una organización en segmentos más pequeños para restringir el acceso a ciertas áreas de la red.

Cómo la PAM contribuye a que las organizaciones puedan implementar una seguridad de confianza cero

Las organizaciones pueden pasar de los modelos de seguridad tradicionales a los modelos de seguridad de confianza cero con la ayuda de una solución de PAM sólida. Aquí tiene algunas formas en que una solución de PAM puede ayudar a las organizaciones a implementar modelos de seguridad de confianza cero.

Reforzar el principio de privilegios mínimos (PoLP)

Dado que el modelo de seguridad sigue el PoLP, la PAM garantiza que los usuarios solo tengan acceso a los recursos necesarios para sus trabajos. Esta limitación reduce el riesgo de accesos no autorizados y minimiza los daños potenciales si la cuenta de un empleado se ve comprometida. En lugar de dar a un empleado acceso total a los datos sensibles que no son necesarios para su función, la PAM apoya el RBAC y otorga a los empleados solo lo que necesitan para realizar sus tareas laborales específicas.

Optimizar los permisos cuando sea necesario

Con una solución de PAM como KeeperPAM®, de Keeper Security, las organizaciones pueden proporcionar acceso justo a tiempo (JIT) a los usuarios, lo que les permite disfrutar de acceso temporal a los datos sensibles cuando sea necesario. El acceso JIT no solo reduce los privilegios permanentes, sino que también minimiza la superficie de ataque de una organización al garantizar que las credenciales sean válidas solo durante la duración de una tarea determinada, en línea con los principios de seguridad de confianza cero. La PAM acaba con el acceso permanente dentro de las organizaciones y concede privilegios solo cuando es necesario para tareas específicas dentro de un período de tiempo establecido, después de lo cual esos privilegios se revocan. La rotación automática de contraseñas también se puede programar para que se ejecute una vez revocado el acceso, para garantizar así que los recursos estén seguros.

Monitoreo y gestión de cuentas privilegiadas y sesiones

La PAM supervisa y rastrea continuamente la actividad de las cuentas privilegiadas, lo que ayuda a las organizaciones a identificar comportamientos sospechosos y a responder a posibles amenazas de seguridad con un monitoreo en tiempo real. Además de las notificaciones en tiempo real, el módulo de informes y alertas avanzados (ARAM) de Keeper permite a los administradores y a los equipos de cumplimiento supervisar los incidentes de seguridad y detectar comportamientos inusuales de los dispositivos. Por ejemplo, si un administrador intenta acceder a datos financieros confidenciales fuera del horario comercial, una solución de PAM notificará al equipo de seguridad de la organización para que puedan actuar de inmediato.

Integración de MFA

Una solución de PAM como KeeperPAM fortalece la autenticación al integrar la autenticación multifactor (MFA), lo que añade una capa adicional de seguridad al verificar las identidades de los usuarios antes de que puedan acceder a información confidencial. La MFA garantiza que, incluso si las credenciales de un usuario son robadas, los ciberdelincuentes no pueden acceder a la información confidencial sin una forma de verificación adicional, en línea con los principios de seguridad de confianza cero.

Segmentación y aislamiento de recursos

La PAM impone controles de acceso estrictos mediante la segmentación de los recursos para que los usuarios puedan interactuar solo con los sistemas específicos a los que están autorizados a acceder. Esto minimiza las posibilidades de que los ciberdelincuentes se muevan lateralmente dentro de una red si obtienen acceso no autorizado. Dado que la segmentación de la red es fundamental para la seguridad de confianza cero, la PAM proporciona herramientas críticas para que las organizaciones fortalezcan su seguridad general.

Implemente la confianza cero sin problemas con KeeperPAM®

Las organizaciones pueden implementar modelos de seguridad de confianza cero sin problemas con KeeperPAM. Al reforzar el acceso de privilegios mínimos, optimizar los permisos, supervisar y gestionar las cuentas privilegiadas, integrar la autenticación multifactor (MFA) y segmentar las redes, KeeperPAM fomenta la seguridad cibernética en todas las áreas de una organización.

Solicite un demo de KeeperPAM hoy mismo para mejorar la gestión de acceso de su organización e implementar un modelo de seguridad de confianza cero.