Bezpieczne udostępnianie w Keeper działa poprzez szyfrowanie rekordów za pomocą kluczy szyfrowania na poziomie rekordów, egzekwowanie szczegółowych uprawnień oraz zapewnienie administratorom scentralizowanej kontroli zas...

Uwierzytelnianie wieloskładnikowe (MFA) jest konieczne ze względów cyberbezpieczeństwa do ochrony kont w Internecie. Gwarantuje, że tylko upoważnieni użytkownicy mogą uzyskać dostęp do konta. Jednak nie wszystkie metody MFA są jednakowo bezpieczne. Aplikacja uwierzytelniająca jest bezpieczniejsza niż uwierzytelnianie SMS, ponieważ kody 2FA są generowane lokalnie, co uniemożliwia ich przechwycenie przez cyberprzestępców w odróżnieniu od wiadomości SMS.

Czytaj dalej, aby dowiedzieć się więcej o aplikacjach uwierzytelniających, uwierzytelnianiu SMS, dlaczego aplikacje uwierzytelniające są bezpieczniejsze niż uwierzytelnianie SMS i jak skonfigurować aplikację uwierzytelniającą.

Co to jest aplikacja uwierzytelniająca?

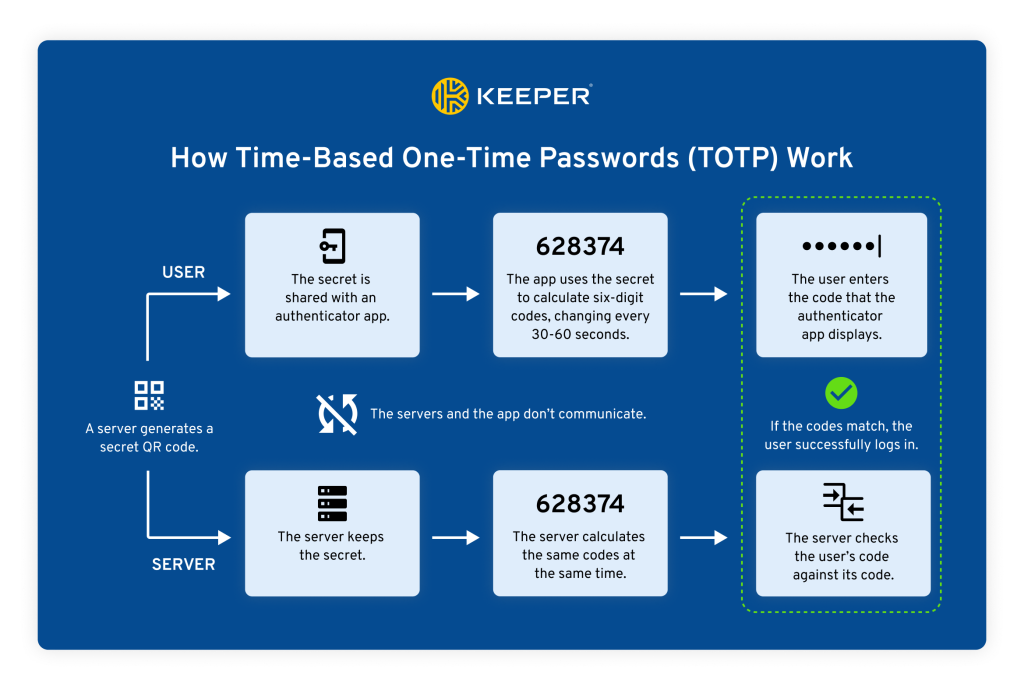

Aplikacja uwierzytelniająca to aplikacja używana jako dodatkowa metoda weryfikacji MFA. Generuje lokalny kod na urządzeniu, który jest wykorzystywany wraz z danymi uwierzytelniającymi logowania do uzyskania dostępu do kont w Internecie. Kody aplikacji uwierzytelniającej to jednorazowe hasła czasowe (TOTP). TOTP to unikatowe kody o długości od sześciu do ośmiu cyfr i ważności od 30 do 60 sekund. Po upływie 30–60 sekund aplikacja uwierzytelniająca generuje nowy, unikatowy kod TOTP na podstawie tajnego algorytmu.

Aplikacje uwierzytelniające działają na podstawie modelu weryfikacji TOTP. Po skonfigurowaniu MFA dla konta użytkownik może wybrać metodę TOTP. Spowoduje to utworzenie przez serwer konta kodu QR dla aplikacji uwierzytelniającej do zeskanowania lub tajnego klucza, który można wprowadzić ręcznie. Kod QR i klucz zawierają tajny algorytm, który generuje kody TOTP w czasie rzeczywistym. Po zakończeniu konfiguracji aplikacji uwierzytelniającej przez użytkownika zarówno aplikacja uwierzytelniająca, jak i serwer konta niezależnie i jednocześnie wygenerują ten sam kod.

Przy próbie zalogowania się na konto użytkownik wprowadza dane uwierzytelniające logowania wraz z kodem TOTP z aplikacji uwierzytelniającej. Następnie serwer konta sprawdza kod TOTP użytkownika, porównując go z kodem wygenerowanym przez serwer konta. Jeśli kody są zgodne, użytkownik otrzymuje dostęp do konta. Jeśli kody nie pasują do siebie, dostęp do konta nie zostaje przyznany.

CO to jest uwierzytelnianie SMS?

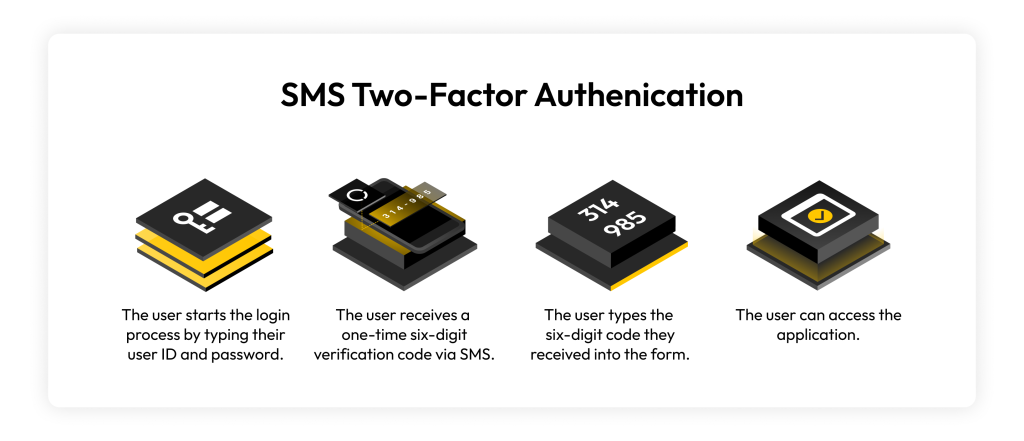

Uwierzytelnianie SMS to rodzaj metody uwierzytelniania, która weryfikuje tożsamość użytkownika za pomocą kodu wysyłanego za pośrednictwem wiadomości tekstowej. Te kody to jednorazowe hasła (OTP), które są generowane do jednorazowego użytku. OTP mogą mieć ważność od 30 sekund do godziny, a po upływie tego czasu użytkownicy muszą poprosić o nowe hasło OTP.

Podczas tworzenia konta użytkownicy często otrzymują prośbę o podanie numeru telefonu, który serwer konta wykorzystuje do wysłania kodu OTP. Aby uzyskać dostęp do konta, użytkownicy muszą podać dane uwierzytelniające logowania wraz z kodem OTP otrzymanym za pośrednictwem wiadomości tekstowej. Uwierzytelnianie za pomocą wiadomości e-mail działa podobnie jak uwierzytelnianie SMS, ale do wysyłania kodów OTP wykorzystuje adres e-mail zamiast numeru telefonu.

Dlaczego należy korzystać z aplikacji uwierzytelniającej zamiast z uwierzytelniania SMS

Należy korzystać z aplikacji uwierzytelniającej zamiast uwierzytelniania SMS, ponieważ jest to bezpieczniejsza metoda o mniejszym prawdopodobieństwie przechwycenia przez cyberprzestępców. Aplikacje uwierzytelniające generują kody 2FA lokalnie na urządzeniu, zamiast wysyłać je w niezaszyfrowanej postaci za pośrednictwem wiadomości tekstowej. Kody 2FA w aplikacjach uwierzytelniających zmieniają się co 30–60 sekund, co utrudnia cyberprzestępcom ich kradzież.

Uwierzytelnianie SMS wysyła niezaszyfrowane kody 2FA za pośrednictwem wiadomości tekstowej. Kody SMS 2FA mogą zostać łatwo naruszone w wyniku ataków typu man-in-the-middle i przechwycenia karty SIM.

- Atak typu man-in-the-middle: rodzaj cyberataku, w którym cyberprzestępcy przechwytują dane przesyłane za pośrednictwem niezaszyfrowanej sieci Wi-Fi. Jeśli użytkownik łączy się z fałszywą lub publiczną siecią Wi-Fi, cyberprzestępcy mogą przechwytywać, ukraść lub modyfikować ruch w Internecie użytkownika, w tym kody 2FA.

- Przechwycenie karty SIM: występuje, gdy cyberprzestępcy podszywają się pod ofiarę, aby przekonać operatora sieci komórkowej do aktywacji nowej karty SIM z numerem telefonu ofiary. W takim przypadku cyberprzestępcy otrzymują wiadomości tekstowe i połączenia telefoniczne ofiary, które mogą wykorzystać do kradzieży kodów SMS 2FA.

Ponieważ aplikacje uwierzytelniające generują kody 2FA lokalnie, kody nie mogą zostać przechwycone przez cyberprzestępców. Jedynym sposobem na kradzież kodów 2FA z aplikacji uwierzytelniającej jest naruszenie urządzenia za pomocą złośliwego oprogramowania, inżynierii społecznej lub fizycznej kradzieży urządzenia, ale takie metody mogą zostać wykorzystane również do kradzieży kodów SMS. Innym sposobem na kradzież kodów 2FA z aplikacji uwierzytelniających jest kradzież kodu QR, co jest rzadko spotykane i bardzo trudne. Użytkownicy mogą z łatwością chronić kody 2FA aplikacji uwierzytelniającej, zabezpieczając urządzenie za pomocą kodu PIN, unikając złośliwego oprogramowania i inżynierii społecznej oraz zachowując kody QR oraz 2FA w tajemnicy.

Jak skonfigurować aplikację uwierzytelniającą

Konfiguracja MFA za pomocą aplikacji uwierzytelniającej jest łatwa. Oto etapy konfiguracji aplikacji uwierzytelniającej:

- Wybierz aplikację uwierzytelniającą: nie wszystkie aplikacje uwierzytelniające są takie same. Należy wybrać aplikację uwierzytelniającą odpowiednią do potrzeb. Zalecamy korzystanie z menedżera haseł, ponieważ niektóre menedżery haseł mogą generować i przechowywać kody 2FA w cyfrowym magazynie haseł.

- Pobierz aplikację uwierzytelniającą na urządzenie: jeśli korzystasz z samodzielnej aplikacji uwierzytelniającej, należy pobrać aplikację na urządzenie. Pobierz aplikację uwierzytelniającą na smartfon, aby zawsze mieć do niej dostęp.

- Włącz MFA na koncie: po pobraniu aplikacji uwierzytelniającej należy zalogować się na konto i włączyć MFA. Wybierz ustawienie umożliwiające korzystanie z aplikacji uwierzytelniającej jako metody MFA. Następnie konto wyświetli kod QR i tajny klucz z algorytmem generującym TOTP.

- Zeskanuj kod QR lub wprowadź tajny klucz za pomocą aplikacji uwierzytelniającej: teraz zeskanuj kod QR za pomocą aplikacji uwierzytelniającej lub ręcznie wprowadź tajny klucz, aby aplikacja uwierzytelniająca mogła wygenerować te same kody TOTP co serwer konta.

- Gotowe: aplikacja uwierzytelniająca została skonfigurowana jako metoda MFA dla konta. Przy kolejnej próbie zalogowania się na konto konieczne będzie użycie TOTP z aplikacji uwierzytelniającej w celu uzyskania dostępu. W przypadku konfiguracji MFA dla innych kont należy powtarzać kroki 3 i 4.

Jak menedżery haseł chronią konta za pomocą zintegrowanego uwierzytelniania 2FA

Chociaż korzystanie z uwierzytelniania SMS jest lepsze niż brak MFA, należy korzystać z aplikacji uwierzytelniającej zamiast uwierzytelniania SMS, ponieważ jest ona bezpieczniejsza. Aplikacje uwierzytelniające są wygodne, bezpieczne i bezpłatne, co sprawia, że są lepszym wyborem na potrzeby MFA.

Możesz korzystać z menedżera haseł jako metody MFA. Niektóre menedżery haseł mają zintegrowane aplikacje uwierzytelniające, które generują i przechowują kody 2FA dla kont. Korzystanie z menedżera haseł ułatwia logowanie się na konta, ponieważ umożliwia dostęp do danych uwierzytelniających logowania i kodów 2FA z dowolnego urządzenia. Niektóre menedżery haseł oferują funkcję automatycznego wypełniania, która wypełnia dane uwierzytelniające logowania i kody 2FA podczas próby zalogowania.

Keeper Password Manager ma funkcje zintegrowanej aplikacji uwierzytelniającej, umożliwiając generowanie kodów 2FA przy każdej próbie zalogowania się na konta. Oferuje również funkcję KeeperFill, która automatycznie wypełnia dane uwierzytelniające logowania i kody 2FA przy próbie zalogowania się na konta. Zarejestruj się, aby skorzystać z bezpłatnej wersji próbnej i chronić konta za pomocą silnego MFA.