Wyobraźmy sobie, że pracownik działu obsługi klienta w Państwa organizacji przesyła wrażliwe dane klientów do narzędzia AI, aby szybciej przygotowywać wiadomości e-mail. Gdy pracownik korzysta z

Główna różnica pomiędzy głęboką siecią i siecią dark web jest to, że ta pierwsza jest większa i wykorzystywana codziennie przez większość użytkowników, nawet jeśli nie zdają sobie z tego sprawy. Dostęp do sieci dark web jest możliwy tylko za pomocą przeglądarki Tor i wiąże się z większym ryzykiem niż dostęp do głębokiej sieci. Czytaj dalej, aby dowiedzieć się więcej o różnicach pomiędzy głęboką siecią i siecią dark web oraz sposobach ochrony informacji w przypadku każdej z nich.

Co to jest głęboka sieć?

Głęboka sieć, nazywana również ukrytą siecią, to część Internetu, w której odbywa się prawie cała dotycząca go aktywność. Głęboka sieć składa się ze stron internetowych i baz danych, które nie są w pełni dostępne dla standardowych wyszukiwarek, takich jak Google, Bing i Yahoo. Mogą to być strony niezindeksowane, co oznacza, że nie można ich znaleźć za pomocą wyszukiwarek, płatne witryny internetowe lub prywatne bazy danych. W celu uzyskania dostępu do zawartości głębokiej sieci wymagany jest bezpośredni link lub dane uwierzytelniające.

W głębokiej sieci można znaleźć między innymi:

- dokumentację medyczną

- strony internetowe dla członków

- płatne treści

- płatne publikacje

- dzienniki naukowe

Przypadki użycia głębokiej sieci

- Płatne subskrypcje: głęboka sieć jest używana na potrzeby dostępu do wszystkich rodzajów płatnych subskrypcji, takich jak usługi streamowania, na przykład Netflix i Hulu.

- Dostęp do kont: jednym z głównych zastosowań głębokiej sieci jest logowanie do kont takich jak media społecznościowe lub konta bankowe.

- Płatności w Internecie: dane dotyczące płatności przy zakupach w Internecie są wprowadzane za pośrednictwem głębokiej sieci.

Co to jest dark web?

Dark web to część Internetu zapewniająca anonimowe i bezpieczne kanały komunikacji, do których można uzyskać dostęp tylko za pomocą specjalnej przeglądarki o nazwie Tor. Zwykli użytkownicy Internetu nie mają kontaktu z dark web. Korzystanie z dark web musi być zamierzone, ponieważ wymaga od użytkownika użycia określonych narzędzi na potrzeby dostępu, takich jak przeglądarka Tor i sieć VPN.

W sieci dark web można znaleźć między innymi:

- Nielegalne i skradzione dane (np. skradzione hasła, numery kart kredytowych, numery ubezpieczenia społecznego)

- Strony internetowe związane z handlem narkotykami

- Fora czatu

- Sfałszowane dane (np. fałszywe passporty)

- Strony internetowe do zgłaszania nieprawidłowości

Przypadki użycia sieci dark web

- Anonimowość: wiele osób korzysta z dark web, ponieważ chce zachować anonimowość. Na przykład mieszkańcy obszarów kontrolowanych przez represyjne rządy wykorzystują dark web do swobodnego wyrażania opinii.

- Sprzedaż danych osobowych: cyberprzestępcy często wykorzystują dark web do sprzedaży skradzionych informacji, które wyciekły w wyniku naruszeń danych. Na przykład mogą sprzedawać dane logowania do kont, numery kart kredytowych i numery ubezpieczenia społecznego.

- Nielegalne zakupy: użytkownicy wykorzystują dark web do zakupu nielegalnych towarów niedostępnych poza tą siecią. Obejmuje to narkotyki, broń i skradzione dane.

Głęboka sieć i dark web: która jest większa?

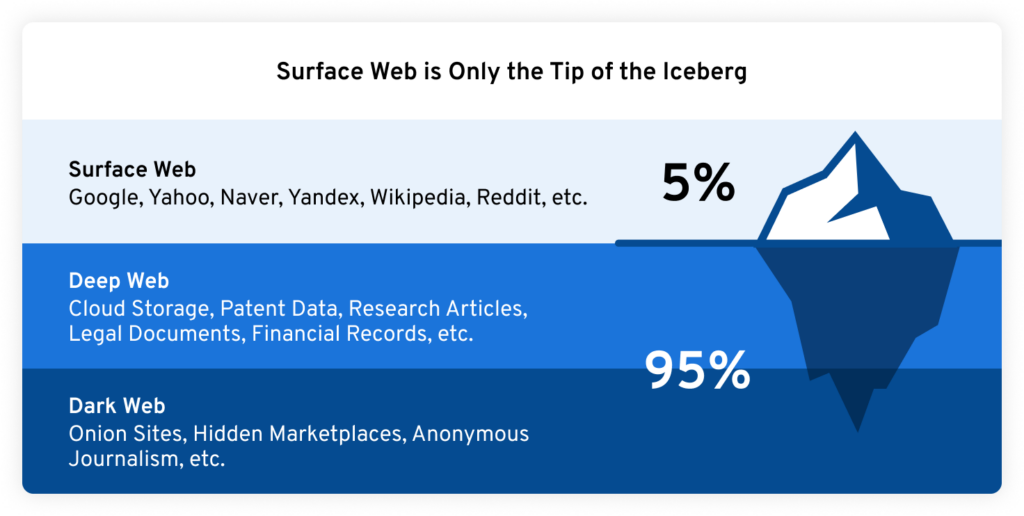

Głęboka sieć jest największą częścią Internetu. Dataprot szacuje, że powierzchniowa sieć stanowi zaledwie 5% Internetu, a pozostały obszar należy do głębokiej sieci. Powierzchniowa sieć to obszar Internetu możliwy do przeszukania za pomocą standardowych wyszukiwarek. Według SpiceWorks głęboka sieć zawiera około 7500 terabajtów danych, a sieć powierzchniowa 19 terabajtów. Szacuje się również, że głęboka sieć zawiera 550 miliardów odrębnych dokumentów, a sieć powierzchniowa zaledwie miliard. Sieć dark web jest uznawana za podzbiór głębokiej sieci. Według encyklopedii Britannica dark web stanowi zaledwie 0,01% głębokiej sieci.

Głęboka sieć i dark web: dostęp do której wiąże się z większym ryzykiem?

Ryzyko dotyczy zarówno głębokiej sieci, jak i dark web, ale w przypadku dark web jest ono większe. Ponieważ dark web jest miejscem wszelkiego rodzaju nielegalnej działalności, kliknięcie niewłaściwego elementu może narazić urządzenie na ryzyko infekcji złośliwym oprogramowaniem lub innymi wirusami. Złośliwe oprogramowanie może szpiegować użytkownika, rejestrować naciśnięcia klawiszy i wykraść jego dane osobowe. Informacje, do których mogą uzyskać dostęp cyberprzestępcy, różnią się w zależności od rodzaju złośliwego oprogramowania zainstalowanego na urządzeniu.

Jak zapewnić bezpieczeństwo informacji w sieci głębokiej i dark web?

Oto jak można zapewnić bezpieczeństwo informacji zarówno w sieci głębokiej, jak i dark web.

Używaj silnych, unikatowych haseł

Jednym z najlepszych sposobów ochrony danych jest używanie silnych, unikatowych haseł do każdego z kont. Silne hasła mają długość co najmniej 16 znaków i wykorzystują duże oraz małe litery, cyfry i symbole. Aby zapewnić maksymalne bezpieczeństwo kont, upewnij się, że nie używasz ponownie tego samego hasła ani jego odmian na kilku kontach.

Samodzielne tworzenie silnych haseł i zapamiętywanie ich jest praktycznie niemożliwe. Zalecamy korzystanie z menedżera haseł w celu łatwiejszego generowania i bezpiecznego przechowywania wszystkich haseł, kluczy dostępu i danych oraz zarządzania nimi. Dzięki menedżerowi haseł jedynym hasłem, które musisz zapamiętać, jest hasło główne.

Włącz MFA na kontach

Uwierzytelnianie wieloskładnikowe (MFA) to dodatkowa warstwa zabezpieczeń, którą można włączyć na kontach. MFA chroni użytkownika w przypadku uzyskania przez inne osoby dostępu do danych uwierzytelniających logowania, ponieważ wymaga wykorzystania drugiej metody uwierzytelniania przed zalogowaniem.

Subskrybuj usługę monitorowania dark web

Monitorowanie dark web polega na użyciu narzędzia do skanowania tej sieci w poszukiwaniu danych osobowych, takich jak adres e-mail lub dane uwierzytelniające. Można to zrobić ręcznie za pomocą bezpłatnej usługi, która nie powiadamia użytkownika lub automatycznie za pomocą narzędzia, które wykrywa próbę sprzedaży danych uwierzytelniających w sieci dark web i powiadamia o niej użytkownika. Narzędzie do monitorowania dark web, które nieustannie skanuje dark web w poszukiwaniu danych osobowych, jest najlepszą opcją zapewniającą bezpieczeństwo użytkowników i danych, ponieważ wysyłane alerty dotyczące dark web umożliwiają natychmiastowe działanie w przypadku naruszenia danych uwierzytelniających lub informacji użytkownika.

Jednym z narzędzi do monitorowania dark web, które współpracuje z Keeper Password Manager jest BreachWatch®. BreachWatch monitoruje podejrzaną aktywność w dark web i powiadamia użytkownika po dopasowaniu aktywności do danych uwierzytelniających przechowywanych w Keeper Vault. Po wykryciu „wysokiego ryzyka” jednego z rekordów użytkownik otrzymuje powiadomienie, a Keeper ułatwia zmianę hasła na silne i unikatowe.

Zachowanie właściwej higieny cybernetycznej

Higiena cybernetyczna odnosi się do najlepszych praktyk w zakresie cyberbezpieczeństwa, które powinny być stosowane przez wszystkie osoby korzystające z Internetu w celu ochrony użytkowników i danych przed typowymi cyberzagrożeniami.

Do najlepszych praktyk w zakresie cyberbezpieczeństwa, których należy przestrzegać, należą:

- Korzystanie z zapory osobistej

- Korzystanie z wirtualnej sieci prywatnej (VPN)

- Zainstalowanie oprogramowania antywirusowego na komputerze

- Regularne aktualizowanie oprogramowania, aplikacji i urządzeń

- Regularne tworzenie kopii zapasowych danych

- Sprawdzanie, czy linki są bezpieczne przed ich kliknięciem

- Ostrożność w przypadku nieznanych załączników

- Brak odpowiedzi na prośby o podanie danych osobowych

Pozostawanie na bieżąco z najnowszymi wiadomościami dotyczącymi cyberbezpieczeństwa

Aby dowiedzieć się więcej o najnowszych cyberzagrożeniach w Internecie, należy na bieżąco śledzić najnowsze wiadomości w tym zakresie. Ułatwi to poznanie rodzajów ataków, na które należy zwrócić uwagę podczas przeglądania Internetu.

Zachowaj bezpieczeństwo w sieci głębokiej i dark web

Aktywne korzystanie z Internetu wiąże się z możliwością narażenia informacji na kradzież, dlatego ważne jest podjęcie niezbędnych środków ostrożności w celu zapewnienia ochrony danych oraz użytkowników. Chociaż nie zalecamy dostępu do dark web, jeśli się na to zdecydujesz, podejmij powyższe działania w celu ochrony danych przed cyberprzestępcami. Mają one zastosowanie również w przypadku korzystania z głębokiej sieci.

Już dziś rozpocznij korzystanie z bezpłatnej 30-dniowej wersji próbnej rozwiązania Keeper Password Manager, aby zabezpieczyć konta przed typowymi cyberzagrożeniami we wszystkich obszarach Internetu.