Financiële instellingen zijn sterk afhankelijk van externe leveranciers zoals betalingsverwerkers, aanbieders van bankplatformen en fintech-integraties om de operationele efficiëntie te waarborgen. Sterker nog, volgens h...

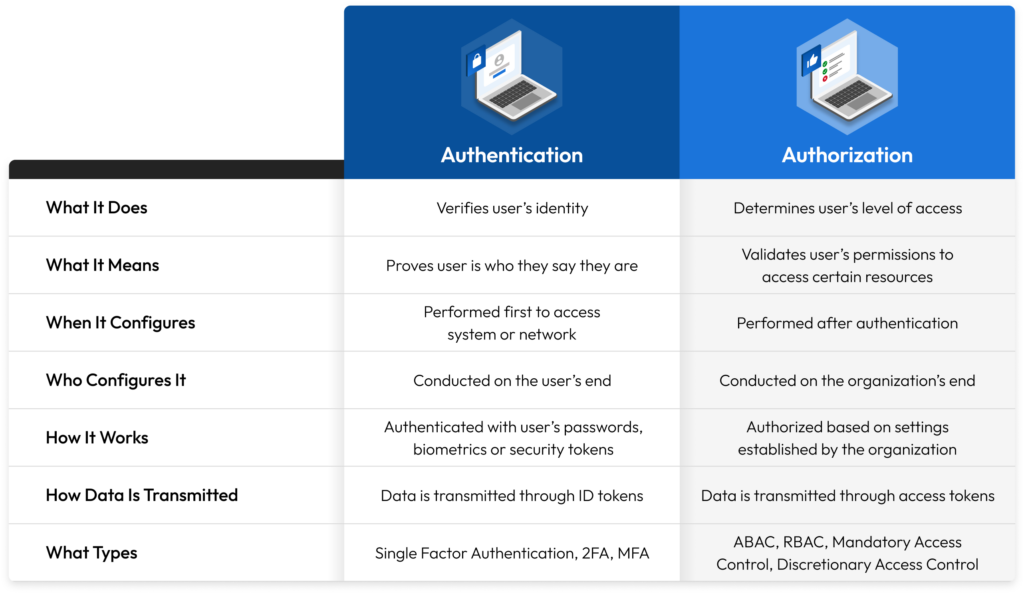

Het grootste verschil tussen authenticatie en autorisatie is dat authenticatie de identiteit van een gebruiker verifieert, terwijl de autorisatie gebruikers het recht op toegang tot bronnen verleent. Beide spelen een belangrijke rol bij het beschermen van uw vertrouwelijke gegevens tegen beveiligingsinbreuken. U moet authenticatie en autorisatie implementeren om uw organisatie te beschermen tegen ongeautoriseerde toegang.

Lees verder over authenticatie en autorisatie, de belangrijkste verschillen hiertussen en het belang om beide te implementeren zodat u uw organisatie kunt beschermen.

Wat is authenticatie?

Authenticatie is het proces waarbij de identiteit van een gebruiker wordt geverifieerd voordat er toegang wordt verleend tot netwerken, accounts, applicaties, systemen en andere bronnen. Tijdens authenticatie verstrekt een gebruiker een vorm van identificatie, meestal een gebruikersnaam, en toont vervolgens aan dat de gebruiker daadwerkelijk de betreffende persoon is. Ze moeten een bewijs van hun identiteit geven, zoals een wachtwoord, token of biometrische gegevens. Dit zorgt ervoor dat alleen geautoriseerde gebruikers toegang krijgen tot bepaalde systemen en gegevens.

Factoren voor authenticatie

Authenticatie omvat drie factoren die u kunt gebruiken om uw identiteit te verifiëren:

- Iets dat u weet: dit bewijst dat uw identiteit wordt gebruikt met privégegevens die alleen u kent, zoals een wachtwoord, pincode of beveiligingsvraag en antwoord.

- Iets dat u heeft: dit bewijst dat uw identiteit wordt gebruikt met unieke objecten die alleen u heeft, zoals een fysiek of virtueel beveiligingstoken. Een voorbeeld van een fysiek token is een sleutelkaart. Een voorbeeld van een virtueel token is een tijdgebaseerd eenmalig wachtwoord (TOTP).

- Iets dat u bent: dit bewijst uw identiteit met behulp van uw unieke biometrische kenmerken zoals uw gezicht voor gezichtsherkenning of vingerafdruk voor een vingerafdrukscan.

Authenticatiemethoden

Gebruikers kunnen hun identiteit beschermen met verschillende authenticatiemethoden zoals:

- Eenfactorauthenticatie: een vorm van authenticatie waarvoor slechts één vorm van authenticatie nodig is, zoals een wachtwoord, biometrische of beveiligingstoken.

- Tweefactorauthenticatie (2FA): een vorm van authenticatie die twee vormen van authenticatie vereist: uw inloggegevens en een andere vorm van authenticatie.

- Multifactorauthenticatie (MFA): een vorm van authenticatie die twee of meer verschillende authenticatiefactoren vereist. Gebruikers moeten hun inloggegevens opgeven samen met extra authenticatiefactoren van hun keuze, zoals een TOTP.

Wat is autorisatie?

Autorisatie is een proces dat het toegangsniveau van een gebruiker tot systeembronnen zoals gegevens, applicaties en netwerken vaststelt. Na authenticatie stelt een beheerder of systeem vast welk toegangsniveau de geautoriseerde gebruiker heeft tot bronnen binnen de organisatie. Een werknemer kan bijvoorbeeld toegang krijgen tot bestanden en applicaties om hun werk te doen, maar ze zijn niet geautoriseerd om toegang te krijgen tot bestanden die alleen voor managers zijn gereserveerd. Autorisatie beperkt de toegang tot de bronnen van een organisatie en voorkomt ongeautoriseerde toegang.

Autorisatiemethoden

Er zijn veel verschillende manieren waarop organisaties autorisatie voor hun systemen kunnen implementeren, zoals:

- Role-Based Access Control (RBAC), oftewel rolgebaseerde toegangscontrole: verleent gebruikers toegang tot bronnen op basis van hun rollen en privileges binnen de organisatie. Gebruikers krijgen specifieke rollen binnen de organisatie en elke rol verleent hen toegang tot bronnen om hun taakfunctie uit te voeren.

- Attribute-Based Access Control (ABAC), oftewel attribuutgebaseerde toegangscontrole: verleent gebruikers toestemming om toegang te krijgen tot de systemen van de organisatie op basis van een reeks specifieke kenmerken. ABAC gebruikt kenmerken op basis van de gebruiker, omgeving en bronnen om vast te stellen of de gebruiker voldoet aan de nodige criteria om toegang te krijgen tot de bronnen van de organisatie.

- Mandatory Access Control (MAC), oftewel verplichte toegangscontrole: legt een vooraf gedefinieerde set beveiligingslabels en categorieën op om te controleren welke gebruikers of systemen toegang hebben tot specifieke bronnen. Het beperkt de toegang op basis van de gevoeligheid van de gegevens. De organisatie stelt het gevoeligheidsniveau van de gegevens vast en wie toegang heeft tot de gegevens, op of onder het niveau van toestemming.

- Distrectionary Acces Control (DAC), oftewel discretionaire toegangscontrole: in tegenstelling tot de MAC tekenen DAC privileges op basis van de gebruiker en hun toegangsgroep. In plaats van dat de organisatie toegang vaststelt, kan de eigenaar van de bron indien nodig toegang verlenen aan andere gebruikers.

De belangrijkste verschillen tussen authenticatie en autorisatie

Authenticatie en autorisatie werken samen om ervoor te zorgen dat geautoriseerde gebruikers toegang hebben tot de juiste bronnen. Ze verschillen echter in wat ze verifiëren. Authenticatie verifieert de identiteit van een gebruiker. Autorisatie stelt de toegangsrechten voor sommige bronnen vast. Wanneer een gebruiker toegang wil krijgen tot een bestand van hun organisatie, moet hij zichzelf eerst authenticeren om hun identiteit te bewijzen. Zodra ze zijn geverifieerd, moet de gebruiker door het systeem worden geautoriseerd om ervoor te zorgen dat ze toegangsrechten hebben.

Authenticatie en autorisatie worden uitgevoerd door verschillende entiteiten. Authenticatie wordt voltooid door de gebruiker die authenticatievormen verstrekt om hun identiteit te verifiëren. Ze kunnen bepalen welke vormen van authenticatie nodig zijn om hun identiteit te verifiëren. Dit kan op elk moment worden bijgesteld. De autorisatie wordt echter gecontroleerd en uitgevoerd door de organisatie. De organisatie stelt vast wie toegang heeft tot zekere bronnen en tot in welke mate toegang wordt verleend. Het is niet mogelijk voor de gebruiker zelf om hun toegangsniveau te wijzigen.

Authenticatie en autorisatie gebruiken verschillende methoden om gegevens te verzenden. Tijdens authenticatie sturen gebruikers ID-tokens zoals wachtwoorden of biometrische gegevens om overeen te komen met de gegevens die in de database zijn opgeslagen en hun identiteit te verifiëren. Autorisatie maakt gebruik van toegangstokens zodra de gebruikers toegang hebben gekregen tot het netwerk. De organisatie heeft de instellingen bepaald waarmee de gebruiker toestemming verleend krijgt voor toegang tot de bronnen vanuit het systeem. Wanneer het toegangstoken overeenkomt met de vastgestelde systeeminstellingen, heeft de gebruiker geautoriseerde toegang tot de benodigde bronnen.

Het belang van het implementeren van authenticatie- en autorisatiemethoden

Zowel authenticatie als autorisatie spelen een belangrijke rol in Identity Access Management (IAM), oftewel identiteits- en toegangsbeheer. IAM is een beveiligingsraamwerk van beleidsregels en bedrijfsprocessen die ervoor zorgen dat geautoriseerde gebruikers de nodige toegang hebben tot de bronnen die nodig zijn om hun werk uit te voeren. IAM implementeert het principe van de minimale rechten, een concept dat gebruikers de minimale toegang geeft tot bronnen die alleen nodig zijn om hun werk te doen, dus niets daarbuiten. Met IAM controleren IT-beheerders wie toestemming heeft om toegang te krijgen tot de gevoelige gegevens en applicaties van de organisatie.

Authenticatie en autorisatie zijn processen binnen IAM die ervoor zorgen dat alleen geautoriseerde gebruikers toegang hebben tot de bronnen die ze nodig hebben. Authenticatie verifieert de identiteit van de gebruiker om ervoor te zorgen dat ze een geautoriseerde gebruiker van de organisatie zijn. De autorisatie stelt vervolgens het toegangsniveau van de gebruiker tot de bronnen van de organisatie vast.

Met sterke authenticatie en autorisatie kunnen organisaties:

- Hun beveiliging verbeteren: organisaties kunnen hun vertrouwelijke gegevens beschermen door alleen geautoriseerde gebruikers in hun systemen toe te laten. Authenticatie verifieert de identiteit van geautoriseerde gebruikers en autorisatie verifieert en beperkt het toegangsniveau binnen het systeem. Dit zorgt ervoor dat alleen de juiste mensen toegang krijgen tot wat ze nodig hebben.

- Datalekken voorkomen: authenticatie voorkomt ongeautoriseerde toegang tot de gevoelige gegevens van de organisatie door hun identiteit te verifiëren. Door autorisatie kan laterale beweging binnen de organisatie worden voorkomen omdat dit de toegang tot gevoelige gegevens beperkt. Het voorkomt dat gevoelige gegevens in verkeerde handen vallen.

- Voldoen aan de regelgeving: nalevingen aan wet- en regelgeving zijn wetten en regels die bedrijven moeten volgen om ethisch te werken. Voorschriften zoals de AVG en PCI DSS beschermen consumenten- en werknemersgegevens. Zowel authenticatie als autorisatie helpen organisaties om aan deze voorschriften te voldoen.

Gebruik Keeper® voor de implementatie van authenticatie- en autorisatiemethoden.

Authenticatie en autorisatie spelen een belangrijke rol bij het beschermen van de vertrouwelijke gegevens van uw organisatie en het voorkomen van beveiligingsinbreuken. De beste manier om sterke authenticatie- en autorisatiemethoden te implementeren is door een oplossing voor geprivilegieerd toegangsbeheer (PAM) te gebruiken. PAM verwijst naar het beheer en de beveiliging van accounts met toegang tot zeer gevoelige systemen en gegevens.

KeeperPAM™ is een zero-knowledge en zero-trust geprivilegieerd toegangsbeheer die een veilige manier biedt voor organisaties om hun privileged accounts te beheren. Deze oplossing combineert Keeper Enterprise Password Manager (EPM), Keeper Secrets Manager® (KSM) en Keeper Connection Manager® (KSM) om organisaties volledige controle en inzicht in hun systemen en infrastructuur te geven.

Vraag een gratis demo van KeeperPAM aan om authenticatie en autorisatie in uw organisatie te implementeren.