Keeper 的安全共享机制通过记录级加密密钥对数据

更新于 2025 年 12 月 9 日。

一次性密码 (OPT) 是自动生成的验证码,用于在登录验证过程中确认用户身份。 与可能被盗用或重复使用的传统密码不同,OTP 仅单次有效,几秒内即失效,能为防范未授权访问提供强有力的保障。 个人和企业都将一次性密码(OTP)作为多因素认证(MFA)的一种形式,用于在授权访问敏感信息之前验证用户身份。

继续阅读,深入了解一次性密码(OTP)的工作原理、使用优势以及如何开始接收它们。

OTP 的类型

OTP 是所有单次使用密码的总称,其主要分为两类:基于时间的一次性密码 (TOTP) 和基于 HMAC 的一次性密码 (HOTP)。

基于时间的一次性密码(TOTP)

基于时间的一次性密码(TOTP)会生成一个独一无二的验证码,该验证码在短时间内有效——通常为 30 到 60 秒。 在设置过程中,用户需扫描二维码,或手动输入其启用 MFA 的服务所提供的密钥。 该共享密钥既存储在服务器端,也存储在身份验证器应用程序或密码管理器中。 随后,身份验证器会结合该密钥与当前时间生成新的验证码。 登录时,用户需在验证码过期前输入,以完成身份验证流程。

基于 HMAC 的一次性密码(HOTP)

基于 HMAC 的一次性密码(HOTP)是通过计数器而非时间生成验证码的。 使用 HOTP 时,每次生成新的验证码,计数器都会递增。 例如,当用户从身份验证器应用程序请求新验证码时,算法会跳转至内置计数器的下一个数值,生成下一个 HOTP 验证码。 由于 HOTP 验证码没有时间限制,其有效期持续到使用或替换为止,因此较 TOTP 更灵活,但出于安全考虑,其使用频率相对较低。

OTP、TOTP 与 HOTP:有什么区别?

尽管 TOTP 与 HOTP 都属于 OTP 的广义范畴,但它们的工作方式不同,提供的安全优势也各不相同。 以下为它们的对比情况。

| Feature | OTP | TOTP | HOTP |

|---|---|---|---|

| How codes are generated | Depends on the service and the level of security needed | Uses shared secret and current time | Uses shared secret and incremental counter |

| Validity period | Varies; can expire in seconds or remain valid until used | Typically 30 to 60 seconds | Until used or regenerated |

| Security strength | Varies by method; SMS-based is less secure than authenticator app-based | High security; time-based codes reduce risks | Moderate security; longer validity window introduces risks |

| Common use cases | General MFA, password resets, login verification | Authenticator apps, password managers | Hardware tokens, offline environments |

使用一次性密码(OTP)的优势

一次性密码(OTP)确保每个验证码仅能使用一次,且通常在短时间内有效,从而大大增加了网络犯罪分子攻破账户的难度。 使用 OTP 的核心优势包括:

- 帮助防止账户被攻破:即使用户名和密码泄露,网络犯罪分子仍无法在没有 OTP 的情况下登录,从而阻止大多数未经授权的登录尝试。

- 防范重放攻击:一次性密码(OTP)仅能使用一次,因此网络犯罪分子无法通过拦截或重复使用来进行重放攻击。 一旦 OTP 过期或被使用,它即刻失效,对网络犯罪分子毫无价值。

- 降低密码复用的风险:如果您重复使用同一密码(其实这是不建议的做法),OTP 可帮助防止网络犯罪分子利用该密码访问您的其他帐户。

- 缩短攻击窗口期:TOTP 通常每 30 至 60 秒自动刷新一次,这会限制成功拦截验证码或猜中验证码的网络犯罪分子的实际使用时间。

- 降低钓鱼攻击成功率:OTP 增加了网络犯罪分子通过钓鱼获取账户的难度,即使用户泄露了密码,OTP 仍然必不可少且不可重复使用。

如何接收 OTP

- 短信:OTP 会以短信形式发送到您的手机。 这种方式虽便捷常用,但短信是接收 OTP 最不安全的途径,因为短信易遭受 SIM 卡换卡攻击和拦截。

- 电话:部分服务通过自动语音电话发送 OTP。 如果无法使用短信,这是一个可行的替代方案,但对于频繁登录的用户而言,操作相对不便。

- 电子邮件:OTP 会发送到您的邮箱收件箱。 尽管可以在多设备上轻松访问邮箱,但如果邮箱被攻破,通过邮件发送的 OTP 可能会被拦截。

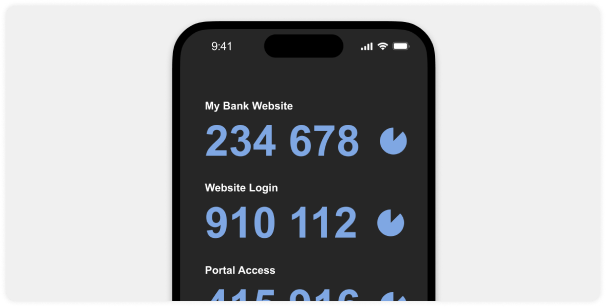

- 身份验证器应用程序:Google Authenticator、Microsoft Authenticator 以及 Keeper® 等应用程序可直接在您的设备上生成 TOTP 验证码。 此类验证码每 30-60 秒自动刷新,且不依赖外部网络,因此是目前最安全的接收方式之一。

需要注意的是,并非所有网站都支持 OTP,因此您仍应为每个帐户设置唯一的强密码,并启用其他类型的 MFA。

使用强密码和一次性密码(OTP)共同保护账户安全

OTP 是一种简单却高效的安全防护方式,可保护您的帐户安全、防止凭据被盗,并阻止钓鱼攻击得逞。 不过,管理多个帐户的密码和 OTP 可能会让您感到繁琐。 幸运的是,Keeper Password Manager 可生成并安全存储强大且唯一的密码及 OTP,将所有信息整合到一个加密保险库中,操作简便又安全。 借助 Keeper 内置的 TOTP 生成器,您无需记忆每个验证码即可保护个人和企业帐户;当您需要共享敏感信息时,Keeper 的一次性共享功能可提供安全、限时的数据传输方式,且不会暴露您的凭据。

常见问题解答

What is an example of a one-time password?

一次性密码 (OPT) 是一串短验证码(例如 246019),可通过短信、电子邮件发送,或由身份验证器应用程序生成。 例如,登录银行应用程序时即可使用 OTP 验证。 收到 OTP 后,您需将其与传统密码一同输入完成登录。 TOTP 通常在 30-60 秒内过期,而 HOTP 在使用后即失效,为账户提供额外的安全保护。

What are the disadvantages of a one-time password?

尽管 OTP 可以显著提升账户安全,但仍存在一些局限性:

– 发送问题:如果您急需 OTP,通过短信或电子邮件发送的验证码可能会延迟或未能送达,从而带来不便和挫折感。

– 额外登录步骤:每次登录都需输入一次性密码,这会增加操作步骤,对于习惯直接使用用户名和密码的用户而言,可能略显繁琐。

– 对设备的依赖:部分 OTP 需要通过身份验证器应用程序接收,因此如果丢失设备,可能会暂时无法登录账户。

尽管存在这些局限,OTP 仍然是一种可靠且强大的安全措施,尤其是在搭配强密码、唯一密码,以及使用像 Keeper 这样的密码管理器时,其防护效果更为显著。

Are one-time passwords safe?

是的,一次性密码(OTP)通常非常安全,为传统密码之外提供了额外的安全保障。 由于每个验证码只能使用一次,OTP 能有效降低因密码被盗或重复使用而导致账户泄露的风险。 由身份验证器应用程序生成的基于时间的一次性密码(TOTP)尤为安全,因为它们不依赖短信或电子邮件等容易被拦截的传输方式。