Безопасный общий доступ в Keeper работает за счет шифрования записей с помощью ключей шифрования на уровне записей, применения детализированных разрешений и предоставления администраторам централизованного контроля полит...

Обновлено: 9 декабря 2025 г.

Одноразовый пароль (OTP) — это автоматически сгенерированный код, используемый для подтверждения личности пользователя при попытке входа в систему. В отличие от обычных паролей, которые могут быть украдены или использованы повторно, OTP предназначены для однократного применения, действительны в течение считанных секунд и обеспечивают надежную защиту от несанкционированного доступа. Как частные пользователи, так и организации используют OTP в рамках многофакторной аутентификации (MFA) для подтверждения личности пользователя перед предоставлением доступа к конфиденциальной информации.

Читайте дальше, чтобы узнать подробнее об OTP, их преимуществах и способах их получения.

Типы OTP

Хотя OTP является обобщающим термином для любого пароля, предназначенного для однократного использования, существуют два основных типа OTP: одноразовые пароли на основе времени (TOTP) и одноразовые пароли на основе HMAC (кода аутентификации сообщения на основе хэш-функции) (HOTP).

Одноразовый пароль на основе времени (TOTP)

Одноразовый пароль на основе времени (TOTP) генерирует уникальный код, который остается действительным в течение короткого периода времени, как правило, от 30 до 60 секунд. Во время настройки пользователь сканирует QR-код или вручную вводит секретный ключ, предоставленный сервисом, для активации MFA. Общий секретный ключ хранится как на сервере, так и в приложении-аутентификаторе или менеджере паролей. После этого приложение-аутентификатор на основе секретного ключа и текущего времени генерирует новый код. При входе в систему пользователь вводит код до истечения срока его действия, и тем самым завершает процесс аутентификации.

Одноразовый пароль на основе HMAC (HOTP)

Одноразовые пароли на основе HMAC (HOTP) создают коды, используя счетчик вместо времени. При использовании HOTP значение счетчика увеличивается каждый раз, когда запрашивается новый OTP. Например, когда пользователь запрашивает новый код в приложении-аутентификаторе, алгоритм переходит к следующему значению встроенного счетчика и формирует следующий код HOTP. Поскольку такие коды не привязаны ко времени, HOTP остается действительным до момента использования или замены, что делает этот метод более гибким, но менее распространенным по сравнению с TOTP из-за соображений безопасности.

OTP, TOTP и HOTP: в чем различия?

Несмотря на то что TOTP и HOTP входят в общую категорию одноразовых паролей (OTP), каждый из них имеет свои особенности и предусматривает различные преимущества с точки зрения безопасности. Ниже приведено их сравнение.

| Feature | OTP | TOTP | HOTP |

|---|---|---|---|

| How codes are generated | Depends on the service and the level of security needed | Uses shared secret and current time | Uses shared secret and incremental counter |

| Validity period | Varies; can expire in seconds or remain valid until used | Typically 30 to 60 seconds | Until used or regenerated |

| Security strength | Varies by method; SMS-based is less secure than authenticator app-based | High security; time-based codes reduce risks | Moderate security; longer validity window introduces risks |

| Common use cases | General MFA, password resets, login verification | Authenticator apps, password managers | Hardware tokens, offline environments |

Преимущества использования OTP

Благодаря тому, что каждый код может быть использован только один раз и зачастую имеет ограниченный срок действия, OTP значительно усложняют злоумышленникам взлом учетных записей. Ниже перечислены основные преимущества использования OTP:

- Помогает предотвратить взлом учетной записи: даже если логин и пароль были скомпрометированы, злоумышленники не смогут войти без OTP, что предотвращает большинство попыток несанкционированного входа.

- Обеспечивает защиту от атак повторного воспроизведения: поскольку OTP действительны только один раз, злоумышленники не могут перехватить или повторно использовать их при атаке повторного воспроизведения. После использования или истечения срока действия код становится недействительным и не может быть использован злоумышленниками.

- Снижает риски, связанные с повторным использованием паролей: если вы используете один и тот же пароль повторно (чего делать не следует), наличие OTP помогает предотвратить использование этого же пароля злоумышленниками для доступа к другим вашим учетным записям.

- Сокращает время, доступное для использования кода злоумышленниками: поскольку TOTP обновляются каждые 30–60 секунд, время, в течение которого злоумышленник может воспользоваться перехваченным или подобранным кодом, существенно сокращается.

- Снижает успешность фишинговых атак: OTP усложняют получение доступа к учетной записи с помощью фишинга, поскольку даже в случае передачи пароля требуется OTP, который нельзя использовать повторно.

Способы получения OTP

- SMS: OTP приходит на ваш телефон посредством текстового сообщения. Несмотря на удобство и широкое распространение этого способа, получение OTP по SMS является наименее безопасным, так как сообщения могут быть перехвачены, а номер скомпрометирован с помощью SIM-свопинга.

- Телефонный звонок: в некоторых сервисах OTP передается пользователю через автоматический звонок. Если у вас нет возможности получать текстовые сообщения, этот вариант может стать хорошей альтернативой, однако для частых входов он менее удобен.

- Электронная почта: OTP отправляется по электронной почте. Несмотря на удобство доступа к электронной почте с разных устройств, OTP, отправляемые таким способом, могут быть перехвачены, если ваша электронная почта скомпрометирована.

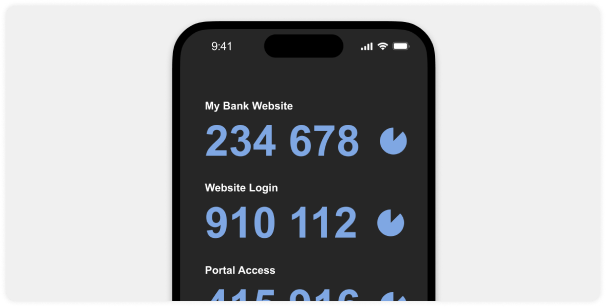

- Приложение-аутентификатор: такие приложения, как Google Authenticator, Microsoft Authenticator и Keeper®, генерируют TOTP непосредственно на вашем устройстве. Эти коды автоматически обновляются каждые 30–60 секунд и не зависят от внешней сети, что делает этот метод одним из самых безопасных доступных вариантов.

Следует учитывать, что не все веб-сайты поддерживают OTP, поэтому по-прежнему важно использовать надежный уникальный пароль для каждой учетной записи и дополнительно включать другие виды MFA.

Обеспечьте безопасность своих учетных записей, используя надежные пароли и OTP

OTP — это простой, но эффективный способ защитить ваши учетные записи, предотвратить кражу учетных данных и не допустить успешной реализации фишинговых атак. Однако управление паролями и OTP для нескольких учетных записей может быть непростой задачей. К счастью, Keeper Password Manager решает эту проблему, позволяя генерировать и хранить надежные уникальные пароли и OTP в едином зашифрованном хранилище. Благодаря встроенному генератору TOTP в Keeper вы можете надежно защитить личные и корпоративные учетные записи, не беспокоясь о запоминании кодов, а для безопасного обмена конфиденциальной информацией воспользоваться функцией One-Time Share, которая позволяет передавать данные с ограниченным сроком действия без раскрытия учетных данных.

Вопросы и ответы

What is an example of a one-time password?

Одноразовый пароль (OTP) представляет собой короткий код, например 246019, который может приходить по SMS, на электронную почту или генерироваться в приложении-аутентификаторе. OTP, например, используется при входе в банковское приложение. После получения OTP вы вводите его вместе с обычным паролем. Как правило, код действует в течение 30–60 секунд в случае TOTP или становится недействительным после использования в случае HOTP, обеспечивая дополнительный уровень защиты учетной записи.

What are the disadvantages of a one-time password?

Хотя одноразовые пароли (OTP) повышают безопасность учетных записей, у них есть ряд недостатков:

— Проблемы с доставкой: OTP, отправляемые по SMS или электронной почте, могут задерживаться или не доходить, что вызывает сложности и раздражение, если код нужен срочно.

— Дополнительный шаг при входе: необходимость вводить OTP добавляет лишний этап в процесс входа, который некоторые пользователи могут считать менее удобным по сравнению с вводом только логина и пароля.

— Высокая зависимость от устройства: если для получения OTP используется приложение-аутентификатор, потеря устройства может временно лишить доступа к учетной записи.

Несмотря на эти недостатки, OTP остаются эффективной мерой безопасности, особенно в сочетании с надежными уникальными паролями и использованием менеджера паролей, такого как Keeper.

Are one-time passwords safe?

Да, одноразовые пароли (OTP) в целом безопасны и обеспечивают дополнительный уровень защиты по сравнению с обычными паролями. Поскольку каждый код можно использовать только один раз, OTP снижают риск компрометации учетной записи при краже или повторном использовании паролей. TOTP, генерируемые приложениями-аутентификаторами, обеспечивают повышенный уровень безопасности, поскольку не зависят от SMS или электронной почты, которые более уязвимы для перехвата.