Keeperでは安全なデータ共有が可能です。そのため

更新日: 2025年12月9日

ワンタイムパスワード (OTP) は、ログイン試行中にユーザーの本人確認に使用される、自動生成コードです。 盗難や使い回しの可能性がある従来のパスワードとは異なり、1度の使用にのみ有効で、数秒以内に期限が切れるため、不正アクセスの強力な防止策となります。 個人と組織の両方によく浸透しているのが、多要素認証 (MFA) としてのOTPであり、機密情報へのアクセスを許可する前にユーザーの本人確認のために使用されます。

以下では、OTPの概要、OTPを使用する利点、OTPの受信方法について詳しく説明します。

ワンタイムパスワードの種類

OTPとは1度のみの使用を目的とするパスワードの総称で、主に2つのタイプがあります。1つは時間に基づくワンタイムパスワード (TOTP)、もう1つはHMACに基づくワンタイムパスワード (HOTP) です。

時間に基づく1度限りのパスワード (TOTP)

時間に基づく1度限りのパスワード (TOTP) では、通常30~60秒という短時間のみ有効な一意のコードが生成されます。 ユーザーはセットアップ中にQRコードをスキャンするか、MFAを有効にするサービスによって提供されるシークレットキーを手入力します。 共有されたシークレットはサーバーと、認証アプリまたはパスワードマネージャーの両方に保管されます。 次に、認証アプリがシークレットキーとその時の時刻を使用して新しいコードを生成します。 ユーザーがログイン時に有効なコードを入力すると、認証プロセスが完了します。

HMACに基づくワンタイムパスワード (HOTP)

HMAC (ハッシュベースメッセージ認証コード) に基づくワンタイムパスワード (HOTP) では、時間ではなくカウンターに基づいてコードが生成され、 新しいOTPがリクエストされるたびにカウンターの数字が増加します。 たとえば、ユーザーが認証アプリから新しいコードを要求すると、アルゴリズムは内蔵カウンターの次の数字に移動して、次のHOTPコードを生成します。 コードは期限がなく、使用されるか置き換えられるまで有効であるため、柔軟性が高くなります。ただし、セキュリティ面で懸念があるため、TOTPほど使用される頻度は高くありません。

OTP、TOTP、HOTPの比較

TOTPとHOTPはOTPの一種であり、それぞれ動作とセキュリティ上の利点が異なります。 具体的な相違点は以下の表をご参照ください。

| Feature | OTP | TOTP | HOTP |

|---|---|---|---|

| How codes are generated | Depends on the service and the level of security needed | Uses shared secret and current time | Uses shared secret and incremental counter |

| Validity period | Varies; can expire in seconds or remain valid until used | Typically 30 to 60 seconds | Until used or regenerated |

| Security strength | Varies by method; SMS-based is less secure than authenticator app-based | High security; time-based codes reduce risks | Moderate security; longer validity window introduces risks |

| Common use cases | General MFA, password resets, login verification | Authenticator apps, password managers | Hardware tokens, offline environments |

OTPを使用する利点

OTPでは各コードが1度のみ使用され、多くの場合、短時間のみ有効であるため、サイバー犯罪者によるアカウント侵害のハードルが大幅に上がります。 OTPを使用する主な利点を以下にいくつか挙げます。

- アカウント侵害の予防に寄与: ユーザー名とパスワードが侵害された場合でも、OTPがなければサイバー犯罪者はログインできないため、多くの不正ログイン試行を阻止できます。

- リプレイ攻撃を防御: OTPは一度しか有効ではないため、攻撃者が通信を傍受しても、リプレイ攻撃に再利用することはできません。 期限切れまたは使用済みのコードは無効になり、サイバー犯罪者にとって無用の長物となります。

- パスワードの使い回しによるリスクを最小化: 同じパスワードを使い回すという危険な行為をしている場合でも、OTPを設定することで、サイバー犯罪者がそのパスワードを使用して他のアカウントにアクセスするのを防ぐことができます。

- 悪用される時間を制限: TOTPは30〜60秒ごとに更新されるため、サイバー犯罪者がコードの傍受か推測に成功したとしても、実際にコードを使用可能な時間は制限されます。

- フィッシング詐欺の成功率を低下: OTPを使用すると、サイバー犯罪者はフィッシング詐欺によってアカウントへのアクセス権を取得しにくくなります。パスワードを手に入れた場合でもOTPが必要であり、再利用することもできないためです。

OTPの受信方法

- SMS: OTPはテキストメッセージとして携帯電話に配信されます。 便利な方法でよく使用されますが、テキストメッセージはSIMスワッピングや傍受に対して脆弱であるため、OTPの受信方法の中では最も安全性が低くなります。

- 電話: 一部のサービスでは自動での電話呼び出しによりOTPを配信するものもあります。 テキストメッセージが利用できない場合は、有効な代替手段となる可能性がありますが、頻繁にログインする場合は実用性に欠けます。

- メール: OTPはメールの受信トレイに送信されます。 複数のデバイスからメールにアクセスするのは簡単ですが、メールが侵害された場合に傍受される危険性があります。

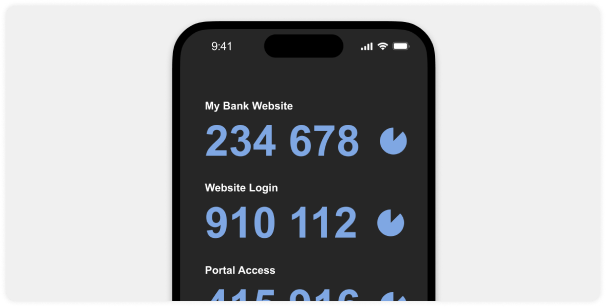

- 認証アプリ: Google認証システム、Microsoft Authenticator、Keeper®などのアプリはデバイス上で直接TOTPを生成します。 これらのコードは30~60秒ごとに自動更新され、外部ネットワークに依存しないことから、安全性の高い受信方法と言えます。

すべてのウェブサイトがOTPの使用をサポートしているわけではないため、アカウントごとに強力な専用パスワードを使用し、他の種類のMFAを有効にすることも重要になります。

強力なパスワードとOTPでアカウントを保護

OTPはアカウントを保護し、認証情報の盗難を防ぎ、フィッシング詐欺を阻止する、単純かつ強力な方法ですが、 複数のアカウントでパスワードとOTPの両方を管理するのは煩雑な作業になる可能性があります。 そこでお勧めなのが、Keeperパスワードマネージャーです。強力な専用パスワードとOTPを生成し、単一の暗号化ボルトに保管することで管理を簡素化します。 Keeperに搭載されるTOTP生成ツールはすべてのコードを覚えておかなくても、個人用とビジネス用の両方のアカウントを保護します。機密情報の共有が必要な場合には、時間制限のあるKeeperのワンタイム共有機能を使うと、認証情報を露出させることなくデータを安全に送信できます。

よくある質問

What is an example of a one-time password?

ワンタイムパスワード (OTP) は、SMSやメールで送信されるか、認証アプリで生成される「246019」のような短いコードです。 使用例としては、銀行アプリにログインする場合などが挙げられ、 OTPを受信したら、従来のパスワードと一緒に入力します。 コードの通常の有効期限は、TOTPの場合は30~60秒以内、HOTPの場合は使用するまでです。この制限により、アカウントのセキュリティをさらに強化します。

What are the disadvantages of a one-time password?

ワンタイムパスワード (OTP) はアカウントのセキュリティを強化しますが、次のとおり、欠点もいくつかあります。

– 配信に関する問題: SMSまたはメールベースのOTPは、配信が遅れたり届かなかったりする場合があります。緊急にOTPが必要な場合は、問題や焦燥感につながります。

– 追加のログイン手順: ログイン手順にOTPの入力というひと手間が加わるため、ユーザー名とパスワードだけを入力する場合より不便に感じるユーザーもいます。

– デバイスへの依存: OTPの受信には認証アプリが必要となる場合がありますが、デバイスを紛失すると一時的にアカウントからロックアウトされる可能性があります。

上述の欠点にもかかわらず、OTPは依然として強力なセキュリティ対策と考えられています。強力な専用パスワードとKeeperなどのパスワードマネージャーの併用は特に効果的です。

Are one-time passwords safe?

はい、ワンタイムパスワード (OTP) は一般的に安全であり、従来のパスワードに加えて、セキュリティ度が高まります。 各コードは1度しか使用できないため、パスワードの盗難や使い回しによるアカウント侵害リスクを軽減します。 認証アプリによって生成されるTOTPは、傍受されやすいSMSやメールに依存しないため、特に安全です。