Wyobraźmy sobie, że pracownik działu obsługi klienta w Państwa organizacji przesyła wrażliwe dane klientów do narzędzia AI, aby szybciej przygotowywać wiadomości e-mail. Gdy pracownik korzysta z

Zespoły IT stoją przed rosnącą presją, aby szybko przeprowadzać procedury onboardingu (wdrażania) nowych pracowników i offboardingu (wyprowadzania z organizacji) pracowników, których stosunek pracy dobiega końca, nie narażając przy tym bezpieczeństwa. Zapewnienie użytkownikom dostępu do niezbędnych narzędzi jest kluczowe dla produktywności biznesowej, ale bez silnych mechanizmów kontroli dostępu organizacje ryzykują naruszenia danych, problemy z zgodnością i nadużycia uprawnień. Opracowany przez Keeper Security raport The Future of Defense wykazał, że 40% respondentów doświadczyło cyberataku spowodowanego przez pracownika.

Aby zamknąć takie luki w zabezpieczeniach, Keeper® zapewnia administratorom IT ujednoliconą platformę zero-knowledge do zarządzania dostępem, egzekwowania zasad i utrzymywania widoczności w aktywności użytkowników. Podczas wdrażania i offboardingu administratorzy IT mogą używać programu Keeper do usprawnienia udostępniania i utrzymywania szczegółowych ścieżek audytu, jednocześnie ograniczając ręczne działania i domysły.

Warto czytać dalej, aby dowiedzieć się, dlaczego zarządzanie dostępem jest ważne na każdym etapie okresu zatrudnienia pracownika i jak Keeper upraszcza wdrażanie i offboarding dla administratorów IT.

Dlaczego zarządzanie dostępem ma znaczenie podczas onboardingu i offboardingu

Zarządzanie dostępem jest kluczowe dla utrzymania wydajności operacyjnej i silnej pozycji bezpieczeństwa podczas tworzenia i usuwania kont. Bez silnych mechanizmów kontroli dostępu nowi pracownicy mogą napotkać opóźnienia przy rozpoczynaniu swoich obowiązków, a byli pracownicy mogą zachować dostęp do wrażliwych systemów, do których nie powinni już mieć dostępu.

Pracownicy potrzebują szybkiego dostępu, lecz nie kosztem bezpieczeństwa.

Kiedy nowi pracownicy dołączają do organizacji, potrzebują natychmiastowego dostępu do narzędzi, danych i systemów niezbędnych do wykonywania swoich ról. Opóźnienia w dostarczaniu zasobów mogą spowolnić proces wdrażania nowych pracowników, powodując frustrację wśród nowych pracowników i negatywny wpływ na wydajność. Jednak pośpieszne przyznawanie dostępu nowym pracownikom może prowadzić do nadmiernych uprawnień lub niebezpiecznego udostępniania danych uwierzytelniających, co od samego początku stwarza potencjalne luki w zabezpieczeniach. Głównym wyzwaniem, przed którym stoją administratorzy IT, jest zapewnienie szybkiego dostępu bez narażania bezpieczeństwa. Muszą zapewnić dostęp o najmniejszych uprawnieniach, jednocześnie utrzymując pełną widoczność tego, kto ma dostęp do określonych systemów i danych.

Błędy podczas offboardingu mogą prowadzić do poważnych incydentów bezpieczeństwa.

Jeśli chodzi o zarządzanie dostępem, offboarding jest równie ważny jak onboarding. Bez bezpiecznego procesu byli pracownicy mogą zachować dostęp do poufnych informacji, krytycznych systemów i danych uwierzytelniających. Według Verizon’s 2025 Data Breach Investigations Report, 32% naruszeń danych związanych z błędem ludzkim dotyczyło nadużycia poświadczeń, co podkreśla znaczenie prawidłowego odbierania uprawnień.

Typowe zagrożenia związane z offboardingiem obejmują osierocone konta, niezmienione wspólne hasła i nieautoryzowany dostęp do narzędzi chmurowych, które wykraczają poza nadzór zespołu IT. Te luki w zabezpieczeniach mogą prowadzić do znaczących problemów z bezpieczeństwem, takich jak naruszenia danych, zagrożenia wewnętrzne oraz naruszenia zgodności.

Jak Keeper upraszcza wdrażanie i likwidowanie kont dla działu IT

Ręczne zarządzanie dostępem w kilku systemach może być czasochłonne i może zwiększać ryzyko błędów ludzkich. Keeper upraszcza proces onboardingu i offboardingu, umożliwiając administratorom IT konsekwentne przydzielanie użytkowników, przypisywanie dostępu opartego na rolach do współdzielonych danych uwierzytelniających oraz cofanie dostępu, gdy nie jest już potrzebny.

Wdrażanie użytkowników konsekwentnie poprzez synchronizację katalogów i SCIM

Keeper SSO Connect integruje się bezproblemowo z dostawcami tożsamości (IdP), takimi jak Okta i Google Workspace, aby zautomatyzować tworzenie użytkowników. Dzięki tym integracjom nowi pracownicy mogą być automatycznie wyposażeni w odpowiedni dostęp na podstawie ich ról, co zmniejsza opóźnienia i błędy osobowe podczas procesu wdrażania. Keeper obsługuje również system zarządzania tożsamością międzydomenową (SCIM), umożliwiając zespołom IT synchronizację użytkowników i ról bezpośrednio z ich dostawcy tożsamości do Keeper.

Te zautomatyzowane procesy minimalizują ręczną konfigurację i utrzymują aktualne uprawnienia, gdy pracownicy dołączają do organizacji lub zmieniają obowiązki w czasie. Dla organizacji bez integracji IdP – zwłaszcza małych firm – Keeper obsługuje importy CSV i ręczne udostępnianie, oferując elastyczne wdrażanie dla organizacji każdej wielkości.

Przypisz dostęp oparty na rolach do udostępnionych folderów i rekordów

Keeper umożliwia administratorom IT przypisywanie kontroli dostępu opartej na rolach (RBAC) do udostępnionych rekordów i folderów, zapewniając pracownikom dostęp tylko do informacji wymaganych do wykonywania ich zadań. Administratorzy IT mogą tworzyć predefiniowane role w Keeper, które przyznają odpowiednie uprawnienia dostępu i przechowalni określonym działom lub funkcjom. Na przykład, gdy nowy inżynier oprogramowania dołącza do firmy, Keeper może automatycznie przyznać mu dostęp do współdzielonego folderu zawierającego poświadczenia do narzędzi programistycznych i systemów wewnętrznych zespołu.

Monitorowanie aktywności nowych użytkowników i interakcji z sejfem

Zaawansowany moduł raportowania i ostrzeżeń (ARAM) firmy Keeper daje administratorom IT możliwość monitorowania aktywności użytkowników i interakcji z sejfem dzięki kompleksowym raportom. Dzięki temu zespoły IT mogą śledzić, w jaki sposób nowo zatrudnieni pracownicy korzystają ze swoich sejfów – czy wyświetlają, edytują lub udostępniają dane uwierzytelniające i rekordy. Szczegółowe dzienniki aktywności zapewniają wgląd, potwierdzając, że nowi użytkownicy mają dostęp wyłącznie do zasobów, których potrzebują, i nie przekraczają swoich uprawnień. Monitorując zachowanie użytkowników, zespoły IT mogą korzystać z Keeper do wczesnego wykrywania potencjalnych nadużyć uprawnień i utrzymywania ścisłej kontroli nad poufnymi danymi.

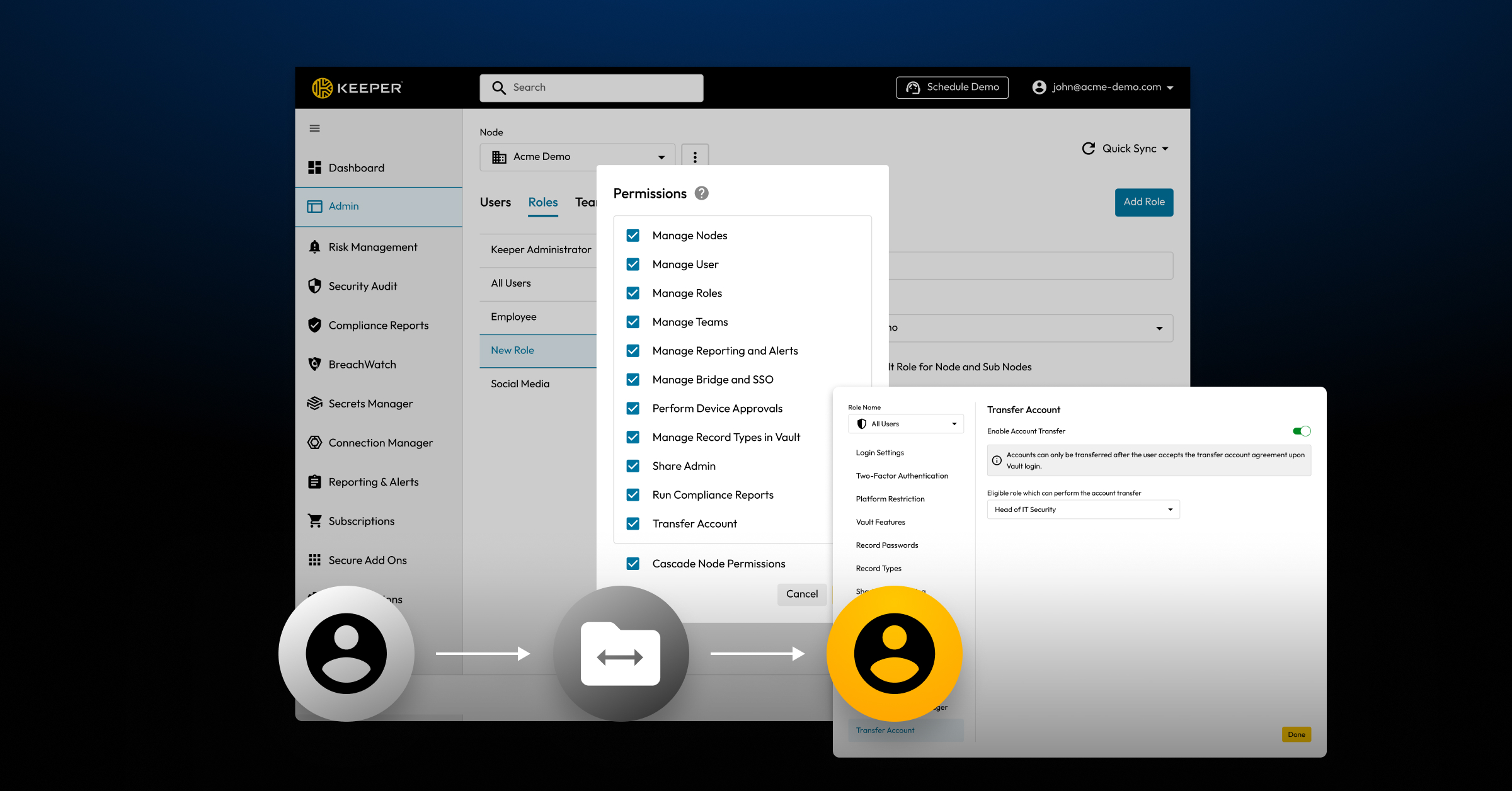

Cofnij dostęp i przenieś sejfy po odejściu z firmy

Konsola administracyjna Keeper umożliwia administratorom IT cofnięcie dostępu i bezpieczne przeniesienie własności współdzielonych danych podczas procesu odejścia pracownika, zapewniając, że żadne poufne informacje nie zostaną ujawnione. Kiedy pracownik odchodzi z organizacji, zespoły IT mogą szybko wyłączyć konto Keeper i przypisać dostęp do wspólnych danych uwierzytelniających, rekordów lub folderów innemu uprawnionemu użytkownikowi.

Należy pamiętać, że transfery do sejfu nie są konfigurowane automatycznie; zespoły IT muszą ręcznie wykonać ten krok w ramach procesu offboardingu, aby zapewnić, że żadne rekordy nie zostaną osierocone, a żaden były pracownik nie zachowa dostępu do poufnych danych. Najlepiej skonfigurować tę opcjonalną funkcję podczas początkowej fazy wdrażania programu Keeper. Aby włączyć transfer konta, należy przejść do sekcji Przenieś konto w ustawieniach uprawnień administracyjnych, włączyć opcję Włącz transfer konta, a następnie wybrać rolę, która będzie miała możliwość zainicjowania transferu.

Identyfikacja i aktualizacja poświadczeń po odejściu z firmy

Po odejściu użytkownika z firmy Keeper ułatwia administratorom IT identyfikację danych uwierzytelniających, do których miał dostęp były pracownik. Dzięki pełnej widoczności administratorzy mogą przeglądać foldery udostępnione i rekordy powiązane z rolą byłego pracownika lub aktywnością w sejfie. Pozwala to zespołom IT na rotację poświadczeń i aktualizację kluczy dla tych konkretnych rekordów bez konieczności resetowania wszystkiego w całej organizacji – lub, co gorsza, tracenia czasu na zgadywanie, co należy zmienić.

Chroń dostęp na każdym etapie z Keeper

Keeper zapewnia zespołom IT narzędzia potrzebne do bezpiecznego i wydajnego zarządzania procesami wdrażania i usuwania kont. Poprawiając widoczność, upraszczając kontrolę dostępu i zmniejszając ryzyko niewłaściwego użycia danych uwierzytelniających, Keeper usprawnia każdy etap okresu zatrudnienia pracownika. Dzięki scentralizowanej platformie Keeper do zarządzania dostępem, egzekwowania zasad i audytowania zgodności, administratorzy IT mogą wyeliminować procesy ręczne i skupić się na ochronie dostępu do danych poufnych.

Często zadawane pytania

Can Keeper automate employee onboarding?

Keeper może zautomatyzować kilka kluczowych aspektów procesu wdrażania, szczególnie dla organizacji, które integrują go z dostawcami tożsamości, takimi jak Okta lub Google Workspace. Dzięki synchronizacji katalogów i dostarczaniu SCIM nowi pracownicy mogą być automatycznie dodawani do Keeper i przypisywani do ról, co daje im dostęp do określonych wspólnych rekordów i folderów. Chociaż pełne wdrażanie nie jest całkowicie zautomatyzowane, Keeper znacznie redukuje liczbę kroków, które zespoły IT muszą podjąć, aby nowi pracownicy szybko i bezpiecznie uzyskali odpowiedni dostęp.

What happens to an employee’s vault after offboarding?

Po zwolnieniu pracownika jego konto Keeper może zostać zablokowane i natychmiastowo cofnięte. Jednak dane ich sejfu pozostają nienaruszone i dostępne dla administratorów IT. Administratorzy mogą przenosić prawa własności do wszystkich udostępnionych rekordów lub folderów na innego użytkownika, zapewniając, że żadne poświadczenia nie zostaną utracone, a dostęp do poufnych informacji zostanie odpowiednio przypisany. Można również przenosić całe sejfy do innych użytkowników.

Can I see which credentials a former employee had access to?

Tak, Keeper zapewnia pełną widoczność, które dane uwierzytelniające i wpisy pracownik uzyskał dostęp podczas swojej pracy w organizacji. Administratorzy IT mogą przeglądać sejf byłego pracownika, w tym foldery udostępnione, poszczególne rekordy i szczegółowe dzienniki, które pokazują, kiedy rekordy były przeglądane, edytowane lub udostępniane. Keeper ułatwia administratorom IT zidentyfikowanie, które poświadczenia należy zmienić lub przekazać po odejściu pracownika z organizacji, zapobiegając nieautoryzowanemu stałemu dostępowi.

How does Keeper help with compliance during employee transitions?

Keeper wspiera zgodność poprzez egzekwowanie ścisłych kontroli dostępu i utrzymywanie szczegółowych dzienników audytu. Administratorzy IT są w stanie zademonstrować, którzy pracownicy mieli dostęp do czego i kiedy — co jest niezbędne do spełnienia wymogów zgodności, takich jak SOC 2, ISO 27001, ustawa o przenoszeniu i odpowiedzialności ubezpieczenia zdrowotnego (HIPAA) oraz Ogólne rozporządzenie o ochronie danych (RODO). Centralizując zarządzanie poświadczeniami i zapewniając pełny wgląd w aktywność pracowników, Keeper pomaga organizacjom zmniejszyć ryzyko bezpieczeństwa i utrzymać zgodność przez cały okres zatrudnienia pracownika.