想象一下,贵公司的客服代表将敏感的客户数据上传到 A

IT 团队正面临越来越大的压力,需在确保安全的前提下,高效完成新员工的 入职 与员工 离职 流程。 为用户提供必要的工具访问权限对提升企业生产力至关重要,但若缺乏强有力的访问控制,组织将面临数据泄露、合规问题和权限滥用的风险。 事实上,Keeper Security 的《未来防御报告》发现,40%的受访者经历过由员工引发的网络攻击。

为了弥补此类安全漏洞,Keeper® 为 IT 管理员提供了一个统一的零知识平台,以管理访问、执行策略并保持对用户活动的可见性。 在员工入职和离职过程中,IT 管理员可以使用 Keeper 来简化资源分配流程,并保持详细的审计记录,从而减少手动操作和猜测。

继续阅读,了解为什么在员工生命周期的每个阶段,访问管理都很重要,以及 Keeper 如何为 IT 管理员简化入职和离职流程。

为什么在入职和离职期间访问管理很重要

访问管理对于在入职和离职期间维持运营效率和稳固的安全态势至关重要。 如果没有强有力的访问控制,新员工在开始工作时可能会遇到延迟,而离职员工可能仍然能够访问他们不应再拥有的敏感系统。

员工需要快速访问,但不能以牺牲安全为代价。

当新员工加入组织时,他们需要立即获得履行职责所需的工具、数据和系统。 配置延迟会拖慢入职流程,既会让新员工感到沮丧,又会对生产效率产生不利影响。 然而,仓促地为新员工分配访问权限可能导致权限过于宽泛或凭证共享不安全,从而从一开始就造成潜在的安全漏洞。 IT管理员面临的主要挑战是,在不危害安全性的情况下,提供快速访问。 他们必须提供最低特权访问,同时保持对哪些用户可以访问特定系统和数据的全面可见性。

离职错误可能导致严重的安全事故

在访问管理中,离职管理与入职管理同样重要。 如果没有安全的流程,前员工可能会继续访问敏感信息、关键系统和登录凭证。 根据Verizon 的 2025 年数据泄露调查报告,32% 的数据泄露事件与人为错误有关,其中涉及凭证滥用,突显了正确撤销访问权限的重要性。

常见的离职风险包括孤立账户、未更改的共享密码,以及未经授权访问不在 IT 团队监督范围内的云工具。 这些漏洞可能会导致重大安全问题,例如 数据泄露、内部威胁和合规性违规。

Keeper 如何简化 IT 部门的入职和离职流程

在多个系统中手动管理访问权限可能会耗费时间,并增加人为错误的风险。 Keeper 通过允许 IT 管理员以一致的方式为用户预配用户、分配基于角色的共享凭据访问权限,并在不再需要时撤销访问权限,从而简化了入职和离职流程。

通过目录同步和 SCIM 持续地预配用户。

Keeper SSO Connect 无缝集成于 Okta 和 Google Workspace 等身份提供商 (IdP),以实现用户自动化配置。 通过这些集成,新员工可以根据其角色自动获得相应的访问权限,从而减少入职流程中的延迟和人为错误。 Keeper 还支持跨域身份管理系统 (SCIM) 配置,允许 IT 团队将用户和角色直接从 IdP 同步到 Keeper。

这些自动化流程最大限度地减少了手动设置,并在员工加入组织或随着时间推移调整职责时保持权限的更新。 对于未与身份提供商(IdP)集成的组织——尤其是小型企业——Keeper 支持 CSV 导入和手动配置,提供灵活的部署方案,适用于各种规模的组织。

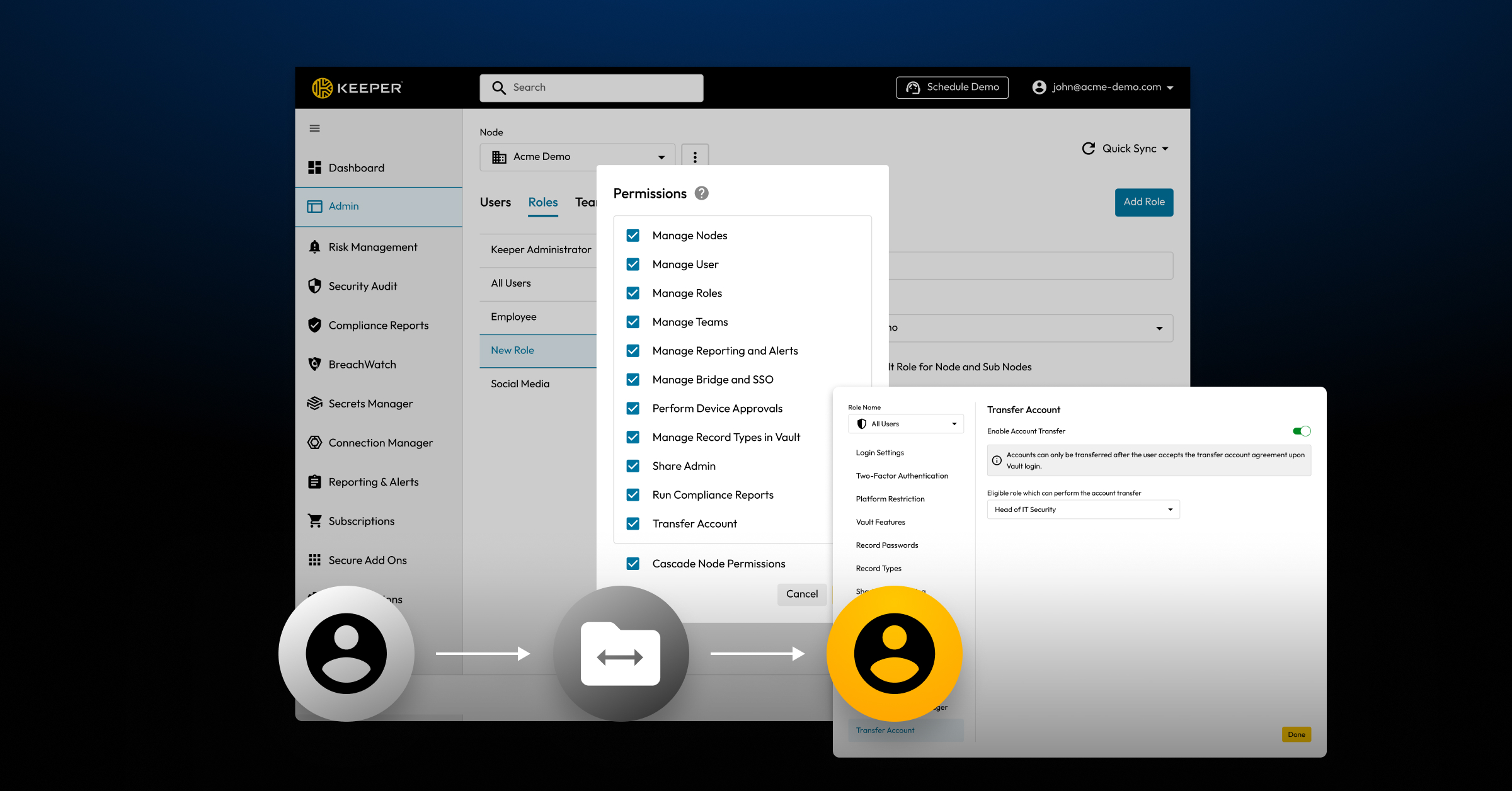

为共享文件夹和记录分配基于角色的访问权限

Keeper 允许 IT 管理员为共享记录和文件夹分配基于角色的访问控制 (RBAC),确保员工只能访问其工作所需的信息。 IT 管理员可以在 Keeper 中创建预定义的角色,为特定部门或职能分配适当的访问权限和保管库权限。 例如,当一名新软件工程师加入公司时,Keeper 可以自动授予他们访问权限,使他们能够访问一个共享文件夹,该文件夹包含其团队开发工具和内部系统的凭据。

监控新用户活动和保险库交互

Keeper的高级报告和警报模块(ARAM)为IT管理员提供了全面的报告功能,使其能够监控用户活动和保管库交互情况。 这使得IT团队能够跟踪新入职员工如何使用他们的保险库——无论是查看、编辑还是共享凭证和记录。 详细的活动日志提供了可见性,验证新用户仅访问他们所需的资源,并且没有超出其权限。 通过监控用户行为,IT团队可以使用Keeper及早发现潜在的权限滥用,并保持对敏感数据的严格控制。

在员工离职时撤销访问权限并转移保管库

Keeper 管理员控制台使 IT 管理员能够在员工离职过程中撤销访问权限并安全地转移共享数据的所有权,确保不暴露任何敏感信息。 当员工离开组织时,IT团队可以迅速禁用 Keeper 账户,并将共享凭据、记录或文件夹的访问权限重新分配给另一位授权用户。

需要特别注意的是,保管库转移不会自动设置;IT 团队必须在离职流程中手动执行此步骤,以确保没有记录成为孤立数据,并且前员工无法访问敏感数据。 最好在 Keeper 部署的初始阶段配置此可选功能。要启用帐户转移,请在设置中的管理权限下访问转移帐户,启用启用转移帐户,然后选择有权启动转移的角色。

在员工离职后识别并更新凭证

一旦用户被注销,Keeper 使 IT 管理员能够轻松识别前员工曾访问过的凭据。 在全面可视化的情况下,管理员可以审查与前员工角色或保管库活动相关的共享文件夹和记录。 这使得 IT 团队能够轮换凭据并更新特定记录的密钥,而无需在整个组织范围内重置所有内容——更不用说浪费时间去猜测需要更改的内容。

在每个步骤中使用 Keeper 保护访问

Keeper 为 IT 团队提供了安全高效地管理入职和离职所需的工具。 通过提高可见性、简化访问控制并降低凭证滥用的风险,Keeper 优化了员工生命周期的每个阶段。 通过 Keeper 的集中式平台进行访问管理、执行策略和合规审计,IT 管理员可以消除手动流程,专注于保护敏感数据的访问。

常见问题解答

Can Keeper automate employee onboarding?

Keeper 可以自动化多个入职流程的关键环节,特别是对于与身份提供商(如 Okta 或 Google Workspace)集成的组织。 通过目录同步和 SCIM 配置,新员工可以被自动添加到 Keeper 并被分配角色,从而获得对特定共享记录和文件夹的访问权限。 尽管完整的入职流程尚未完全实现自动化,但 Keeper 显著减少了 IT 团队为确保新员工快速、安全地获得适当访问权限所需执行的步骤。

What happens to an employee’s vault after offboarding?

当员工离职时,可以禁用其 Keeper 帐户以立即撤销访问权限。 然而,他们的保管库数据保持完整,并且可供 IT 管理员访问。 管理员可以将任何共享记录或文件夹的所有权转移给其他用户,确保凭据不会丢失,并且对敏感信息的访问权限得到适当重新分配。 整个保管库也可以转移给其他用户。

Can I see which credentials a former employee had access to?

是的,Keeper 提供了员工在组织内访问过哪些凭据和记录的全面可见性。 IT 管理员可以查看前员工的保管库,包括共享文件夹、个人记录以及详细日志,这些日志显示记录被查看、编辑或共享的时间。 Keeper 使 IT 管理员能够轻松识别员工离职后需要更改或转移的凭据,从而防止未经授权的持续访问。

How does Keeper help with compliance during employee transitions?

Keeper 通过实施严格的访问控制和维护详细的审计日志来支持合规性。 IT 管理员可以显示哪些员工访问了哪些资源以及何时访问——这对于满足合规要求(如 SOC 2、ISO 27001、健康保险流通与责任法案(HIPAA)和通用数据保护条例(GDPR))至关重要。 通过集中管理凭证并提供对员工活动的全面可见性,Keeper 帮助组织降低安全风险,并在整个员工生命周期中保持合规。