Los empleados están adoptando herramientas de Inteligencia Artificial (IA) para mejorar su productividad, pero rara vez consideran las implicaciones de seguridad de hacerlo. Cuando un empleado

Los equipos de TI enfrentan una presión cada vez mayor para incorporar nuevos empleados y desvincular a los que se van rápidamente y sin comprometer la seguridad. Es crucial otorgar a los usuarios acceso a las herramientas necesarias para la productividad empresarial, pero sin controles de acceso sólidos, las organizaciones corren el riesgo de sufrir violaciones de datos, problemas de cumplimiento y uso indebido de privilegios. De hecho, el informe del futuro de la defensa, The Future of Defense Report de Keeper Security encontró que el 40 % de los encuestados sufrieron algún ataque cibernético causado por un empleado.

Para cerrar brechas de seguridad como estas, Keeper® brinda a los administradores de TI una plataforma unificada de conocimiento cero para gestionar el acceso, aplicar políticas y mantener la visibilidad de la actividad de los usuarios. Durante la incorporación y la desvinculación, los administradores de TI pueden usar Keeper para optimizar el aprovisionamiento y mantener registros de auditoría detallados a la vez que reducen la expansión manual o las conjeturas.

Continúe leyendo para saber por qué la gestión del acceso es importante durante cada etapa del ciclo de vida de los empleados y cómo Keeper simplifica la incorporación y desvinculación de los administradores de TI.

Por qué la gestión del acceso es importante durante la incorporación y la desvinculación

La gestión de acceso es crucial para mantener la eficiencia operativa y una postura de seguridad sólida durante la incorporación y la desvinculación. Sin controles de acceso sólidos, los nuevos empleados pueden enfrentar demoras al comenzar sus funciones, y los exempleados podrían conservar acceso a sistemas sensibles que ya no deberían tener.

Los empleados necesitan acceso rápido, pero no a expensas de la seguridad

Cuando nuevos empleados se incorporan a una organización, requieren acceso inmediato a las herramientas, datos y sistemas necesarios para sus funciones. Las demoras en el aprovisionamiento pueden ralentizar el proceso de incorporación, lo que provoca frustración entre los nuevos empleados y repercute negativamente en la productividad. Sin embargo, apresurarse a dar acceso a los nuevos empleados puede generar permisos amplios o compartir credenciales de manera insegura, creando posibles vulnerabilidades de seguridad desde el principio. El principal desafío que enfrentan los administradores de TI es brindar acceso rápido sin comprometer la seguridad. Deben proporcionar acceso de privilegio mínimo a la vez que mantienen una visibilidad completa sobre quién tiene acceso a ciertos sistemas y datos.

Los errores durante el proceso de desvinculación pueden causar serios incidentes de seguridad.

Cuando se trata de la gestión de acceso, la desvinculación es tan importante como la incorporación. Sin un proceso seguro, los exempleados pueden conservar acceso a información sensible, sistemas críticos y credenciales de inicio de sesión. Según el Informe de Investigaciones de Violaciones de Datos de Verizon de 2025, el 32 % de las violaciones de datos relacionadas con errores humanos implicaban un uso indebido de credenciales, lo que pone en evidencia la importancia de una retirada adecuada de los permisos.

Los riesgos comunes de desvinculación incluyen cuentas huérfanas, contraseñas compartidas sin cambios y acceso no autorizado a herramientas en la nube que están fuera de la supervisión de un equipo de TI. Estas vulnerabilidades pueden llevar a problemas de seguridad significativos, como violaciones de datos, amenazas internas y violaciones de cumplimiento.

Cómo Keeper simplifica la incorporación y desvinculación del personal de TI

Gestionar el acceso manualmente a través de varios sistemas puede ser un proceso que consume mucho tiempo y aumenta el riesgo de errores humanos. Keeper simplifica el proceso de incorporación y desvinculación al permitir a los administradores de TI aprovisionar usuarios de manera consistente, asignar acceso basado en roles para las credenciales compartidas y revocar el acceso cuando ya no sea necesario.

Aprovisione usuarios de manera consistente mediante la sincronización de directorios y SCIM.

Keeper SSO Connect se integra sin problemas con proveedores de identidad (IdP) como Okta y Google Workspace para automatizar el aprovisionamiento de usuarios. A través de estas integraciones, los nuevos empleados pueden ser aprovisionados automáticamente con el acceso adecuado según sus roles, reduciendo las demoras y el error humano durante el proceso de incorporación. Keeper también es compatible con el aprovisionamiento sistema de gestión de identidades entre dominios (SCIM), lo que permite a los equipos de TI sincronizar usuarios y roles directamente desde su IdP en Keeper.

Estos procesos automatizados minimizan la configuración manual y mantienen los permisos actualizados a medida que los empleados se incorporan a una organización o cambian de responsabilidades con el tiempo. Para las organizaciones sin integraciones de IdP, especialmente las pequeñas empresas, Keeper admite importaciones de CSV y aprovisionamiento manual, ofreciendo una implementación flexible para organizaciones de todos los tamaños.

Asignar acceso basado en roles a carpetas y registros compartidos

Keeper permite a los administradores de TI asignar un Control de acceso basado en roles (Role-Based Access Control, RBAC) a registros y carpetas compartidos, lo que asegura que los empleados solo tengan acceso a la información necesaria para sus funciones. Los administradores de TI pueden crear roles predefinidos dentro de Keeper que otorgan acceso y permisos de bóveda adecuados a departamentos o funciones específicas. Por ejemplo, cuando un nuevo ingeniero de software se incorpora a una empresa, Keeper puede otorgarle automáticamente acceso a una carpeta compartida que contenga credenciales para las herramientas de desarrollo y los sistemas internos de su equipo.

Monitoree la actividad de los nuevos usuarios y las interacciones en la bóveda

El Módulo de alertas e informes avanzados (ARAM) de Keeper proporciona a los administradores de TI la capacidad de monitorear la actividad de los usuarios y las interacciones con la bóveda mediante informes exhaustivos. Esto permite a los equipos de TI realizar un seguimiento de cómo los empleados recién incorporados usan sus bóvedas, ya sea que vean, editen o compartan credenciales y registros. Los registros de actividad detallados proporcionan visibilidad y validan que los nuevos usuarios accedan solo a los recursos que necesitan y no excedan sus permisos. Al monitorear el comportamiento de los usuarios, los equipos de TI pueden utilizar Keeper para detectar temprano un posible uso indebido de privilegios y mantener un control estricto sobre los datos sensibles.

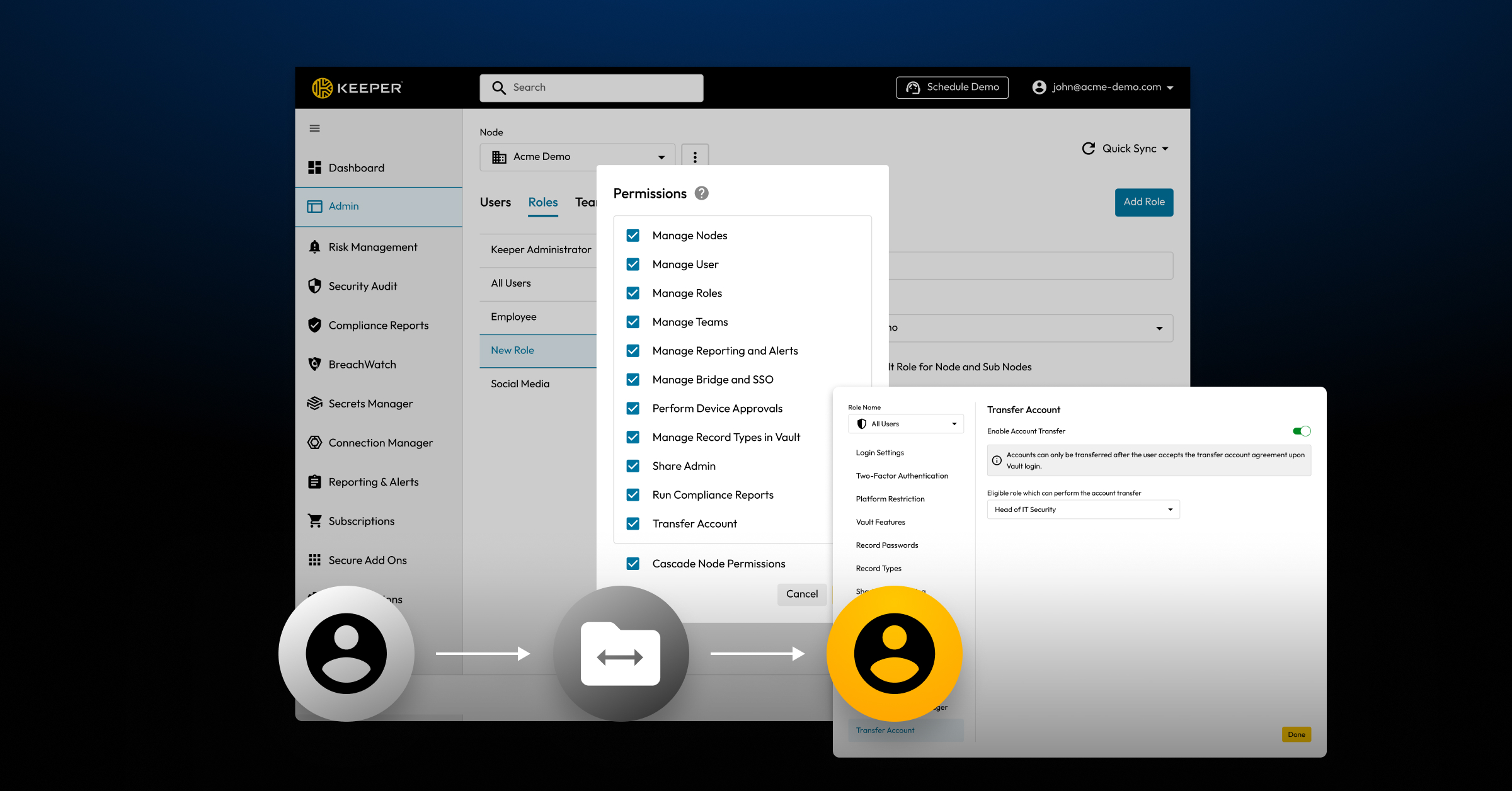

Cómo revocar el acceso y transferir bóvedas al desvincularse

La Consola de Administración de Keeper permite a los administradores de TI revocar el acceso y transferir de forma segura la propiedad de los datos compartidos durante el proceso de desvinculación, lo que asegura que no se exponga información sensible. Cuando un empleado deja una organización, los equipos de TI pueden deshabilitar rápidamente la cuenta de Keeper y reasignar el acceso a credenciales, registros o carpetas compartidas a otro usuario autorizado.

Es importante tener en cuenta que las transferencias de bóveda no se configuran automáticamente. Los equipos de TI deben realizar este paso manualmente como parte del proceso de desvinculación para garantizar que ningún registro quede huérfano y que ningún exempleado conserve el acceso a datos sensibles. Es mejor configurar esta función opcional durante la fase inicial de implementación del lanzamiento de Keeper. Para habilitar una transferencia de cuenta, visite Transferencia de cuenta en la configuración, en permisos administrativos, active la opción Habilitar transferencia de cuenta, y luego seleccione el rol que tendrá la capacidad de iniciar una transferencia.

Identifique y actualice las credenciales después de la desvinculación

Una vez que se desvincula un usuario, Keeper facilita a los administradores de TI identificar las credenciales a las que el antiguo empleado tenía acceso. Con total visibilidad, los administradores pueden revisar las carpetas y registros compartidos conectados al rol o la actividad de la bóveda del exempleado. Esto permite a los equipos de TI rotar las credenciales y actualizar las claves para esos registros específicos, sin tener que restablecer todo en la organización, o peor aún, perder tiempo adivinando qué necesita cambiar.

Proteja el acceso en cada paso con Keeper

Keeper le ofrece a los equipos de TI las herramientas necesarias para gestionar la incorporación y desvinculación de usuarios de manera segura y eficiente. Keeper agiliza cada etapa del ciclo de vida del empleado al mejorar la visibilidad, simplificar el control de acceso y reducir el riesgo de uso indebido de credenciales. Con la plataforma centralizada de Keeper para gestionar el acceso, hacer cumplir las políticas y auditar el cumplimiento, los administradores de TI pueden eliminar los procesos manuales y enfocarse en proteger el acceso a los datos confidenciales.

Preguntas frecuentes

Can Keeper automate employee onboarding?

Keeper puede automatizar varios aspectos clave del proceso de incorporación, especialmente para las organizaciones que lo integran con proveedores de identidad, como Okta o Google Workspace. A través de la sincronización de directorios y el aprovisionamiento SCIM, los nuevos empleados se pueden agregar automáticamente a Keeper y se les pueden asignar roles, otorgándoles acceso compartido a registros y carpetas específicos. Aunque la incorporación completa no está totalmente automatizada, Keeper reduce significativamente los pasos que los equipos de TI deben seguir para asegurar que los nuevos empleados reciban el acceso adecuado de forma rápida y segura.

What happens to an employee’s vault after offboarding?

Cuando se desvincula a un empleado, su cuenta de Keeper se puede desactivar para revocar el acceso de inmediato. Sin embargo, los datos de su bóveda permanecen intactos y accesibles para los administradores de TI. Los administradores pueden transferir la propiedad de cualquier registro o carpeta compartida a otro usuario, lo que garantiza que las credenciales no se pierdan y que el acceso a la información sensible se reasigne adecuadamente. También se pueden transferir bóvedas completas a otros usuarios.

Can I see which credentials a former employee had access to?

Sí, Keeper ofrece una visibilidad completa sobre qué credenciales y registros accedió un empleado durante su tiempo en una organización. Los administradores de TI pueden revisar la bóveda del exempleado, incluidas las carpetas compartidas, los registros individuales y los registros detallados que muestran cuándo se vieron, editaron o compartieron los registros. Keeper facilita a los administradores de TI identificar qué credenciales se deben cambiar o transferir después de que un empleado deje la organización, lo que evita el acceso no autorizado permanente.

How does Keeper help with compliance during employee transitions?

Keeper respalda el cumplimiento al aplicar controles de acceso estrictos y mantener registros de auditoría detallados. Los administradores de TI pueden mostrar qué empleados tuvieron acceso a qué y cuándo accedieron, lo cual es esencial para cumplir con requisitos de cumplimiento normativo como SOC 2, ISO 27001, la Ley de Portabilidad y Responsabilidad de Seguros Médicos (HIPAA) y el Reglamento General de Protección de Datos (RGPD). Al centralizar la gestión de credenciales y dar una visibilidad completa de la actividad de los empleados, Keeper ayuda a las organizaciones a reducir los riesgos de seguridad y mantener el cumplimiento a lo largo de todo el ciclo de vida del empleado.