Immagina un rappresentante del servizio clienti della tua organizzazione che carica dati sensibili dei clienti in uno strumento di AI per redigere email più rapidamente. Quando

I team IT si ritrovano a far fronte alla crescente pressione di dover effettuare l’onboarding dei nuovi dipendenti e l’offboarding di quelli che lasciano l’azienda in modo rapido e senza compromettere la sicurezza. Concedere agli utenti l’accesso a tutti gli strumenti necessari è fondamentale per la produttività aziendale, ma senza dei rigorosi controlli degli accessi, le organizzazioni rischiano di incorrere in violazioni dei dati, problemi di conformità e usi impropri dei privilegi. Di fatto, il The Future of Defense Report di Keeper Security ha rivelato che il 40% degli intervistati ha subito un attacco informatico causato da un dipendente.

Per colmare le lacune di sicurezza come queste, Keeper® offre agli amministratori IT una piattaforma unificata e zero-knowledge per gestire gli accessi, applicare criteri e avere una costante visibilità sull’attività degli utenti. Durante l’onboarding e l’offboarding, gli amministratori IT possono utilizzare Keeper per semplificare il provisioning e mantenere audit trail dettagliati, riducendo al contempo la proliferazione manuale o le supposizioni.

Continua a leggere per scoprire perché la gestione degli accessi è importante in ogni fase del ciclo di vita dei dipendenti e come Keeper semplifica l’onboarding e l’offboarding per gli amministratori IT.

Perché la gestione degli accessi è importante durante l’onboarding e l’offboarding

La gestione degli accessi è fondamentale per garantire sempre l’efficienza operativa e un forte stato di sicurezza durante i processi di onboarding e offboarding. Senza un controllo degli accessi efficace, i nuovi dipendenti potrebbero incorrere in ritardi iniziali, mentre gli ex dipendenti potrebbero mantenere l’accesso a sistemi sensibili a cui non dovrebbero più poter accedere.

I dipendenti hanno bisogno di un accesso rapido, ma non a scapito della sicurezza

Quando dei nuovi dipendenti entrano a far parte di un’organizzazione, hanno bisogno dell’accesso immediato agli strumenti, ai dati e ai sistemi necessari per i loro ruoli. I ritardi nel provisioning possono rallentare il processo di onboarding, causando frustrazione nei nuovi assunti ed effetti negativi sulla produttività. Tuttavia, la fretta nell’assegnare l’accesso ai nuovi assunti può portare ad autorizzazioni estese o a una condivisione non sicura delle credenziali, creando potenziali vulnerabilità di sicurezza fin dall’inizio. La sfida principale che gli amministratori IT devono affrontare è garantire un accesso rapido senza compromettere la sicurezza. Devono concedere un accesso con privilegi minimi, mantenendo al contempo la piena visibilità su chi ha accesso a determinati sistemi e dati.

Gli errori di offboarding possono portare a gravi incidenti di sicurezza

Quando si parla di gestione degli accessi, l’offboarding è importante tanto quanto l’onboarding. Senza un processo sicuro, gli ex dipendenti potrebbero continuare ad avere accesso a informazioni sensibili, sistemi critici e credenziali di accesso. Sulla base del Data Breach Investigations Report 2025 di Verizon, il 32% delle violazioni dei dati legate a errori umani ha coinvolto l’abuso di credenziali, il che evidenzia l’importanza di un corretto de-provisioning.

I rischi di offboarding comuni includono account orfani, password condivise non modificate e l’accesso non autorizzato agli strumenti cloud che sfuggono alla supervisione di un team IT. Queste vulnerabilità possono causare problemi di sicurezza significativi come violazioni dei dati, minacce interne e problemi di conformità.

Come Keeper semplifica l’onboarding e l’offboarding per l’IT

La gestione manuale dell’accesso a più sistemi può richiedere molto tempo e aumentare il rischio di errori umani. Keeper semplifica il processo di onboarding e offboarding consentendo agli amministratori IT di gestire gli utenti in modo coerente, assegnare accessi basati sui ruoli alle credenziali condivise e revocare l’accesso quando non è più necessario.

Provisioning coerente degli utenti tramite la sincronizzazione della directory e l’SCIM

Keeper SSO Connect si integra perfettamente con i provider di identità (IdP) come Okta e Google Workspace per automatizzare il provisioning degli utenti. Attraverso queste integrazioni, i nuovi dipendenti possono ricevere automaticamente l’accesso appropriato in base ai loro ruoli, il che riduce i ritardi e gli errori umani durante il processo di onboarding. Keeper supporta anche il provisioning System for Cross-Domain Identity Management (SCIM), consentendo ai team IT di sincronizzare utenti e ruoli direttamente dal loro IdP in Keeper.

Questi processi automatizzati riducono al minimo la configurazione manuale e mantengono le autorizzazioni aggiornate nel tempo, man mano che i dipendenti si uniscono a un’organizzazione o cambiano di mansione. Per le organizzazioni senza integrazioni IdP, in particolare le piccole imprese, Keeper supporta l’importazione di file CSV e il provisioning manuale, offrendo così una distribuzione flessibile per le organizzazioni di qualsiasi dimensione.

Assegnazione dell’accesso basato sui ruoli a cartelle e voci condivise

Keeper consente agli amministratori IT di assegnare il controllo degli accessi basato sui ruoli (RBAC) alle cartelle e alle voci condivise, garantendo così che i dipendenti abbiano accesso solo alle informazioni necessarie per il loro lavoro. Gli amministratori IT possono creare ruoli predefiniti all’interno di Keeper che concedono l’accesso e le autorizzazioni della cassaforte appropriati a reparti o funzioni specifici. Ad esempio, quando un nuovo ingegnere software si unisce a un’azienda, Keeper può concedere automaticamente l’accesso a una cartella condivisa contenente le credenziali per gli strumenti di sviluppo e i sistemi interni del team.

Monitoraggio delle nuove attività degli utenti e delle interazioni con la cassaforte

Il modulo per segnalazioni e avvisi avanzati (ARAM) di Keeper offre agli amministratori IT la possibilità di monitorare l’attività degli utenti e le interazioni con la cassaforte con report completi. Ciò consente ai team IT di monitorare il modo in cui i nuovi dipendenti utilizzano le loro casseforti, sia che visualizzino, modifichino o condividano credenziali e voci. I log dettagliati delle attività offrono visibilità, assicurando che i nuovi utenti usino solo le risorse di cui hanno bisogno e non vadano oltre le loro autorizzazioni. Monitorando il comportamento degli utenti, i team IT possono utilizzare Keeper per rilevare tempestivamente i potenziali abusi dei privilegi e mantenere un controllo rigoroso sui dati sensibili.

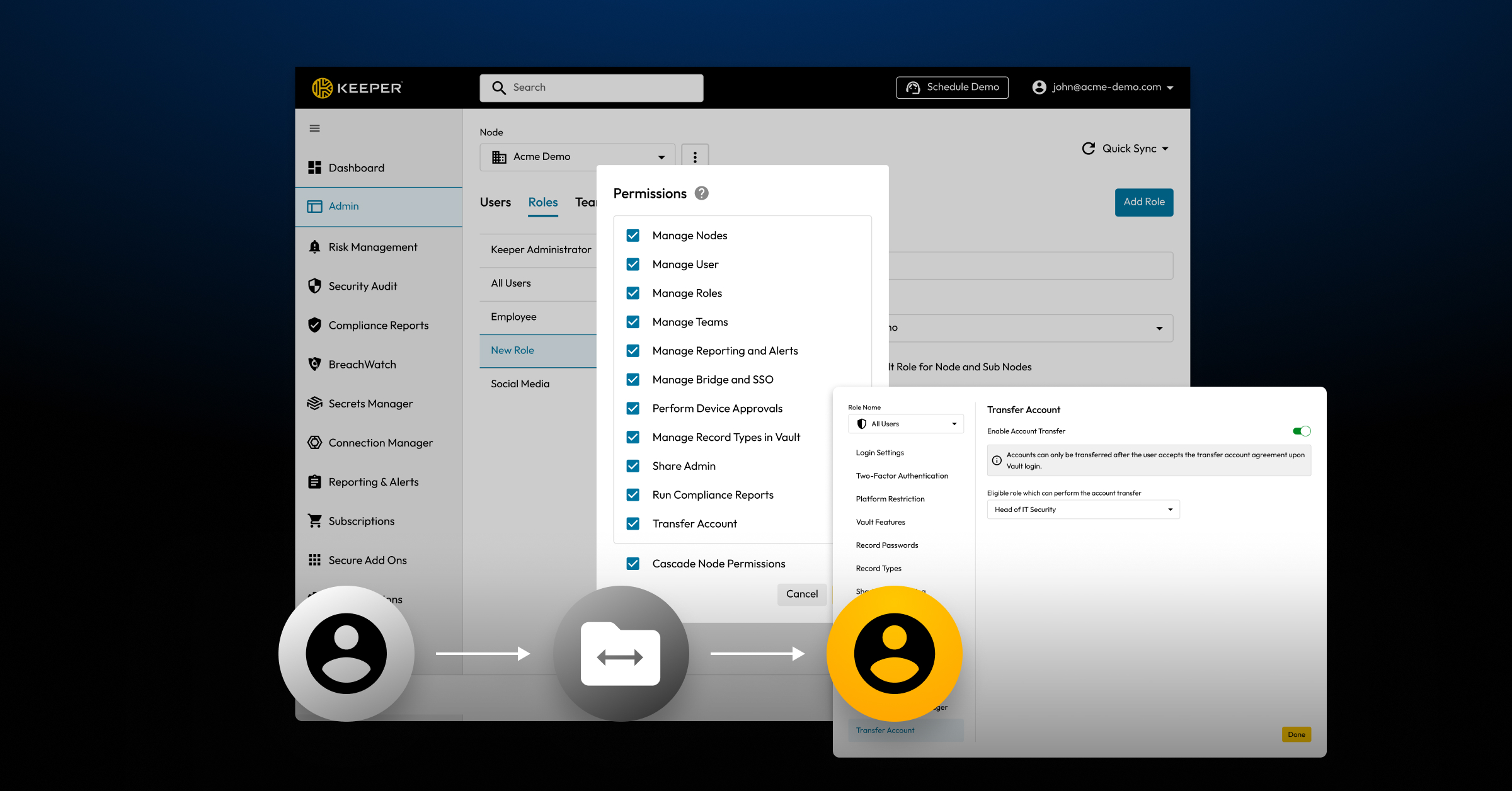

Revoca dell’accesso e trasferimento delle casseforti durante l’offboarding

La console di amministrazione Keeper permette agli amministratori IT di revocare l’accesso e trasferire in modo sicuro la proprietà dei dati condivisi durante il processo di offboarding, garantendo che nessuna informazione sensibile venga esposta. Quando un dipendente lascia un’organizzazione, i team IT possono disattivare rapidamente l’account Keeper e riassegnare l’accesso a credenziali, voci o cartelle condivise a un altro utente autorizzato.

È importante notare che i trasferimenti della cassaforte non vengono configurati automaticamente; per garantire che nessuna voce diventi orfana e che nessun ex dipendente mantenga l’accesso a dati sensibili, i team IT devono eseguire questo passaggio manualmente come parte del processo di offboarding. È meglio configurare questa funzione opzionale durante la fase iniziale dell’implementazione di Keeper. Per abilitare un trasferimento di account, occorre andare su Trasferisci account nella sezione delle autorizzazioni amministrative nelle impostazioni, attivare Abilita trasferimento account, quindi selezionare il ruolo che avrà la possibilità di avviare un trasferimento.

Identificazione e aggiornamento delle credenziali dopo l’offboarding

Una volta completato l’offboarding di un utente, Keeper aiuta gli amministratori IT a identificare facilmente le credenziali a cui l’ex dipendente aveva accesso. Con una visibilità completa, gli amministratori possono esaminare le cartelle e le voci condivise collegate al ruolo o all’attività della cassaforte dell’ex dipendente. Questo permette ai team IT di effettuare la rotazione delle credenziali e di aggiornare le chiavi per quelle voci specifiche senza dover reimpostare tutto all’interno dell’organizzazione o, peggio, perdere tempo a fare ipotesi su cosa va modificato.

Proteggi l’accesso a ogni passo con Keeper

Keeper offre ai team IT tutti gli strumenti di cui hanno bisogno per gestire l’onboarding e l’offboarding in modo sicuro ed efficiente. Migliorando la visibilità, semplificando il controllo degli accessi e riducendo il rischio di uso improprio delle credenziali, Keeper semplifica ogni fase del ciclo di vita dei dipendenti. Con la piattaforma centralizzata di Keeper per la gestione degli accessi, l’applicazione dei criteri e gli audit di conformità, gli amministratori IT possono eliminare i processi manuali e concentrarsi sulla protezione dell’accesso ai dati sensibili.

Domande frequenti

Can Keeper automate employee onboarding?

Keeper può automatizzare diversi aspetti chiave del processo di onboarding, specialmente per le organizzazioni che lo integrano con provider di identità come Okta o Google Workspace. Attraverso la sincronizzazione delle directory e il provisioning SCIM, i nuovi dipendenti possono essere aggiunti a Keeper e assegnati a ruoli in modo automatico, garantendo loro l’accesso a voci e cartelle condivise specifiche. Sebbene l’onboarding completo non sia interamente automatizzato, Keeper riduce significativamente i passaggi che i team IT devono compiere per assicurarsi che i nuovi dipendenti ricevano l’accesso appropriato in modo rapido e sicuro.

What happens to an employee’s vault after offboarding?

Quando si effettua l’onboarding di un dipendente, il suo account Keeper può essere disabilitato per revocare immediatamente l’accesso. Tuttavia, i dati della cassaforte rimangono intatti e accessibili agli amministratori IT. Gli amministratori possono trasferire la proprietà di qualsiasi voce o cartella condivisa a un altro utente, assicurandosi che nessuna credenziale vada persa e che l’accesso alle informazioni sensibili venga riassegnato correttamente. È anche possibile trasferire casseforti intere ad altri utenti.

Can I see which credentials a former employee had access to?

Sì, Keeper offre una visibilità completa sulle credenziali e sulle voci a cui un dipendente ha avuto accesso durante la sua permanenza in un’organizzazione. Gli amministratori IT possono esaminare la cassaforte dell’ex dipendente, comprese le cartelle condivise, le singole voci e i registri dettagliati che mostrano quando le voci sono state visualizzate, modificate o condivise. Keeper consente agli amministratori IT di identificare facilmente quali credenziali devono essere modificate o trasferite dopo che un dipendente ha lasciato l’organizzazione, in modo da evitare un accesso non autorizzato permanente.

How does Keeper help with compliance during employee transitions?

Keeper promuove la conformità applicando rigorosi controlli degli accessi e mantenendo log di audit dettagliati. Gli amministratori IT possono visualizzare quali dipendenti hanno avuto accesso a cosa e quando hanno effettuato l’accesso, un aspetto essenziale per soddisfare i requisiti di conformità a standard e normative quali SOC 2, ISO 27001, l’Health Insurance Portability and Accountability Act (HIPAA) e il Regolamento generale sulla protezione dei dati (GDPR). Centralizzando la gestione delle credenziali e fornendo piena visibilità sull’attività dei dipendenti, Keeper aiuta le organizzazioni a ridurre i rischi per la sicurezza e a garantire la conformità durante l’intero ciclo di vita dei dipendenti.