Imagine que um representante de atendimento ao cliente da sua organização carrega dados confidenciais de clientes em uma ferramenta de IA para redigir e-mails com mais

As equipes de TI enfrentam uma pressão crescente para integrar novos funcionários e desligar rapidamente os que estão saindo, sem comprometer a segurança. Conceder acesso às ferramentas necessárias aos usuários é fundamental para a produtividade dos negócios, mas sem controles de acesso robustos, as organizações correm o risco de sofrer violações de dados, problemas de conformidade e uso indevido de privilégios. De fato, o relatório The Future of Defense da Keeper Security revelou que 40% dos entrevistados sofreram um ataque cibernético causado por um funcionário.

Para fechar lacunas de segurança como essas, o Keeper® oferece aos administradores de TI uma plataforma unificada de conhecimento zero para gerenciar acesso, aplicar políticas e manter visibilidade sobre a atividade dos usuários. Durante a integração e o desligamento, os administradores de TI podem usar o Keeper para simplificar o provisionamento e manter trilhas de auditoria detalhadas, reduzindo a dispersão manual ou suposições.

Continue lendo para descobrir por que o gerenciamento de acesso é importante em todas as etapas do ciclo de vida dos funcionários e como o Keeper simplifica a integração e o desligamento para administradores de TI.

Por que o gerenciamento de acesso é importante durante a integração e o desligamento

O gerenciamento de acesso é crucial para manter a eficiência operacional e uma postura de segurança forte durante a integração e a saída de funcionários. Sem controles de acesso rigorosos, novos funcionários podem enfrentar atrasos ao iniciar suas funções, e ex-funcionários podem manter acesso a sistemas sensíveis aos quais não deveriam mais ter acesso.

Os funcionários precisam de acesso rápido, mas não às custas da segurança

Quando novos funcionários ingressam em uma organização, eles precisam de acesso imediato às ferramentas, dados e sistemas necessários para suas funções. Atrasos no provisionamento podem retardar o processo de integração, causando frustração para os novos contratados e efeitos adversos na produtividade. No entanto, ter pressa para conceder acesso a novos contratados pode levar a permissões amplas ou compartilhamento inseguro de credenciais, criando vulnerabilidades de segurança potenciais desde o início. O principal desafio que os administradores de TI enfrentam é fornecer acesso rápido sem comprometer a segurança. Eles devem fornecer acesso de menor privilégio, mantendo ao mesmo tempo total visibilidade sobre quem tem acesso a determinados sistemas e dados.

Erros no processo de desligamento podem levar a sérios incidentes de segurança

Quando se trata de gerenciamento de acesso, o desligamento é tão importante quanto a integração. Sem um processo seguro, os ex-funcionários podem manter acesso a informações sensíveis, sistemas críticos e credenciais de login. Com base no Relatório de Investigações de Violação de Dados de 2025 da Verizon, 32% das violações de dados relacionadas as erros humanos envolveram abuso de credenciais, destacando a importância do desprovisionamento adequado.

Os riscos comuns do desligamento incluem contas órfãs, senhas compartilhadas não alteradas e acesso não autorizado a ferramentas em nuvem que estão fora da supervisão da equipe de TI. Essas vulnerabilidades podem resultar em problemas de segurança significativos, como violação de dados, ameaças internas e violações de conformidade.

Como o Keeper simplifica a integração e o desligamento para TI

Gerenciar o acesso manualmente em vários sistemas pode ser demorado e aumentar o risco de erro humano. O Keeper simplifica o processo de integração e desligamento, permitindo que os administradores de TI provisionem usuários de forma consistente, atribuam acesso baseado em funções às credenciais compartilhadas e revoguem o acesso quando não for mais necessário.

Provisione usuários de forma consistente por meio de sincronização de diretório e SCIM

Keeper SSO Connect integra-se perfeitamente com provedores de identidade (IdPs) como Okta e Google Workspace para automatizar o provisionamento de usuários. Por meio dessas integrações, novos funcionários podem ser provisionados automaticamente com o acesso apropriado com base em suas funções, reduzindo atrasos e erros humanos durante o processo de integração. O Keeper também oferece suporte ao System for Cross-domain Identity Management (SCIM) provisioning, permitindo que as equipes de TI sincronizem usuários e funções diretamente do seu IdP para o Keeper.

Esses processos automatizados minimizam a configuração manual e mantêm as permissões atualizadas à medida que os funcionários ingressam em uma organização ou mudam de responsabilidades ao longo do tempo. Para organizações sem integrações com IdP — especialmente pequenas empresas – o Keeper oferece suporte a importações de CSV e provisionamento manual, oferecendo uma implantação flexível para organizações de todos os tamanhos.

Atribua acesso baseado em função a pastas e registros compartilhados

O Keeper permite que os administradores de TI atribuam Controle de Acesso Baseado em Funções (RBAC) a registros e pastas compartilhados, garantindo que os funcionários tenham acesso apenas às informações necessárias para o desempenho de suas funções. Os administradores de TI podem criar funções predefinidas no Keeper que concedem acesso e permissões de cofre apropriados a departamentos ou funções específicas. Por exemplo, quando um novo engenheiro de software ingressa em uma empresa, o Keeper pode automaticamente conceder acesso a uma pasta compartilhada que contém credenciais para as ferramentas de desenvolvimento e sistemas internos da equipe.

Monitore a atividade de novos usuários e as interações com o cofre

O Advanced Reporting and Alerts Module (ARAM) do Keeper oferece aos administradores de TI a capacidade de monitorar a atividade dos usuários e as interações com o cofre por meio de relatórios abrangentes. Isso permite que as equipes de TI acompanhem como os novos funcionários utilizam seus cofres – se visualizam, editam ou compartilham credenciais e registros. Registros detalhados de atividades fornecem visibilidade, validando que novos usuários estão acessando apenas os recursos de que precisam e não excedendo suas permissões. Ao monitorar o comportamento dos usuários, as equipes de TI podem usar o Keeper para detectar precocemente o uso indevido de privilégios e manter um controle rigoroso sobre dados sensíveis.

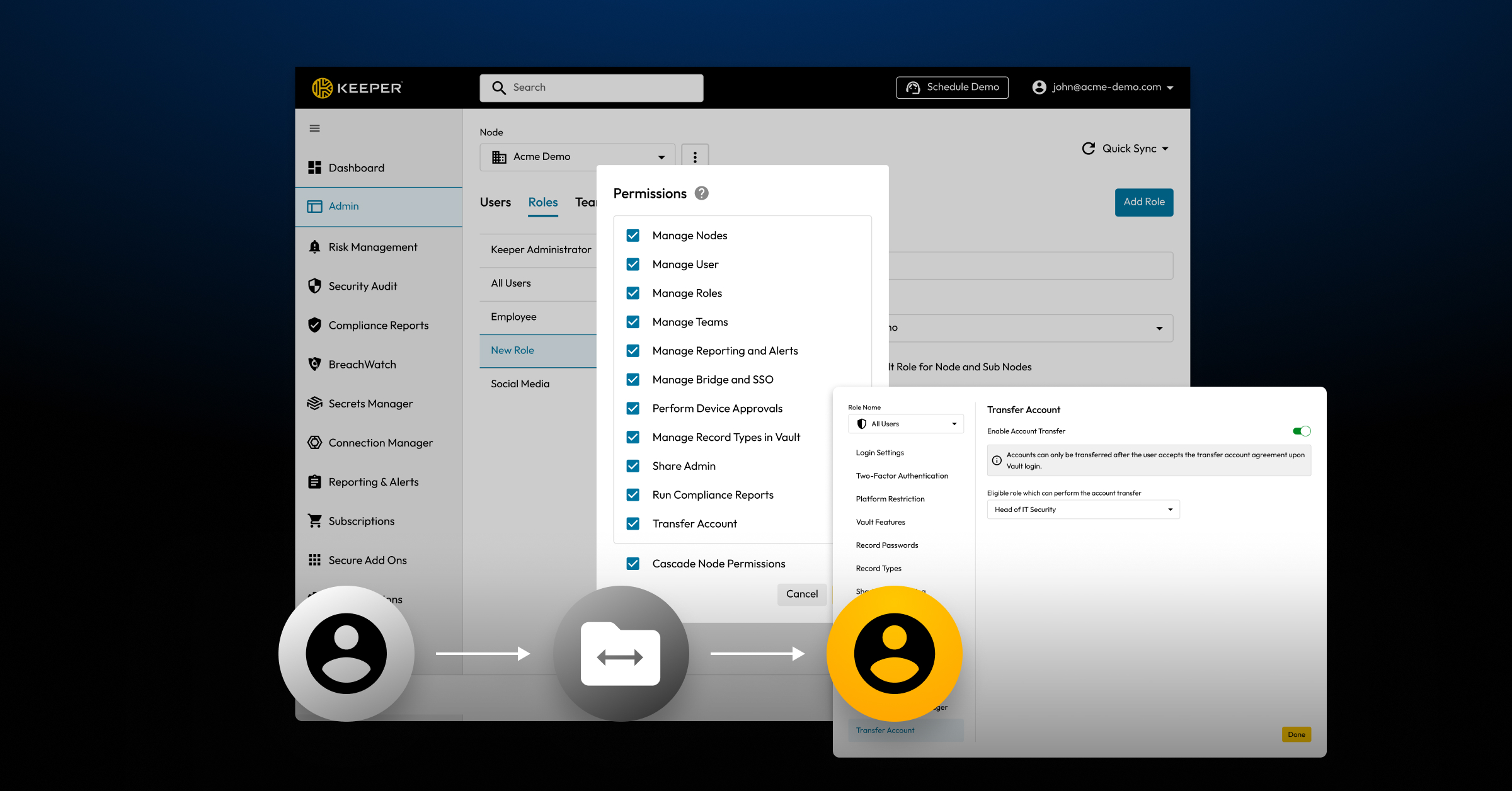

Revogue o acesso e transfira os cofres ao desligamento

O Console de Administração do Keeper permite que os administradores de TI revoguem o acesso e transfiram com segurança a propriedade dos dados compartilhados durante o processo de desligamento, garantindo que nenhuma informação sensível seja exposta. Quando um funcionário deixa uma organização, as equipes de TI podem rapidamente desativar a conta do Keeper e reatribuir o acesso a credenciais, registros ou pastas compartilhadas a outro usuário autorizado.

É importante observar que as transferências do cofre não são configuradas automaticamente; as equipes de TI devem executar manualmente essa etapa como parte do processo de desligamento para garantir que nenhum registro fique órfão e que nenhum ex-funcionário mantenha o acesso a dados confidenciais. É melhor configurar este recurso opcional durante a fase inicial de implantação do Keeper. Para habilitar a transferência de conta, acesse Transferir Conta nas configurações sob permissões administrativas, ative Ativar Transferência de Conta e selecione a função que terá a capacidade de iniciar uma transferência.

Identifique e atualize as credenciais após o desligamento

Assim que um usuário é desligado, o Keeper facilita para os administradores de TI a identificação das credenciais às quais o ex-funcionário tinha acesso. Com total visibilidade, os administradores podem revisar pastas compartilhadas e registros conectados à função ou atividade no cofre do ex-funcionário. Isso permite que as equipes de TI façam a rotação de credenciais e atualizem chaves para esses registros específicos sem precisar redefinir tudo na organização — ou, pior ainda, perder tempo tentando adivinhar o que precisa ser alterado.

Proteja o acesso em cada etapa com o Keeper

O Keeper fornece às equipes de TI as ferramentas de que precisam para gerenciar a integração e o desligamento de forma segura e eficiente. Ao melhorar a visibilidade, simplificar o controle de acesso e reduzir o risco de uso indevido de credenciais, o Keeper otimiza todas as etapas do ciclo de vida do funcionário. Com a plataforma centralizada do Keeper para gerenciar o acesso, aplicar políticas e auditar a conformidade, os administradores de TI podem eliminar processos manuais e concentrar-se em proteger o acesso a dados sensíveis.

Perguntas frequentes

Can Keeper automate employee onboarding?

O Keeper pode automatizar vários aspectos importantes do processo de integração, especialmente para organizações que o integram com provedores de identidade como Okta ou Google Workspace. Por meio da sincronização de diretórios e do provisionamento SCIM, novos funcionários podem ser automaticamente adicionados ao Keeper e atribuídos a funções, concedendo-lhes acesso a registros e pastas compartilhadas específicas. Embora a integração completa não seja totalmente automatizada, o Keeper reduz significativamente as etapas que as equipes de TI devem seguir para garantir que os novos funcionários recebam acesso apropriado de forma rápida e segura.

What happens to an employee’s vault after offboarding?

Quando um funcionário é desligado, sua conta do Keeper pode ser desativada para revogar o acesso imediatamente. No entanto, os dados do cofre deles permanecem intactos e acessíveis aos administradores de TI. Os administradores podem transferir a propriedade de quaisquer registros ou pastas compartilhados para outro usuário, garantindo que nenhuma credencial seja perdida e que o acesso a informações sensíveis seja reatribuído de forma apropriada. Cofres inteiros também podem ser transferidos para outros utilizadores.

Can I see which credentials a former employee had access to?

Sim, o Keeper oferece visibilidade completa sobre quais credenciais e registros um funcionário acessou durante o seu tempo na organização. Os administradores de TI podem revisar o cofre do ex-funcionário, incluindo pastas compartilhadas, registros individuais e logs detalhados que mostram quando os registros foram visualizados, editados ou compartilhados. O Keeper facilita para os administradores de TI identificarem quais credenciais precisam ser alteradas ou transferidas após a saída de um funcionário da organização, prevenindo o acesso não autorizado.

How does Keeper help with compliance during employee transitions?

O Keeper apoia a conformidade ao impor controles de acesso rigorosos e manter logs de auditoria detalhados. Os administradores de TI podem mostrar quais funcionários tiveram acesso a quê e quando acessaram – essencial para atender aos requisitos de conformidade, como SOC 2, ISO 27001, a Lei de Portabilidade e Responsabilidade de Seguros de Saúde (HIPAA) e o Regulamento Geral de Proteção de Dados (GDPR). Ao centralizar o gerenciamento de credenciais e fornecer visibilidade total sobre a atividade dos funcionários, o Keeper ajuda as organizações a reduzir os riscos de segurança e manter a conformidade ao longo de todo o ciclo de vida do funcionário.