イベントベースでアラートをトリガー

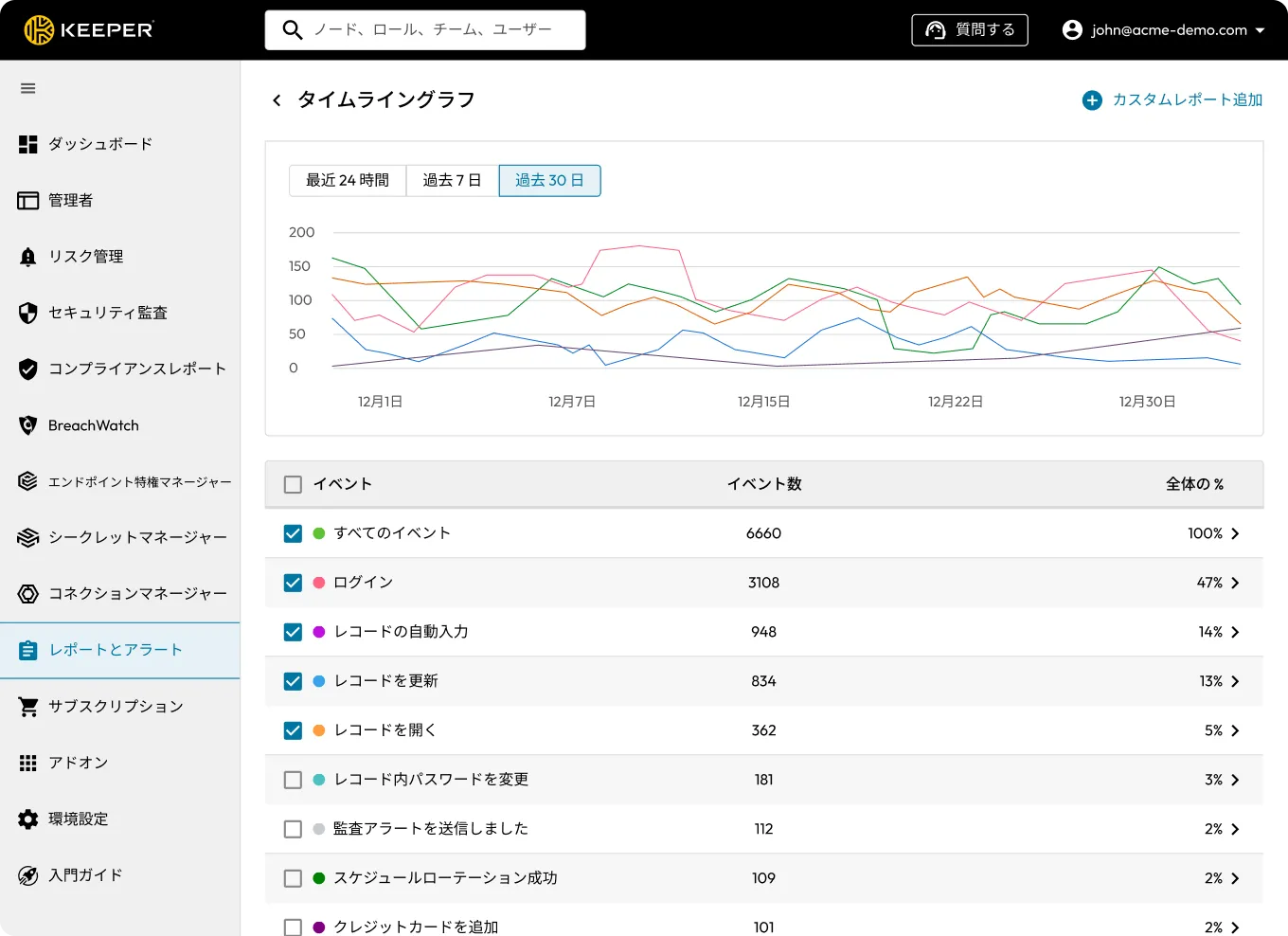

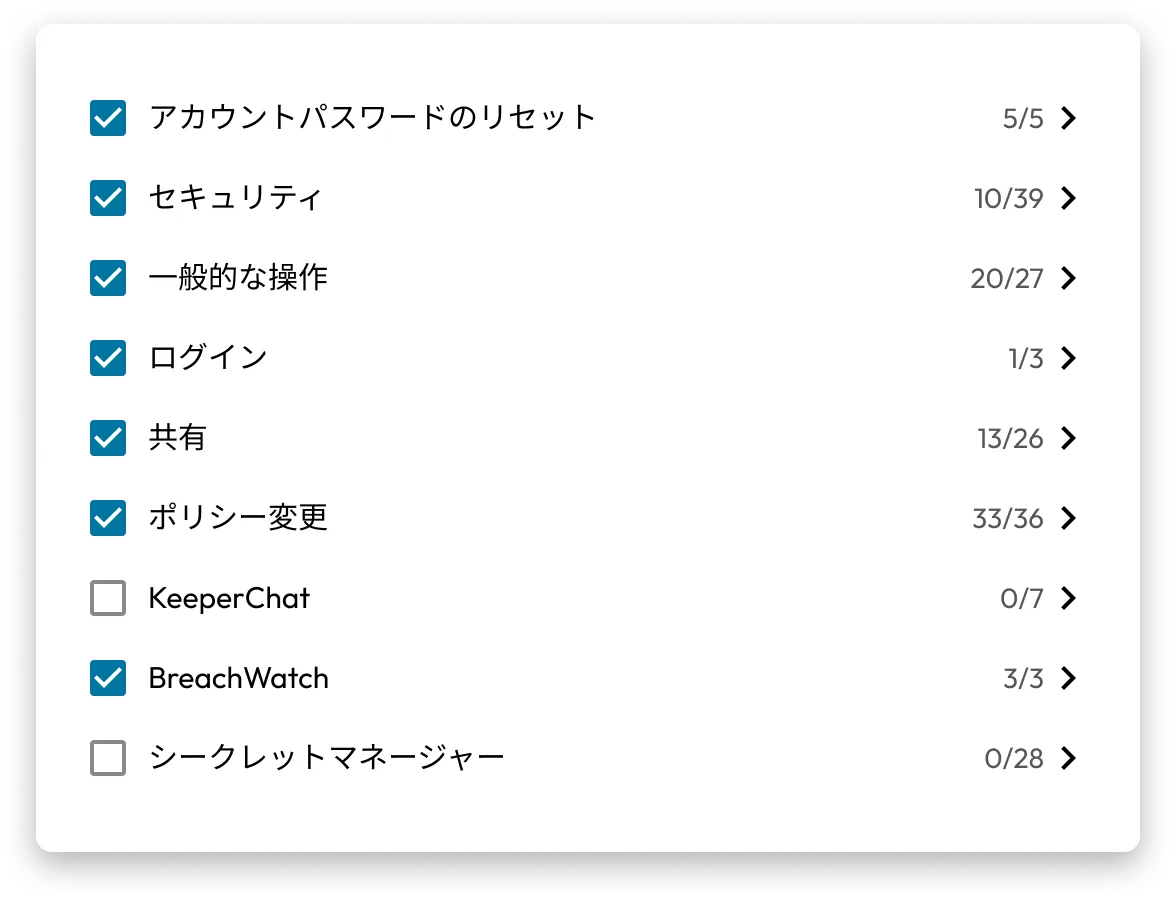

人間およびNHIの利用、管理ポリシーの変更、レコード共有、BreachWatchによるダークウェブ検知、特権昇格リクエスト、PAMセッション、認証情報へのアクセスなど、300種類以上のイベントに対応したリアルタイムアラート。直感的に操作できるイベントタイムラインにより最新のアクティビティを可視化し、チームの迅速な対応を支援します。

KeeperのARAMは、包括的な監査証跡、SIEMとの連携、イベントベースのアラート機能を提供し、コンプライアンスの維持、リスクの監視、脅威の早期検知・防止を支援します。

人間およびNHIの利用、管理ポリシーの変更、レコード共有、BreachWatchによるダークウェブ検知、特権昇格リクエスト、PAMセッション、認証情報へのアクセスなど、300種類以上のイベントに対応したリアルタイムアラート。直感的に操作できるイベントタイムラインにより最新のアクティビティを可視化し、チームの迅速な対応を支援します。

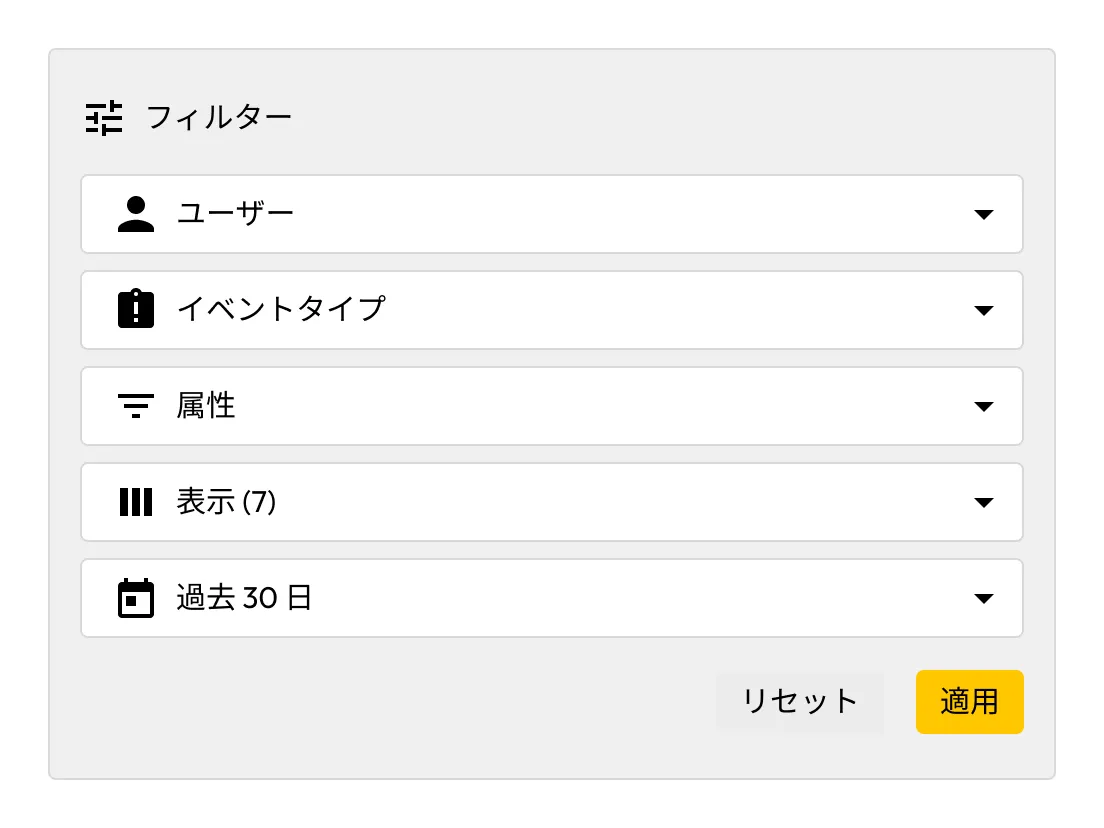

柔軟なフィルタリング、カスタム列、動的な並べ替えにより、必要に応じてレポートを作成。無制限のイベント履歴とレポート保存により、制限のない長期的な可視性を確保できます。

Keeperコマンダーを使用して、コマンドラインや自動化スクリプトからイベントレポートの生成、スケジュール実行、エクスポートが可能。これにより、セキュリティチームやDevOpsチームは、既存のワークフローやツールチェーンにKeeperのデータを迅速かつ再現性高く組み込むことができます。

メール、SMS、Webhook通知 (ITSMプラットフォーム連携) を通じてアラートを送信し、適切なチームへ即時に通知。トリガー条件や通知頻度を柔軟に設定することで、不要なアラートを抑えつつ、高リスクのイベントに集中できます。

オンデマンドでの監査証跡とポリシー適用の記録処理で証跡収集を簡素化。ARAMは、SOC 2、ISO 27001、HIPAA、CMMC、NIST 800-53などの各種フレームワークに対応しています。

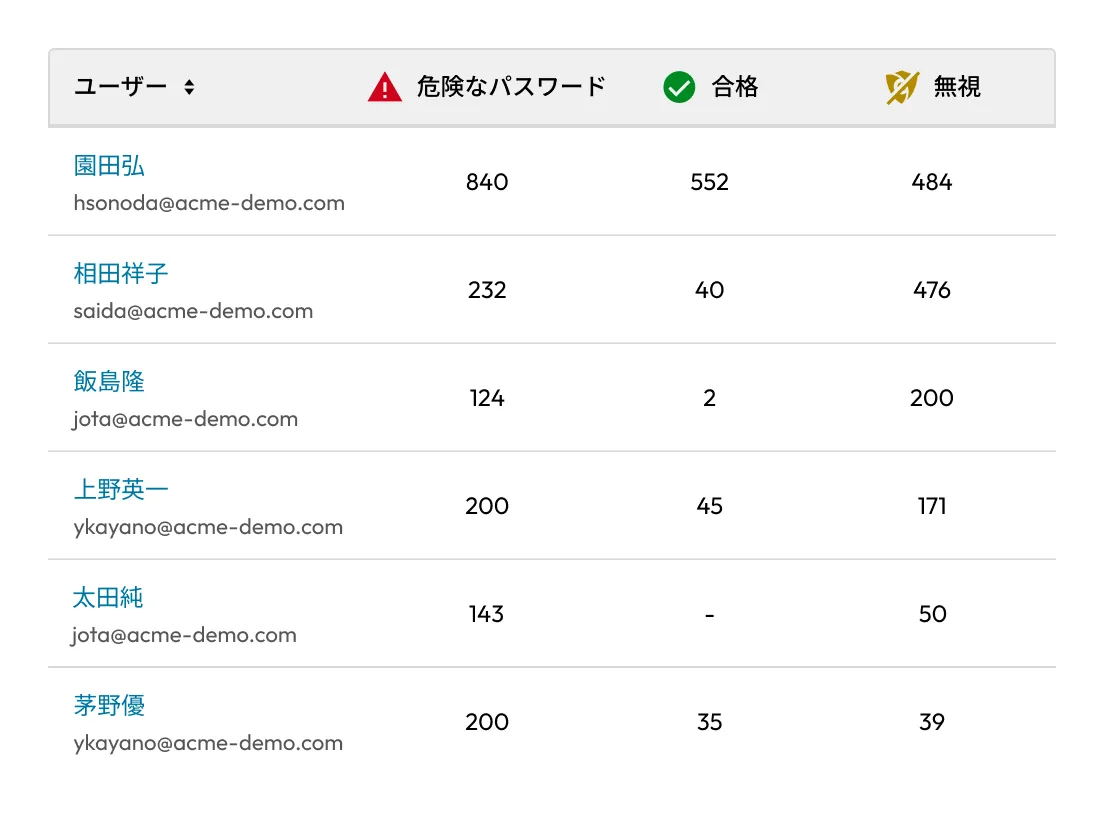

ユーザーのパスワードがダークウェブ上で漏洩した際にアラートを受信。Keeperボルトでパスワードが更新されると、リスクの解消状況も自動的に追跡されます。

イベントデータをサードパーティ製ツールに連携し、より高度な分析を実現。以下のような主要ツールに簡単に設定可能です。

Keeperは300種類以上のイベントタイプに対応しており、16以上のカテゴリに分類されています。これには、人間およびNHIのシークレット利用、エンドポイントの特権昇格、ボルトへのアクセス、ロール変更、レコード共有、2要素認証の変更などが含まれます。

KeeperはSIEMとの直接連携を提供しており、Splunk、Datadog、Crowdstrike、Sumo Logic、Microsoft Sentinelなどの主要プラットフォームに対応しています。イベントはsyslogやWebhookを通じて送信することも可能です。

はい。イベントタイプ、ユーザー、ノード、ロールに基づいてアラートを設定でき、メール、Slack、Microsoft Teams、カスタムWebhookを通じて通知を送信できます。

はい。CSVまたはJSON形式でレポートを生成、エクスポートでき、監査対応や社内レビューに活用できます。

キューの上限に達するとKeeperは外部ログの転送を一時停止し、管理者に通知します。ログ転送は手動で再開することも、自動再試行を設定することも可能です。

チャットサポートを利用する場合、Cookie を有効にしてください。