金融機関は、運用効率を維持するために、決済処理業者、

サイバーセキュリティにおける特権アクセス管理 (PAM) とは、組織が機微性の高いアカウント、システム、データへのアクセスを管理し、保護する方法です。PAMがなければ、組織は特権アカウントに影響を及ぼすサイバー攻撃のリスクが高くなります。

ここでは、PAMとサイバーセキュリティにおけるPAMの重要な役割についてさらに詳しく説明します。

KeeperPAM™で、従業員の特権アクセスを一元管理しませんか?

パスワードもシークレットキーも管理も簡単、もう悩まない

特権アクセス管理(PAM)とは?

特権アクセス管理は、組織が機密性の高いシステムやデータへのアクセスを管理し、保護する方法を簡素化することに重点を置くサイバーセキュリティの分野です。これには、給与計算システムやIT管理システムへのアクセスが含まれます。

どのような組織にも、人事担当者、財務担当者、アカウント管理者、経営幹部、セキュリティ担当者など、特権的なアクセスを必要とするユーザーが存在します。組織が拡大するにつれて、これらの特権ユーザーの管理が難しくなることが、多くの組織がPAMソリューションを求める理由です。

サイバーセキュリティにおけるPAMの重要性

組織がPAMを導入することが重要である理由をいくつかご紹介します。

ネットワーク、アプリケーション、サーバー、デバイスの可視化が可能

PAMソリューションがなければ、管理者がクラウドとオンプレミスの両方のシステムやインフラストラクチャを含むデータ環境を完全に可視化することはほとんど不可能です。包括的な PAMソリューションにより、管理者は特権アクセスを必要とするすべてのシステム、アプリケーション、デバイスを追跡し、制御できます。

サイバーリスクの低減

PAMソリューションが管理者の特権アカウントの保護と管理を支援するため、脅威アクターによる特権アカウントの侵害が困難になります。PAMソリューションは、特権ユーザーのみが特権アカウントへのアクセスを許可されるため、内部脅威アクターが特権アカウントを悪用するリスクを軽減します。

従業員の生産性向上

包括的なPAMソリューションにより、管理者はシステムやアカウントへのアクセスを手動で設定する必要がなくなり、中央のダッシュボードからアクセスを委任できます。これにより、管理者やエンドユーザーの時間が節約され、全体的な生産性が向上します。

パスワード管理がPAMの一部であることは、従業員やIT管理者がパスワードやその共有方法について心配する必要がないことを意味します。IT管理者は、誰がどのアカウントにアクセスし、いつパスワードを更新すべきかを完全に把握できます。パスワード管理の追加的な利点は、従業員がアカウントにログインするたびにパスワードが自動入力されるため、手動でパスワードを入力する必要がなく、長期的に時間を節約できることです。

PAMシステムにリモート接続管理が含まれる場合、従業員はオフィスに出向かなければならないタスクをリモートで実行できます。リモートでシステムにアクセスできるため、在宅勤務中の従業員の生産性が向上します。

コンプライアンスの簡素化

規制とコンプライアンスの枠組みは、特権ユーザーアカウントの管理と監査機能を実装することを組織に要求しています。

PAMソリューションは、ISO 27001、SOC 2、PCI DSS、FIPS 140-3、FISMA、SOX など、多くのフレームワークのコンプライアンスをサポートするのに役立ちます。これらのフレームワークは、ユーザー権限を付与する際に、最小権限の原則(PoLP)に従うことを組織に求めています。PoLPは、サイバーセキュリティの概念であり、ユーザーは業務に必要なデータやシステムのみにアクセスでき、それ以上にはアクセスできないというものです。

PAMはどのようなサイバー脅威の軽減に役立つのか?

サイバー脅威を完全に排除するサイバーセキュリティソリューションは存在しませんが、PAM ソリューションは、次のようなパスワード関連のサイバー攻撃を軽減するのに役立ちます。

ランサムウェア攻撃

ランサムウェア攻撃は、組織のシステムを暗号化し、データやシステムを復旧するために身代金を要求するサイバー攻撃です。多くの場合、攻撃者は脆弱性のあるアカウントから水平展開し、特権アカウントを悪用してシステムに侵入し、組織内部のデータを暗号化します。

PAMソリューションは、特権アカウントの不正使用を防ぎ、アクセスをリアルタイムで監視し、各アカウントへの権限を厳密に分離させることで、ランサムウェア攻撃のリスクを大幅に軽減します。

サプライチェーン攻撃

サプライチェーン攻撃は、サードパーティ攻撃とも呼ばれ、脅威アクターがサードパーティのベンダーやサプライヤーを通じて組織のネットワークにアクセスすることを指します。この種の攻撃にはさまざまな形態がありますが、その多くはベンダーのログイン認証情報の侵害が伴います。

PAMソリューションは、サードパーティのベンダーやサプライヤーを含めて、特権アカウントとそのアカウントに誰がアクセスできるかを管理者が全体的に把握できるようにするため、この種のサイバー脅威を軽減するのに役立ちます。

内部不正

内部不正は、組織内から発生します。内部不正攻撃は、従業員、元従業員、サプライヤー、請負業者によって意図的または意図せずに実行される可能性があります。東京商工リサーチによると、2023年度の内部脅威による情報漏洩は、2022年と比べ500%増であることが発表されています。

特権IDは、脅威アクターにとって高価値のターゲットであるため、特権アカウントとシステムへのアクセス権を管理するPAMソリューションを導入することで、組織にとって極めて重要です。

例えば、ジャストインタイムアクセスを活用することで、特権アカウントへのアクセス権を必要な時だけ一時的に付与し、使用後に自動的に取り消すことができます。また、特権アカウントのパスワードを自動で定期的に変更する機能により、脅威アクターが取得した認証情報の有効期限を短縮することが可能です。

従業員が業務に必要のない特権的なシステムへのアクセス権を与えられている場合、1 つのミスが組織に重大な損害を与える可能性があります。

ブルートフォース攻撃

ブルートフォース攻撃とは、膨大な数のパスワード候補を試してアカウントへのアクセスを試みる攻撃です。特権アカウントがターゲットになることも多く、攻撃が成功すれば大きな被害を引き起こします。特にすべての初期アカウントには、デフォルトのパスワードのままに設定されている組織などは、このブルートフォース攻撃に狙われやすいです。

そのため、PAMソリューションを導入することで、特権アカウントだけでなく、全従業員のアカウントに強力なパスワードポリシーの強制、多要素認証(MFA)の強制やアクセス制御を設定することで、ブルートフォース攻撃による被害を未然に防ぐことが可能です。

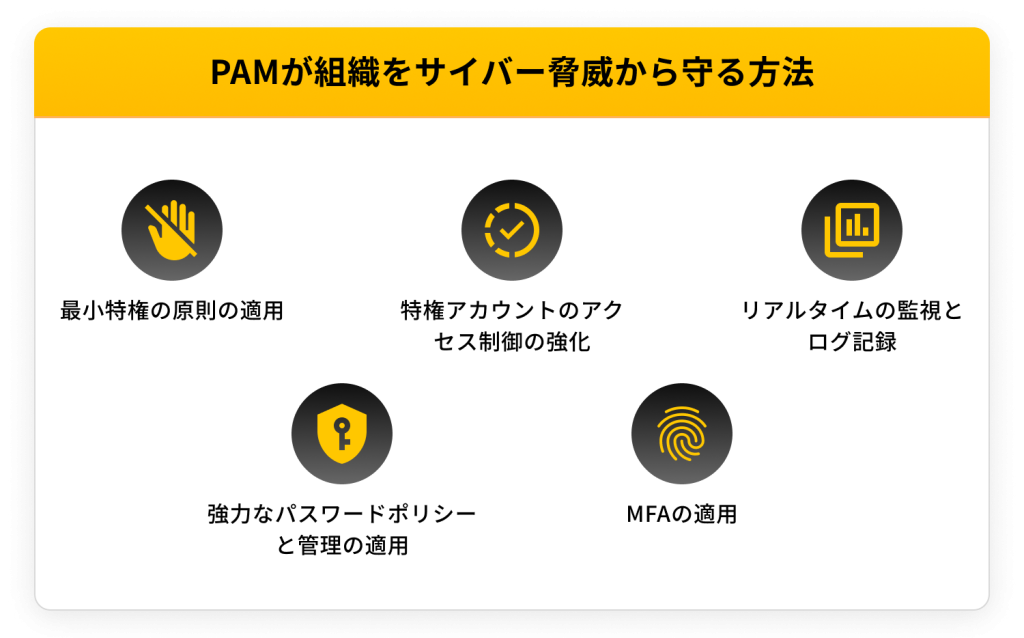

PAMがサイバー脅威から組織を保護する方法

組織はすべて、機密情報へのアクセスを試みるサイバー犯罪者の標的となるリスクにさらされています。サイバー犯罪のコストは、2023年には8兆ドルに達し、2025年には10兆5000億ドルまで増加すると推定されています。組織にとってサイバー攻撃の影響は壊滅的で、多大な財務的損失と評判の悪化による損失をもたらす可能性があります。そのため、サイバー攻撃の影響を軽減したり、完全に防止したりするサイバーセキュリティソリューションを導入することが不可欠です。

ここでは、PAMがサイバー脅威からどのように組織を保護するのか一部のユースケースをご紹介します。

最小権限の原則の適用

PAMソリューションは、全てのユーザーに対して最小限の権限のみを付与する設計になっています。これにより、たとえログイン情報が漏洩しても、攻撃者がそのアカウント内から実行可能な操作は特定の範囲に制限されるため、水平展開ができなくなります。

それだけではなく、機能やデータに対するアクセス権限が厳密に分離されることで、内部脅威のような組織の内部ユーザーが不正な操作を行うリスクも低減されます。

特権アカウントへのアクセス制御の強化

PAMソリューションは、特権アカウントへのアクセスを厳密に管理することで、セキュリティリスクを低減します。具体的には、特権アカウントにアクセスできるユーザーやデバイスを限定し、アクセス可能なユーザーや操作内容を事前にポリシーを設定できます。この仕組みにより、無関係なユーザーが特権アカウントに不正アクセスするリスクを排除し、特権アカウントの権限が濫用される可能性を最小化します。さらに、ジャストインタイムアクセスを活用することで、特権アカウントへのアクセス権を必要な時だけ一時的に付与し、使用後に自動的に取り消すことができます。また、特権アカウントのパスワードを自動で定期的に変更する機能により、脅威アクターが取得した認証情報の有効期限を短縮することが可能です。

このようにして、特権アカウントへのアクセス制御を強化することで組織のリスク軽減に大きく貢献します。

リアルタイム監視とログの記録

PAMソリューションは、特権アカウントの利用状況をリアルタイムで監視し、不審な操作やアクセスパターンを即座に検知します。

たとえば、異常な数のファイルのダウンロードや海外のIPアドレスからのログイン試行があった時など事前にイベントアラートの条件を設定しておくことで、それらの異常時にアラートが知らせてくれます。

また、詳細なログは操作内容を記録し、後のコンプライアンス監査や問題発生時の原因究明に役立ちます。これらのデータは、SIEMツールと連携させることが基本的に可能です。

自動化されたパスワード管理

特権アカウントや従業員のパスワードを自動生成し、パスワードポリシーを組織内に強制させることで、パスワードの再利用や脆弱なパスワードの設定を防ぎます。また、PAMソリューションは、パスワードを安全に保管するデジタルボルトを提供し、必要時に必要な権限や役割をもったユーザーのみに即座に安全な方法でパスワードを共有できます。このような自動化されたプロセスは、ヒューマンエラーを防ぐのに役立ちます。

多要素認証(MFA)の活用

PAMは、特権アカウントや社内の従業員全員のアクセスに多要素認証(MFA)を導入することで、セキュリティの多層に防御してくれます。

例えば、ログイン時に生体認証やTOTP(Time-based One-Time Password)の利用が含まれます。このように複数の要素を組み合わせることで、パスワードだけでは突破できないセキュリティ環境を組織全体に構築し、フィッシング攻撃やブルートフォース攻撃の成功率を著しく下げます。

このようにPAMソリューションは、最も重要な資産を保護しようとする組織にとって、最優先事項であるべきです。

まとめ:組織がサイバーセキュリティ戦略にPAMを統合する必要性

効果的なサイバーセキュリティ戦略は、特権システムやアカウントへのアクセスを含め、セキュリティのあらゆる側面に対処するものにすべきです。安全が確保されていない特権システムがサイバー攻撃の一部となった場合、多大な財務的損失と壊滅的な影響を受ける可能性があり、組織の回復には長期間を要します。

しかし、すべてのPAMソリューションが同じように作成されているわけではないことに注意することが重要です。旧来のPAMソリューションは、実装が非常に複雑でコストがかかります。当社の 特権アクセス管理調査によると、ITリーダーの84%が簡素化されたPAMソリューションを求めており、87%が導入と使用がより簡単なPAMソリューションを望んでいると回答しています。また組織が一度、情報漏洩に遭うとかかるコストは平均で約488万ドル(約7億4000万円)にものぼるとされています。

Keeper Securityには、費用対効果が高く、かつ実装が容易で、ゼロトラストとゼロ知識を採用した最先端PAMソリューションがあります。

KeeperPAM™ は、パスワード管理、シークレット管理、リモートアクセス管理など包括的な特権アクセス管理のすべての重要な要素を1つの統合プラットフォームに統合する次世代のPAMソリューションです。

組織が従業員のパスワード、シークレット、リモートアクセスを簡単かつ効果的に管理できるように支援し、あらゆるサイバー脅威のリスクを下げてくれます。

KeeperPAM™ と、組織のサイバーセキュリティ強化にどのように役立つかについて詳しくは、デモをリクエストしてご確認ください。