Immagina un rappresentante del servizio clienti della tua organizzazione che carica dati sensibili dei clienti in uno strumento di AI per redigere email più rapidamente. Quando

Esistono diversi tipi di attacchi informatici di phishing, come lo smishing, il whaling e lo spear phishing. È importante capire i diversi tipi di attacchi di phishing in modo da poterli individuare. Conoscere i diversi tipi di attacchi di phishing può fare la differenza al fine di proteggere le tue informazioni.

Continua a leggere per scoprire di più sui diversi tipi di attacchi di phishing e su come proteggerti da essi.

In cosa consistono gli attacchi di phishing?

Un attacco di phishing è un tipo di attacco informatico di social engineering che mira a convincere la vittima a rivelare informazioni sensibili. Se le persone non sono a conoscenza degli attacchi di phishing, tendono a caderne vittima e ciò può comportare la perdita di informazioni personali (PII) sensibili come credenziali, numeri di carte di credito e altro ancora. Gli attacchi di phishing sono diventati sempre più sofisticati nel corso degli anni, il che può renderli ancora più difficili da individuare, ma non impossibili.

10 tipi di attacchi di phishing

Ecco alcuni tipi di attacchi di phishing che devi conoscere.

Smishing

Lo smishing, noto anche come SMS phishing, consiste nel ricevere un messaggio di testo che ti chiede di cliccare su un link. Il messaggio può essere scritto per indurre a credere che contenga un’offerta gratuita o un avviso urgente. L’aggressore può utilizzare le informazioni personali della vittima, nel tentativo di convincerla a credere che il messaggio sia reale in modo da farle rivelare i dati sensibili.

Vishing

Il vishing è simile allo smishing, ma avviene tramite una telefonata piuttosto che un messaggio di testo. Le vittime di attacchi di vishing sono spesso meno dubbiose dal momento che stanno parlando con un’altra persona dall’altra parte del telefono. In questo modo, la vittima è più propensa a rivelare informazioni sensibili senza esitazioni.

Clone phishing

Il clone phishing avviene quando un malintenzionato clona un’e-mail di un’azienda legittima e la rispedisce alla vittima. Tuttavia, l’e-mail clonata contiene dei link dannosi e malware che infetteranno il dispositivo della vittima se fa clic su di essi. Così facendo, c’è il rischio che tutte le informazioni personali della vittima vengano compromesse e rubate.

Whaling

Il whaling è un tipo di attacco di phishing che colpisce persone di alto profilo piuttosto che persone comuni. Un esempio di persona di alto profilo potrebbe essere il CEO di un’azienda. L’obiettivo di questo tipo di attacco è accedere a dati di alto livello o informazioni protette.

Pharming

Il pharming è un tipo di attacco di phishing in cui la vittima viene reindirizzata da un sito legittimo a un sito falsificato, altrimenti noto come sito falso. Lo scopo del reindirizzamento è quello di indurre la vittima a inserire le proprie informazioni personali nel tentativo di rubarle.

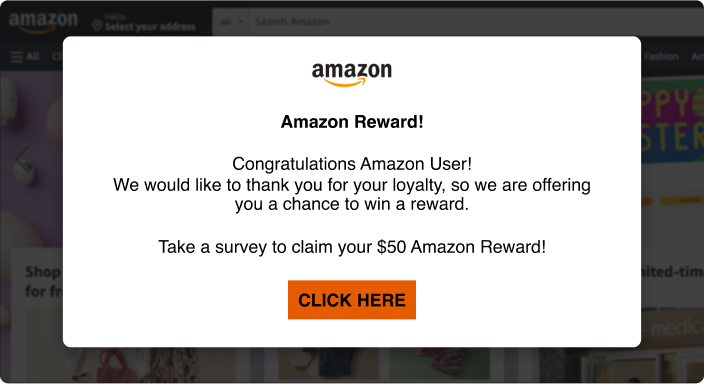

Pop-up phishing

Il pop-up phishing avviene quando appare un messaggio pop-up mentre si sta navigando sul web avvisando la potenziale vittima che c’è qualcosa che non va nella sicurezza del proprio dispositivo. Ad esempio, potrebbe dire qualcosa come “ATTENZIONE! Il tuo computer potrebbe avere un virus”. Ti verrà quindi richiesto di scansionare il tuo dispositivo, ma in questo modo lo infetterai con un malware. Una volta installato il malware, gli aggressori possono rubare i tuoi dati o impedirti di accedere ai tuoi file, a seconda del tipo di malware installato.

Spear phishing

Nello spear phishing, un malintenzionato deve avere prima le informazioni sulla sua vittima, come il nome completo, il numero di telefono, l’indirizzo e così via. Lo spear phishing può avvenire tramite e-mail, messaggio di testo o telefonata. Durante questo tipo di attacco, è facile convincere la vittima perché l’aggressore ha le sue informazioni, facendolo apparire legittimo e affidabile.

Evil twin phishing

L’evil twin phishing avviene quando un malintenzionato installa un access point Wi-Fi falso. Invece di cliccare su una rete WiFi legittima, le vittime faranno clic su quella falsa e, una volta fatto, tutto ciò che condividono sulla rete verrà trasferito mediante un server controllato dall’aggressore. L’aggressore potrà vedere tutto ciò che la vittima fa, anche quando accede ai propri account e inserisce informazioni sensibili come i numeri di carte di credito. Questo tipo di attacco è più probabile che si verifichi quando la vittima sta cercando di accedere a una rete WiFi pubblica.

Angler phishing

L’angler phishing avviene quando un malintenzionato si finge un rappresentante del servizio clienti (CSR) nel tentativo di convincere la vittima a rivelare le proprie informazioni personali. Dal momento che la vittima crede che si tratti di un CSR legittimo, fornirà le proprie informazioni senza esitazioni.

HTTPS phishing

L’HTTPS phishing avviene quando un malintenzionato crea un sito falsificato che utilizza il protocollo di trasferimento ipertestuale sicuro (HTTPS). La maggior parte dei siti riporta HTTPS sulla barra dell’URL dove appare come l’icona di un lucchetto. L’HTTPS è un protocollo standard che ha lo scopo di garantire la sicurezza della connessione di un sito poiché il traffico tra un browser e un sito viene crittografato. Tuttavia, molti aggressori abusano dell’HTTPS per convincere le vittime a fidarsi dei siti falsificati. Sebbene i siti falsificati non sono sicuri, un HTTPS falso fa sembrare che lo siano. Per questo motivo, le vittime hanno maggiori probabilità di inserire le proprie informazioni nel sito falsificato.

Proteggerti dagli attacchi di phishing

Ora che conosci alcuni dei tipi più comuni di attacchi di phishing, ecco alcuni dei modi per proteggerti ed evitare di caderne vittima.

Aggiornati sulle ultime minacce di phishing

Uno dei modi più importanti per proteggersi dagli attacchi di phishing è sapere cosa sono e tenersi aggiornati sulle ultime notizie di casi di truffe di phishing. Le truffe di phishing hanno maggiori probabilità di accadere durante i grandi eventi come il periodo delle dichiarazioni dei redditi, durante il quale gli aggressori si fingono di essere dell’Agenzia delle Entrate. Rimanere vigili sulle ultime truffe di phishing può fare la differenza per proteggere te e le tue informazioni.

Non fare clic su link o allegati indesiderati

Ricorda sempre di non cliccare su nessun link o allegato ricevuto senza averlo richiesto, specialmente da persone che non conosci. Come ulteriore precauzione, prima di fare clic sui link, controlla se sono sicuri. Un modo per farlo è posizionare il mouse sul link e vedere se l’URL sembra phishing. Puoi anche utilizzare uno strumento di controllo URL come Google Transparency Report per avere la sicurezza che sia sicuro cliccare sull’URL. Nel caso non lo sia, assicurati di segnalare all’azienda che l’aggressore si sta spacciando per qualcun altro, in modo che questa possa avvisare gli altri clienti.

Assicurati di avere l’MFA sui tuoi account

Se dovessi cadere vittima di un attacco di phishing e l’aggressore riesce a ottenere le tue credenziali, l’autenticazione a più fattori (MFA) contribuisce a evitare che i tuoi account vengano completamente compromessi. L’MFA aggiunge uno o più metodi di autenticazione oltre al tuo nome utente e password. Quindi, anche se l’aggressore conosce le tue credenziali di accesso, non sarebbe comunque in grado di accedere ai tuoi account senza tale ulteriore verifica.

Non rispondere a nessuno che ti chiede di rivelare informazioni personali

Chiunque non conosci o non hai mai contattato che ti chiede le tue informazioni sensibili e personali dovrebbe essere considerato un campanello d’allarme. Sebbene la maggior parte degli attacchi di phishing utilizzi tattiche intimidatorie per convincere la vittima a rivelare le proprie informazioni, è importante tenere testa per non cascarci. A meno che tu non contatti personalmente un’azienda, un’azienda legittima non ti chiederà mai di rivelare informazioni sensibili.

Fai il backup dei tuoi dati e informazioni sensibili

Molti attacchi di phishing possono infettare il tuo dispositivo con un malware. Alcuni tipi di malware, come i ransomware, possono impedirti di accedere ai tuoi file, quindi è importante avere sempre il backup dei tuoi dati personali in un luogo sicuro. Il modo migliore per farlo è archiviare le tue informazioni in un password manager che offre l’archiviazione dei file. Password Manager di Keeper offre un componente aggiuntivo chiamato Secure File Storage che ti consente di archiviare molti tipi diversi di file e accedervi in modo sicuro da qualsiasi luogo. Non devi preoccuparti di perdere l’accesso ai tuoi file, perché il backup dei file verrà eseguito in una posizione crittografata.