Instytucje finansowe w dużym stopniu polegają na zewnętrznych dostawcach, takich jak procesory płatności, dostawcy platform bankowych i integracje fintech, aby utrzymać wydajność operacyjną. W rzeczywistości, według...

Wdrożenie rozwiązania do zarządzania dostępem uprzywilejowanym (PAM, Privileged Access Management) jest ważnym krokiem na drodze do ochrony najbardziej wrażliwych danych i systemów organizacji. Prawidłowo wdrożone rozwiązanie PAM pomaga egzekwować zasadę najmniejszych uprawnień (PoLP, Principle of Least Privilege), zmniejsza powierzchnię narażenia na atak i daje zespołom ds. bezpieczeństwa kontrolę nad tym, kto, do czego i kiedy może uzyskać dostęp. Skuteczność rozwiązania PAM zależy od sposobu jego wdrożenia. Podczas integracji rozwiązania PAM w organizacji występują pewne typowe pułapki, których należy unikać, w tym niedocenianie złożoności integracji, pomijanie doświadczenia użytkownika oraz brak definicji jasnych zasad dostępu.

Czytaj dalej, aby poznać typowe pułapki podczas wdrażania PAM oraz strategie, które zapewnią pomyślne wdrożenie w Twojej organizacji.

1. Brak jasnej strategii

Częstym błędem we wdrażaniu PAM jest kontynuowanie działań bez wyraźnego planu. Bez wcześniejszego zrozumienia środowiska — w tym liczby i typów kont uprzywilejowanych, używanych systemów (lokalnych, hybrydowych i chmurowych) oraz wymagań dotyczących zgodności — ryzykujesz wyborem rozwiązania, które nie będzie zgodne z unikalnymi potrzebami Twojej organizacji. Posiadanie niejasnej strategii PAM może prowadzić do niepotrzebnej złożoności, braku pokrycia lub niespełnienia standardów regulacyjnych.

Strategiczne podejście do PAM zaczyna się od dobrego zrozumienia profilu ryzyka organizacji i potrzeb w zakresie dostępu. Ponieważ każde środowisko jest inne, system krytyczny dla jednej organizacji może nie mieć tak wysokiego zagrożenia w innej. Przed zdefiniowaniem kluczowych celów, takich jak bezpieczny dostęp zdalny lub dostęp Just-in-Time (JIT), należy ocenić, w jaki sposób dostęp uprzywilejowany jest wykorzystywany w całej organizacji i gdzie znajdują się najważniejsze luki w zabezpieczeniach. Określając te podstawy, organizacja może zyskać pewność, że wdrożenie PAM obejmuje istotne zagrożenia bezpieczeństwa i dostarcza znaczące ulepszenia poprzez stopniowe wdrażanie.

2. Niska akceptacja użytkowników i złe zarządzanie zmianami

Nawet najbardziej zaawansowane technicznie rozwiązanie PAM może zawieść, jeśli użytkownicy go nie zrozumieją lub nie zaakceptują. Gdy nowe narzędzie zakłóca codzienne przepływy pracy lub zwiększa złożoność bez wyraźnych korzyści, organizacje ryzykują sprzeciw ze strony użytkowników, których PAM ma chronić — zwłaszcza zespołów pierwszej linii, takich jak administratorzy IT czy zespoły DevOps. Według raportu „Identity Security Outlook” organizacji ConductorOne 38% organizacji twierdzi, że ich pracownicy są odporni na zmiany podczas wdrażania rozwiązań PAM. Typowe punkty stanowiące przyczynę oporu obejmują nieintuicyjne interfejsy, zakłócenia codziennych przepływów pracy i brak dostrzegalnych korzyści.

Aby temu zapobiec, organizacje powinny wcześnie angażować kluczowych interesariuszy i komunikować nie tylko to, jak działa rozwiązanie PAM, ale także dlaczego jest wdrażane. Najlepiej jest przygotować użytkowników na zmiany wcześniej poprzez praktyczne demonstracje i stopniowe wdrażanie, co może zwiększyć zaufanie do rozwiązania PAM i zmniejszyć opór przed jego przyjęciem. Czekanie z rozwiązaniem problemów użytkowników do momentu wdrożenia zwykle prowadzi do poszukiwania obejść, które mogą podważyć cele organizacji w zakresie bezpieczeństwa.

3. Niekompletne rozwiązanie PAM z powodu nieskalowalnych wdrożeń opartych na agentach

Utrzymanie i aktualizowanie agentów w setkach, a nawet tysiącach punktów końcowych może być nierealistyczne i wprowadzać luki w zabezpieczeniach z powodu niewystarczającego pokrycia. Agent może nie obsługiwać wszystkich typów oprogramowania lub zasobów natywnych dla chmury, co może prowadzić do luk w rejestrowaniu sesji uprzywilejowanych i śledzeniu aktywności uprzywilejowanej.

Rozwiązania PAM bez agentów wykorzystują interfejsy API oraz natywne integracje platform do egzekwowania zasad bez konieczności instalowania oprogramowania w każdym systemie. To podejście jest bardziej skalowalne i elastyczne w środowiskach hybrydowych i zdalnych, a także pomaga zmniejszyć ryzyko luk w zabezpieczeniach.

4. Niewystarczająca integracja z istniejącymi systemami

Aby rozwiązanie PAM mogło osiągnąć pełnię swoich możliwości, musi bezproblemowo zintegrować się z szerszymi ekosystemami bezpieczeństwa i IT. Rozwiązania PAM nie należy konfigurować do odizolowanego działania, ponieważ może to skutkować odłączonymi narzędziami, ręcznymi przepływami pracy i niekompletnymi ścieżkami audytu w organizacji. Efektywne wdrożenia PAM integrują się z kluczowymi systemami, takimi jak:

- Zarządzanie informacjami i zdarzeniami bezpieczeństwa (SIEM): do scentralizowanego rejestrowania audytów i wykrywania zagrożeń w czasie rzeczywistym.

- Zarządzanie tożsamością i dostępem (IAM): w celu egzekwowania spójnych zasad i usprawnienia procesu tworzenia użytkowników.

- Zarządzanie usługami IT (ITSM): na potrzeby łączenia żądań dostępu i zatwierdzania z istniejącymi przepływami pracy.

- Łańcuchy narzędzi DevOps: dla bezpiecznego dostępu do potoków CI/CD.

Bez tych integracji organizacje mają trudności z utrzymaniem pełnej widoczności i egzekwowaniem zasad zgodności. Zapewnienie działania rozwiązania PAM w istniejącym ekosystemie organizacji powinno być najwyższym priorytetem.

5. Wybór niewłaściwego dostawcy PAM

Wybór dostawcy PAM wyłącznie na podstawie rozpoznawalności marki lub obszernej listy funkcji to częsta pułapka, która może zagrozić sukcesowi wdrożenia PAM w organizacji. Według raportu Keeper Security dotyczącego zarządzania dostępem uprzywilejowanym 68% ankietowanych menedżerów IT stwierdziło, że ich obecne rozwiązanie PAM ma zbyt wiele niepotrzebnych funkcji dla wymagań ich organizacji.

Platforma, która nie jest zgodna z istniejącą architekturą, przepływami pracy lub planami organizacji, może powodować więcej problemów. Zamiast wybierać niewłaściwego dostawcę PAM, organizacje powinny ocenić dostawców na podstawie tego, jak dobrze oferowane rozwiązania pasują do ich środowiska.

Należy szukać rozwiązania PAM, które:

- Pasuje do obecnej i przyszłej infrastruktury lokalnej, hybrydowej lub chmurowej.

- Wspiera przypadki użycia organizacji, takie jak zdalny dostęp lub automatyzacja DevOps.

- Integruje się z istniejącymi narzędziami.

- Oferuje krótki czas do uzyskania wartości i jest łatwe do zaakceptowania.

Dodatkowo należy ocenić dokumentację dostawcy i plan wdrożenia produktu. Należy unikać rozwiązań PAM, które wymagają intensywnego dostosowywania, nie są elastyczne lub mają utrudnione skalowanie w czasie. Właściwy dostawca będzie długoterminowym partnerem, a nie tylko sprzedawcą produktu.

6. Traktowanie PAM jako projektu jednorazowego

Wiele organizacji popełnia błąd, postrzegając PAM jako jednorazowe wdrożenie zamiast ciągłego rozwiązania z zakresu zabezpieczeń. Ciągła konserwacja, w tym regularne przeglądy dostępu i audyty, jest niezbędna, aby zapewnić, że właściwi użytkownicy mają dostęp uprzywilejowany, oraz aby wykrywać podejrzane działania. W miarę jak cyberprzestępcy rozwijają coraz bardziej zaawansowane metody ataku, rozwiązanie PAM musi również dostosowywać się i integrować nowe metody wykrywania zagrożeń, aby chronić poufne dane organizacji. Te bieżące zadania mogą obejmować dostosowanie poziomów uprawnień, przeprowadzanie regularnych audytów, aktualizowanie zasad w celu odzwierciedlenia nowych zagrożeń oraz monitorowanie sesji pod kątem podejrzanej aktywności.

Zaniedbanie tych zadań może prowadzić do powstawania przestarzałych konfiguracji, pojawiania się nieużywanych kont lub dryfowania zasad — wszystkie te czynniki tworzą istotne luki w zabezpieczeniach. Organizacje muszą traktować PAM jako żywy program i zapewnić, że ewoluuje on wraz z rozwijającą się organizacją.

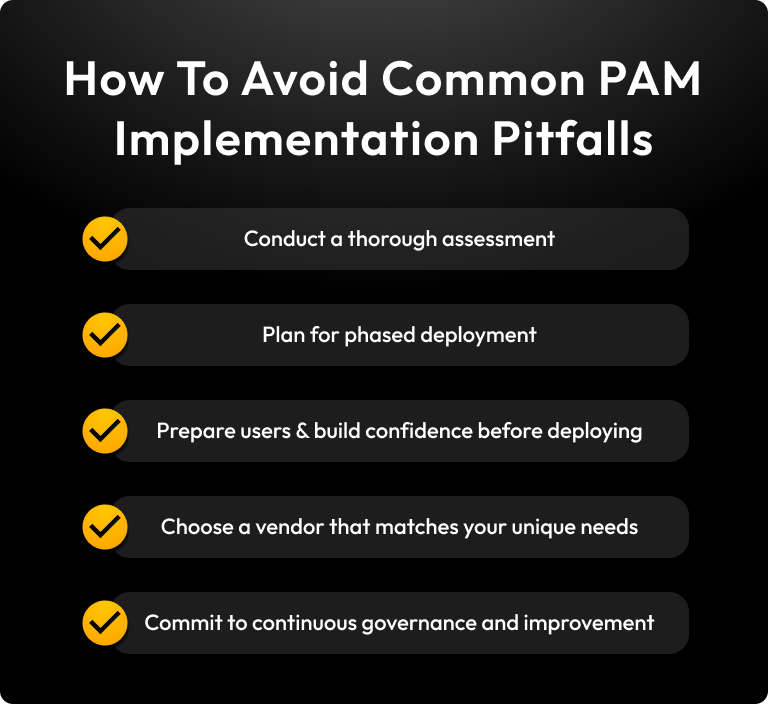

Jak uniknąć tych pułapek przy wdrażaniu PAM?

Aby uniknąć typowych pułapek pojawiających się w procesie wdrażania PAM, organizacje powinny postępować zgodnie z poniższymi krokami.

Rozpocznij od kompleksowej oceny i jasnej strategii

Organizacja może z powodzeniem wdrożyć PAM, przeprowadzając w pierwszej kolejności dokładną ocenę jej obecnego stanu. Oznacza to identyfikację wszystkich kont uprzywilejowanych, przepływów pracy, elementów infrastruktury i wymagań w zakresie zgodności. Pomijanie tego kroku zazwyczaj prowadzi do niewłaściwego dopasowania narzędzi, rozszerzania zakresu i niepełnego pokrycia. Wyznaczając mierzalne cele, takie jak redukcja stałego dostępu i umożliwienie dostępu JIT, można poprawić gotowość audytową organizacji i przyjąć podejście stopniowego wdrażania, zaczynając od najbardziej krytycznych systemów.

Nadaj priorytet zarządzaniu zmianami i zaangażowaniu użytkowników.

Oprócz realizacji technicznej sukces każdego rozwiązania PAM zależy również od współpracy użytkowników. Jeśli administratorzy i inni użytkownicy uprzywilejowani nie rozumieją rozwiązania PAM, mogą się sprzeciwiać jego wdrożeniu, co prowadzi do stosowania obejść lub naruszeń zasad. Zaangażuj zespoły IT i programistów w planowanie rozwiązywania problemów użytkowników, zbierz opinie i zapewnij, że rozwiązanie PAM pasuje do istniejących przepływów pracy organizacji. Oferując szczegółowe sesje szkoleniowe i ciągłe wsparcie w budowaniu umiejętności, organizacja może pokazać użytkownikom, że rozwiązanie PAM usprawni ich pracę, zamiast ją utrudniać.

Wybierz właściwego dostawcę PAM

Wybór odpowiedniego dostawcy PAM jest istotną decyzją, która wpływa na skalowalność, integrację oraz długoterminowy sukces. Rozwiązanie musi być zgodne z obecną architekturą organizacji, niezależnie od tego, czy jest ona lokalna, hybrydowa czy natywna dla chmury. Organizacja powinna nadać priorytet platformie, która łatwo integruje się z istniejącymi ekosystemami, w tym narzędziami IAM, SIEM, ITSM i DevOps. Należy również wziąć pod uwagę czas do uzyskania wartości oraz to, jak szybko można wdrożyć rozwiązanie PAM. Zarówno administratorzy, jak i użytkownicy końcowi powinni uznać rozwiązanie PAM za intuicyjne i efektywne. Organizacja powinna szukać dostawców z silnym wsparciem, przejrzystymi planami działania i szczegółowym zapisem regularnych aktualizacji. Należy unikać wyboru dostawcy PAM, którego rozwiązanie wymaga znacznego dostosowania lub brakuje mu elastyczności.

Traktuj PAM jako żywy program

Wdrożenie rozwiązania PAM to dopiero początek ciągłej podróży organizacji w obszarze bezpieczeństwa. W miarę jak organizacja ewoluuje i rozwija się, jej strategia PAM musi się dostosować, aby zachować skuteczność. Ustanów jasne zasady zarządzania od samego początku, w tym przypisz odpowiedzialność za program, zdefiniuj kluczowe wskaźniki efektywności (KPI) i zaplanuj regularne przeglądy audytowe. Traktowanie PAM jako żywego programu zapewni długookresowe dostarczanie wartości, poprawianie stanu zabezpieczeń i wspieranie zgodności z przepisami.

Zabezpieczanie organizacji za pomocą PAM

Unikając typowych pułapek, takich jak brak jasnej strategii, niska akceptacja ze strony użytkowników i niewłaściwa integracja, organizacja może wykorzystać pełny potencjał PAM i zbudować solidne podstawy dla długoterminowego bezpieczeństwa. Podczas oceny rozwiązań PAM warto rozważyć rozwiązanie takie jak KeeperPAM®, które zostało zaprojektowane z myślą o skalowalności, łatwości użytkowania i płynnej integracji z nowoczesnymi infrastrukturami IT.

Poproś o wersję demonstracyjną KeeperPAM już dziś, aby wdrożyć nowoczesne rozwiązanie PAM typu zero trust w swojej organizacji.

Często zadawane pytania

What is the biggest mistake in PAM implementation?

Największym błędem przy wdrażaniu rozwiązania do zarządzania dostępem uprzywilejowanym (PAM) jest brak jasnej, kompleksowej strategii. Organizacje mają tendencję do podchodzenia do PAM jedynie z myślą o krótkoterminowych celach, ale pominięcie dokładnej oceny środowiska może prowadzić do niedopasowanych narzędzi, luk w pokryciu i błędnych konfiguracji.

How do you choose the right PAM vendor?

Wybór odpowiedniego dostawcy zarządzania dostępem uprzywilejowanym (PAM) oznacza znalezienie rozwiązania, które spełnia unikalne, bieżące i przyszłe potrzeby organizacji. Skoncentruj się na skalowalności, łatwości integracji z istniejącymi narzędziami zabezpieczeń oraz doświadczeniach użytkownika — zarówno dla administratorów, jak i użytkowników końcowych. Oceń też wsparcie dostawcy, plan rozwoju produktu i elastyczność, aby uniknąć kosztownego dostosowywania lub uzależnienia od dostawcy.

What’s the difference between agent-based and agentless PAM?

Rozwiązania do zarządzania dostępem uprzywilejowanym (PAM) oparte na agentach korzystają z agentów programowych zainstalowanych na urządzeniach lub serwerach w celu kontrolowania dostępu uprzywilejowanego, co wymaga ciągłej konserwacji i aktualizacji. Z kolei bezagentowe rozwiązania PAM bazują na natywnych integracjach platform i interfejsach API, aby egzekwować zasady bez konieczności instalowania oprogramowania w każdym systemie. To sprawia, że rozwiązania bezagentowe są bardziej skalowalne i łatwiejsze w zarządzaniu, zwłaszcza w złożonych środowiskach IT.

How do you maintain a PAM program long term?

Utrzymanie rozwiązania do zarządzania dostępem uprzywilejowanym (PAM) jest ciągłym procesem, który obejmuje regularne audyty i aktualizacje zasad w celu , nadążenia za rozwijającymi się systemami i zagrożeniami cybernetycznymi. Ustanów jasne zasady zarządzania z przypisanymi właścicielami i wskaźnikami KPI oraz często oceniaj poziomy uprawnień i wymagania dotyczące zgodności. Dzięki planowaniu ciągłej konserwacji i skalowalności Twoje rozwiązanie PAM pozostanie skuteczne w długim okresie.

Why do users resist PAM solutions?

Użytkownicy zazwyczaj opierają się rozwiązaniom do zarządzania dostępem uprzywilejowanym (PAM), ponieważ są one postrzegane jako zakłócające codzienne przepływy pracy, wprowadzające nieznane procesy lub czasochłonne. Jeżeli interfejs systemu jest niejasny, administratorzy IT i deweloperzy mogą uznać go za przeszkodę, a nie korzyść. Kluczami do przezwyciężenia oporu użytkowników wobec PAM są wczesne zaangażowanie, praktyczne szkolenia i jasna komunikacja.